使用安全元件的安全远程支付交易处理

文献发布时间:2023-06-19 11:32:36

本申请是申请号为201480056590.8、发明名称为“使用安全元件的安全远程支付交易处理”的中国专利申请的分案申请。

相关申请的交叉引用

本申请是2013年8月15号提交的美国临时专利申请No.61/866,514的非临时申请,并要求该申请的优先权,在此引用该申请的全部内容作为参考。

本申请涉及2014年7月15日提交的美国非临时申请No.14/332,245的主题,在此引用该申请的全部内容作为参考。上述申请被转让给与本申请相同的受让人。

背景技术

越来越多的消费者使用配置为使用用于支付交易的近场通信(NFC)和其他近距离通信协议的设备。例如,消费者的移动设备可包括NFC硬件和用于储存敏感账户信息的安全元件或其他安全储存介质。为了进行支付交易,消费者可放置移动设备接近销售终端、存取设备或其他近距离或免接触通信读取器的位置。然后可使用储存在安全储存介质上的安全支付信息来处理交易,而不需要用户提供物理的信用卡或手动地输入信用卡号。

消费者也可使用移动设备进行线上支付交易。例如,消费者可下载商家应用并选择一些物品来购买。然后,为了进行支付交易,消费者可使用物理上或屏幕上的键盘输入支付信息。然而,支付信息对商家应用的手动输入通常是累赘的,因为消费者可能已经具有储存在安全储存介质上的支付信息。此外,物理信息的手动输入可引起安全风险,诸如对窃听的脆弱性。

因此,存在需要以允许消费者使用储存在移动设备上的安全支付凭证来发起并处理远程交易。然而,储存在移动设备上的支付凭证是敏感的并且移动设备上的商家应用会受到入侵、电子欺骗和其他安全威胁。如此,需要确保安全地储存在移动设备上的支付凭证在支付交易处理期间被保护以防范移动设备上的潜在恶意应用和威胁。

此外,传统的远程交易具有受限的安全特征和较高风险的欺骗,因为消费者不在商家或服务供应商处以验证支付凭证未被窃取或拦截并且未被恶意的第三方使用。因此需要增加由移动设备发起的远程交易的安全性。

本发明的各个实施例单独地或共同地解决这些问题以及其他问题。

发明内容

本发明的各实施例涉及用于安全地处理远程交易的方法、装置、计算机可读介质以及系统。例如,本发明的各实施例允许消费者在经由商家网站或商家应用程序发起的远程支付交易期间使用包含安全和敏感的支付凭证的移动设备。商家网站或商家应用程序可利用基于安全元件的移动支付应用程序来获取支付凭证(例如,账号和有效期),代替让消费者使用键盘提供账号和有效期或者从不安全的存储器获取信息。各实施例提供一种安全处理以用于传送敏感的支付信息,同时保护该敏感的信息免受不信任的、不安全的和/或可能恶意的移动应用程序(例如,商家应用程序)的危害。

此外,各实施例纳入基于芯片的动态认证数据(例如,动态密码或其他值)的产生以用于经由移动支付应用发起的远程交易并且提供对典型的远程支付交易提供附加的安全性。因此,各实施例提供更加安全的和稳健的远程支付交易系统。如此,通过在通常不具有包含这种安全特征的能力的交易中提供唯一的、动态的且可验证的密码,各实施例增强了无卡交易的安全等级。

本发明的一个实施例涉及处理由移动设备发起的远程交易的方法。这方法包括由移动设备的安全存储器上的移动支付应用程序从移动设备上的交易处理器应用程序接收交易数据。此方法进一步包括确认交易处理器应用程序是可靠的并且响应于确认交易处理器应用程序而向交易处理器应用程序提供加密的支付凭证。交易处理器应用程序使用加密的支付凭证发起与交易处理器服务器计算机的支付交易。

本发明的另一个实施例涉及移动设备,该移动设备包括:处理器以及耦合到该处理器的计算机可读介质。计算机可读介质可包括配置为处理远程支付交易的交易处理器应用程序。移动设备可进一步包括安全处理器和耦合到安全处理器的安全计算机可读介质。安全计算机可读介质包括可由安全处理器执行的代码以用于执行一种处理远程交易的方法。此方法可包括从移动设备上的交易处理器应用程序接收交易数据并确认此交易处理器应用程序是可靠的。此方法还可包括响应于确认交易处理器应用程序而向交易处理器应用程序提供加密的支付凭证。交易处理器应用程序可使用加密的支付凭证发起与交易处理器服务器计算机的支付交易。

本发明的另一个实施例涉及一种处理远程交易的系统,该系统包括移动设备和通信地耦合到该移动设备的交易处理器服务器计算机。该移动设备可包括处理器和耦合到该处理器的计算机可读介质。该计算机可读介质可包括配置为处理远程支付交易的交易处理器应用程序。该移动设备可进一步包括安全处理器和耦合到该安全处理器的安全计算机可读介质。该安全计算机可读介质包括可由该安全处理器执行的代码以用于执行一种处理远程交易的方法。此方法可包括从移动设备上的交易处理器应用程序接收交易数据并确认此交易处理器应用程序是可靠的。此方法还可包括响应于确认交易处理器应用程序而向交易处理器应用程序提供加密的支付凭证。交易处理器应用程序可使用加密的支付凭证发起与交易处理器服务器计算机的支付交易。交易处理器服务器计算机可被配置为:向移动设备提供交易信息,从移动设备上的交易处理器应用程序接收加密的支付信息,使用储存在交易处理器服务器计算机处的交易处理器私有密钥对加密的支付信息解密,以及使用解密的支付信息发起交易处理。

本发明的这些和其它实施例在下文中进一步详细地描述。

附图说明

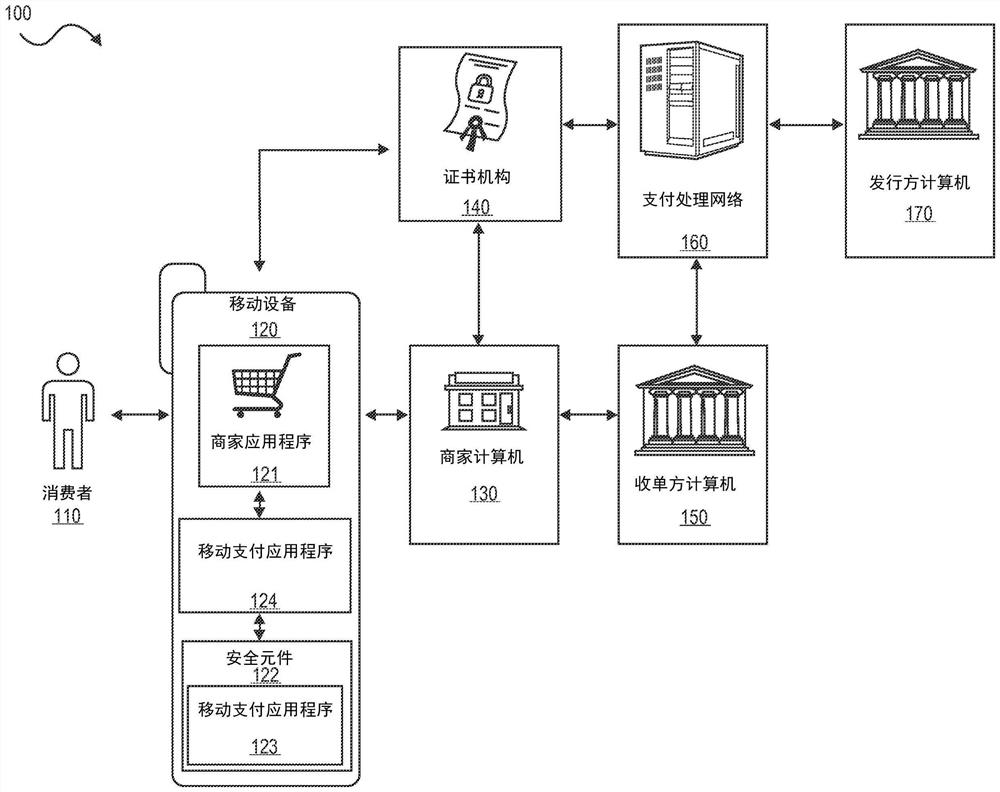

图1示出根据本发明的一些实施例的使用移动设备的商家应用程序执行远程交易的示例性系统的框图。

图2示出可与本发明的一些实施例一起使用的示例性移动设备的框图。

图3示出根据本发明的一些实施例的使用证书授权来提供商家公共/私有密钥对和商家应用程序证书的示例性方法的流程图。

图4示出根据本发明的一些实施例的使用移动设备的交易处理器应用程序来处理远程交易的示例性方法的流程图。

图5A-5C示出根据本发明的一些实施例的使用移动设备的商家应用程序来处理远程交易的示例性方法的流程图。

图6示出示例性计算机装置的框图。

具体实施方式

本发明的各实施例针对用于安全地处理由移动设备上的不信任的商家应用程序发起的远程交易的系统和方法。各实施例提供一种安全交易处理系统,该安全交易处理系统保护储存在移动设备的安全存储器中的敏感的支付信息并且允许以安全的方式传送敏感的支付信息以执行远程支付交易。

当在移动设备上执行远程电子商务(即e-商务)交易时,消费者可能需要向商家web服务器计算机提供支付凭证(例如,账户标识符、有效期、动态验证值等)和其他敏感的信息以使得该商家可识别消费者账户并发起该交易的支付。一般地,消费者可用键输入或用其他方式输入主账号(PAN)、有效期和卡验证值(例如CVV2)到移动设备中,然后该移动设备向商家服务器发送信息。然而,此方法是不安全的且可导致欺骗性交易。例如,商家无法知道消费者是否是他们所呈现的人或者消费者是否拥有基础支付设备还是仅仅从该设备拦截或恶意获得PAN、有效期和卡验证值以及是否使用它而没有适当的授权。

根据本发明的各实施例,商家web服务器计算机可从安全地储存账户信息的移动设备的移动支付应用程序安全地获取账户凭证。此外,因为经由移动设备上的移动支付应用程序发起远程交易,所以一些实施例可提供附加的认证数据以进一步确保移动设备上的账户信息是可信的并且以授权的方式提供或安装。因此,各实施例提供更加安全的远程支付交易处理系统。

在一些实施例中,移动支付应用程序可从移动设备的安全元件或安全存储器获取账户信息。因此,因为使用移动支付应用程序处理交易,该移动支付应用程序可被配置为在近距离或无接触通信期间提供芯片数据(例如,动态值、密码等),所以远程交易可包括用于远程交易的动态芯片数据(例如,动态值或密码)。通常,在e商务期间,由于账户信息的消费者密钥输入和/或缺乏对芯片数据的访问,商家不能接收高度安全的芯片数据(例如,动态值或密码)。然而,本发明的实施例提供动态验证值、动态认证信息和/或其他芯片数据以供在交易处理期间确认。

因此,实施例允许商家计算机130在远程支付交易期间从移动支付应用程序安全地接收账户凭证和芯片数据两者。因此,远程商家服务器计算机可接收足够的数据以建立标准的“有卡”芯片交易授权请求信息,这比典型的远程交易提供较高级别的安全性。

本发明的实施例具有若干优点。例如,实施例改善了使用移动设备上的不信任的或未知的商家应用程序的支付交易的安全性。在一些实施例中,远程交易应用程序、移动支付应用程序和/或其他第三方应用程序可被配置为通过确定由商家应用程序提供的商家密钥证书的状态来确认商家应用程序的可靠性。因此,远程交易应用程序可利用证书机构或其他证书数据库确保商家证书当前有效。例如,远程交易应用程序可向证书机构提供商家证书标识符并作为回报可接收该证书的状态(例如,有效的、撤销的等)。如果证书被撤销或过期,那么远程交易应用程序可从证书机构接收更新的证书并继续进行交易。

因此,远程交易应用程序或移动支付应用程序可使用证书机构公共密钥来确认商家证书是否可靠。例如,移动支付应用程序可具有储存在移动设备上的安全元件或其他安全存储器中的证书机构公共密钥或者可从移动设备的通用存储器中获取该密钥。商家证书可由证书机构的私有密钥来签名,因此移动支付应用程序可应用对应的证书机构公共密钥以确认商家证书是否由此证书机构签名。因此,如果移动支付应用程序可确认证书机构私有密钥进行的签名,那么移动支付应用程序可确定证书机构提供了商家证书,商家证书是可靠的,并且商家证书可被信任。

因此,如果商家应用程序被确认,那么移动支付应用程序可从商家证书中提取公共密钥并且可使用该公共密钥对敏感的支付信息(例如,支付凭证(例如,主账号(PAN)、令牌、有效期等)、动态验证值、交易金额等)加密以便递送到商家计算机130以用于远程交易处理。商家公共密钥的使用防止无德的应用程序或设备获得对敏感数据的访问,因为没有对应的确认的交易处理器私有加密密钥(例如,商家私有密钥、商家应用程序私有密钥、收单方私有密钥等)的话,支付信息是不可读取的。

商家计算机130可安全地储存与商家公共-私有密钥对相关联的对应私有密钥并且可使用此私有密钥对支付信息解密并发起交易。例如,商家服务器计算机可通过将解密的支付信息映射到授权请求消息来发起支付交易,该授权请求消息被配置为由支付处理网络处理。如此,实施例可确保商家应用程序是可靠的并且可使用由商家应用程序提供的加密密钥保护信息以确保仅与商家应用程序相关联的商家计算机130可解密和/或访问该安全支付信息。因此,远程交易可被保护并且可使用在此类交易中通常不可用的动态验证数据。

另外,实施例通过允许在远程交易期间使用高度安全并且难以再现的信息提供更加安全的支付系统。例如,在交易期间提供的动态密码或动态值允许商家以较高的等级相信消费者被授权使用该账户进行交易。因此,支付处理网络、发行方和商家将处理更少的欺骗性交易和拒付(charge back)。

此外,实施例对于消费者和用户更加方便,因为该系统允许消费者使用已存在于移动设备上的支付信息(例如,账户信息)来发起和处理交易。以前的远程交易需要消费者手动地输入支付信息或者使用未储存在安全存储器中的信息。因此,实施例为消费者提供更加安全且方便的方法以从移动设备发起交易。

此外,由于移动支付应用程序在传递支付凭证时使用交易处理器(例如,商家、收单方等)特殊公共密钥,可在敏感的支付信息被传送或传递到目的地实体时保护敏感的支付信息。因此,实施例提供安全的通信过程以用于传送与远程交易有关的敏感信息以实现对敏感账户凭证和其他支付信息的保护,这些敏感账户凭证和其他支付信息可以是静态的并且可在将来交易中再次使用(例如,静态账户标识符、有效期等)。

在讨论本发明的各实施例之前,一些术语的描述可以有助于理解本发明的各实施例。

“远程交易”可包括交易一方与交易另一方相隔一定距离和/或由设备隔开的任何交易。例如,远程交易可包括经由两个或多个设备之间的通信执行的“无卡交易”、电子商务或其他线上交易。例如,远程交易可包括不在相同地点的设备或者双方(例如,商家和消费者)不使用相同的设备来完成交易情况下的多个设备。远程交易可包括任何类型的交易,包括:人对人交易、商业对商业交易、零售或其他提供商-消费者交易或者使用任何类型的账户(例如,借记、信用、预付等)的任何其他类型的交易。

另外,远程交易可包括未使用商家销售点设备(例如,存取设备)来完成而是由消费者使用他们的移动设备与配置为处理远程交易的远程(或本地)商家服务器计算机通信来完成的店内交易。传统地,远程交易具有较高的欺骗可能性,因为远程交易不允许收款人有机会识别付款人或以其他方式确保他们接收到的支付是合法的,由于双方在交易期间不在相同的地点(诸如“有卡交易”或店内交易)。本地、有卡、面对面或店内交易可包括一种交易,在该交易中,双方或多方交易处于同一地点,使用相同的交易设备或者通过指示一个存在的个人或实体认证付款方和/或收款方的身份来执行。

如本文中所使用的,“支付信息”可包括用于执行支付的相关信息。例如,支付信息可包括任何敏感的账户信息和/或个人信息,可用来在收单方处识别和/或认证消费者账户。此外,在一些实施例中,支付信息还可包括商家信息、消费者信息、移动设备信息、路由信息或任何其他的相关信息,可用来控制、管理和传递支付交易。如此,支付信息可包括敏感的和不敏感的信息。例如,支付信息可包括与交易或账户相关联的敏感信息(例如,支付凭证)并且可与其他非敏感信息一起发送,其他非敏感信息可不被认为是支付信息(例如,交易金额等)。

如本文所使用的,“支付凭证”可包括允许处理器识别、验证和/或处理使用消费者账户的支付交易的任何信息。例如,支付凭证可包括账户标识符(例如主账号(PAN))、令牌(例如账户标识符替代物)、有效期、卡验证值(例如,CVV、CVV2等)、动态密码或动态值(例如,dCVV、动态认证数据等)、与账户相关联的个人信息(例如,名称、地址等)、账户别名(例如,用户名等)或任何其他相关信息。

在一些实施例中,支付凭证可储存在移动设备的安全存储器中。在一些实施例中,安全存储器可被称为“安全元件”。移动设备的安全存储器可被配置使得安全存储器中储存的数据可由外部应用程序直接访问并且与安全存储器相关联的移动支付应用程序可被访问以获取储存或供应在安全存储器上的支付凭证。因此,商家应用程序可与移动支付应用程序、远程交易应用程序或其他应用程序或小程序交互以与移动支付应用程序交互从而获取对储存在安全存储器上的支付凭证的访问。在一些实施例中,软件开发工具包(SDK)、应用程序编程接口(API)或其他第三方编程代码或模块可被移动应用程序(例如,商家应用程序)访问以交互和/或请求来自移动支付应用程序的支付信息。

如本文中使用的,“交易信息”或“交易数据”可包括与交易相关联的任何数据。例如,交易信息可包括交易金额、交易时间、交易日期、商家信息(例如,登记的商家标识符、地址、商家计算机互联网协议(IP)地址等)、产品信息(例如,序列号、产品名称或其他标识符等)或者任何其他与交易相关的信息。在消费者经由商家应用程序(或其他交易处理器应用程序)发起支付交易之前或之后,可由商家服务器计算机向移动设备提供交易信息。在一些实施例中,交易信息可用来标识与交易相关联的特定商家以允许交易处理系统内的实体对于此交易识别适当的商家(或其他服务提供商)。

如本文所使用的,“商家信息”可包括与商家、收款方、服务提供商、生产商或交易中的其他信任方相关联的任何信息。例如,商家信息可包括商家标识符,在向远程支付服务或应用程序、支付处理网络或与远程交易处理系统相关联的其他交易处理实体登记(register)期间确定此商家标识符。在一些实施例中,商家标识符可用来确定登记的商家计算机公共密钥、商家应用公共密钥和/或与交易相关联的收单方公共密钥。

“动态值”可包括变化的任何数据。例如,动态值可随时间(例如,周期性地)变化,使用(例如,每一次交易),和/或基于接收的信息(例如,对算法的输入信息)而变化。例如,动态值可包括认证值,该认证值可在每一次发起交易时变化并且可使用共享秘密算法或两个实体之间的其他共享信息来产生,从而使得一个实体可确认其他实体是否可访问共享密钥因而是否可信。这也可称为认证数据。可通过对共享的交易数据(例如,金额、商家信息等)、支付凭证信息(账户标识符、有效期等)和/或动态输入数据(例如,时间、用于此交易的不可预知编号等)应用共享的秘密算法来生成动态值。任何相关动态算法和共享信息可被使用并且不同的动态算法可被用于不同类型的交易(例如,远程交易相对于近距离(例如,NFC)交易)。

在一些实施例中,动态值可包括使用两个实体之间的共享秘密算法生成的密码。例如,可基于导出算法在每一次交易时产生密码,此导出算法特定于每一个消费者设备和/或发行方账户,并且可针对每一次交易在支付处理器或账户的发行方处确认密码。例如,可从与账户相关联的发行方向支付处理网络提供共享算法和/或加密密钥并且支付处理网络可代表发行方确认动态值。在其他实施例中,发行方可自己验证动态值。这种动态值可被称为动态卡验证值(例如,dCVV、dCVV2)、唯一认证验证值(UAVV)、令牌认证验证值(TAVV)等,并且可基于输入数据和用来产生可验证动态值的算法来辨别。例如,令牌认证验证值可使用令牌作为对验证算法的输入,而动态卡验证值可使用主账号作为输入以产生dCVV。

如本文中使用的,“加密的支付信息”可包括对于某方难以理解以防止对支付信息的未授权访问的任何支付信息。例如,没有获取共享秘密(shared secret)或没有获取指定的加密密钥的接收方不可读取加密的支付信息。如此,可经由可逆的且可重复的处理使得加密的支付信息难以理解,从而两个实体可使用共享秘密或加密密钥共享信息,而未授权的实体不能够理解或获取敏感支付信息或支付信息内的敏感支付凭证(除非他们获取了共享密钥或加密密钥)。

另外,在一些实施例中,加密的支付信息可包括加密的敏感信息和未加密的较不敏感或非敏感信息的任意组合。例如,在一些实施例中,加密的支付信息可包括加密的支付凭证(例如,敏感的账户标识符和有效期)和未加密的交易信息(例如,交易金额、产品标识符等)。在其他实施例中,加密的支付信息可包括所有加密的相关交易信息。例如,在一些实施例中,加密的支付信息可包括加密的支付凭证和加密的交易信息两者。

在一些实施例中,可通过移动设备的移动支付应用程序生成加密的支付信息,从而使得移动支付应用程序可使用公共加密密钥(例如,交易处理器公共密钥),此公共加密密钥可用来对储存的或接收的支付凭证和/或用于交易的其他支付信息加密。例如,移动支付应用程序可在验证公共密钥证书之后从交易处理器公共密钥证书(也被称为交易处理器数字证书)中提取交易处理器公共加密密钥并且可使用提取的交易处理器公共密钥对敏感的支付信息加密。提取的交易处理器公共加密密钥可与储存在交易处理器(例如,商家服务器计算机、收单方计算机、商家处理器计算机等)处的交易处理器私有加密密钥配对,配置为对加密的支付信息解密并使用解密的支付信息发起支付交易。

如本文所使用的,“解密的支付信息”可包括从难理解状态转变为可理解状态的支付信息。例如,解密的支付信息可包括对加密的支付信息应用适当的加密密钥以获取原始支付信息的结果。例如,交易处理器私有密钥可应用到利用交易处理器公共密钥加密的加密的支付信息以对加密的支付信息解密并获取底层支付信息。此外,在加密的支付信息包括加密信息和未加密信息的情形中,可通过对加密部分解密而不对未加密部分解密来获取解密的支付信息。

“交易处理器”可包括与处理交易相关联的任何实体。例如,商家、移动设备、移动设备上的商家应用程序或其他移动应用程序(例如,收单方应用程序、商家处理器应用程序或支付服务提供商应用程序)、收单方计算机、支付处理网络和交易处理生态系统中的任何其他实体可以是交易处理器。在一些实施例中,交易处理器可与特定公共密钥(例如,商家公共密钥、商家应用程序公共密钥、收单方公共密钥等)和私有密钥(例如,商家私有密钥、商家应用程序私有密钥、收单方私有密钥等)相关联,此公共密钥和私有密钥可用来在远程支付交易的处理期间对支付信息加密和解密。

如此,在一些实施例中,交易处理器可以是配置为对加密的支付信息解密并发起支付交易的实体。可经由任何适当的方式(包括向另一方传递解密的支付信息)或者通过产生和/或将解密的支付信息映射到一认证请求消息来发起支付交易。例如,在一些实施例中,交易处理器可通过将解密的支付信息映射到一认证请求消息来发起支付交易,该认证请求消息配置为由支付处理网络处理。

“交易处理器应用程序”可包括由处理器执行的任何软件、代码、小程序或其他信息以发起和处理与交易处理器相关联的远程交易。例如,交易处理器应用程序可包括商家特定的应用程序,被设计为实现移动设备上的远程交易处理。可选地或结合地,交易处理应用程序可由收单方、商家处理器、支付服务提供商或其他第三方提供,允许经由单个应用程序处理来自多个商家和/或供应商的交易。

“交易处理器服务器计算机”可包括任何计算机、服务器、系统或设备,配置为处理远程交易。例如,交易处理器服务器计算机可被配置为在远程交易处理期间与交易处理器应用程序通信以发起与从交易处理器应用程序接收到的交易数据和支付凭证相关联的支付交易。交易处理器服务器计算机可被配置为发起配置为由支付处理网络处理的交易。例如,交易处理器服务器计算机可被配置为接收加密的或解密的支付信息,生成授权请求消息,以及将授权请求消息发送到收单方计算机、支付处理网络计算机或配置为处理交易的其他实体。例如,交易处理器服务器计算机可包括商家计算机130、收单方计算机、商家处理器计算机、支付服务提供商计算机、或配置为处理从交易处理器应用程序接收到的交易的任何其他实体。

“移动支付应用程序”可包括配置为帮助来自移动设备或其他电子设备的支付交易的任意应用。例如,移动支付应用程序可以以安全的方式储存消费者账户的敏感支付信息和/或支付凭证从而使得支付信息、账户信息、支付凭证、个人信息或任何其他的信息可被保护避免未授权的获取。移动支付应用程序可配置为将敏感信息提供给移动设备上的授权的软件应用程序或模块、免接触元件或者配置并授权为与移动支付应用程序通信的任何其他软件或硬件。例如,移动支付应用程序可被配置为与移动设备上的其他移动应用程序或商家应用程序交互以提供用于交易的支付信息。例如,移动支付应用程序可提供商家应用程序和/或其他移动应用程序可用来与移动支付应用程序交互的软件开发工具包(SDK)或应用程序编程接口(API)。移动支付应用程序可被配置为使用从交易期间接收到的交易处理器公共密钥证书中提取的公共密钥或使用安全存储器上的储存密钥以加密的形式提供敏感的信息。

此外,在一些实施例中,移动支付应用程序可包括任何API、服务、应用程序、小程序或其他可执行代码,适用于从安全元件取回支付信息,产生交易的支付信息(例如,使用不可预知的数字的动态值等),使用提取的交易处理器公共密钥对支付信息加密,以及与远程交易应用程序、交易处理器应用程序(例如,商家应用程序、收单方应用程序等)和/或任何其他应用程序通信,以便将加密的支付信息安全地传递到交易处理器服务器计算机(例如,商家计算机130、收单方计算机等)。移动支付应用程序还可被配置为包括支付处理网络公共密钥、支付凭证、第三方密钥(例如,证书机构公共密钥)等的安全储存的信息,并且能够与移动网关通信以利用使用无线电的(over the air)更新来针对储存在安全元件或其他安全存储器上的账户信息获取发行方更新。

可针对移动支付应用程序上的任何相关信息提供使用无线电的更新。例如,储存在安全元件中的和/或由移动支付应用程序访问的证书机构公共密钥中的一个或多个可利用使用无线电的发行方更新来更新。可在2012年10月29日提交的名为“Over The AirUpdate of Payment Transaction Data Stored in Secure Memory(储存在安全存储器中的支付交易数据的使用无线电的更新)”美国专利No.13/662,843、2009年9月21日提交的名为“Apparatus and Method for Preventing Unauthorized Access to PaymentApplication Installed in Contactless Payment Device(防止对安装在免接触支付设备中的支付应用的未授权访问的装置和方法)”的美国专利申请No.12/563,410以及2009年9月21日提交的名为“Over The Air Update of Payment Transaction Data Stored inSecure Memory(储存在安全存储器中的支付交易数据的使用无线电的更新)”的美国专利申请No.13/563,421中找到关于移动网关的能力的进一步信息,这些申请出于所有目的引用其整体结合于此。

“商家应用程序”可包括与交易一方相关联的任何应用程序。例如,商家应用程序可与特定商家相关联或者可与数个不同的商家相关联并且能够识别作为交易方的特定商家(或多个商家)。例如,商家应用程序可储存标识特定商家服务器计算机的信息,该特定商家服务器计算机被配置为提供销售环境,其中商家服务器计算机能够处理由商家应用程序发起的远程交易。此外,商家应用程序还可包括通用浏览器或指定为与多个商家服务器计算机交互的其他软件,只要此浏览器被配置为识别商家服务器计算机并处理远程交易即可。商家应用程序可安装在移动设备的通用存储器上,因而会易受到恶意攻击、入侵等的影响。因此,商家应用程序可被移动设备内的安全系统和远程支付交易处理系统当作不信任的或未知应用程序。

在一些实施例中,商家应用程序可储存与配置为处理远程交易的商家计算机130相关联的商家公共密钥证书(也被称为商家证书)。商家公共密钥证书可包括商家名称、证书标识符、证书机构信息、与商家计算机130相关联的公共密钥,可由证书机构的私有密钥来签名,并且可被具有证书机构公共密钥的实体验证为可靠的。商家公共密钥证书可包括允许实体确认和/或验证与商家证书相关联的商家应用程序和/或商家计算机130的可靠性。

在一些实施例中,商家应用程序可通过向商家服务器计算机发送解密的支付信息来发起支付交易,然后商家服务器计算机可产生使用解密的支付信息产生用于支付交易的认证请求消息。在其他实施例中,商家应用程序可被配置为产生认证请求消息并将该认证请求消息发送到商家服务器以便处理。

另外,在一些实施例中,商家应用程序可被收单方、支付服务提供商或后端处理器操作或者与它们相关联,后端处理器正代表一个或多个商家而运行和/或正处理一个或多个商家的远程交易。例如,商家应用程序可包括支付服务提供商,配置为代表商家计算机130来处理远程交易。另外,收单方可代表商家计算机处理交易并且可提供收单方应用程序,收单方应用程序通过允许消费者经由收单方应用程序发起远程支付而执行与商家应用程序相似的功能。

“公共/私有密钥对”可包括实体所产生的一对有联系的密钥。公共密钥可用于公共功能,诸如对消息加密以发送到实体或者用于验证假定由该实体制出的数字签名。另一方面,私有密钥可用于私有功能,诸如对接收的消息解密或应用数字签名。公共密钥通常将由已知为认证机构(即,证书机构)的主体来授权,此认证机构在数据库中储存公共密钥并将它分配给请求它的任何其他实体。私有密钥通常将保持在安全储存介质中并且通常将仅对该实体可知。然而,本文描述的密码系统可起密钥找回机制的作用以找回丢失的密钥并避免数据损失。公共/私有密钥对可使用RSA或椭圆曲线密码学(ECC)技术以及与公共密钥基础结构(PKI)相关联的任何其他相关技术来生成。

“公共密钥”可包括可开放地且公共地共享的加密密钥。公共密钥可指定为被共享并且可被配置为使得利用该公共密钥加密的任何信息仅可使用与该公共密钥相关联的私有密钥(即,公共/私有密钥对)来解密。

“私有密钥”可包括可被保护的且安全的加密密钥。例如,私有密钥可安全地储存在生成公共/私有密钥对的实体处并且可用来对信息解密,该信息已经利用公共/私有密钥对的相关联公共密钥而被加密。

“数字签名”可涉及应用算法的结果,这允许签名方表明并且允许验证方验证文件或其他数据的可靠性和完整性。例如,对于公共/私有密钥对,签名方可借助私有密钥行动(即,利用私有密钥对数据签名)而验证方可借助公共密钥行动(即,使用公共密钥确认签名的数据)。此过程可证明发送者的可靠性和签名文件的完整性,由于所谓的不可否认性原则不允许否认已签名的。包含签名方的数字签名的证书或其他数据被称为由签名方“签名”。

“证书”可包括建立实体的身份和/或可靠性的电子文件或数据文档。例如,证书可使用数字签名以将公共密钥和与身份相关联的数据结合。证书可包括一个或多个数据字段,诸如身份的法定名称、证书的系列号(即,证书标识符)、证书的“有效期自”和“有效期至”、证书相关的许可或者任何其他相关的信息以标识和/或认证实体或证书本身。例如,证书可包含“有效期自”日期,指出证书有效的初始日期;以及“有效期至”日期,指出证书有效的最后日期。此外,证书还可包含包括数据字段的证书中的数据的散列(hash)。另外,每一个证书可由证书机构私有密钥来签名以允许可靠的实体通过对证书应用证书机构公共密钥来确认证书。

例如,“交易处理器证书”可包括与配置为处理远程交易的任何实体相关联的任何证书。例如,可在登陆或其他登记步骤期间用移动支付应用程序、证书机构、远程交易应用程序、支付处理网络、发行方或与远程交易处理系统相关联的其他远程交易处理器生成交易处理器证书。因此,证书机构可在向远程支付交易系统的登陆或登记期间提供交易处理器证书。交易处理证书可包括与交易处理器相关联的公共密钥,交易处理器可安全地储存与交易处理器公共密钥相关联的私有密钥。

“证书机构”可包括配置为发行证书的实体。证书机构可使用包含证书机构的公共密钥的证书机构证书证明其身份。证书机构证书可由另一个证书机构的私有密钥来签名或者可由证书机构的私有密钥来签名。后者已知为自签名证书。证书机构通常还保持由证书机构发行的所有证书的数据库。

在典型的证书发行过程中,证书机构从已知身份的实体接收未签名的证书。未签名的证书包括公共密钥、一个或多个数据字段以及证书中的数据的散列。证书机构可利用私有密钥对证书签名,该私有密钥对应于包含在证书机构证书上的公共密钥。证书机构然后可在数据库中储存签名的证书并向实体发送签名的证书。之后,实体可使用证书作为表现实体的可靠性和身份的方式。

在一些实施例中,证书机构可包括来自交易处理生态系统的任何实体。例如,支付处理网络、发行方、收单方、或者交易系统内的任何其他实体也可负责发行并证实证书。例如,商家、商家应用程序或配置为处理远程交易的收单方计算机可向支付处理网络、移动钱包提供商或任何其他第三方登记以获取由相应实体签名的公共密钥证书,此公共密钥证书允许实体确认证书并确保证书对于任何给定的交易有效。在一些实施例中,远程支付交易处理系统内的实体可联系证书机构以确定证书的状态是否已被更新,是否信誉良好(ingood standing),是否已被撤销等。因此,证书机构可被配置为提供关于发行证书的状态信息。

“服务器计算机”可包括功能强大的计算机或计算机群。例如,服务器计算机可以是大型机,微型计算机集群或充当一个单元的服务器组。在一个示例中,服务器计算机可以是耦合至Web服务器的数据库服务器。服务器计算机可被耦合到数据库,并且可包括用于为来自一个或多个客户端计算机的请求服务的任何硬件、软件、其他逻辑、或者前述项的组合。服务器计算机可包括一个或多个计算装置,并且可使用用于为来自一个或多个客户端计算机的请求服务的各种计算结构、布局,以及编译中的任何一种。服务器计算机可包括处理器和耦合到该处理器的计算机可读介质。计算机可读介质可包括由处理器执行的代码,用于执行与服务器计算机相关联的任何软件程序或其他方法与功能。I.使用安全元件处理远程移动支付交易的示例性系统

图1示出根据本发明的一些实施例的使用移动设备120的安全元件122和商家应用程序121执行远程交易的示例性系统100的框图。系统100包括用户(例如,消费者110);包括商家应用程序121、安全元件122、移动支付应用程序123和远程交易应用程序124的移动设备120;商家计算机130;证书机构140;收单方计算机150;支付处理网络160;以及发行方计算机170。多种实体可被配置为在任意适当的无线或有线通信网络上并且利用任意适当的通信协议(包括公开的或专有的通信协议)彼此通信。

如本文中所使用的,“发行方”通常可指代维持用户的金融账户并且经常向用户发行诸如信用卡或借记卡之类的便携式消费者设备的商业实体(例如,银行)。发行方也可向移动设备120发行或供应账户信息以允许由移动设备120发起的移动支付。“商家”通常是从事交易并可出售商品或服务的实体。“收单方”通常是与特定商家或其它实体具有商业关系的商业实体(例如,商业银行)。一些实体可执行发行方和收单方两者功能。某些实施例可涵盖这种单实体发行方-收单方。这些实体中的每一个可包括实现通信或执行本文中描述的功能中的一个或多个的一个或多个计算机装置(例如,商家计算机130、收单方计算机150、支付处理网络计算机160和发行方计算机170)。

支付处理网络160可包括数据处理子系统、网络和操作以用于支持并递送证书机构服务、授权服务、异常文件服务、交易评分服务以及清算与结算服务。示例性支付处理网络160可以包括VisaNet

支付处理网络160可包括一个或多个服务器计算机。服务器计算机通常是功能强大的计算机或计算机群。例如,服务器计算机可以是大型机,微型计算机集群或充当一个单元的服务器组。在一个示例中,服务器计算机可以是耦合至Web服务器的数据库服务器。支付处理网络160可使用任何适当的有线或无线网络,包括因特网。

在一些有卡或店内支付交易中,用户使用移动设备120在商家位置处购买商品或服务。例如,用户的移动设备120可以和与商家计算机130相关联的商家处的访问设备(未示出)交互。例如,用户可对着访问设备中的近场通信(NFC)读取器轻触(tap)移动设备120。可选地,在远程或“无卡”交易中,用户可在通信网络上向商家计算机130电子地指示支付细节,诸如在线上交易中。

授权请求消息可由移动设备120或商家计算机130产生,然后转发到收单方计算机150。在接收到授权请求消息之后,该授权请求消息随后发送至支付处理网络160。支付处理网络160然后将授权请求消息转发至与用户相关联的发行方相关联的相应的发行方计算机170。

“授权请求消息”可以是被发送至支付处理网络160和/或支付卡的发行方计算机170以请求交易的授权的电子消息。根据某些实施例的授权请求消息可符合ISO 8583,该ISO 8583是交换与一支付相关联的电子交易信息的系统的标准,该支付由利用支付设备或支付账户的用户作出。授权请求消息可包括可以与支付设备或支付帐户相关联的发行方帐户标识符。授权请求消息还可包括对应于识别信息摂的附加数据元素,仅作为示例,包括:服务代码、CVV(卡验证值)、dCVV(动态卡验证值)、有效期等。授权请求消息还可包括“交易信息”,诸如与当前交易相关联的任何信息,诸如交易金额、商家标识符、商家位置等,以及可被用在确定是否标识和/或授权一交易中的任何其它信息。授权请求消息还可包括其它信息,诸如标识生成授权请求消息的访问设备的信息、关于访问设备的位置的信息等。

在发行方计算机170接收到授权请求消息之后,发行方计算机170将授权响应消息发送回支付处理网络160以指示当前交易是否被授权(或不被授权)。支付处理网络160然后将授权响应消息转发回到收单方计算机150。在某些实施例中,例如取决于欺诈风险分的值,即使发行方计算机170已授权了交易,支付处理网络170仍可拒绝该交易。收单方计算机150然后将响应消息发送回商家计算机130。

“授权响应消息”可以是由发行金融机构170或支付处理网络160生成的对授权请求消息的电子消息回复。仅作为示例,授权响应消息可包括下列状态指示符中的一个或多个:“批准”--交易得到批准;“拒绝”--交易未被批准;或“呼叫中心”--响应因需更多信息而待决,商户必须呼叫免付费的授权电话号码。授权响应消息还可包括授权代码,该授权代码可以是信用卡发行银行响应于授权请求消息在电子消息中向商家计算机130返回的(直接地或通过支付处理网络160)指示交易的批准的代码。该代码可以充当授权的证明。如上文所指出,在一些实施例中,支付处理网络160可以生成授权响应消息或将其转发给商家。

在商家计算机130接收到授权响应消息之后,商家计算机130随后可向用户提供授权响应消息。响应消息可由移动设备120来显示或可在实际收据上打印出来。替代地,如果该交易是线上交易,则商家可提供授权响应消息的网页或其它指示作为虚拟收据。收据可包括用于交易的交易数据。

在一天结束时,支付处理网络160可进行正常的清算与结算过程。清算过程是在收单方计算机150和发行方计算机170之间交换金融明细以便于对消费者的支付帐户过帐(post)以及对用户的结算位置的核对(reconciliation)的过程。

在图1的远程交易处理系统中,移动设备120被配置为使用商家应用程序121、远程交易应用程序124和移动支付应用程序123发起并处理与商家计算机130的远程交易,以提供安全的远程支付交易环境,即使在使用安装在移动设备120上的未知商家应用程序121或其他移动应用程序(例如,web浏览器)的情况下。注意到,一些实施例可包括收单方应用程序或其他交易处理器应用程序(代替商家应用程序121),这些应用程序可与交易处理器服务器计算机(例如,收单方计算机150、商家处理器计算机等)通信以处理远程交易。

用户(例如,消费者110)可操作移动设备120来执行任意数量的功能。例如,消费者110可使用移动设备120通过与远程商家服务器计算机130通信来进行远程支付交易。商家计算机130可向商家应用程序121递送关于可用的产品和服务的信息,消费者110可使用此商家应用程序121发起远程交易,无论是在商家位置处还是远离商家位置。

“移动设备”可包括任意电子计算设备。例如,移动设备120可包括移动电话、平板、上网本、便携式计算机或者任何其他的适当移动计算设备。移动设备120可包括商家应用程序121、远程交易应用程序124和移动支付应用程序123。移动支付应用程序123可储存在安全存储器(例如,安全元件122)。

远程交易应用程序124可包括任何API、应用程序、小程序或其他可执行代码,适用于在安全存储器上的安全应用程序(例如,移动支付应用程序123)与商家应用程序121(和/或配置为执行e商务交易的任何其他非安全应用程序)之间形成接口。例如,远程交易应用程序124可被安装为移动设备120的通用存储器的一部分,但可被配置为使用安全移动支付应用程序123的一个或多个应用程序编程接口(API)以作为商家应用程序121所发起的远程支付交易的中介物。因此,远程交易应用程序124可被配置为与储存在移动设备120的安全元件122上的移动支付应用程序123(例如,Visa

远程交易应用程序124可通过仅在消费者提供了安全凭证(例如,用户名、密码等)或以其他方式被认证时允许对移动支付应用程序123访问来提供移动支付应用程序访问控制验证(例如,为移动支付应用程序123提供安全性功能)。例如,如果数字证书的签名不能被确认或者如果证书不与证书机构140匹配,那么远程交易应用程序124可拒绝来自商家应用程序121的远程交易请求,并且交易处理可结束(并且消费者可被提示尝试不同的支付方法或再次尝试)。可选地,如果证书有效或者状态未被撤销,那么远程交易应用程序124可将对支付信息的请求传递到移动支付应用程序123。

商家应用程序121可包括任何移动程序、软件或者适于进行支付交易的其他适当的可执行代码。在一些实施例中,商家应用程序121可以是商家特有应用程序。在其他实施例中,商家应用程序121可以是通用应用程序,诸如web浏览器。此外,商家应用程序121可与各方相关联,各方不是商家而是代表商家或其他服务提供商(例如,支付服务提供商、收单方等)处理支付。

证书机构140可包括任何计算机、设备或系统,配置为向配置为处理远程交易的交易处理器(例如,商家、收单方等)发行公共密钥证书。证书机构140可被配置为与移动设备120、商家计算机130和/或支付处理网络160通信。例如,如图1所示,证书机构140可与商家计算机130通信以向商家应用程序130发行签名的商家公共密钥证书,商家计算机130被配置为通过商家应用程序121处理远程交易。证书机构140可在向远程交易处理系统的登陆或其他登记过程期间接收商家公共密钥,并且可向商家计算机130安全地返回签名的商家公共密钥证书。商家公共密钥证书可包括商家公共密钥并且可由证书机构私有密钥来签名以允许交易处理系统内的实体确认商家公共密钥证书的可靠性。

证书机构计算机140可耦合到包含所发行证书的证书状态的证书数据库,这些发行的证书可由移动设备120、商家计算机130、支付处理网络计算机160或交易处理系统中的任何其他实体来验证。证书机构140可撤销以下证书:过期的、被恶意使用的、被商家计算机130撤销的、不正确的或不可验证的或具有任何其他问题的证书。因此,证书机构140可维持证书状态,并且响应于对与证书相关联的状态的请求而答复证书状态。

安全元件122可包括硬件或软件部件,可操作来安全地储存任何信息和/或安全应用程序。例如,安全元件122可操作来储存支付信息。此外,移动支付应用程序123可被供应并储存在安全元件122上以安全地访问与消费者的金融账户相关联的个人化敏感信息(例如,支付凭证、令牌、账户标识符等)。例如,在一些实施例中,安全元件122可包括安全密码处理器或免接触集成电路以保护储存在安全元件122上的信息。安全元件122可具有单独的处理器,储存在其上的信息可利用密钥来加密,该密钥仅由信任的服务管理器或其他指定实体持有,并且安全元件122可包含任何其他硬件以使得安全元件122可以是可储存重要和/或敏感信息(例如,支付凭证、加密密钥以及任何其他的敏感信息)的安全区域。此外,仅可使用特殊秘密安全密钥来访问安全元件122的安全数据元素,仅某些信任的服务管理器可访问该特殊密钥。

移动支付应用程序123可包括任意应用程序编程接口(API)、应用程序、小程序或其他可执行代码,适用于从安全存储模块或安全元件122取回支付信息。此外,移动支付应用程序123可被配置为与远程交易应用程序124和/或商家应用程序121通信。在一些实施例中,移动支付应用程序123可被保护以使得通用应用程序不可与移动支付应用程序123通信或者仅可被提供特定命令组以与移动支付应用程序123交互。例如,移动支付应用程序123可运行在安全元件122(如图2所示)或其他信任的环境中,作为核心服务,或者运行在比其他应用程序(例如,商家应用程序121)更高的许可等级处。

移动支付应用程序123可包括与证书机构140相关联的证书和/或公共密钥,可用来确认由证书机构140发行的和/或签名的证书。在一些实施例中,移动支付应用程序123是可操作的以使用与支付处理网络160或发行方计算机170相关联的共享秘密算法来生成与支付信息相关联的密码。例如,移动支付应用程序123可操作来生成与发行方计算机170的支付账户相关联的动态卡验证值(dCVV2)。在其他实施例中,移动支付应用程序123能够生成动态值,此动态值可由与个人化移动支付应用程序123共享秘密的支付处理网络160来确认。

回到图1,证书机构140可与商家服务器计算机130相关联并且可向商家计算机130发行公共密钥证书,可在远程支付交易处理期间使用此公共密钥证书以在移动支付应用程序123与商家服务器计算机130之间建立信任,商家计算机130是可靠的并且被授权获取加密支付信息中的敏感支付凭证。证书机构140可通过此过程发行商家证书,在以下图4中更加详细地描述此过程。可在ANSI X9.24部分2零售金融服务对称密钥管理部分2:使用对称密钥的分配的非对称技术(ANSI X9.24 Part 2Retail Financial Services SymmetricKey Management Part 2:Using Asymmetric Techniques for the Distribution ofSymmetric Keys)以及ISO 11568部分4银行业—密钥管理(零售)—部分4:非对称密码系统—密钥管理和生命周期(ISO 11568Part 4Banking—Key management(retail)—Part4:Asymmetric cryptosystems—Key management and life cycle)中找到证书发行方法的一些非限制性示例。

移动支付应用程序123可被配置为从取回的或储存的公共密钥证书提取公共密钥以便在处理远程交易中使用。可使用任意适合的过程提取公共密钥。在一些实施例中,可在公共密钥证书的确认和/或验证之前或之后提取够公共密钥。在一些实施例中,单个证书机构根公共密钥可被储存在与单个证书机构140相关联的移动支付应用程序123处,而在其他实施例中,多个证书机构根密钥可储存在移动设备120处。证书机构根公共密钥可被使用在签名确认过程中以确保公共密钥证书对于发行证书机构140是有效的且在使用中的。要在确认证书中使用的特定根密钥可由证书机构140和确认中的证书来指示。例如,可使用与证书机构140相关联的第一证书机构根公共密钥来确认第一长度的商家证书,同时可使用与证书机构140相关联的第二证书机构根公共密钥来确认第二长度的商家证书。

图2示出根据本发明的一些实施例的示例性移动设备120的框图。移动设备120可包括电路以用于实现某些设备功能,诸如电话。移动设备120可包括处理器和耦合到该处理器的计算机可读介质。计算机可读介质可包括配置为处理远程支付交易的交易处理器应用程序。移动设备120可进一步包括安全处理器和耦合到安全处理器的安全计算机可读介质。安全计算机可读介质包括可由安全处理器执行的代码以用于执行一种处理远程交易的方法。此方法可包括从移动设备120上的交易处理器应用程序接收交易数据并确认此交易处理器应用程序是否可靠。此方法还可包括响应于确认交易处理器应用程序而向交易处理器应用程序提供加密的支付凭证。交易处理器应用程序可使用加密的支付凭证发起与交易处理器服务器计算机的支付交易。

负责实现这些功能的功能性元件可包括处理器120(A),其被编程为执行实施设备的功能和操作的指令。处理器120(A)可访问数据存储器120(E)(或另一个适当的存储器区域或元件)以取回指令或用于执行指令的数据,诸如商家应用程序121、远程交易应用程序或其他移动应用程序。数据输入/输出元件120(C),诸如键盘或触摸屏,可被使用以使用户能够操作移动设备120并输入数据(例如,用户认证数据)。数据输入/输出元件120(C)也可被配置为输出数据(例如经由扬声器)。显示器120(B)也可用来向用户输出数据。通信元件120(D)可用来实现移动设备120与有线或无线网络(例如,经由天线120(H))之间的数据传输以辅助与互联网或其他通信网络的连接性并且实现数据传输功能。

移动设备120还可包括免接触元件接口或安全存储器接口120(F)以实现设备的免接触元件120(G)与其他元件之间的数据传输,其中免接触元件120(G)可包括安全存储器(例如,安全元件122)和近场通信数据传输元件(或其他形式的短距离或免接触通信技术)。如上所述,蜂窝电话或类似的设备是根据本发明的实施例可使用的移动设备120的示例。然而,其他形式或类型的设备可被使用而不脱离本发明的底层概念。此外,设备为了适合与本发明的实施例一起使用而可不需要使用蜂窝网络来通信的能力。

A.商家证书发行/供应方法

图3示出根据本发明的一些实施例的使用证书机构140来供应商家公共/私有密钥对和商家证书的示例性方法300的流程图。在一些实施例中,可执行方法300以为商家计算机130提供指示商家的可信任或可靠性的证书。随后,接收的商家证书可包含于安装在或提供到移动设备上的商家应用程序。这些商家证书可被称为商家应用程序证书。

在步骤301处,商家计算机130生成商家公共-私有密钥对。商家公共-私有密钥对可以以任何适当的格式来产生,诸如RSA或椭圆曲线密码学(ECC)。在一些实施例中,商家私有密钥可安全地储存在商家计算机130上。

在步骤302处,商家计算机130向证书机构140发送公共-私有密钥对的商家公共密钥。证书机构140可包括配置为发行并确认证书的任何适当的实体。例如,在一些实施例中,证书机构140可包括支付处理网络160、移动钱包提供商、不包含在典型支付交易处理系统中的实体以及任何其他实体。

在步骤303处,证书机构140使用任意适当的方式验证商家的可靠性。例如,商家计算机130可为证书机构140提供信息,该信息提供正在被商家操作的商家计算机130的身份。在一个示例中,商家计算机130可提供由商家的授权签名人(例如,商家组织的总裁)所签名的文件。在一些实施例中,证书机构140可提供登陆或登记过程,通过此登陆或登记过程,商家(或其他证书接收方)可登记商家证书并登记本文所述的远程支付交易系统的使用。

在步骤304处,证书机构140使用包括商家公共密钥的接收的商家证书签名请求来生成签名的商家证书。通常,商家证书可由证书机构根私有密钥来签名。证书机构签名允许实体使用证书机构根公共密钥来确认商家证书的可靠性。证书机构根公共密钥可被提供给交易处理系统所涉及的多个实体以允许在交易处理期间确认商家公共密钥证书。

在步骤305处,证书机构140向商家计算机130发送签名的商家证书。签名的商家证书可包括商家公共密钥、证书标识符(例如,序列号)、证书机构标识符、商家的合法名称、证书的“有效期自”和“有效期至”、证书相关的许可或者任何其他相关信息以标识和/或认证实体或证书本身。

在步骤306处,商家计算机130使用商家私有密钥产生签名的商家应用程序证书。因此,可从商家应用程序证书到商家证书、到证书机构根证书建立信任链。在一些实施例中,签名的商家应用程序证书可与商家应用程序121的实例或版本相关联。例如,商家应用程序证书可被使用以验证商家应用程序121是否来自商家。随后,商家应用程序证书可使用商家公共密钥来确认。

在步骤307处,商家计算机130储存商家应用程序证书以及与商家应用程序121中的商家应用程序证书相关联的商家应用程序私有密钥。因此,当商家应用程序121加载到移动设备120上时,可验证商家应用程序121的可靠性。

在一些实施例中,商家应用程序证书和与商家应用程序证书相关联的私有密钥可储存在商家计算机130处。因此,在一些实施例中,证书可在交易处理期间传递到商家应用程序121以确认商家计算机130的身份。此外,在一些实施例中,由证书机构140提供的商家证书可在交易期间被提供到商家应用程序121以允许与此交易相关联的商家服务器计算机130的确认。因此,在一些实施例中,商家证书可被使用并被供应到商家应用程序121代替商家应用程序证书。因此,商家证书可被供应到商家应用程序121并且所有数据可传递到商家计算机130,商家计算机130储存与供应到商家应用程序121的商家证书相关联的商家私有密钥。下面参考图5A-5C更详细地讨论此实施例。

应该理解到,图3旨在作为说明而非限制。例如,在本发明的一些实施例中,商家公共-私有密钥对可通过证书机构140来生成,并且商家私有密钥可被安全地提供到商家计算机130,例如使用公共密钥密码标准(PKCS)#12消息。另外,在一些实施例中并且如下参考图5A-5C更加详细地描述,可由商家计算机130在交易期间响应于远程交易处理的指示而提供商家应用程序证书(也称为商家证书)。

B.使用安全元件的安全远程支付交易处理的示例性方法

图4示出根据本发明的一些实施例的使用移动设备120的交易处理器应用程序(例如,商家应用程序121)安全地处理远程交易的示例性方法400的流程图。在一些实施例中,可在使用或未使用交易处理器私有密钥(例如,商家私有密钥)来供应交易处理器公共密钥证书(例如,根据方法400)并将其储存在移动设备120的交易处理器应用程序(例如,商家应用程序121)中之后执行图4的方法。随后,可执行图5A-5C的方法以通过交易处理器应用程序(例如,商家应用程序121、收单方应用程序等)对货物或服务进行远程支付交易。

在步骤401处,消费者通过与移动设备120的交易处理器相关联的移动应用程序(例如,商家应用程序121)选择从远程交易处理器计算机(例如,商家服务器计算机130)接收的用于购买的物品。

在步骤402处,消费者选择提供在交易处理器应用程序(例如,商家应用程序121)的交易支付结账屏幕上的远程支付交易选项。

在步骤403处,交易处理器应用程序(例如,商家应用程序121)将交易数据和先前供应的交易处理器公共密钥证书(例如,商家公共密钥证书或商家应用程序公共密钥证书)传递到移动设备120的安全元件122上的移动支付应用程序123。

在步骤404处,移动支付应用程序123使用接收的交易处理器公共密钥证书(例如,商家公共密钥证书)来确认交易处理器应用程序(例如,商家应用程序121)是可靠的。如上所述,多种确认过程可被完成以确保交易处理器应用程序(例如,商家应用程序121)是可靠的。例如,移动支付应用程序123可对接收的交易处理器公共密钥证书应用证书机构公共密钥以确认交易处理器公共密钥证书由证书机构140所签名。如果使用证书机构140确认了签名的公共密钥证书,那么交易处理器公共密钥证书可被确定为可靠的,由于它由信任的证书机构140所签名。

另外,在一些实施例中,移动支付应用程序123可通过向证书机构140发送确认请求利用证书机构140验证交易处理器证书当前是有效的。例如,移动支付应用程序123可与证书机构140通信以确保公共证书当前有效并且信誉良好(例如,未经由证书撤销列表(CRL)或线上证书状态协议应答器(CSPR)等被报告为被危害或撤销)。例如,移动支付应用程序123可向证书机构140或另一个提供商(例如,证书撤销列表管理器)发送公共密钥证书标识符以确定证书的状态。

此外,在一些实施例中,如果移动支付应用程序123(或远程交易应用程序124)利用证书机构140确定交易处理器证书不是当前有效的,那么移动支付应用程序123可利用证书机构140更新交易处理器证书并接收更新的商家证书以用于处理远程交易。因此,可基于从证书机构140接收的更新公共证书继续该远程交易。

在步骤405处,移动支付应用程序123向交易处理器应用程序(例如,商家应用程序121)提供加密的支付凭证。在一些实施例中,移动支付应用程序123可响应于确认交易处理器应用程序为可靠的而提供加密的支付凭证。移动支付应用程序123还可提供交易数据和其他账户和/或交易相关信息,作为加密的支付信息。例如,支付信息可包括支付凭证(例如,账户标识符、有效期等)、交易数据(例如,交易总额、产品信息等)、商家信息(例如,商家标识符)和任何其他相关信息。另外,移动支付应用程序123可使用与支付处理网络160或发行方计算机170相关联的共享算法生成动态值。动态值可包含在支付信息中并且可由支付处理网络160或发行方计算机170在交易处理期间确认。

另外,在一些实施例中,移动支付应用程序123可通过从交易处理器证书中提取交易处理器公共密钥,确定与交易数据相关联的储存在安全存储器中的支付凭证,以及使用提取的交易处理器公共密钥对支付凭证加密来提供加密的支付凭证。

移动支付应用程序123可通过任何适当的方法确定用于交易的支付凭证,这些方法包括接收与远程交易应用程序124相关联的消费者标识符,消费者可在商家应用程序121的购物、结账时或者在远程交易处理步骤期间登陆远程交易应用程序124。因此,包含在从商家应用程序121和/或远程交易应用程序124接收的对支付凭证的请求中的交易数据可包括交易数据,交易数据可包括消费者标识符、移动钱包标识符、账户凭证标识符或其他标识符以用于确定储存在安全元件122中的适当消费者账户凭证以便于交易。例如,在结账期间,一旦消费者选择远程交易,商家应用程序121或远程交易应用程序124就可确定可用的账户并请求消费者对账户进行选择。此外,移动支付应用程序123可在交易处理期间请求消费者指示适当的账户。可选地或结合地,默认账户可与用于远程交易的远程交易应用程序124、交易处理器应用程序、或移动支付应用程序123相关联。

在步骤406处,交易处理器应用程序(例如,商家应用程序121)使用加密的支付凭证发起与交易处理器计算机(例如,远程商家服务器计算机130)的支付交易。交易处理器应用程序可通过任何适当的方法发起支付交易。例如,在一些实施例中,交易处理器应用程序通过向交易处理器服务器计算机发送加密的支付凭证和交易数据来发起远程交易处理。因此,交易处理器服务器计算机可使用交易处理器私有密钥对支付凭证解密并使用解密的支付凭证生成授权请求消息。交易处理器服务器计算机可通过将解密的支付信息映射到授权请求消息来生成授权请求消息,此授权请求消息被配置为由支付处理网络160来处理。

在一些实施例中,交易处理器应用程序可通过以下步骤来发起支付交易:使用交易处理器应用程序私有密钥对支付凭证解密;生成包含解密的支付凭证的授权请求消息;以及向交易处理器服务器计算机发送授权请求消息。

图5A-5C示出根据一个实施例的安全远程交易处理系统的示例性实施方式的示例性流程图。在图5A-5C中提供的实例中,交易处理器应用程序包括商家应用程序121并且交易处理器计算机包括远程商家服务器计算机130。然而,注意到在一些实施例中,交易处理器可包括与商家相关联的收单方计算机150、支付网关(未示出)、商家处理器(未示出)、或与商家相关联的任何其他第三方、服务提供商或收款方。注意在这类实施例中,交易处理器应用程序与交易处理器服务器计算机相关联,交易处理器服务器计算机可提供购买信息并代表商家或一组商家、服务提供商等管理支付服务。

在步骤501处,消费者通过与商家在线或e商务服务器计算机通信的商家应用程序121完成他们的购物经历。当消费者准备对他们的购物经历结账并完成购买时,消费者可使用第三方(例如,移动钱包提供商)凭证登陆存在于移动设备120上的第三方小程序或远程交易应用程序124或服务层。在一些实施例中,消费者可能已经登入移动钱包或可具有要执行交易的默认移动钱包或账户。

在步骤502处,消费者通过选择用于远程结账或远程支付交易的可用选项经由商家应用程序121发起远程交易支付结账。消费者的配置文件一旦登入移动钱包,商家应用程序121可基于移动支付应用程序123的可用性和/或状态来确定远程交易是可用的,或者可提供用于所有交易的远程支付交易结账选项。一旦消费者选择远程结账选项,商家应用程序121就可从商家计算机130请求交易数据。在一些实施例中,商家计算机130可能已经向商家应用程序121提供此信息。然而,在图5A-5C中示出的实施例中,商家应用程序121可通知商家计算机130已发起远程支付交易。

在步骤503处,商家计算机130可生成用于交易的交易数据。交易数据可包括此交易的任何相关信息,包括交易金额、日期与时间、与收款方相关联的商家标识符、消费者标识信息(例如,用户名、消费者标识符等)以及任何其他相关信息以用于发起和处理远程支付交易。

在步骤504处,商家计算机130可使用商家私有-公共密钥对来对生成的交易数据签名。如关于图3所述,商家私有-公共密钥对可在交易处理之前由证书机构140生成,并且私有密钥可被返回到商家计算机130并安全地储存以便在远程交易处理中使用。

在步骤505处,商家计算机130可向移动设备120的商家应用程序121发送签名的交易数据和储存在商家计算机130的商家公共密钥证书。在一些实施例中,商家公共密钥证书可存在于或安装在商家应用程序121中并且仅可由商家应用程序121将其与交易数据结合。商家证书可由与远程交易处理系统相关联的证书机构140签名并且移动支付应用程序123可访问对证书机构140的公共根密钥以用于商家证书的确认。

在步骤506处,商家应用程序121向远程交易应用程序124发送签名的交易数据和商家公共密钥证书。在一些实施例中,商家应用程序121可提供选项以通过远程交易应用程序124选择用于支付的支付卡或账户。消费者可选择账户以发起支付。

在步骤507处,远程交易应用程序124从证书授权计算机140请求商家证书状态。

在步骤508处,证书授权计算机140可确定商家证书的状态。证书授权计算机140可通过任何适当方式确定此状态。例如,对商家证书状态的请求可包括商家证书的系列号或其他证书标识符,可允许证书授权计算机140在证书数据库内搜索与商家证书标识符相关联状态。

在步骤509处,证书授权计算机140生成商家证书响应并将其发送到远程交易应用程序124。响应可包括商家证书的状态(例如,在使用中的、停用的、撤销的等)。

在步骤510处,远程交易应用程序124可确认交易数据的交易合格性以确定是否应该对移动支付应用程序123提供访问。远程交易应用程序124任何适当的合格性检查以确定交易是否是合格的,这些检查包括确认商家标识符被配置为和/或登记为用于远程交易处理,交易数据是完整的并且包括所有必要信息以用于执行此交易,商家证书信誉良好,此交易没有超过阈值金额,此交易的商家标识符与商家证书相关联(即,商家证书与生成交易数据的商家匹配),或者任何其他相关的交易数据合格性检查。

在步骤511处,如果远程交易应用程序124确定此交易对于远程交易处理是合格的,那么远程交易应用程序124将交易数据和商家证书传递到存在于安全元件122上的移动支付应用程序123。远程交易应用程序124可使用API或其他命令以请求移动支付应用程序123(例如,Visa

发送到移动支付应用程序123的支付信息请求可包括消费者凭证标识符信息,此消费者凭证标识符信息适用于标识消费者账户(例如,与移动支付应用程序123相关联的支付凭证)、交易的类型(例如,远程交易)以及可与移动支付应用程序123相关的任何其他信息以用于处理远程支付交易。例如,请求可包括消费者的名称、与支付方法相关联的支付处理网络标识符(例如,Visa

在步骤512处,移动支付应用程序123使用与商家公共密钥证书相关联的储存的证书机构公共密钥确认商家证书。在一些实施例中,不止一个证书机构公共密钥可被移动支付应用程序132储存和/或访问。例如,不同的证书机构公共密钥(和私有密钥)可用来确认不同长度的商家证书(并对其签名)。此外,在移动支付应用程序123被配置为使用由不同证书机构签名的公共-私有密钥对处理交易的情况下,不同的证书机构公共密钥可被识别并用于确认与每一个证书机构140相关联的商家证书。因此,移动支付应用程序123可从商家证书信息(例如,系列号、证书机构信息等)中确定适当的证书机构公共密钥并且可通过使储存的证书机构公共密钥与商家证书中的证书机构信息相匹配来选择适当的证书机构公共密钥以用于确认商家证书。

在步骤513处,如果商家公共密钥证书被确认,那么移动支付应用程序123从商家公共密钥证书中提取公共密钥。

在步骤514处,移动支付应用程序123使用从商家证书中提取的商家公共密钥确认签名的交易数据。因此,移动支付应用程序123可确定与商家证书相关联的商家服务器计算机130是否生成此交易数据并对其签名。因此,移动支付应用程序123可确认商家证书由证书机构140提供、当前有效并且交易数据由适当的商家计算机130提供,此适当的商家计算机130具有对对应于商家证书中的商家公共密钥的商家私有密钥的访问。因此,关于商家应用程序121与适当的商家服务器计算机130相关联的可靠性和安全性,移动支付应用程序123是确信的。

在步骤515处,移动支付应用程序123从移动设备120的安全元件122取回支付凭证,并生成不用储存在安全元件122中的任何支付信息。例如,移动支付应用程序123可接收储存在安全元件122中的消费者标识符或与消费者标识符相关联的账户凭证标识符并且可确定与接收的消费者标识符或消费者账户凭证标识符相关联的账户标识符和有效期。然而,动态值(即,密码)和/或其他交易相关信息(例如,责任指示符)可能不存在于安全元件122中或者可能需要基于交易数据来生成。因此,移动支付应用程序123可生成和/或确定此交易的支付信息。例如,支付信息可包括支付卡数据(例如,支付账号(PAN)和有效期)、密码(诸如动态卡验证值(dCVV或dCVV2)或其他动态生成的数据)和/或适于进行远程支付交易的任何其他信息。

在步骤516处,移动支付应用程序123使用与商家证书相关联的提取的商家公共密钥验证支付信息。

在步骤517处,移动支付应用程序123向商家应用程序121发送加密的支付信息。应该注意到在图5A-5C所示的实施例中,因为商家应用程序121不知道商家私有密钥,所以商家应用程序121无法对加密的支付信息解密。此外,加密的支付信息可包括任何相关的信息以标识此交易并通知移动支付应用程序123(或远程交易应用程序124)要在哪个商家应用程序121中发送加密的支付信息。

在步骤518处,商家应用程序121接收加密的支付信息并向商家计算机130发送此加密的支付信息。商家应用程序121可确定适当的商家计算机130以通过任何适当的方法向该商家计算机130发送加密的支付信息。例如,路由信息可包含于支付响应中,并且商家应用程序121可在发起支付时取得与远程支付交易相关联的目的地商家计算机130,或者商家应用程序121可取得指定的商家计算机130以向此商家计算机130发送支付响应。

可使用任意数量的不同方法向商家计算机130发送加密的支付信息。例如,加密的支付信息可包括与商家计算机130相关联的未加密的路由信息从而使得商家应用程序121可将加密的支付信息自动路由到商家计算机130。可选地或结合地,商家应用程序121可具有编程到商家应用程序121内的与商家计算机130相关联的路由信息(例如,服务器计算机地址),并且当发起交易时,商家应用程序121可知道任何相应的支付响应消息可被路由到商家计算机130。此外,包含加密的支付信息的接收的消息中的旗标或其他数据元素(例如,商家标识符)可向商家应用程序121指示要将加密的支付信息发送到哪里和在哪个实体中发送。

另外,在一些实施例中,移动支付应用程序123可被配置为向商家计算机130直接发送加密的支付信息。因此,移动支付应用程序123可使用包含于商家证书中的地址信息或提供在交易数据中的商家信息以确定适当的商家服务器计算机130以在此商家服务器计算机130中直接发送购买响应。

在步骤519处,商家计算机130接收加密的支付信息并使用储存在商家计算机130处的商家私有密钥对加密的支付信息解密。因此,商家计算机130可获得对支付信息(例如,支付凭证和/或其他安全信息)的访问,该支付信息是移动支付应用程序123从移动通信设备的安全存储器获取并加密的。例如,商家服务器可获取账户标识符(例如,主账号(PAN))、与支付账户相关联的有效期、交易特定密码或动态值、安全性等级、责任指示符、交易数据、以及任何其他相关信息以发起支付交易。密码为支付处理网络160和/或发行方计算机170提供附加认证和确认机会并且在这种远程交易中实现最小化的欺骗风险。

在步骤520处,商家计算机130可确认签名的交易数据以确保交易数据在交易处理期间未被改变、修改和/或切换。商家计算机130可确定交易信息(例如,交易总额、时间、数据、商家标识符等)并且可使用商家私有密钥重新创建交易数据的签名并且可将所生成的签名的交易数据与接收的签名的交易数据相比较。如此,商家计算机130可在由移动支付应用程序132进行加密之前提供的确认交易数据在交易处理期间未被改变。

在步骤521处,商家计算机130可使用解密的支付信息来发起支付交易。例如,商家计算机130可使用解密的支付信息生成授权请求消息,此授权请求消息可包括通常存在于有卡交易中的信息(例如,支付凭证、动态芯片数据(即,密码)等)。因此,商家计算机130可将解密的支付信息(以及包含于支付信息中的其他交易信息)映射到一格式,该格式与商家计算机130、收单方计算机150、支付处理网络160和发行方计算机170的授权请求消息相关联。因此,商家计算机130可将解密的支付信息映射到授权请求消息内的预定字段以允许交易生态系统内的交易实体识别账户、认证等级并处理此交易,犹如此交易是亲自进行或者通过使用移动支付应用程序123的近场通信或其他基于近距离的交易而发生的。

在步骤522处,商家计算机130可向与商家计算机130相关联的收单方计算机150发送授权请求消息以用于交易的处理。如利用本文所述的通信中的任何一个,授权请求消息可沿着使用加密的链接加密密钥或加密过程的安全通信信道发送。因此,在一些实施例中,包含于授权请求消息中的支付信息可被额外加密一次并被发送到收单方计算机150以供处理。任何其他的安全过程可被使用以经由安全过程向收单方计算机150发送授权请求消息。

在步骤523处,收单方计算机150可将授权请求消息路由到与提供在授权请求消息中的发行方标识符(例如,BIN)或账户标识符(例如,主账户标识符)相关联的支付处理网络160。支付处理网络160可被配置为处理支付交易,犹如此支付交易是有卡交易或其他本地交易。

在一些实施例中,支付处理网络160可能不会意识到支付交易是远程支付交易,因为授权请求消息可具有与其他基于芯片的有卡交易相同的安全数据字段。因此,远程支付交易可具有与有卡交易相同的安全特征以及相关联的风险,这可导致较少的欺骗交易。

在一些实施例中,支付处理网络160可基于密码或动态数据的类型确定授权请求消息与远程支付交易相关联,密码或动态数据是由移动支付应用程序123或者由设置在支付信息或授权请求消息中的安全等级指示符产生的。例如,移动支付应用程序123、商家应用程序121或商家计算机130可提供安全等级指示符,此安全等级指示符通知支付网络以及发行方此交易远程地发源但通过本文描述的安全远程支付交易处理方法来处理。在此类实施例中,对于传统键输入交易或不安全的无卡交易,可存在不同的安全等级指示符。因此,安全性等级指示符可告知不同实体关于谁在支付交易中对欺骗负责(例如,商家、发行方、远程交易应用程序提供商、支付处理网络160等)以及与这种交易类型相关联的风险。

在一些实施例中,支付处理网络160可被配置为使用令牌、伪PAN或任何其他账户代替物执行交易。在这种实施例中,支付凭证可包括账户代替物和支付处理网络160可确定并标识授权请求消息中的对应账户标识符。因此,支付处理网络160可修改授权请求消息以包含与接收的支付凭证(例如,令牌)相关联的账户标识符并且可纳入任何其他信息,相应的发行方计算机170可使用这些信息来处理交易。

在步骤524处,支付处理网络160可将授权请求消息转发到与在授权请求消息中标识的消费者账户相关联的发行方计算机170以用于远程支付交易。

在步骤525处,发行方计算机170可确认授权请求消息中的动态值(例如,密码)。发行方计算机170可解析授权请求消息以确定密码或其他动态验证值并且可访问用于生成密码的发行方密钥以生成确认认证值。如果确认认证值和动态值匹配,那么发行方计算机170可知道此交易由合法设备生成并确定此交易是欺骗性的相似度很低。因此,发行方计算机170可在确定交易的风险等级和授权决定时使用此确认结果。因此,发行方可使用确认结果来知晓交易很可能是可靠的且应该被授权。

在步骤526处,发行方计算机170可执行风险评估和授权决定过程,其中发行方计算机170可使用来自授权请求消息的相关信息,包括来自与此交易相关的支付处理网络160的任何确认信息(例如,风险分、其他认证过程的结果等),并且可作出关于是否授权此交易的决定。

在步骤527处,发行方计算机170可生成并发送授权响应消息,授权响应消息包括交易是否被授权的指示,经由支付处理网络160返回。

在步骤528处,支付处理网络计算机160将授权响应消息转发到收单方计算机150。

在步骤529中,收单方计算机150可向商家计算机130转发授权响应消息。

在步骤530处,商家计算机130可确定交易完成并且可执行任何必要的步骤来完成交易,这些步骤包括递送商品,安排服务计划,或者完成交易的任何其他相关步骤。

在步骤531处,商家计算机130将授权响应消息的结果转发到商家应用程序121以通知消费者110交易是否被授权且是否成功完成。

应该理解的是,图5A-5C的示例性流程图意在说明而非限制。例如,任意数量的不同实体可用来对加密的支付信息解密。例如,在一些实施例中,商家应用程序121、收单方应用程序或者任何其他相关方可用来对支付信息解密并将其传递到对应的远程计算机。其他交易实体也可被配置为对加密的支付信息解密并发起支付交易。

例如,代替使用商家公共密钥对支付信息加密,商家应用程序公共密钥(与储存在商家应用程序121处的私有密钥相关联)或收单方公共密钥(与储存在收单方计算机150处的私有密钥相关联)可被使用以对支付信息加密并且加密的支付信息可被传递到每个对应的实体(例如,商家应用程序121或收单方计算机150)以用于授权请求消息的解密和生成。

在这种实施例中,根据远程交易处理系统的配置,任意数量的交易处理器公共密钥证书(例如,商家应用程序公共密钥证书、商家公共密钥证书、收单方公共密钥证书等)可被传递到移动支付应用程序123。商家应用程序121然后可提取并使用与每一个交易处理器实体(例如,商家应用程序121、商家计算机130、收单方计算机150、支付网关等)相关联的公共密钥以利用相关联的提取的交易处理器公共密钥对支付信息加密。移动支付应用程序123然后可向与接收的公共密钥证书相关联的交易处理实体(例如,商家应用程序121、商家计算机130、收单方计算机150等)发送加密的支付信息(并且随后公共密钥被提取并被使用以对支付信息加密)。

例如,在公共密钥证书包括商家应用程序公共密钥证书的情况下,移动支付应用程序123可提取商家应用程序公共密钥并使用它以对支付信息加密并将加密的支付信息发送到商家应用程序121。商家应用程序121然后可使用储存的商家应用程序私有密钥以对使用商家应用程序私有密钥加密的支付信息解密。因此,商家应用程序121可访问储存在安全元件122上的敏感信息以及使用移动支付应用123的安全算法生成的安全信息以用于支付交易。商家应用程序121然后可使用解密的支付信息发起支付交易。例如,商家应用程序121可产生配置为通过支付处理网络160发送的授权请求消息。可选地,商家应用程序121可使用商家服务器密钥对解密的支付信息加密并且可向商家计算机130发送支付信息以便解密和发起支付交易。如此,解密的支付信息可被传递到商家计算机130以用于授权请求消息的生成或支付交易的其他发起。

另外,在公共密钥证书包括收单方公共密钥证书的情况下,移动支付应用程序123可使用提取的收单方公共密钥对支付信息加密并将加密的支付信息发送到收单方计算机150。与关于发送商家公共密钥加密的支付信息在上文描述的过程类似的过程可被使用以向收单方计算机150发送加密的支付信息,包括通过商家应用程序121和商家计算机130路由此信息或者向收单方计算机150直接发送加密的支付信息。收单方计算机150然后可对加密的支付信息解密,发起支付交易,并将授权请求消息发送到上述支付处理网络160。

因此,存在很多的选择来安全地处理远程支付交易以将敏感信息从移动设备120的移动支付应用程序123传递到远程服务器计算机而不允许敏感信息被恶意第三方拦截,同时提供有卡或本地交易的安全性益处而完成远程支付交易。

II.示例性计算机装置

图6是可被用于实现以上所描述的实体或部件中的任何一个的计算机系统的高级别框图。图6中所示的子系统经由系统总线675进行互连。附加子系统包括打印机603、键盘606、固定盘607和监视器609,该监视器609耦合至显示器适配器604。耦合到I/O控制器600的外围设备和输入/输出(I/O)设备可通过诸如串行端口之类的本领域已知的任意数量的装置连接到计算机系统。例如,串行端口605或外部接口608可被用于将计算机装置连接到诸如因特网之类的广域网、鼠标输入设备、或者扫描仪。经由系统总线675的互连允许中央处理器602与每一子系统通信,且允许控制来自系统存储器601或固定盘607的指令的执行以及各子系统之间的信息的交换。系统存储器601和/或固定盘可以包含计算机可读介质。

用于包含代码或代码的多个部分的存储介质和计算机可读介质可包括本领域中已知或已使用的任何合适的介质,包括存储介质和通信介质,诸如但不仅限于以任何方法或技术实现的用于诸如计算机可读指令、数据结构、程序模块或其他数据之类的信息的存储和/或传输的易失性和非易失性、可移动和不可移动介质,包括RAM、ROM、EEPROM、闪存或其他存储器技术、CD-ROM、数字多功能盘(DVD)或其他光存储设备、磁带盒、磁带、磁盘存储设备或其他磁存储设备、数据信号、数据传输,或可用于存储或传输期望的信息并可由计算机访问的任何其他介质。基于本文中提供的公开和教导,本领域普通技术人员将理解实现各实施例的其他方式和/或方法。

上文的描述仅是说明性的,而不是限制性的。在本领域技术人员阅读了本公开时,本发明的许多变体对于他们会变得显而易见。因此,可不参考以上描述来确定本发明的范围,相反,可以参考待审查的权利要求书以及它们的完整范围或等效方案来确定本发明的范围。

可以理解,能以模块或集成的方式、使用计算机软件、以控制逻辑的形式来实现上文所述的本发明。基于本文中提供的公开和教导,本领域普通技术人员可以知晓并理解使用硬件以及硬件和软件的组合来实现本发明的其他方式和/或方法。

本申请中所描述的软件组件或功能中的任何一个都可以实现为软件代码,处理器使用例如常规的或面向对象的技术,并使用任何合适的计算机语言(诸如例如,Java、C++或Perl)来执行的这些软件代码。软件代码可以作为一系列指令或命令被存储在计算机可读介质上,计算机可读介质诸如,随机存取存储器(RAM)、只读存储器(ROM)、诸如硬驱动器或软盘之类的磁介质,或诸如CD-ROM之类的光介质。任何此类计算机可读介质都可以驻留在单个的计算装置上或单个的计算装置内,并可以存在于系统或网络内的不同的计算装置上或不同的计算装置内。

来自任何实施例的一个或多个特征可以与任何其他实施例的一个或多个特征相结合而不背离本发明的范围。

对一(“a”、“an”)或“所述”(“the”)的引用旨在是指“一个或多个”,除非特别指示为相反的情况。

- 使用安全元件的安全远程支付交易处理

- 使用安全元件的安全远程支付交易处理