计算机系统、IoT设备监视方法以及程序

文献发布时间:2023-06-19 10:32:14

技术领域

本发明涉及监视所连接的IoT设备的计算机系统、IoT设备监视方法以及程序。

背景技术

近年来,连接到LAN(Local Area Network:局域网)的IoT(Internet of Things:物联网)设备的数量不断增加。用户通过在规定的终端输入ID或密码,能够登录IoT设备,使用IoT设备的各种功能。

在登录这样的IoT设备时,由于其他用户进行不正当访问,会产生用户意料之外的IoT设备被利用的问题。

作为防止这样的不正当访问的系统,例如公开了如下构成:预先制作行动计划信息,在监视对象的设备的位置信息与该行动计划信息不一致的情况下,使设备成为锁定状态,由此,即使在密码泄露之后,不正当利用者也不能利用对象的设备。

现有技术文献

专利文献

专利文献1:日本特开2010-220017号公报

发明内容

发明所要解决的问题

但是,在专利文献1的构成中,是IoT设备的密码泄露后的对策,并且不能从一开始判断这样的密码是否处于容易被破解的状态。除此之外,近年来,一个用户持有的IoT设备不断增加,因此存在对所有的IoT设备依次判断不正当利用所花费的时间过长这样的问题。

本发明的目的在于,提供一种通过优先确认危险性高的IoT设备,使安全性提高的计算机系统、IoT设备监视方法以及程序。

用于解决问题的方案

在本发明中,提供如下的解决方案。

本发明提供一种计算机系统,所述计算机系统监视所连接的IoT设备,其特征在于,具备:监视单元,监视所述IoT设备的登录状态;检测单元,基于所述监视的结果,检测不正当访问;学习单元,学习所述检测到的不正当访问的ID或密码的双方或任意一方;判断单元,根据对所述IoT设备的访问来判断该IoT设备事先保存的ID或密码的双方或任意一方是否容易被解除;以及优先访问单元,以按照规定的优先顺序访问为了判断而访问的IoT设备的方式进行控制。

根据本发明,监视所连接的IoT设备的计算机系统监视所述IoT设备的登录状态,基于所述监视的结果,检测不正当访问,学习所述检测到的不正当访问的ID或密码的双方或任意一方,根据对所述IoT设备的访问来判断该IoT设备事先保存的ID或密码的双方或任意一方是否容易被解除,以按照规定的优先顺序访问为了判断而访问的IoT设备的方式进行控制。

本发明虽然属于计算机系统的范畴,但是在IoT设备监视方法和程序等其他的范畴内,也发挥与该范畴相应的同样的作用、效果。

发明效果

根据本发明,能够提供使安全性提高的计算机系统、IoT设备监视方法以及程序。

附图说明

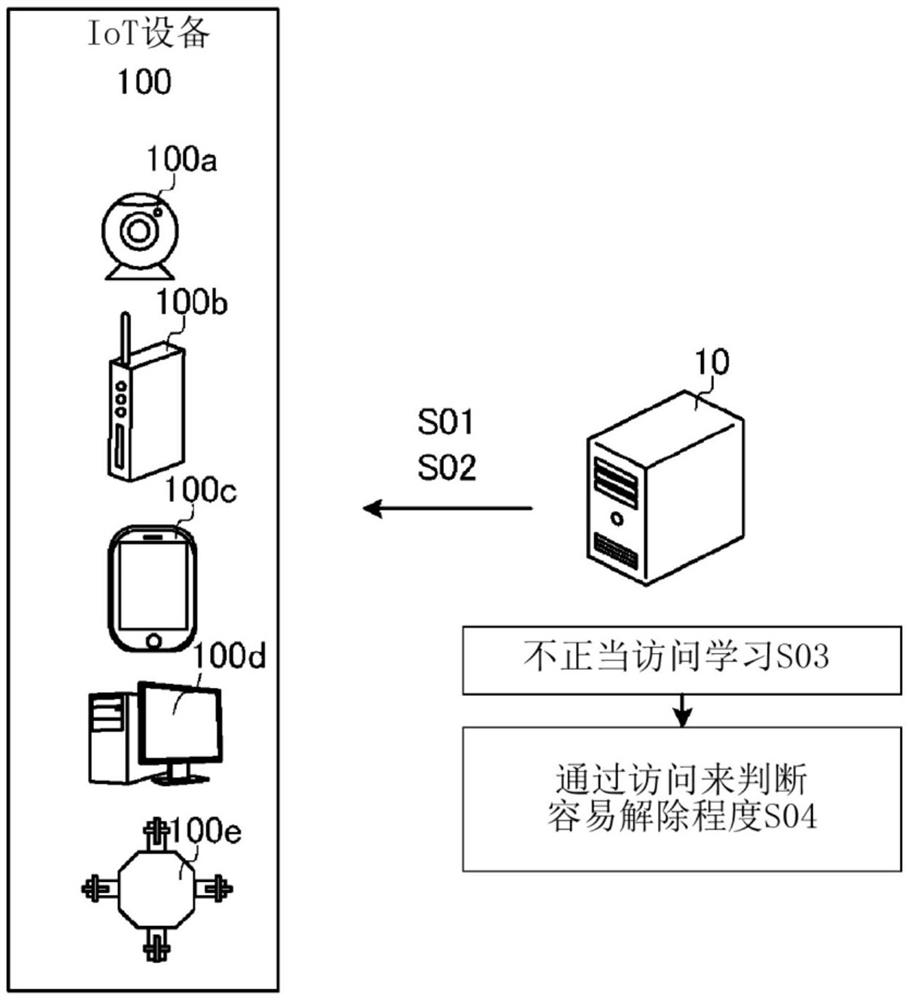

图1是表示IoT设备监视系统1的概要的图。

图2是IoT设备监视系统1的整体构成图。

图3是计算机10、IoT设备100的功能框图。

图4是表示计算机10、IoT设备100所执行的IoT设备监视处理的流程图。

图5是表示IoT设备100所执行的IoT设备登录处理的流程图。

图6是表示追加通知画面的一个例子的图。

图7是表示第一输入画面的一个例子的图。

图8是表示第二输入画面的一个例子的图。

具体实施方式

以下,参照附图对用于实施本发明的最优方式进行说明。需要说明的是,这只不过是一个例子,本发明的技术范围不限于此。

[IoT设备监视系统1的概要]

基于图1对本发明优选的实施方式的概要进行说明。图1是用于说明作为本发明优选的实施方式的IoT设备监视系统1的概要的图。IoT设备监视系统1由计算机10、IoT设备(网络摄像头100a、传感器装置100b、便携终端100c、计算机装置100d、无人机100e)100构成,是监视连接于计算机10的IoT设备100的计算机系统。

需要说明的是,在图1中,计算机10、IoT设备100的数量可适当地变更。此外,IoT设备100的种类可适当地变更。此外,计算机10、IoT设备100不限于实际存在的装置,也可以是虚拟的装置。此外,后述的各处理也可以通过计算机10、IoT设备100中的任意一个或多个的组合来实现。

计算机10是与IoT设备100以可数据通信的方式连接的计算机装置。需要说明的是,计算机10也可以是与IoT设备100进行LAN连接的路由器等网络装置。

IoT设备100是与计算机10以可数据通信的方式连接的终端装置。IoT设备100例如是:对动态图像、静态图像等图像进行拍摄的网络摄像头100a;获取日照、温度、风力等空间数据或时间数据等环境数据的传感器装置100b;除便携电话、便携信息终端、平板终端、个人计算机之外还包括上网本终端、板式终端、电子书籍终端、便携音乐播放器等的电气化产品即便携终端100c和计算机装置100d;无人飞行器、无人移动体等无人机100e;以及其他的物品。

首先,计算机10监视IoT设备100的登录状态(步骤S01)。登录状态是指ID或密码的双方或任意一方被解除的状态。

计算机10基于监视的结果,检测不正当访问(步骤S02)。不正当访问是指尽管过去的ID或密码的输入错误在规定的次数(例如,三次)以内,还是输入了超过规定的次数的ID或密码,才将ID或密码的双方或任意一方解除的状态。

计算机10学习检测到的不正当访问的ID或密码的双方或任意一方(步骤S03)。计算机10例如将在不正当访问中被利用的频率高的ID或密码的组合作为训练数据进行学习,并且学习本次被进行了不正当访问的ID或密码的组合。

计算机10通过对与本次被进行了不正当访问的IoT设备100不同的IoT设备100的访问来判断该IoT设备100事先保存的ID或密码的双方或任意一方是否容易被解除(步骤S04)。例如,计算机10基于与上述的训练数据一致或类似的ID或密码,尝试向该IoT设备100进行访问,在能够成为登录状态的情况下,判断为容易被解除,在不能够成为登录状态的情况下,判断为难以被解除。

此时,计算机10执行以规定的优先顺序对为了进行该判断而访问的IoT设备100进行访问这样的控制。规定的优先顺序是指执行例如对来自外部的访问次数多的设备事先提高优先顺序,对来自外部的访问次数不多的设备事先降低优先顺序,从而进行访问这样的控制。此外,计算机10执行如下控制:对检测到来自未存储的IP地址的访问的IoT设备100提高优先顺序来进行访问。

以上是IoT设备监视系统1的概要。

[IoT设备监视系统1的系统构成]

基于图2,对作为本发明优选的实施方式的IoT设备监视系统1的系统构成进行说明。图2是表示作为本发明的公共的实施方式的IoT设备监视系统1的系统构成的图。IoT设备监视系统1由计算机10、IoT设备(网络摄像头100a、传感器装置100b、便携终端100c、计算机装置100d、无人机100e)100、公共线路网络(因特网、第三、第四代通信网等)5构成,是监视连接于计算机10的IoT设备100的计算机系统。

需要说明的是,构成IoT设备监视系统1的各装置类型的数量及其种类可适当变更。此外,IoT设备监视系统1不限于实际存在的装置,也可以是由虚拟的装置类型来实现。此外,后述的各处理也可以通过构成IoT设备监视系统1的各装置类型中的任意一个或多个的组合来实现。此外,计算机10也可以是与IoT设备100进行LAN连接的路由器等网络装置。

计算机10是具备后述的功能的上述计算机装置。

IoT设备100是具备后述的功能的上述终端装置。

[各功能的说明]

基于图3,对作为本发明优选的实施方式的IoT设备监视系统1的功能进行说明。图3是表示计算机10、IoT设备100的功能框图的图。

计算机10具备CPU(Central Processing Unit:中央处理器)、RAM(Random AccessMemory:随机存取存储器)、ROM(Read Only Memory:只读存储器)等作为控制部11,具备用于能与其他设备进行通信的器件,例如依据IEEE802.11的WiFi(Wireless Fidelity:无线保真)对应器件等作为通信部12。此外,计算机10具备由硬盘、半导体存储器、记录介质、存储卡等实现的数据的储存(storge)部作为存储部13。

在计算机10中,控制部11读取规定的程序,由此与通信部12协作而实现设备检测模块20、监视模块21、学习模块22、设定模块23、通知发送模块24以及优先访问模块25。此外,在计算机10中,控制部11读取规定的程序,由此与存储部13协作而实现判断模块30、存储模块31。

IoT设备100与计算机10同样,具备CPU、RAM、ROM等作为控制部110,具备用于能与其他设备进行通信的器件作为通信部120。此外,IoT设备100具备对通过控制部110控制的数据或图像进行输出显示的显示部、受理来自用户的输入的触摸面板、键盘、鼠标等输入部等、拍摄动态图像、静态图像等图像的拍摄部、用于执行环境数据的获取、各种处理的各种器件等作为输入/输出部140。

在IoT设备100中,控制部110读取规定的程序,由此与通信部120协作而实现通知接收模块150、数据收发模块151、判断模块152以及登录模块153。此外,在IoT设备100中,控制部110读取规定的程序,由此与输入/输出部140协作而实现显示模块160。

[IoT设备监视处理]

基于图4,对IoT设备监视系统1所执行的IoT设备监视处理进行说明。图4是表示计算机10、IoT设备100所执行的IoT设备监视处理的流程图的图。关于上述的各装置的模块所执行的处理,将一并在本处理中说明。

设备检测模块20检测连接到自身的IoT设备100(步骤S10)。在步骤S10中,设备检测模块20检测与自身进行了LAN连接或WAN(Wide Area Network:广域网)连接的IoT设备100。在本实施方式中,设备检测模块20检测网络摄像头100a、传感器装置100b、便携终端100b、计算机装置100d、无人机100e作为IoT设备100。

监视模块21监视检测到的IoT设备100的登录状态(步骤S11)。在步骤S11中,登录状态是指IoT设备100的ID或密码的双方或任意一方被解除的状态。监视模块21监视IoT设备100是否处于登录状态。

监视模块21计测从外部向该IoT设备100的访问次数(步骤S12)。在步骤S12中,监视模块21简单地将从外部的IP地址向该IoT设备100进行访问的次数作为访问次数来进行计测。

监视模块21将向IoT设备100进行了访问的IP地址存储在存储模块31(步骤S13)。

监视模块21基于监视的结果,判断是否检测出不正当访问(步骤S14)。在步骤S14中,监视模块21通过受理了超过过去受理的ID或密码的输入错误的次数的次数的输入,ID或密码的双方或任意一方才被解除这一情况来检测不正当访问。例如,尽管过去受理的ID或密码的输入错误的次数为三次以内,本次却受理了作为超过该次数的五次ID或密码的输入,其结果是ID或密码的任意一个或双方被解除的情况下,监视模块21检测为不正当访问。

需要说明的是,监视模块21也可以通过其他方法来检测不正当访问。例如,也可以在下述情况下检测不正当访问:从与通常登录的位置信息不同的位置信息登录的情况、在与通常登录的时间段不同的时间段登录的情况、从与通常登录的终端不同的终端登录的情况等受理了与通常的登录不同的登录的情况。

在步骤S14中,在监视模块21未检测到不正当访问的情况下(步骤S14为否),结束本处理。

另一方面,在步骤S14中,在监视模块21检测到不正当访问的情况下(步骤S14为是),学习模块22学习被进行了检测到的不正当访问的ID或密码的双方或任意一方(步骤S15)。在步骤S15中,学习模块22将在不正当访问中被利用的频率高的ID或密码以及本次被进行了不正当访问的ID或密码作为训练数据进行学习。作为在不正当访问中被利用的频率高的ID或密码存在下述情况:初始设定的ID或密码(ID为admin、密码为admin、ID为user、密码为user等);在多个IoT设备等相同或任意一个相同的ID或密码;相同的字符串的ID或密码(0000、1111、AAAA等);连续的字母数字的ID或密码(1234、5678、ABCD、abc123等);没有组合大写字母、小写字母、字母数字、符号的ID或密码;依次按下键盘得到的ID或密码(qwerty、poiuy等);仅简单的名字的ID或密码(yamada、satou等);以及词典中登记的简单的单词的ID或密码(apple、sample等)。

优先访问模块25控制向IoT设备100的访问的优先顺序(步骤S16)。在步骤S16中,优先访问模块25以基于规定的优先顺序对为了判断ID或密码是否容易被解除而访问的IoT设备200进行访问的方式进行控制。

此时,优先访问模块25基于通过上述的步骤S12的处理而计测到的访问次数来决定优先顺序。例如,优先访问模块25按照访问次数从多到少来决定IoT设备100的优先顺序。其结果是,优先访问模块25以对访问次数多的IoT设备200提高优先顺序进行访问的方式进行控制。判断模块30基于该控制结果,依次执行向作为对象的IoT设备100的访问。

此外,优先访问模块25基于与通过上述的步骤S13的处理而存储的IP地址不同的新的IP地址来决定优先顺序。例如,优先访问模块25以如下方式进行控制:在为新的IP地址的情况下,提高该IoT设备100的优先顺序来进行访问。此时,可以按照像这样的新的IP地址从多到少来决定优先顺序,也可以在每次感测到新的IP地址时,以比其以前的状态提高一级的方式来决定优先顺序。

需要说明的是,优先访问模块25也可以将上述的两个方法组合来决定优先顺序。例如,提高感测到的访问次数多且新的IP地址的IoT设备100的优先顺序,将感测到访问次数低但新的IP地址的IoT设备100决定为前述的IoT设备100的下一级的优先顺序。此外,优先访问模块25也能够基于组合适当决定优先顺序。

判断模块30通过对IoT设备100的访问来判断与本次检测到不正当访问的IoT设备100不同的IoT设备100事先在存储模块31中保存的ID或密码的双方或任意一方是否容易被解除(步骤S17)。在步骤S17中,判断模块30基于所学习的训练数据,尝试向该IoT设备100的访问。判断模块30在尝试的结果为该IoT设备100成为登录状态的情况下,判断为容易被解除,在未成为登录状态的情况下,判断为难以被解除。判断模块30通过多次重复该访问来执行该判断。此时,判断模块30基于由上述的步骤S16的处理决定的优先顺序,决定IoT设备100的访问顺序,基于该访问顺序,尝试访问。

在步骤S17中,在判断模块30判断为难以被解除的情况下(步骤S17为否),结束本处理。需要说明的是,在判断模块30判断为难以被解除的情况下,可以将该含义的通知发送到用户所持的终端、便携终端100c、计算机装置100d。终端、便携终端100c、计算机装置100d也可以显示该通知。

另一方面,在步骤S17中,在判断模块30判断为容易被解除的情况下(步骤S17为是),除了存储模块31保存的IoT设备100的ID或密码,设定模块23还对该IoT设备100设定新的ID或密码(步骤S18)。在步骤S18中,设定模块23除了保存的ID或密码之外,还设定新的ID或密码。即,该IoT设备100设定有两个ID或密码。此时,设定模块23设定不易与在上述的不正当访问中被利用的频率高的ID或密码一致的ID或密码。此外,设定模块23设定考虑了用户的便利性的ID或密码。例如,设定模块23在原来的ID或密码的一部分中插入字母数字、在ID或密码的开头或结尾的任意一方或双方插入字母数字、将这些组合起来,由此设定不易与在不正当访问中被利用的频率高的ID或密码一致的ID或密码。例如,设定模块23在原来的ID为“yamada”的情况下,设定为“01yama02da”。同样地,设定模块23在原来的密码为“tarou”的情况下,设定为“ta05r12ou”。

需要说明的是,设定模块23所设定的ID或密码不限于上述的例子,可适当地变更。

通知发送模块24将表示设定了新的ID或密码的通知发送至IoT设备100(步骤S19)。在步骤S19中,将该通知发送至作为IoT设备100具有显示部、输入/输出部等的便携终端100c或计算机装置100d。需要说明的是,通知发送模块24也可以将该通知发送至其他用户保存的终端装置等。

通知接收模块150接收通知。显示模块160基于该通知,显示追加通知画面(步骤S20)。

基于图6,对显示模块160所显示的追加通知画面进行说明。图6是表示追加通知画面的一个例子的图。作为追加通知画面300,显示模块160显示追加内容显示区域310、完成图标320。追加内容显示区域310是显示ID或密码的追加理由、追加前的ID或密码以及追加后的ID或密码的区域。作为追加理由,显示模块160显示为“由于ID或密码简单,新追加了ID或密码。”。作为追加理由,显示模块160显示基于在上述的不正当访问中被利用的频率高的内容的追加理由。显示模块160显示“旧ID:yamada”作为追加前的ID,显示“旧密码:tarou”作为追加前的密码。显示模块160显示“01yamada02”作为追加后的ID,显示“ta05r12ou”作为追加后的密码。完成图标320通过受理来自用户的输入来结束本画面。

显示模块160判断是否受理了结束追加通知画面的显示的输入(步骤S21)。在步骤S21中,在显示模块160判断为未受理输入的情况下(步骤S21为否),即,在判断为未受理完成图标320的输入的情况下,重复本处理。

另一方面,在步骤S21中,在显示模块160判断为受理了输入的情况下(步骤S21为是),即,在受理了完成图标320的输入的情况下,结束本处理。

以上是IoT设备监视处理。

[IoT设备登录处理]

基于图5,对IoT设备监视系统1所执行的IoT设备登录处理进行说明。图5是表示IoT设备100所执行的IoT设备登录处理的流程图的图。关于上述的各模块所执行的处理,将一并在本处理中说明。

显示模块160判断是否受理了对IoT设备100的登录的输入(步骤S30)。在步骤S30中,显示模块160通过启动专用的应用程序、网页浏览器等,受理向IoT设备100的登录的输入。

在步骤S30中,在显示模块160判断为未受理输入的情况下(步骤S30为否),结束本处理。

另一方面,在步骤S30中,在显示模块160判断为受理了输入的情况下(步骤S30为是),显示模块160显示第一输入画面(步骤S31)。

基于图7,对显示模块160显示的第一输入画面进行说明。图7是表示第一输入画面的一个例子的图。作为第一输入画面400,显示模块160显示ID输入区域410、密码输入区域420、登录图标430。ID输入区域410受理来自用户的输入,是受理ID的输入的区域。密码输入区域420受理来自用户的输入,是受理密码的输入的区域。ID输入区域410和密码输入区域420可以将受理来自用户的输入作为契机,显示虚拟键盘,通过受理向该虚拟键盘的输入来受理来自用户的输入,也可以通过声音输入等受理来自用户的输入。登录图标430受理来自用户的输入,数据收发模块151将受理了输入的ID或密码作为登录数据发送至成为对象的IoT设备100。

显示模块160受理ID或密码的输入(步骤S32)。在步骤S32中,显示模块160受理原来的ID或密码的输入。即,在本实施方式中,受理“yamada”的输入作为ID,受理“tarou”的输入作为密码。

显示模块160判断输入是否完成(步骤S33)。在步骤S33中,显示模块160基于是否受理了登录图标430的输入进行判断。

在步骤S33中,在显示模块160判断为未完成的情况下(步骤S33为否),即,在判断为未受理登录图标430的输入的情况下,重复本处理。

另一方面,在步骤S33中,在显示模块160判断为已完成的情况下(步骤S33为是),即,在判断为受理了登录图标430的输入的情况下,数据收发模块151将受理的ID或密码作为登录数据,发送至设为对象的IoT设备100(步骤S34)。

数据收发模块151接收登录数据。判断模块152判断接收到的登录数据是否是正确的登录数据(步骤S35)。在步骤S35中,判断模块152判断登录数据中包括的ID和密码是否正确。在判断模块152判断为不是正确的登录数据的情况下(步骤S35为否),判断模块152对输入错误计数,并且将催促再次输入ID或密码的通知发送至IoT设备100,显示模块160显示该通知(步骤S36),重复上述的步骤S31以后的处理。而且,在判断模块152计数输入错误规定的次数以上的情况下,IoT设备监视系统1执行上述的IoT设备监视处理。

另一方面,在步骤S35中,在判断模块152判断为正确的登录数据的情况下(步骤S35为是),判断模块152将第二输入画面发送至IoT设备100,显示模块160显示该第二输入画面(步骤S37)。

基于图8,对显示模块160显示的第二输入画面进行说明。图8是表示第二输入画面的一个例子的图。作为第二输入画面500,显示模块160显示追加ID输入区域510、追加密码输入区域520、登录图标530。追加ID输入区域510受理来自用户的输入,是输入在上述的步骤S15的处理中设定的ID的区域。此外,追加密码输入区域520受理来自用户的输入,是输入上述的步骤S15的处理中设定的密码的区域。追加ID输入区域510和追加密码输入区域520可以将受理来自用户的输入作为契机,显示虚拟键盘,通过受理向该虚拟键盘的输入来受理来自用户的输入,也可以通过声音输入等受理来自用户的输入。登录图标530受理来自用户的输入,数据收发模块151将受理了输入的追加ID或追加密码作为登录数据发送至成为对象的IoT设备100。

显示模块160受理追加ID或追加密码的输入(步骤S38)。在步骤S28中,显示模块160受理新设定的ID或密码的输入。即,在本实施方式中,受理“01yamada02”的输入作为追加ID,受理“ta05r12ou”的输入作为追加密码。

显示模块160判断输入是否完成(步骤S39)。在步骤S29中,显示模块160基于是否受理了登录图标530的输入进行判断。

在步骤S39中,在显示模块160判断为未完成的情况下(步骤S39为否),即,在判断为未受理登录图标530的输入的情况下,重复本处理。

另一方面,在步骤S39中,在显示模块160判断为已完成的情况下(步骤S39为是),即,在判断为受理了登录图标530的输入的情况下,数据收发模块151将受理的追加ID或追加密码作为登录数据,发送至设为对象的IoT设备100(步骤S40)。

数据收发模块151接收登录数据。判断模块152判断接收到的登录数据是否是正确的登录数据(步骤S41)。步骤S41的处理与上述的步骤S35的处理是同样的。在步骤S41中,在判断模块152判断为不是正确的登录数据的情况下(步骤S41为否),判断模块152对输入错误计数,并且将催促再次输入ID或密码的通知发送至IoT设备100,显示模块160显示该通知(步骤S42),重复上述的步骤S37以后的处理。而且,在判断模块152计数输入错误规定的次数以上的情况下,IoT设备监视系统1执行上述的IoT设备监视处理。

另一方面,在步骤S41中,在判断模块152判断为正确的登录数据的情况下(步骤S41为是),登录模块153登录到IoT设备100(步骤S43)。

需要说明的是,在上述的实施方式中,在第一输入画面中,输入原来的ID或密码,在第二输入画面中输入新设定的ID或密码,但也可以在第一输入画面中,输入新设定的ID或密码,在第二输入画面中,输入原来的ID或密码。即,也可以为受理在IoT设备100的登录画面的前后的任意一个画面中输入新的ID或密码用的输入的结构。

以上是IoT设备登录处理。

上述的单元、功能由计算机(包括CPU、信息处理装置、各种终端)读入规定的程序并执行来实现。程序由例如,从计算机经由网络而提供(SaaS:软件即服务)的方式来提供。此外,程序由记录于例如软盘、CD(光盘,包括CD-ROM等)以及DVD(高密度数字视频光盘,包括DVD-ROM、DVD-RAM等)等计算机可读取记录介质的方式来提供。在该情况下,计算机从该记录介质读取程序,传送至内部存储装置或外部存储装置,存储并执行。此外,也可以将该程序预先记录于例如磁盘、光盘、磁光盘等存储装置(记录介质),从该存储装置经由通信线路提供给计算机。

以上,针对本发明的实施方式进行了说明,但本发明并不限定于这些实施方式。此外,本发明的实施方式中记载的效果仅是列举了本发明产生的最佳效果,本发明所产生的效果并不限定于本发明的实施方式中记载的效果。

附图标记说明:

1:IoT设备监视系统;10:计算机;100:IoT设备。

- 计算机系统、IoT设备监视方法以及程序

- 生产设备监视装置、生产设备监视方法以及生产设备监视程序