安全防护方法、装置、智能家居系统和计算机可读介质

文献发布时间:2023-06-19 11:06:50

技术领域

本发明涉及智能家居技术领域,尤其涉及一种应用于智能家居系统的安全防护方法、装置、智能家居系统和计算机可读介质。

背景技术

智能家居(Smart Home或Home Automation)是普适计算的一种应用,它将智能融入到家居中以实现节能并获得舒适、安全的家居体验。同时,智能家居以环境智能、远程家庭控制和家庭自动化等形式为用户提供上下文感知的自动化或辅助服务。

然而,随着智能家居技术的发展和智能家居系统的普及,针对智能家居系统的攻击和安全威胁也日益增多,这在医疗保健、安防监控方面尤为突出,后果严重的甚至可能危及人的生命。

因此,有必要提供一种针对智能家居系统的有效的安全防护方案。

发明内容

有鉴于此,本发明实施例提供一种应用于智能家居系统的安全防护方法、装置、智能家居系统和计算机可读介质,为智能家居系统在整体上提供安全可靠的防护方案。

第一方面,提供一种智能家居系统,包括:至少一个无线路由设备,其中,每一个无线路由设备被配置为:获取所述智能家居系统中经由所述无线路由设备的第一网络流量;从所述第一网络流量中提取针对所述智能家居系统中的一个被控设备的操作的第一信息;以及将所述第一信息发送至所述智能家居系统中的一个无线网关设备;智能家居系统还包括所述无线网关设备,被配置为:从各个所述无线路由设备处分别接收所述第一信息;根据各个所述第一信息确定针对所述被控设备的第一操作;判断所述第一操作是否符合第一特征信息所描述的特征,其中,所述第一特征信息是预先设置且用于描述针对所述被控设备的正常操作的特征。

第二方面,提供一种应用于智能家居系统的安全防护方法,该方法中,所述智能家居系统中的每一个无线路由设备获取所述智能家居系统中经由所述无线路由设备的第一网络流量;从所述第一网络流量中提取针对所述智能家居系统中的一个被控设备的操作的第一信息;并将所述第一信息发送至所述智能家居系统中的一个无线网关设备;所述智能家居系统中的无线网关设备从各个所述无线路由设备处分别接收所述第一信息;根据各个所述第一信息确定针对所述被控设备的第一操作;进而判断所述第一操作是否符合第一特征信息所描述的特征,其中所述第一特征信息是预先设置的且用于描述针对所述被控设备的正常操作的特征。

第三方面,提供一种智能家居系统中的无线路由设备,包括一个存储器,用于存储计算机可读代码;以及一个处理器,用于调用计算机可读代码,执行第二方面中所述无线路由设备执行的方法。

第四方面,提供一种智能家居系统中的无线网关设备,包括:一个存储器,用于存储计算机可读代码;一个处理器,用于调用计算机可读代码,执行第二方面中所述无线网关设备执行的方法。

第五方面,提供一种计算机存储介质,计算机可读介质上存储有计算机可读指令,计算机可读指令在被处理器执行时,使处理器执行第二方面中所述无线路由设备或所述无线网关设备执行的方法。

在上述任一方面所提供的方案中,通过比较针对智能家居系统中的被控设备的操作与正常操作,即通过判断针对被控设备的上述第一操作是否符合预先设置的用于描述对该被控设备的正常操作的第一特征信息所描述的特征,来确定被控设备是否被恶意控制,从而达到有效安全防护的目的。

在上述任一方面中,第一特征信息可以来自用户终端的设置,或者从智能家居系统的用户的行为历史中通过学习获得。比如:所述无线网关设备接收来自用户终端的所述第一特征信息。或者,每一个所述无线路由设备在所述智能家居系统正常运行过程中,获取所述智能家居系统中经由该无线路由设备的第二网络流量,从所述第二网络流量中提取针对所述被控设备的操作的第二信息,并将所述第二信息发送至所述无线网关设备;而所述无线网关设备从各个所述无线路由设备接收所述第二信息,根据所述第二信息确定针对所述被控设备的第二操作,进而根据所述第二操作确定所述第一特征信息。其中,通过用户终端的设置可对被控设备的正常操作进行灵活定义,当用户对被控设备的使用有变化时,也可及时、灵活地修改该配置。而采用后一种方式,由智能家居系统中的无线路由设备收集网络流量,并提取操作的信息,比如状态、行为等,并将信息转发至无线网关设备,而无线网关设备分析这些操作的信息,从中学习正常操作的特征信息,即得到第一特征信息。采用后一种方式,由于无线路由设备并不是直接将网络流量发送至无线网关设备,而是在提取操作的信息后再转发,减少了网络流量传输对智能家居系统的影响。并且,由无线网关设备学习正常操作的特征信息,能够自动获取正常操作的特征,使得本发明实施例所提供的方案更加智能化。

在一种可选的实现方式中,第一特征信息可以采用用户配置和无线网关设备学习相结合的方式来设置。对于不符合用户配置的正常操作的特征的操作,以及不符合无线网关设备学习到的正常操作的特征的操作,均进行识别和处理。

在上述任一方面中,无线路由设备还可获取所述智能家居系统中经由所述无线路由设备的第三网络流量,并从所述第三网络流量中获取第三信息,其中所述第三信息包括与所述被控设备连接的信息和/或访问所述被控设备中数据的信息,进而根据所述第三信息判断是否存在针对所述被控设备的网络攻击行为。这样,本发明实施例提供的方案不仅能够识别违背正常操作的行为,还能够识别网络攻击行为。

附图说明

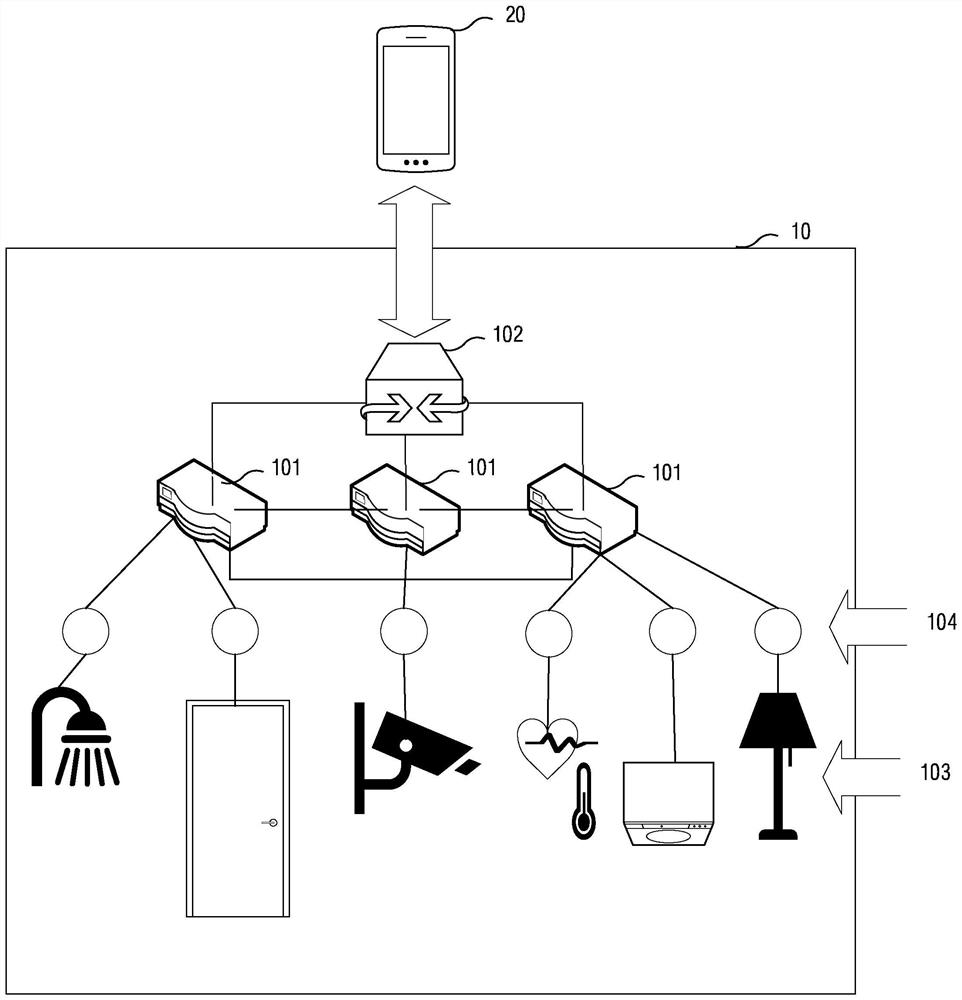

图1为本发明实施例提供的智能家居系统的结构示意图。

图2为本发明实施例提供的应用于智能家居系统的安全防护方法的流程图。

图3为本发明实施例提供的智能家居系统中的无线路由设备的结构示意图。

图4为本发明实施例提供的智能家居系统中的无线网关设备的结构示意图。

附图标记列表:

10:智能家居系统

20:用户终端

101:无线路由设备

102:无线网关设备

103:被控设备

104:端点设备

200:本发明实施例提供的安全防护方法

S201~S214:本发明实施例提供的安全防护方法200中的步骤

101a:存储器

101b:处理器

101c:通信模块

102a:存储器

102b:处理器

102c:通信模块

具体实施方式

如前所述,需要提供一种针对智能家居系统的有效的安全防护方案。

智能家居系统虽然组成了一个计算机网络,针对计算机网络也存在一些对抗网络攻击的安全防护方法,比如针对重放攻击(replay attacking)、电池耗尽攻击(batteryexhaustion attacking)等存在一些反攻击的方法。但这些方法仅能够识别网络层的攻击,无法针对具体的智能家居系统中的操作进行识别和安全防护。

比如:用户不在家,但智能家居系统中的热水器、空调等大功率智能电器被恶意劫持利用,通过控制大量大功率智能电器的启停,能够造成电网的不稳定、甚至崩溃,可能给用户、乃至社会造成损失。利用现有的防范网络攻击的方法无法识别和防护此类针对智能家居系统中的被控设备的恶意操作。

本发明实施例提供的方案通过比较针对智能家居系统中的被控设备的操作与正常操作,来确定被控设备是否被恶意控制,从而达到有效安全防护的目的。

下面,结合附图对本发明实施例进行详细说明。

图1示出了本发明实施例提供的智能家居系统10。如图1所示,该智能家居系统10包括:

一个无线网关设备102;

至少一个无线路由设备101;

至少一个端点设备104;

至少一个被控设备103。

其中,无线网关设备102用于实现智能家居系统10与其他网络的互联互通,也可提供用户接口,与用户终端交互。在智能家居系统10中,其连接各个无线路由设备101,实现基于操作行为的安全防护。以Zigbee协议实现的智能家居系统10为例,无线网关设备102可以是智能网关或者是网络协调节点(network coordinator node),由于其连接智能家居系统10中的各个无线路由设备101,可获得整个智能家居系统10的完整的安全信息,因此可对智能家居系统10整体进行安全防护,包括但不限于设备识别和监视、异常检测、网络攻击检测、安全审计(security audit)等。

各个无线路由设备101收集网络流量。比如:以Zigbee协议实现的智能家居系统10中,Zigbee路由节点工作在Zigbee协议栈的网络层(NWK layer),可抓取Zigbee网络层的网络流量。各个无线路由设备101从网络流量中获取针对智能家居系统10中的各个被控设备103的操作的信息并发送至无线网关设备102,由无线网关设备102判断操作是否存在安全威胁。其中,无线路由设备101可基于获取的针对被控设备103的操作的信息生成安全日志发送至无线网关设备102。

这里,考虑到大多数智能家居系统10网络传输带宽受限,为了减少了网络流量的传输,降低了带宽占用,本发明实施例中由无线路由设备101对收集的网络流量进行处理后将提取的信息发送至无线网关设备102,而不是直接将收集的网络流量发送至无线网关设备102。并且,无线网关设备102通常具有相对丰富的处理资源,能够进行复杂的判断,来确定是否存在安全威胁。

本发明实施例中除了无线网关设备102判断针对被控设备103的操作是否异常之外,无线路由设备101还可基于获取的网络流量来判断是否存在网络攻击和异常的通信行为。

端点设备104(endpoint)通常具有传感器加控制器的结构,一方面从被控设备103处采集数据,比如:状态信息,用于被控设备103的状态监控;另一方面向被控设备103下发控制指令,控制被控设备103的运行。如图1所示,被控设备103可以是智能家居系统10中的各种电气设备,包括照明设备、洗衣机、电视、空调、冰箱、热水器等,还可以包括门禁、摄像头、医疗设备等。一个典型的控制流程包括:用户在用户终端20上操作,欲控制热水器加热。无线网关设备102从用户终端20处接收操作指令,操作指令中携带被控设备103即热水器的标识信息、网络地址等,无线网关设备102通过无线路由设备101向控制该热水器的端点设备104发送该操作指令,进而端点设备104控制热水器加热。

一个可能存在的问题是,智能家居系统10可能会受到网络攻击。比如:攻击者在智能家居系统10发送一个携带控制指令的数据包,该控制指令用于控制门禁开锁。由于数据包符合网络协议,仅从网络层无法确定该数据包是恶意的,携带了攻击的控制指令。

本发明实施例中,无线路由设备101获取经由其转发的网络流量,并从网络流量中提取针对该门禁的操作的信息,无线路由设备101将该信息发送至无线网关设备102。无线网关设备102据此确定针对门禁的操作,比如:开锁。进一步,无线网关设备102判断该开锁的操作是否是一个正常操作。可选地,无线网关设备102可根据其上预先设置的针对门禁的正常操作的特征,来判断该开锁的操作是否是一个正常操作。

一种可能的实现方式是:由用户通过用户终端20来设置针对门禁的正常操作的特征。比如:用户设置在每天的6点至23点该门禁可以被开锁,而在其他时段该门禁不可以被开锁。该特征的信息通过用户终端20发送至无线网关设备102,并被无线网关设备102保存下来。无线网关设备102在收到上述针对门禁的操作的信息时,获取信息中携带的时间戳信息(用于表示该操作的发生时间),若时间戳信息指示的时间位于6点至23点的范围内,则确定该针对门禁的操作是正常的;否则确定该针对门禁的操作是异常的。进一步地,可以向用户终端20发送告警信息,指示存在针对门禁的异常操作。而可选地,用户可通过用户终端20确定该操作是否正常。若确定该操作正常,则用户终端20可向无线网关设备102发送用于确定该操作正常的消息,而无线网关设备102可进一步向门禁发送开锁的指令,控制门禁开锁。

另一种可能的实现方式是,由无线网关设备102学习针对针对门禁的正常操作的特征。可选地,各个无线网关设备102可在智能家居系统10正常运行过程中,获取经由该无线网关设备102的网络流量,从网络流量中提取针对门禁的开锁的信息,比如:开锁时间。无线路由设备101将获取的信息发送至无线网关设备102,由无线网关设备102进行统计学习,确定门禁被开锁的规律,进一步形成门禁被开锁的特征信息。同理,可依据该特征信息确定当前针对门禁的操作是否正常。

除了无线网关设备102判断异常操作之外,本发明实施例中,各个无线路由设备101还可判断智能家居系统10中是否存在网络攻击行为。其中,无线路由设备101可获取经由其传输的网络流量,从网络流量中获取连接一个被控设备103的信息或访问被控设备103中数据的信息,无线路由设备101可根据获取的信息判断是否存在针对一个被控设备103的网络攻击行为。

本发明实施例中,智能家居系统10可基于Zigbee、WiFi、蓝牙或Zwave等无线网络协议实现。

下面,结合图2,说明本发明实施例所提供的安全防护方法200的流程。如图2所示,该流程可包括如下步骤:

S201:智能家居系统10中的每一个无线路由设备101在智能家居系统10正常运行过程中,获取智能家居系统10中经由该无线路由设备101的网络流量,为了区别于后续过程中获取的网络流量,将本步骤中获取的网络流量记为“第二网络流量”。

比如:在智能家居系统10初始化,即初始安装使用的过程中,我们可以假定智能家居系统10是能够正常运行的,不存在异常设备,也没有受到网络攻击,也不会存在异常操作设备的行为。在智能家居系统10运行过程中,可以将系统中各个设备当前的固件、配置、运行过程等与设备厂商提供的初始或者安全配置进行比较,确定其固件、配置、进行没有被恶意篡改,可确定智能家居系统10是正常运行的。

网络流量由符合网络协议的数据包组成,比如:Zigbee协议的数据包。

S202:各个无线路由设备101从第二网络流量中提取针对一个被控设备103(比如:门禁)的操作(比如:开锁)的第二信息。该第二信息中可包括被控设备103的标识信息,被控设备103的网络协议地址信息,以及对被控设备103的操作指令信息。

一种可能的实现方式是,各个无线路由设备101获取的网络流量中包括针对多个被控设备103操作的多个数据包,无线路由设备101从各个数据包中获取处预先设定的各种信息并发送至无线网关设备102即可,无需从中选择针对特定的一个被控设备103的信息。

S203:各个无线路由设备101将第二信息发送至无线网关设备102。

S204:无线网关设备102在分别从各个无线路由设备101接收第二信息之后,根据第二信息确定针对被控设备103的第二操作,比如:针对门禁的开锁的操作。

S205:无线网关设备102在收集了大量的第二信息之后,可采用统计分析的方法确定智能家居系统10中针对门禁的开锁的特征信息,记为“第一特征信息”,比如:门禁开锁发生的时间段。

步骤S201~步骤S205中描述了由无线网关设备102来统计得到针对一个被控设备103的操作的特征信息。此外,还可通过步骤S206中用户设置的方式来得到该特征信息,其中,用户终端20接收用户的设置第一特征信息的指令,并将第一特征信息发送至无线网关设备102。无论是通过统计学习还是用户来设置,无线网关设备102接收并保存第一特征信息后,以便后续根据第一特征信息判断是否存在针对被控设备103的异常操作。

步骤S207~步骤S211描述了无线网关设备102是如何判断是否存在针对被控设备103的异常操作的。该过程中,无线路由设备101获取网络流量和信息提取,以及无线网关设备102确定针对被控设备103的操作的实现与步骤S201~步骤S204同理,这里不再赘述。

S207:各个无线路由设备101中的每一个获取智能家居系统10中经由该无线路由设备101的网络流量,记为“第一网络流量”。

S208:各个无线路由设备101从第一网络流量中提取针对智能家居系统10中的一个被控设备103的操作的信息,记为“第一信息”。

S209:各个无线路由设备101将第一信息发送至智能家居系统10中的一个无线网关设备102。

S210:无线网关设备102从各个无线路由设备101处分别接收第一信息后,根据各个第一信息确定针对被控设备103的操作,这里记为“第一操作”。

S211:无线网关设备102判断第一操作是否符合上述第一特征信息所描述的特征,即针对被控设备103的正常操作的特征。比如:第一特征信息中描述门禁开锁的时间段为8:00~9:00和18:00~19:00,而第一操作的时间是1:00,则无线网关设备102可确定该门禁开锁的操作不符合第一特征信息,存在异常操作行为。

步骤S212~步骤S213描述了无线路由设备101判断是否存在网络攻击的过程。

S212:各个无线路由设备101获取智能家居系统10中经由该无线路由设备101的网络流量,记为“第三网络流量”。

S213:无线路由设备101从第三网络流量中获取第三信息,其中第三信息包括与被控设备103连接的信息和/或访问被控设备103中数据的信息。比如:基于Zigbee实现的智能家居系统10中,无线路由设备101获取Zigbee连接流量,比如:信标(Beacon)、关联请求(Association Request)、传输密钥(Transport Key)、设备宣告(Device Announcement)、报告数据(Report Attributes)等。无线路由设备101从获取的Zigbee连接流量中获取的第三信息可包括:设备连接时间、设备MAC地址、设备名称、设备关键参数(比如电池选项)等。

S214:无线路由设备101根据第三信息判断是否存在针对被控设备103的网络攻击行为。

无线路由设备101可基于攻击特征的入侵检测技术,识别已知的攻击行为,如重放攻击(replay attacking)、电池耗尽攻击(battery exhaustion attacking)。此外,无线路由设备101还可采用白名单技术从网络流量中提取正常的网络行为模型,并据此识别网络攻击行为。

无论是在步骤S211还是步骤S214中,一旦确定智能家居系统10存在异常行为,即可通知用户。比如:通过无线网关设备102向用户终端20发送异常指示消息,用户在用户终端20上看到该异常指示消息后,可进一步确定是否真的存在异常。比如:门禁开锁的行为可能是用户的正常行为,则用户通过用户终端20进一步确认,用户终端20回复无线网关设备102确认消息,无线网关设备102据此控制针对被控设备103的操作。

图3和图4给出了无线网关设备102和无线路由设备101的硬件结构。

参考图3,无线路由设备101可包括:

一个存储器101a,用于存储计算机可读代码;

一个处理器101b,用于调用计算机可读代码,执行前述的无线路由设备101执行的操作。

其中,存储器101a和处理器101b之间可通过总线连接,此外,无线路由设备101还可包括一个通信模块101c,用于和智能家居系统10中的其他设备通信。通信模块101c和存储器101a以及处理器101b之间也可通过总线通信。

参考图4,无线网关设备102可包括:

一个存储器102a,用于存储计算机可读代码;

一个处理器102b,用于调用计算机可读代码,执行前述的无线网关设备102执行的操作。

其中,存储器102a和处理器102b之间可通过总线连接,此外,无线路由设备102还可包括一个通信模块102c,用于和智能家居系统10中的其他设备通信。通信模块102c和存储器102a以及处理器102b之间也可通过总线通信。

此外,本发明实施例还提供一种计算机可读介质,该计算机可读介质上存储有计算机可读指令,计算机可读指令在被处理器执行时,使处理器执行图2中无线网关设备102或无线路由设备101所执行的操作。计算机可读介质的实施例包括软盘、硬盘、磁光盘、光盘(如CD-ROM、CD-R、CD-RW、DVD-ROM、DVD-RAM、DVD-RW、DVD+RW)、磁带、非易失性存储卡和ROM。可选地,可以由通信网络从服务器计算机上或云上下载计算机可读指令。

综上,本发明实施例提供了一种应用于智能家居系统的安全防护方法、装置、智能家居系统和计算机可读介质。可检测异常的针对被控设备的操作,这是传统的对抗网络攻击的方法所不能解决的。对于安全相关的智能家居应用,如医疗保健、家庭安全等提供了简单可靠的安全防护方法。本发明实施例考虑到了智能家居系统的特点,分别由无线路由设备和无线网关设备进行网络流量的获取和异常操作的判断,既能够无遗漏地获取网络流量,又能够采用统一的无线网关设备进行异常操作的判断,为智能家居系统提供了一种切实可行的安全防护方案。

需要说明的是,上述各流程和各系统结构图中不是所有的步骤和模块都是必须的,可以根据实际的需要忽略某些步骤或模块。各步骤的执行顺序不是固定的,可以根据需要进行调整。上述各实施例中描述的系统结构可以是物理结构,也可以是逻辑结构,即,有些模块可能由同一物理实体实现,或者,有些模块可能分由多个物理实体实现,或者,可以由多个独立设备中的某些部件共同实现。

- 安全防护方法、装置、智能家居系统和计算机可读介质

- 基于物联网的安全防护信息传输方法、安全防护系统及计算机可读介质