一种内生安全WAF构造方法

文献发布时间:2023-06-19 09:52:39

技术领域

本发明属于网络安全技术领域,尤其涉及一种内生安全WAF构造方法。

背景技术

传统的Web应用防火墙(Web Application Firewall,WAF)存在部署在单一服务器中的情况,对于这种情况下,对来自用户的流量和内容进行检测,判断其安全性与合法性。这种部署方式存在一定的不足,如防护规则库被恶意绕过、利用WAF平台的自身漏洞、操作系统的漏洞或者云平台的漏洞进行攻击等,因此面临严重的安全威胁。本发明通过对云服务器、虚拟化容器、容器内的操作系统、WAF平台、拦截规则等进行异构化处理,通过结构化的变化,使WAF形成内生安全防御能力。

发明内容

本发明的目的在于针对现有技术的不足,提供一种内生安全WAF构造方法。本发明对WAF架构进行优化,将流量调度到异构服务器中的异构WAF容器,完成WAF应有功能的同时,加固WAF自身安全性。

本发明的目的是通过以下技术方案来实现的:一种内生安全WAF构造方法,该方法包括以下步骤:

(1)搭建异构云服务器,具体为:

(1.1)部署M个云服务器C={c

(1.2)对C进行异构化处理;

(2)部署异构WAF容器,具体为:

(2.1)在各个云服务器c

(2.2)对各微容器r

(3)规定异构WAF服务器下线规则,具体为:

(3.1)人工干预模式:基于时间片的方式,规定每隔T时间对各微容器r

(3.2)基于负反馈的清洗模式:根据云服务器及微容器的性能、规定时间内被检测到遭受攻击的概率等进行下线切换。

上述两种模式中,下线后按照预设方式重置所有环境及配置。

(4)为WAF配置后端服务器信息S={s

(5)将服务域名通过DNS解析到各云服务器C。

(6)流量经过DNS或者负载均衡解析到c

进一步地,所述步骤(2)具体为:从虚拟化技术、操作系统、微容器软件的角度对C进行异构化处理。

进一步地,所述操作系统包括Windows Server、CentOS和Ubuntu。

进一步地,所述虚拟化技术包括kvm和Xen。

进一步地,所述微容器软件包括Docker、Solaris Containers和Podman。

进一步地,所述步骤(3.1)中T的取值区间为[10min,30min]。

进一步地,所述负载均衡策略包括轮询、加权轮询和按响应时间。

进一步地,所述步骤(6)中后续处理模块包括沙箱和蜜罐。

进一步地,所述步骤(6)中对对微容器的调度由云服务器的管理控制程序来完成。

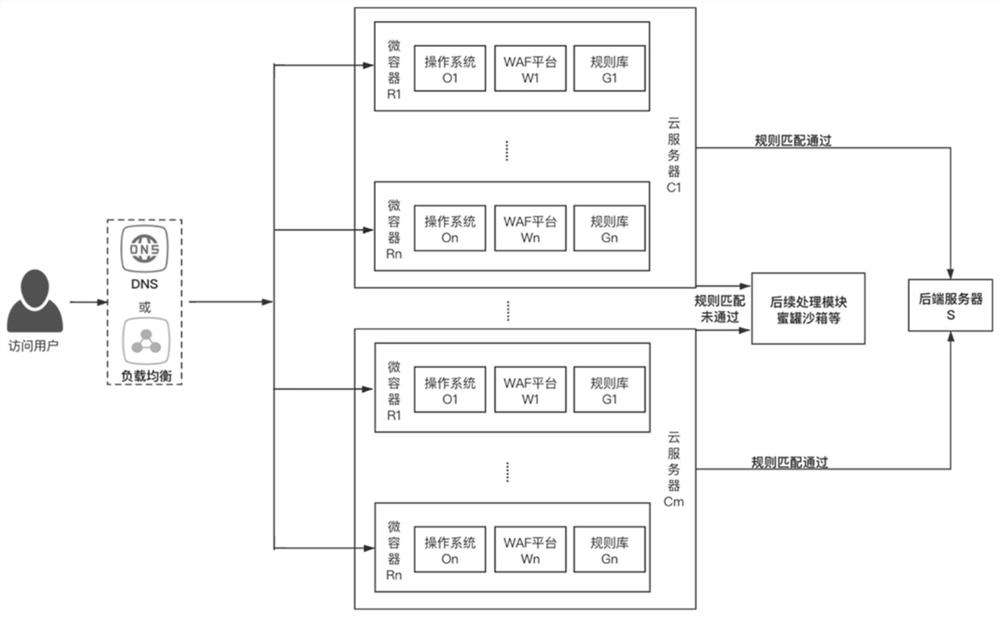

本发明的有益效果是:本发明对云服务器、虚拟化技术、微容器、容器内的操作系统、WAF平台、拦截规则等进行异构化处理,通过结构化的变化,使WAF形成内生安全防御能力。当访问发生时,通过特定调度的方式分配异构云服务器以及异构WAF容器,当规则匹配通过后,对流量放行;当规则匹配不通过时,将流量转发到其它处理模块。此外,通过人工干预及负反馈调节两种机制,对WAF容器进行下线操作。这样避免了WAF防护规则库被恶意绕过、WAF平台的自身漏洞、服务器底层操作系统被攻击等威胁,拦截非法请求的同时,加固WAF自身服务。

附图说明

图1是内生安全WAF架构图。

具体实施方式

如图1所示,本发明内生安全WAF架构包括以下步骤:

1、搭建异构云服务器,具体为:

(1)部署M个云服务器C={c

(2)从虚拟化技术、操作系统、微容器软件等角度对C进行异构化处理,其中云上服务器的操作系统可以选择Windows Server、CentOS、Ubuntu等,云的虚拟化技术选择kvm、Xen等,微容器软件选择Docker、Solaris Containers、Podman等。

2、部署异构WAF容器,具体为:

(1)在各个云服务器c

(2)对各微容器r

3、规定异构WAF服务器下线规则,具体为:

(1)人工干预模式:可以基于时间片的方式进行,规定每隔T时间对各微容器r

(2)基于负反馈的清洗模式:根据云服务器及微容器的性能、规定时间内被检测到遭受攻击的概率进行下线切换。

上述两种模式中,下线后按照预设方式重置所有环境及配置。

4、为WAF配置后端服务器信息S={s

5、将服务域名通过DNS解析到各云服务器C。

6、流量经过DNS或者负载均衡解析到云服务器c

本发明对传统WAF架构进行优化,对云服务器、虚拟化容器、容器内的操作系统、WAF平台、拦截规则等进行异构化处理,通过结构性的变化,使WAF形成内生安全防御能力。这样减少WAF防护规则库被恶意绕过概率,减少了WAF平台、操作系统或者微容器、云平台的自身漏洞被攻击的概率,在完成WAF应有功能的同时,加固WAF自身安全性。

- 一种内生安全WAF构造方法

- 一种内生安全WAF指纹变换方法