一种敏感数据与隐私数据的保护方法

文献发布时间:2023-06-19 11:32:36

技术领域

本发明属于数据保护领域,特别涉及一种敏感数据与隐私数据的保护方法。

背景技术

近年来,数据的基础性战略资源属性进一步突显。数据成为国家政府以及各个商业机构的支撑资源和工具,同时对数据的应用也已经全面渗透我们的生活。各种综合信息都进入不同的存储位置进行应用。与此同时,对敏感数据以及个人隐私数据的侵犯的过度使用与泄露也越来越严重,因而对隐私数据和敏感数据的保护也逐渐成为焦点。

现有技术存在问题:

1.现有敏感数据与个人隐私数据的保护依赖于各个具体数据采集系统与数据应用系统自行实施,缺少统一的管理与规划,保护的方式缺乏一致性,很容易造成数据保护的缺失,保护方法不正确;

2.现有的敏感数据与隐私数据保护缺少访问的权限控制机制;

3.现有敏感数据与隐私数据保护方式中,仅进行了简单的数据脱敏,难以满足不同系统数据的访问要求。

发明内容

针对相关技术中的上述技术问题,本发明提出一种敏感数据与隐私数据的保护方法,能够克服现有技术的上述不足。

为实现上述技术目的,本发明的技术方案是这样实现的:

一种敏感数据与隐私数据的保护方法,该方法包括:

配置保护规则;

根据所述保护规则,注册敏感/隐私数据;

数据请求方向控制中心请求所述敏感/隐私数据的权限;

控制中心收到数据请求方的敏感/隐私数据权限请求,建立敏感/隐私数据访问权限信息,将敏感/隐私数据权限返回给数据请求方;

数据请求方携带收到控制中心返回的敏感/隐私数据权限,将敏感/隐私数据权限发送给指定的隐私与敏感数据存储,隐私与敏感数据存储判断数据请求方请求的敏感/隐私数据信息,对敏感/隐私数据进行脱敏、映射、加密或明文处理;

隐私与敏感数据存储将处理后的敏感/隐私数据返回给数据请求方。

进一步的,所述配置保护规则,包括:

在控制中心建立敏感数据与隐私数据字典;

建立敏感数据与隐私数据的数据请求系统方列表,设置数据请求方可以访问的敏感数据与隐私数据,并设置每一个可以访问的隐私数据或敏感数据的获取方式和使用范围;

设置敏感/隐私数据访问范围和数据提供方式。

进一步的,所述注册敏感/隐私数据,包括:

隐私/敏感数据存储单元建立数据存储;

隐私/敏感数据存储单元将存储的隐私/敏感数据类型向控制中心进行注册;

在控制中心建立数据访问权限控制验证。

进一步的,所述数据请求方向控制中心请求所述敏感/隐私数据的权限,包括:

数据请求方根据业务需要确定使用敏感/隐私数据类型;

数据请求方向控制中心申请访问权限。

进一步的,所述数据请求方向控制中心申请访问权限中,当申请访问权限时,携带使用敏感/隐私数据字典类型、请求方的名称、敏感/隐私数据的使用方式、访问权限时效、敏感/隐私数据的范围、敏感/隐私数据的提供方式,其中,敏感/隐私数据的提供方式为脱敏、映射、加密或为明文。

进一步的,所述控制中心收到数据请求方的敏感/隐私数据权限请求,包括:

判断数据请求方名称与所表明的身份是否一致、数据请求方名称是否在数据请求系统方列表内、数据请求方申请的敏感/隐私数据字典类型是否配置授权访问、数据请求方申请的敏感/隐私数据字典类型是否为该数据请求方配置授权访问,若是,则执行下一步,若否,则拒绝数据请求方的敏感/隐私数据权限请求;

根据数据请求方的使用方式和申请的数据提供方式,确定对数据请求方数据提供方式。

进一步的,所述建立敏感/隐私数据访问权限信息,包括:

敏感/隐私数据访问位置,敏感/隐私数据访问范围,敏感/隐私数据访问字典,敏感/隐私数据访问时效,敏感/隐私数据的提供方式。

进一步的,所述将敏感/隐私数据权限发送给指定的隐私与敏感数据存储,包括:

根据组装敏感/隐私数据请求,并携带敏感/隐私数据权限信息,按照敏感/隐私数据位置,发送给指定的隐私与敏感数据存储。

进一步的,所述隐私与敏感数据存储判断数据请求方请求的敏感/隐私数据信息,包括:

隐私与敏感数据存储判断接受到的请求方身份与敏感/隐私数据权限内的请求方一致、隐私与敏感数据存储判断数据请求方所请求的敏感/隐私数据是否包含在敏感/隐私数据权限信息内、隐私与敏感数据存储判断数据请求方的敏感/隐私数据请求时间是否在敏感/隐私数据权限的授权时间内、隐私与敏感数据存储判断数据请求方的敏感/隐私数据请求内要求的数据范围和数据提供方式是否与敏感/隐私数据权限内的一致。

进一步的,所述对敏感/隐私数据进行脱敏、映射、加密或明文处理,包括:

隐私与敏感数据存储按照敏感/隐私数据请求与敏感/隐私数据权限内的数据取交集;

按照敏感/隐私数据权限内的提供方式对敏感/隐私数据进行脱敏、映射、加密或明文处理。

本发明的有益效果:通过该方法,对敏感数据与个人隐私数据提供了一种统一的管理与规划方法,保护方式一致,减少了数据保护的缺失,提供了敏感数据与隐私数据保护访问的权限控制机制;满足了不同系统数据的访问要求。

附图说明

为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作一简单地介绍,显而易见地,下面描述中的附图是本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

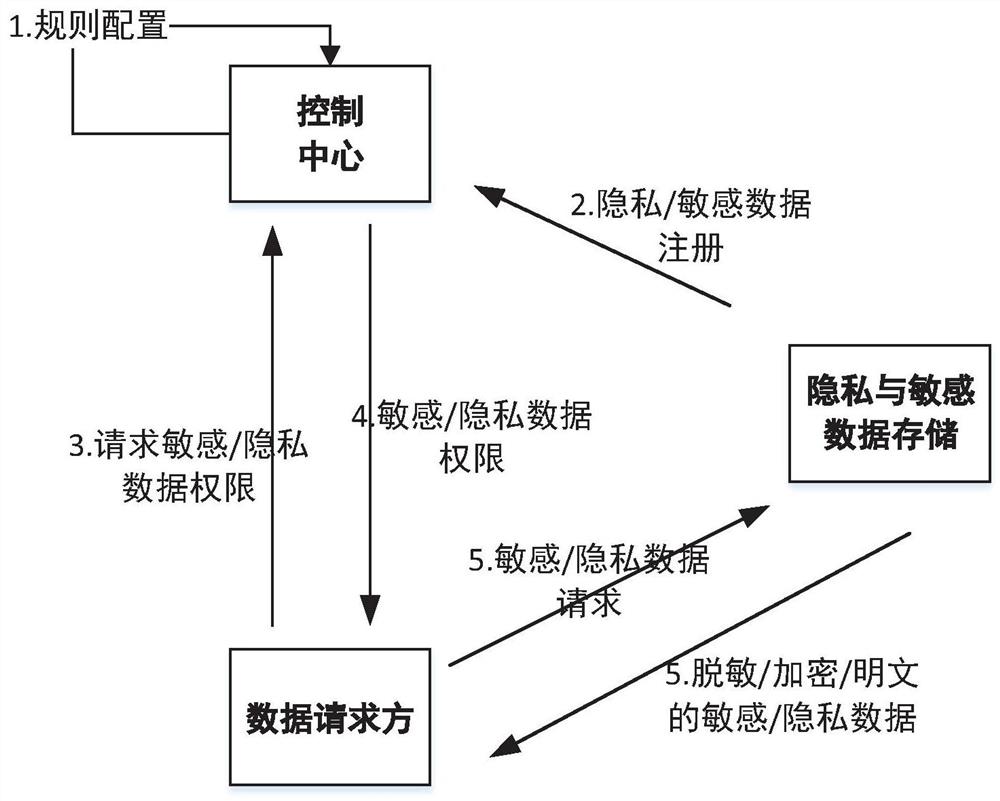

图1示出了根据本发明实施例的一种敏感数据与隐私数据的保护方法的流程框图。

具体实施方式

为使本发明实施例的目的、技术方案和优点更加清楚,下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地说明,显然,所描述的实施例是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

如图1所示,一种敏感数据与隐私数据的保护方法,该方法包括:

配置保护规则;

根据所述保护规则,注册敏感/隐私数据;

数据请求方向控制中心请求所述敏感/隐私数据的权限;

控制中心收到数据请求方的敏感/隐私数据权限请求,建立敏感/隐私数据访问权限信息,将敏感/隐私数据权限返回给数据请求方;

数据请求方携带收到控制中心返回的敏感/隐私数据权限,将敏感/隐私数据权限发送给指定的隐私与敏感数据存储,隐私与敏感数据存储判断数据请求方请求的敏感/隐私数据信息,对敏感/隐私数据进行脱敏、映射、加密或明文处理;

隐私与敏感数据存储将处理后的敏感/隐私数据返回给数据请求方。

在本发明的一些实施例中,所述配置保护规则,包括:在控制中心建立敏感数据与隐私数据字典;建立敏感数据与隐私数据的数据请求系统方列表,设置数据请求方可以访问的敏感数据与隐私数据,并设置每一个可以访问的隐私数据或敏感数据的获取方式和使用范围;设置敏感/隐私数据访问范围和数据提供方式。

在本发明的一些实施例中,所述注册敏感/隐私数据,包括:隐私/敏感数据存储单元建立数据存储;隐私/敏感数据存储单元将存储的隐私/敏感数据类型向控制中心进行注册;在控制中心建立数据访问权限控制验证。

在本发明的一些实施例中,所述数据请求方向控制中心请求所述敏感/隐私数据的权限,包括:数据请求方根据业务需要确定使用敏感/隐私数据类型;数据请求方向控制中心申请访问权限。

在本发明的一些实施例中,所述数据请求方向控制中心申请访问权限中,当申请访问权限时,携带使用敏感/隐私数据字典类型、请求方的名称、敏感/隐私数据的使用方式、访问权限时效、敏感/隐私数据的范围、敏感/隐私数据的提供方式,其中,敏感/隐私数据的提供方式为脱敏、映射、加密或为明文。

在本发明的一些实施例中,所述控制中心收到数据请求方的敏感/隐私数据权限请求,包括:判断数据请求方名称与所表明的身份是否一致、数据请求方名称是否在数据请求系统方列表内、数据请求方申请的敏感/隐私数据字典类型是否配置授权访问、数据请求方申请的敏感/隐私数据字典类型是否为该数据请求方配置授权访问,若是,则执行下一步,若否,则拒绝数据请求方的敏感/隐私数据权限请求;根据数据请求方的使用方式和申请的数据提供方式,确定对数据请求方数据提供方式。

在本发明的一些实施例中,所述建立敏感/隐私数据访问权限信息,包括:敏感/隐私数据访问位置,敏感/隐私数据访问范围,敏感/隐私数据访问字典,敏感/隐私数据访问时效,敏感/隐私数据的提供方式。

在本发明的一些实施例中,所述将敏感/隐私数据权限发送给指定的隐私与敏感数据存储,包括:根据组装敏感/隐私数据请求,并携带敏感/隐私数据权限信息,按照敏感/隐私数据位置,发送给指定的隐私与敏感数据存储。

在本发明的一些实施例中,所述隐私与敏感数据存储判断数据请求方请求的敏感/隐私数据信息,包括:隐私与敏感数据存储判断接受到的请求方身份与敏感/隐私数据权限内的请求方一致、隐私与敏感数据存储判断数据请求方所请求的敏感/隐私数据是否包含在敏感/隐私数据权限信息内、隐私与敏感数据存储判断数据请求方的敏感/隐私数据请求时间是否在敏感/隐私数据权限的授权时间内、隐私与敏感数据存储判断数据请求方的敏感/隐私数据请求内要求的数据范围和数据提供方式是否与敏感/隐私数据权限内的一致。

在本发明的一些实施例中,所述对敏感/隐私数据进行脱敏、映射、加密或明文处理,包括:

隐私与敏感数据存储按照敏感/隐私数据请求与敏感/隐私数据权限内的数据取交集;

按照敏感/隐私数据权限内的提供方式对敏感/隐私数据进行脱敏、映射、加密或明文处理。

本发明提供了一种中心化的敏感数据与隐私数据保护方法,基本步骤如下:

S1保护规则配置

S1.1在控制中心建立敏感数据与隐私数据字典。

S1.2建立敏感数据与隐私数据的数据请求系统方列表,设置数据请求方可以访问的敏感数据与隐私数据,并设置每一个可以访问的隐私数据或敏感数据的获取方式和使用范围。

S1.3设置敏感/隐私数据访问范围和数据提供方式。

S2敏感/隐私数据注册

S2.1隐私/敏感数据存储单元建立数据存储。

S2.2隐私/敏感数据存储单元将存储的隐私/敏感数据类型向控制中心进行注册,表明该隐私/敏感数据存储单元内存储的隐私/敏感数据种类。

S2.3建立数据访问权限控制验证。

S3请求敏感/隐私数据权限

S3.1数据请求方根据业务需要确定使用某种敏感/隐私数据。

S3.2数据请求方向控制中心申请访问权限,请求时携带所需使用敏感/隐私数据字典类型,请求方的名称,敏感/隐私数据使用方式,所需访问权限时效(一次或时间段),所需敏感/隐私数据的范围,所需数据提供方式为脱敏、映射、加密或者为明文,并在请求中表明请求方身份(可以使用证书签名或预置共享密钥方式)。

S4敏感/隐私数据权限

S4.1控制中心收到数据请求方的敏感/隐私数据权限请求。

S4.1.1判断数据请求方名称与所表明的身份是否一致,在则执行下一步,不再则直接拒绝数据请求方的敏感/隐私数据权限请求。

S4.1.2判断数据请求方名称是否在数据请求系统方列表内,在则执行下一步,不再则直接拒绝数据请求方的敏感/隐私数据权限请求。

S4.1.3判断数据请求方申请的敏感/隐私数据字典类型是否已配置授权访问,在则执行下一步,不在则直接拒绝数据请求方的敏感/隐私数据权限请求。

S4.1.4判断数据请求方申请的敏感/隐私数据字典类型是否已为该数据请求方配置授权访问,在则执行下一步,不在则直接拒绝数据请求方的敏感/隐私数据权限请求。

S4.1.5根据数据请求方的使用方式和申请的数据提供方式,确定对数据请求方数据提供方式。

S4.2根据S4.1所作出的决策,建立敏感/隐私数据访问权限信息。包括,敏感/隐私数据访问位置,敏感/隐私数据访问范围,敏感/隐私数据访问字典,敏感/隐私数据访问时效,敏感/隐私数据的提供方式,将该权限信息返回给数据请求方。其中对敏感/隐私数据访问权限信息需提供数据完整性保护,并采用数字签名的方式进行原发保护。

S5敏感/隐私数据请求

S5.1数据请求方携带收到控制中心返回的敏感/隐私数据权限,根据组装敏感/隐私数据请求,并携带全部的敏感/隐私数据权限信息,按照返回权限信息内的敏感/隐私数据位置,发送给指定的隐私与敏感数据存储。并在请求中表明自身身份(可以使用证书签名或预置共享密钥方式)。

S5.2隐私与敏感数据存储判断接受到的请求方身份与敏感/隐私数据权限内的请求方一致,在则执行下一步,不再则直接拒绝数据请求方的敏感/隐私数据请求。

S5.3隐私与敏感数据存储验证敏感/隐私数据权限信息是否被篡改,未被篡改则执行下一步,被篡改则直接拒绝数据请求方的敏感/隐私数据请求。

S5.4隐私与敏感数据存储判断数据请求方所请求的敏感/隐私数据是否包含在敏感/隐私数据权限信息内,在则执行下一步,不再则直接拒绝数据请求方的敏感/隐私数据请求。

S5.5隐私与敏感数据存储判断数据请求方的敏感/隐私数据请求时间是否在敏感/隐私数据权限的授权时间内,在则执行下一步,不再则直接拒绝数据请求方的敏感/隐私数据请求。

S5.6隐私与敏感数据存储判断数据请求方的敏感/隐私数据请求内要求的数据范围和数据提供方式是否与敏感/隐私数据权限内的一致,一致则执行下一步,不一致则直接拒绝数据请求方的敏感/隐私数据请求。

S5.7隐私与敏感数据存储按照敏感/隐私数据请求与敏感/隐私数据权限内的数据取交集,并按照敏感/隐私数据权限内的提供方式对敏感/隐私数据进行脱敏、映射、加密或者为明文的处理。

S5.8隐私与敏感数据存储将处理后的敏感/隐私数据返回给数据请求方。

通过该方法,对敏感数据与个人隐私数据提供了一种统一的管理与规划方法,保护方式一致,减少了数据保护的缺失,提供了敏感数据与隐私数据保护访问的权限控制机制;满足了不同系统数据的访问要求。

尽管参照前述实施例对本发明进行了详细的说明,本领域的普通技术人员应当理解:其依然可以对前述各实施例所记载的技术方案进行修改,或者对其中部分技术特征进行等同替换;而这些修改或者替换,并不使相应技术方案的本质脱离本发明各实施例技术方案的精神和范围。

- 一种敏感数据与隐私数据的保护方法

- 一种可信的敏感数据保护方法及系统