数据访问控制方法、装置、电子装置和存储介质

文献发布时间:2023-06-19 09:30:39

技术领域

本申请涉及计算机技术领域,特别是涉及数据访问控制方法、装置、电子装置和存储介质。

背景技术

随着互联网应用普及和发展,互联网上的数据也呈现快速、巨大、多样的特征,对这些数据进行有效、合理、合法、合规的管理,已成为亟待解决的问题。在网络环境中,流通的数据中有些数据能被共享,有些数据不能被共享,有些数据则应该被授权后才能共享。但是由于数据的变化,网络环境安全需求也随着变化,目前的应用系统出现了不能满足网络环境安全需求的数据管理问题,例如,现有应用系统,均是通过对角色管理,不能访问的数据则对该角色进行完全屏蔽,而在变化的环境中,数据管理可能对系统提出不同要求,则需要改造系统,同时变更管理范围,也需要对某些数据进行临时访问,造成较大的成本。因此需要一种技术能够在不改变应用系统,实现满足网络环境安全需求的数据管理办法。

目前针对相关技术中数据访问控制复杂和成本较高的问题,尚未提出有效的解决方案。

发明内容

本申请实施例提供了一种数据访问控制方法、装置、电子装置和存储介质,以至少解决相关技术数据访问控制复杂和成本较高的问题。

第一方面,本申请实施例提供了一种数据访问控制方法,包括:

接收预设用户根据URL对外访问的响应数据;

在所述响应数据中检测第一敏感数据,其中,所述第一敏感数据为与预设敏感数据对应的敏感数据;

在检测到所述第一敏感数据的情况下,确定所述第一敏感数据的敏感度;

基于所述敏感度确定所述第一敏感数据的敏感类型,并根据所述第一敏感数据的敏感类型进行数据访问控制处理,其中,所述敏感类型包括免疫类型、脱敏类型及半脱敏类型。

在其中一个实施例中,在所述响应数据中检测第一敏感数据包括:

提取所述响应数据的数据信息,其中,所述数据信息至少包括数据字段;

在所述数据信息中检测第一数据信息,其中,所述第一数据信息至少包括预设敏感数据字段;

在检测到所述第一数据信息的情况下,确定所述第一数据信息对应的所述响应数据为所述第一敏感数据。

在其中一个实施例中,确定所述第一敏感数据的敏感度包括:

获取预设敏感度参数表,其中,所述预设敏感度参数表包括敏感数据与敏感数据的敏感度的对应关系信息;

在所述预设敏感度参数表中查询所述第一敏感数据对应的所述敏感度。

在其中一个实施例中,基于所述敏感度确定所述第一敏感数据的敏感类型包括:

获取预设敏感类型参数表,其中,所述预设敏感类型参数表包括敏感数据、敏感度以及敏感类型三者之间的对应关系;

在所述预设敏感类型参数表中查询与所述敏感度对应的所述第一敏感数据的敏感类型。

在其中一个实施例中,根据所述第一敏感数据的敏感类型进行数据访问控制处理包括:

确定所述第一敏感数据的敏感类型;

在确定所述第一敏感数据的敏感类型为脱敏类型的情况下,对所述第一敏感数据进行模糊处理,其中,所述模糊处理至少包括掩码;

在确定所述第一敏感数据的敏感类型为免疫类型或半脱敏类型的情况下,保留所述第一敏感数据。

在其中一个实施例中,在根据所述第一敏感数据的敏感类型进行数据访问控制处理之后,所述方法包括:

接收预设用户请求显示的请求信息,其中,所述请求信息至少包括请求显示的敏感数据的目标信息;

根据所述目标信息选取第二敏感数据,其中,所述第二敏感数据包括完成数据访问控制处理的所述第一敏感数据;

确定所述第二敏感数据的敏感类型,并在确定所述第二敏感数据的敏感类型为第一敏感类型的情况下,将所述第二敏感数据进行显示,其中,所述第一敏感类型包括以下其中一种:脱敏类型、免疫类型。

在其中一个实施例中,所述方法还包括:

在确定所述第二敏感数据的敏感类型为第二敏感类型的情况下,读取所述请求信息中的授权权限,其中,所述第二敏感类型包括半脱敏类型,所述授权权限包括允许显示所述第二敏感数据;

在读取到所述授权权限的情况下,将所述第二敏感数据进行显示。

第二方面,本申请实施例提供了一种数据访问控制装置,所述装置包括:

接收模块,用于接收预设用户根据URL对外访问的响应数据;

检测模块,用于在响应数据中检测第一敏感数据;

确定模块,用于在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度;

处理模块,用于基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理。

第三方面,本申请实施例提供了一种电子装置,包括存储器、处理器以及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现如上述第一方面的数据访问控制方法。

第四方面,本申请实施例提供了一种计算机可读存储介质,其上存储有计算机程序,该程序被所述处理器执行时实现如上述第一方面的数据访问控制方法。

相比于相关技术,本申请实施例提供的数据访问控制方法、装置、电子装置和存储介质,通过接收预设用户根据URL对外访问的响应数据,在响应数据中检测第一敏感数据,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,自动化完成请求中敏感数据识别,相较于相关技术具有更高的效率,同时降低了方案实现的成本且提高了效能,解决了相关技术中数据访问控制复杂和成本较高的问题。

本申请的一个或多个实施例的细节在以下附图和描述中提出,以使本申请的其他特征、目的和优点更加简明易懂。

附图说明

此处所说明的附图用来提供对本申请的进一步理解,构成本申请的一部分,本申请的示意性实施例及其说明用于解释本申请,并不构成对本申请的不当限定。在附图中:

图1为本申请实施例的数据访问控制方法的终端的硬件结构框图;

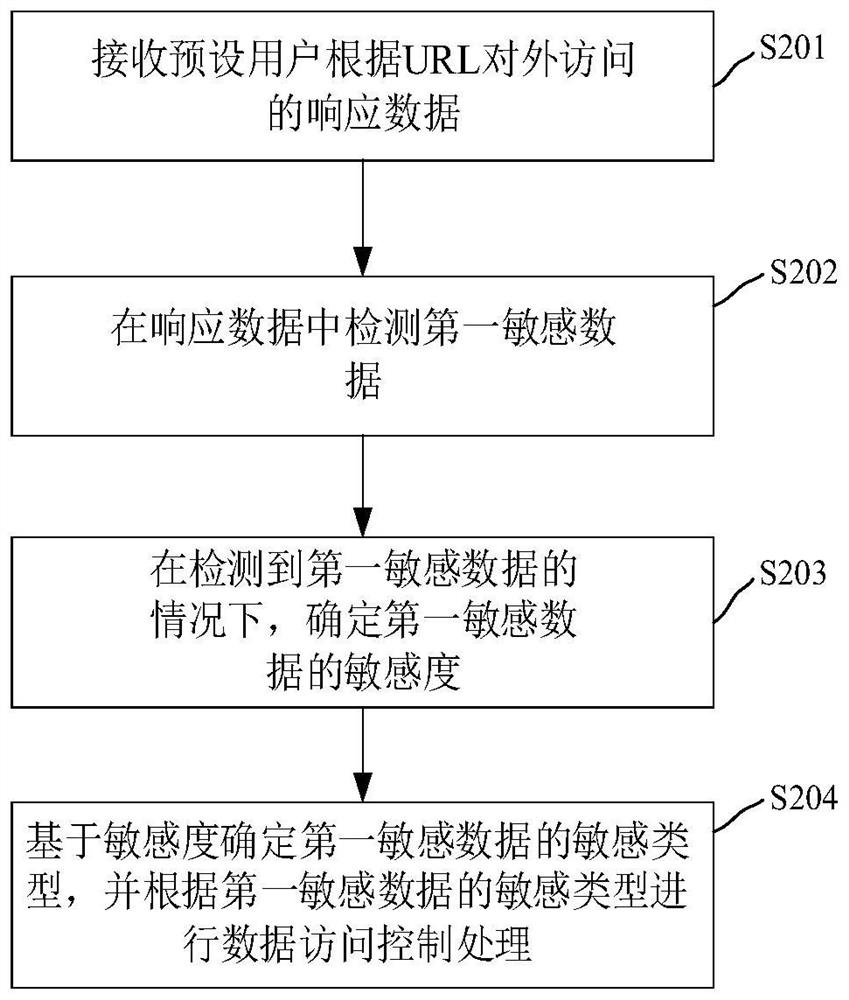

图2是根据本申请实施例的数据访问控制方法的流程图;

图3是根据本申请优选实施例一的数据访问控制方法的流程图;

图4是根据本申请优选实施例二的数据访问控制方法的流程图;

图5是根据本申请优选实施例三的数据访问控制方法的流程图;

图6是根据本申请优选实施例四的数据访问控制方法的流程图;

图7是根据本申请优选实施例五的数据访问控制方法的流程图;

图8是根据本申请实施例的数据访问控制装置的结构图。

具体实施方式

为了使本申请的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本申请进行描述和说明。应当理解,此处所描述的具体实施例仅仅用以解释本申请,并不用于限定本申请。基于本申请提供的实施例,本领域普通技术人员在没有作出创造性劳动的前提下所获得的所有其他实施例,都属于本申请保护的范围。

显而易见地,下面描述中的附图仅仅是本申请的一些示例或实施例,对于本领域的普通技术人员而言,在不付出创造性劳动的前提下,还可以根据这些附图将本申请应用于其他类似情景。此外,还可以理解的是,虽然这种开发过程中所作出的努力可能是复杂并且冗长的,然而对于与本申请公开的内容相关的本领域的普通技术人员而言,在本申请揭露的技术内容的基础上进行的一些设计,制造或者生产等变更只是常规的技术手段,不应当理解为本申请公开的内容不充分。

在本申请中提及“实施例”意味着,结合实施例描述的特定特征、结构或特性可以包含在本申请的至少一个实施例中。在说明书中的各个位置出现该短语并不一定均是指相同的实施例,也不是与其它实施例互斥的独立的或备选的实施例。本领域普通技术人员显式地和隐式地理解的是,本申请所描述的实施例在不冲突的情况下,可以与其它实施例相结合。

除非另作定义,本申请所涉及的技术术语或者科学术语应当为本申请所属技术领域内具有一般技能的人士所理解的通常意义。本申请所涉及的“一”、“一个”、“一种”、“该”等类似词语并不表示数量限制,可表示单数或复数。本申请所涉及的术语“包括”、“包含”、“具有”以及它们任何变形,意图在于覆盖不排他的包含;例如包含了一系列步骤或模块(单元)的过程、方法、系统、产品或设备没有限定于已列出的步骤或单元,而是可以还包括没有列出的步骤或单元,或可以还包括对于这些过程、方法、产品或设备固有的其它步骤或单元。本申请所涉及的“连接”、“相连”、“耦接”等类似的词语并非限定于物理的或者机械的连接,而是可以包括电气的连接,不管是直接的还是间接的。本申请所涉及的“多个”是指两个或两个以上。“和/或”描述关联对象的关联关系,表示可以存在三种关系,例如,“A和/或B”可以表示:单独存在A,同时存在A和B,单独存在B这三种情况。字符“/”一般表示前后关联对象是一种“或”的关系。本申请所涉及的术语“第一”、“第二”、“第三”等仅仅是区别类似的对象,不代表针对对象的特定排序。

访问控制(Access Control)的应用场景在计算机、手机等各种电子设备都有很丰富的应用访问控制指系统对用户身份及其所属的预先定义的策略组限制其使用数据资源能力的手段。通常用于系统管理员控制用户对服务器、目录、文件等网络资源的访问。访问控制是系统保密性、完整性、可用性和合法使用性的重要基础,是网络安全防范和资源保护的关键策略之一,也是主体依据某些控制策略或权限对客体本身或其资源进行的不同授权访问。从概念上可以到访问控制涉及到三个概念用户身份、策略组、数据资源,这也构成访问控制的三个要素。在数据访问控制领域中,现有应用系统通过对角色管理,不能访问的数据则对该角色进行完全屏蔽。

本实施例提供的方法实施例可以在终端、计算机或者类似的运算装置中执行。以运行在终端上为例,图1是本发明实施例的数据访问控制方法的终端的硬件结构框图。如图1所示,终端可以包括一个或多个(图1中仅示出一个)处理器102(处理器102可以包括但不限于微处理器MCU或可编程逻辑器件FPGA等的处理装置)和用于存储数据的存储器104,可选地,上述终端还可以包括用于通信功能的传输设备106以及输入输出设备108。本领域普通技术人员可以理解,图1所示的结构仅为示意,其并不对上述终端的结构造成限定。例如,终端还可包括比图1中所示更多或者更少的组件,或者具有与图1所示不同的配置。

存储器104可用于存储计算机程序,例如,应用软件的软件程序以及模块,如本发明实施例中的数据访问控制方法对应的计算机程序,处理器102通过运行存储在存储器104内的计算机程序,从而执行各种功能应用以及数据处理,即实现上述的方法。存储器104可包括高速随机存储器,还可包括非易失性存储器,如一个或者多个磁性存储装置、闪存、或者其他非易失性固态存储器。在一些实例中,存储器104可进一步包括相对于处理器102远程设置的存储器,这些远程存储器可以通过网络连接至终端。上述网络的实例包括但不限于互联网、企业内部网、局域网、移动通信网及其组合。

传输设备106用于经由一个网络接收或者发送数据。上述的网络具体实例可包括终端的通信供应商提供的无线网络。在一个实例中,传输设备106包括一个网络适配器(Network Interface Controller,简称为NIC),其可通过基站与其他网络设备相连从而可与互联网进行通讯。在一个实例中,传输设备106可以为射频(Radio Frequency,简称为RF)模块,其用于通过无线方式与互联网进行通讯。

本实施例提供了一种数据访问控制方法。图2是根据本申请实施例的数据访问控制方法的流程图,如图2所示,该流程包括如下步骤:

步骤S201,接收预设用户根据URL对外访问的响应数据。

在本实施例中,控制器接收预设用户根据URL对外访问的响应数据,其中,在控制器接收之前,控制器根据URL进行对外访问以获得返回的响应数据,通过此步骤能够获得预设用户接收到的所有数据,为后续步骤对数据的处理提供数据基础。

步骤S202,在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据。

在本实施例中,在检测第一敏感数据之前,管理人员会预先设置上述预设敏感数据,其中包括了所有被确定是敏感数据的数据,用于与获取到的数据进行比较。

步骤S203,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

在本实施例中,当系统检测到第一敏感数据的情况下,将第一敏感数据与预设敏感数据进行比较,通过第一敏感数据与预设敏感数据的重合比例确定第一敏感数据的敏感度。

步骤S204,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型。

在本实施例中,管理人员原先设置免疫类型、脱敏类型及半脱敏类型三种敏感类型,其中,确定第一敏感数据的敏感类型的方法是通过计算第一敏感数据与预设敏感数据的重合比例确定第一敏感数据的敏感度,在高于一定预设重合值的情况下将第一敏感数据确定为脱敏类型,在其它预设重合值的情况下将第一敏感数据确定为免疫类型或半脱敏类型。

通过上述步骤S201至步骤S204,采用接收预设用户根据URL对外访问的响应数据;在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据;在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度;基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型,实现了用户访问数据的有效控制,解决了进行数据访问控制时成本较高和较为复杂的问题。

本实施例有如下有益效果:

1.本申请能够针对敏感数据进行分类细粒度管理,更加贴近用户的需求。

2.本申请能够自动化完成请求中敏感数据识别,相较于相关技术具有更高的效率。

3.本申请无需改造原有系统就能够实现敏感数据的管理,降低了方案实现的成本同时提高了效能。

下面通过优选实施例对本申请实施例进行描述和说明。

图3是根据本申请优选实施例一的数据访问控制方法的流程图。如图3所示,该数据访问控制方法包括如下步骤:

步骤S301,接收预设用户根据URL对外访问的响应数据。

步骤S302,提取响应数据的数据信息,其中,数据信息至少包括数据字段。

在本实施例中,响应数据为服务器针对用户访问请求返回的结果数据,其中,响应数据内包含用户信息、数据信息等,本步骤提取响应数据内的数据信息,为后续步骤中对敏感数据的检测提供数据信息。

步骤S303,在数据信息中检测第一数据信息,其中,第一数据信息至少包括预设敏感数据字段。

在本实施例中,第一数据信息是指,包含有全部或部分预设敏感数据字段的数据信息,检测第一数据信息的作用为将预设敏感数据信息与第一数据信息对比,得到敏感数据。

步骤S304,在检测到第一数据信息的情况下,确定第一数据信息对应的响应数据为第一敏感数据。

在本实施例中,本步骤会实时进行对第一数据信息的检测,当检测到第一数据信息的情况下,会确定第一数据信息对应的第一敏感数据,帮助后续步骤确定敏感数据的敏感度。

步骤S305,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

步骤S306,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型。

通过上述步骤S301至步骤S302,采用接收预设用户根据URL对外访问的响应数据;提取响应数据的数据信息,其中,数据信息至少包括数据字段,在数据信息中检测第一数据信息,其中,第一数据信息至少包括预设敏感数据字段,在检测到第一数据信息的情况下,确定第一数据信息对应的响应数据为第一敏感数据,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型,实现了对第一敏感数据的获取,当获取到敏感数据后,能够对第一敏感数据的敏感度进行检测,方便最后按照敏感度对不同的敏感数据按照预设规则进行分类显示,解决了数据访问控制显示模式单一的问题。

图4是根据本申请优选实施例二的数据访问控制方法的流程图,如图4所示,该数据访问控制方法包括如下步骤:

步骤S401,接收预设用户根据URL对外访问的响应数据。

步骤S402,在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据。

步骤S403,在检测到第一敏感数据的情况下,获取预设敏感度参数表,其中,预设敏感度参数表包括敏感数据与敏感数据的敏感度的对应关系信息。

在本实施例中,预设敏感度参数表是由管理人员预先设置的包含有敏感数据与敏感数据的敏感度的对应关系的敏感度参数列表。

步骤S404,在预设敏感度参数表中查询第一敏感数据对应的敏感度。

在本实施例中,在预设敏感度参数表中查询第一敏感数据对应的敏感度,具体为将第一敏感数据与预设敏感度参数表中的敏感数据和敏感数据对应关系进行对比,按照第一敏感数据与预设敏感度参数表的敏感数据重合比例确定第一敏感数据的敏感度,其中,确定敏感度的比例计算方式和分类阈值通过管理人员预先设置。通过本步骤,能够获得第一敏感数据的敏感度值,为后续步骤按敏感度确定第一敏感数据的敏感类型提供敏感度数值基础。

步骤S405,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型。

通过上述步骤S403至步骤S405,在检测到第一敏感数据的情况下,获取预设敏感度参数表,其中,预设敏感度参数表包括敏感数据与敏感数据的敏感度的对应关系信息,在预设敏感度参数表中查询第一敏感数据对应的敏感度,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型。根据管理人员预先设置的预设敏感度参数表,对先前步骤获取的第一敏感数据进行敏感度的计算,实现了将第一敏感数据分类为管理人员原先设置的不同敏感类型,对不同数据种类的敏感数据的适用不同显示模式,解决了数据访问控制显示模式单一的问题。

图5是根据本申请优选实施例三的数据访问控制方法的流程图,如图5所示,该数据访问控制方法包括如下步骤:

步骤S501,接收预设用户根据URL对外访问的响应数据。

步骤S502,在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据。

步骤S503,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

步骤S504,获取预设敏感类型参数表,其中,预设敏感类型参数表包括敏感数据、敏感度以及敏感类型三者之间的对应关系。

在本实施例中,获取预设敏感类型参数表,其中,预设敏感类型参数表包含不同敏感数据所对应的敏感数据类型,其中,对应的敏感数据类型包括免疫类型、脱敏类型及半脱敏类型。将敏感数据区分为上述的三种类型的作用在于使得数据访问控制能够在变化的环境中,对不同敏感度的数据管理进行区分显示,帮助用户获取更多的数据信息,简化数据访问控制的复杂程度。

步骤S505,在预设敏感类型参数表中查询与敏感度对应的第一敏感数据的敏感类型。

通过上述步骤S504至步骤S505,获取预设敏感类型参数表,其中,预设敏感类型参数表包含不同敏感数据所对应的敏感数据类型。对应的敏感数据类型包括免疫类型、脱敏类型及半脱敏类型三种数据类型。在显示过程中会根据三种不同敏感数据类型进行区别显示,实现了数据访问控制能够在变化的环境中,对不同敏感度的数据管理进行区分显示,解决了用户获取数据信息少,数据访问控制的复杂的问题。

图6是根据本申请优选实施例四的数据访问控制方法的流程图。如图6所示,该数据访问控制方法包括如下步骤:

步骤S601,接收预设用户根据URL对外访问的响应数据。

步骤S602,在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据。

步骤S603,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

步骤S604,基于敏感度确定第一敏感数据的敏感类型。

步骤S605,确定第一敏感数据的敏感类型是否为脱敏类型或免疫类型、半脱敏类型。

在本实施例中,对第一敏感数据进行判断并根据分类结果将不同分类的敏感数据进行不同模式的访问控制,便于用户获取更多的数据信息。

步骤S606,在确定第一敏感数据的敏感类型为脱敏类型的情况下,对第一敏感数据进行模糊处理。

在本实施例中,模糊处理包括在原有的敏感数据上进行掩码处理,其中,掩码是一串二进制代码对目标字段进行位与运算,能够屏蔽当前的敏感数据。

步骤S607,在确定第一敏感数据的敏感类型为免疫类型或半脱敏类型的情况下,保留第一敏感数据。

通过上述步骤S605至步骤S607,确定第一敏感数据的敏感类型是否为脱敏类型或免疫类型、半脱敏类型,在确定第一敏感数据的敏感类型为脱敏类型的情况下,对第一敏感数据进行模糊处理,在确定第一敏感数据的敏感类型为免疫类型或半脱敏类型的情况下,保留第一敏感数据,实现了对先前步骤所获得的第一敏感数据类型的判断,解决了相关技术中数据访问控制复杂和成本较高的问题。

图7是根据本申请优选实施例五的数据访问控制方法的流程图。如图7所示,该数据访问控制方法包括如下步骤:

步骤S701,接收预设用户根据URL对外访问的响应数据。

步骤S702,在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据。

步骤S703,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

步骤S704,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型。

步骤S705,接收预设用户请求显示的请求信息,根据目标信息选取第二敏感数据。

在本实施例中,请求信息至少包括请求显示的敏感数据的目标信息,第二敏感数据包括完成数据访问控制处理的第一敏感数据。通过此步骤,能够从目标信息中选取第二敏感数据,即不需要进行模糊显示的敏感数据,便于在后续处理中对这类数据进行处理后显示。

步骤S706,确定第二敏感数据的敏感类型,并在确定第二敏感数据的敏感类型为第一敏感类型的情况下,将第二敏感数据进行显示,其中,第一敏感类型包括以下其中一种:脱敏类型、免疫类型。

在其中一些实施例中,在确定第二敏感数据的敏感类型为第二敏感类型的情况下,读取请求信息中的授权权限,其中,第二敏感类型包括半脱敏类型,授权权限包括允许显示第二敏感数据;在读取到授权权限的情况下,将第二敏感数据进行显示。在本实施例中,对第二敏感数据是否显示请求信息中的授权权限,赋予数据访问控制自主性。

本实施例还提供了一种数据访问控制装置,该装置用于实现上述实施例及优选实施方式,已经进行过说明的不再赘述。如以下所使用的,术语“模块”、“单元”、“子单元”等可以实现预定功能的软件和/或硬件的组合。尽管以下实施例所描述的装置较佳地以软件来实现,但是硬件,或者软件和硬件的组合的实现也是可能并被构想的。

本实施例还提供了一种数据访问控制装置,包括存储器和处理器,其特征在于,存储器中存储有计算机程序,处理器被设置为运行计算机程序以上述步骤说明中任一项数据访问控制方法。图8是根据本申请实施例的数据访问控制装置的结构图,如图8所示,该装置包括:

接收模块81,用于接收预设用户根据URL对外访问的响应数据。

检测模块82,与接收模块81耦合连接,用于在响应数据中检测第一敏感数据。

确定模块83,与检测模块82耦合连接,用于在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

处理模块84,与确定模块83耦合连接,用于基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理。

在其中一种实施例中,检测模块82用于提取响应数据的数据信息,其中,数据信息至少包括数据字段;在数据信息中检测第一数据信息,其中,第一数据信息至少包括预设敏感数据字段;在检测到第一数据信息的情况下,确定第一数据信息对应的响应数据为第一敏感数据。

在其中一种实施例中,确定模块83用于获取预设敏感度参数表,其中,预设敏感度参数表包括敏感数据与敏感数据的敏感度的对应关系信息。

在其中一种实施例中,确定模块83还用于在预设敏感度参数表中查询第一敏感数据对应的敏感度;获取预设敏感类型参数表,其中,预设敏感类型参数表包括敏感数据、敏感度以及敏感类型三者之间的对应关系;在预设敏感类型参数表中查询与敏感度对应的第一敏感数据的敏感类型。

在其中一种实施例中,处理模块84用于在确定第一敏感数据的敏感类型为脱敏类型的情况下,对第一敏感数据进行模糊处理,其中,模糊处理至少包括掩码;在确定第一敏感数据的敏感类型为免疫类型或半脱敏类型的情况下,保留第一敏感数据。

在其中一种实施例中,处理模块84还用于在确定第二敏感数据的敏感类型为第二敏感类型的情况下,读取请求信息中的授权权限,其中,第二敏感类型包括半脱敏类型,授权权限包括允许显示第二敏感数据;在读取到授权权限的情况下,将第二敏感数据进行显示。

需要说明的是,上述各个模块可以是功能模块也可以是程序模块,既可以通过软件来实现,也可以通过硬件来实现。对于通过硬件来实现的模块而言,上述各个模块可以位于同一处理器中;或者上述各个模块还可以按照任意组合的形式分别位于不同的处理器中。

可选地,上述电子装置还可以包括传输设备以及输入输出设备,其中,该传输设备和上述处理器连接,该输入输出设备和上述处理器连接。

可选地,在本实施例中,上述处理器可以被设置为通过计算机程序执行以下步骤:

S1,接收预设用户根据URL对外访问的响应数据。

S2,在响应数据中检测第一敏感数据,其中,第一敏感数据为与预设敏感数据对应的敏感数据。

S3,在检测到第一敏感数据的情况下,确定第一敏感数据的敏感度。

S4,基于敏感度确定第一敏感数据的敏感类型,并根据第一敏感数据的敏感类型进行数据访问控制处理,其中,敏感类型包括免疫类型、脱敏类型及半脱敏类型。

需要说明的是,本实施例中的具体示例可以参考上述实施例及可选实施方式中所描述的示例,本实施例在此不再赘述。

本实施例还提供了一种数据访问控制存储介质,存储介质中存储有计算机程序,其中,计算机程序被设置为运行时执行以上步骤中任一项数据访问控制方法。

以上实施例的各技术特征可以进行任意的组合,为使描述简洁,未对上述实施例中的各个技术特征所有可能的组合都进行描述,然而,只要这些技术特征的组合不存在矛盾,都应当认为是本说明书记载的范围。

以上实施例仅表达了本申请的几种实施方式,其描述较为具体和详细,但并不能因此而理解为对发明专利范围的限制。应当指出的是,对于本领域的普通技术人员来说,在不脱离本申请构思的前提下,还可以做出若干变形和改进,这些都属于本申请的保护范围。因此,本申请专利的保护范围应以所附权利要求为准。

- 数据访问控制方法、装置、电子装置和存储介质

- 数据访问层验证方法及装置、存储介质及电子装置