双认证处理方法、装置、设备及介质

文献发布时间:2023-06-19 12:02:28

技术领域

本发明实施例涉及计算机技术领域,尤其涉及一种双认证处理方法、装置、设备及介质。

背景技术

随着“互联网+政务服务”技术体系的不断发展,考虑到政务中台的能力众多,为了提高各级部门政务能力的接入效率,统一开放平台应运而生,其能够提供标准化的政务能力在线接入流程和调测功能。

通常情况下,政务系统采用对接统一认证系统的方式来实现用户认证和获取用户信息,但统一开放平台需要同时面向不同身份的用户进行身份认证(即异源用户的身份认证),例如第三方政务应用开发商、政府人员、运营人员以及能力供应商等,而一种具有特定功能的认证系统面向的是一类特定的用户,对接单一的认证系统无法满足统一开放平台对异源用户的认证需求;并且,在用户认证方面,对于双认证用户,例如供应商,其既需要门户端的订阅能力,也需要在管理端发布能力或操作实施,对接单一的认证系统也无法满足双认证用户的认证需求。因此,如何实现异源用户的身份认证,满足双认证用户的认证需求是亟待解决的问题。

发明内容

本发明实施例提供一种双认证处理方法、装置、设备及介质,以实现异源用户的身份认证,满足双认证用户的认证需求。

第一方面,本发明实施例提供了一种双认证处理方法,包括:

响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证;

根据第一用户提供的第一身份认证结果,验证所述第一用户是否关联双身份信息;

若否,则获取所述双身份信息,提取相应的用户类型,根据所述用户类型验证所述第一用户是否满足双认证用户条件;

若是,则根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认所述第一用户为第二用户。

第二方面,本发明实施例提供了一种双认证处理方法,包括:

基于第一身份认证界面向服务器发起第一身份认证请求,并在所述服务器的触发下,在第一认证系统中完成第一身份认证;

获取第一认证系统反馈的第一身份认证结果,并将所述第一身份认证结果提供至所述服务器,以使所述服务器验证第一用户是否关联双身份信息;

基于双身份信息输入界面将双身份信息提供给服务器,以供服务器在根据双身份信息中的用户类型验证所述第一用户满足双认证用户条件时,根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证。

第三方面,本发明实施例还提供了一种双认证处理装置,包括:

第一身份认证响应模块,用于响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证;

双身份信息关联验证模块,用于根据第一用户提供的第一身份认证结果,验证所述第一用户是否关联双身份信息;

双认证用户条件验证模块,用于若第一用户未关联双身份信息,则获取所述双身份信息,提取相应的用户类型,根据所述用户类型验证所述第一用户是否满足双认证用户条件;

第二身份认证模块,用于若第一用户满足双认证用户条件,则根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认所述第一用户为第二用户。

第四方面,本发明实施例还提供了一种双认证处理装置,包括:

第一身份认证请求发起模块,用于基于第一身份认证界面向服务器发起第一身份认证请求,并在所述服务器的触发下,在第一认证系统中完成第一身份认证;

第一身份认证结果获取模块,用于获取第一认证系统反馈的第一身份认证结果,并将所述第一身份认证结果提供至所述服务器,以使所述服务器验证第一用户是否关联双身份信息;

双身份信息输入模块,用于基于双身份信息输入界面将双身份信息提供给服务器,以供服务器在根据双身份信息中的用户类型验证所述第一用户满足双认证用户条件时,根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证。

第五方面,本发明实施例还提供了一种计算机设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述程序时实现如本发明任意实施例所述的双认证处理方法。

第六方面,本发明实施例还提供了一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行时实现如本发明任意实施例所述的双认证处理方法。

本发明实施例提供的技术方案中,服务器在接收到第一用户的第一身份认证请求后,触发第一用户使用第一身份认证信息在第一认证系统中完成第一身份认证,然后根据第一用户提供的第一身份认证结果,若验证第一用户未关联双身份信息,则获取双身份信息并提取相应的用户类型,若根据用户类型验证第一用户满足双认证用户条件,则根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户,通过对接第一认证系统和第二认证系统,实现了异源用户的身份认证,并且第一用户可以根据第二身份认证信息进行第二身份认证,满足了双认证用户的认证需求。

附图说明

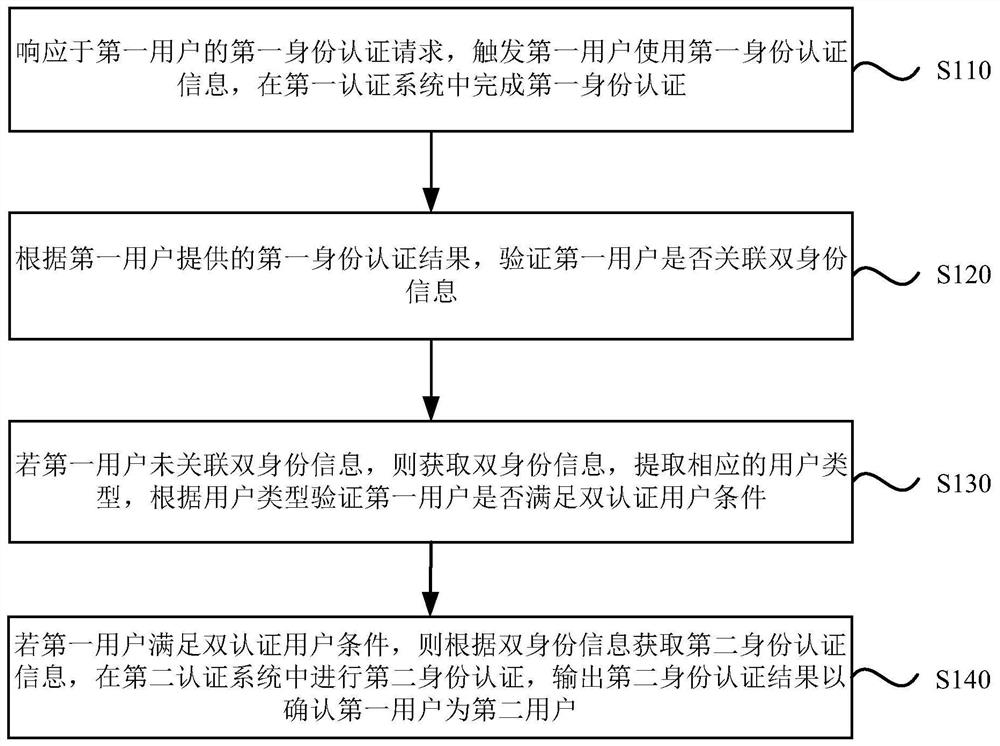

图1是本发明实施例一中的一种双认证处理方法的流程示意图;

图2a是本发明实施例二中的一种双认证处理方法的流程示意图;

图2b是本发明实施例二中的一种公众认证系统用户信息查询的时序图;

图2c是本发明实施例二中的一种双认证处理的时序图;

图2d是本发明实施例二中的一种历史存储信息录入的时序图;

图2e是本发明实施例二中的一种政务认证系统用户信息查询及历史存储信息更新的时序图;

图3是本发明实施例三中的一种双认证处理方法的流程示意图;

图4是本发明实施例四中的一种双认证处理装置的结构示意图;

图5是本发明实施例五中的一种双认证处理装置的结构示意图;

图6是本发明实施例六中的一种计算机设备的硬件结构示意图。

具体实施方式

下面结合附图和实施例对本发明作进一步的详细说明。可以理解的是,此处所描述的具体实施例仅仅用于解释本发明,而非对本发明的限定。另外还需要说明的是,为了便于描述,附图中仅示出了与本发明相关的部分而非全部结构。

在更加详细地讨论示例性实施例之前应当提到的是,一些示例性实施例被描述成作为流程图描绘的处理或方法。虽然流程图将各项操作(或步骤)描述成顺序的处理,但是其中的许多操作可以被并行地、并发地或者同时实施。此外,各项操作的顺序可以被重新安排。当其操作完成时所述处理可以被终止,但是还可以具有未包括在附图中的附加步骤。所述处理可以对应于方法、函数、规程、子例程、子程序等等。

实施例一

图1是本发明实施例一提供的一种双认证处理方法的流程图,本发明实施例可适用于异源用户的身份认证,并满足双认证用户的认证需求的情况,该方法可以由本发明实施例提供的双认证处理装置来执行,该装置可采用软件和/或硬件的方式实现,并一般可集成在计算机设备中。

如图1所示,本实施例提供的一种双认证处理方法,具体包括:

S110、响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证。

其中,身份认证请求,指的是用户发起的用于进行身份认证的请求;身份认证信息,用于使用户登录认证系统进行身份认证,例如,身份认证信息可以是用户的账号名称或手机号等;认证系统,用于对用户进行身份认证;身份认证,指的是在认证系统中获得用户信息,并对用户身份进行确认。

在本发明实施例中,第一用户可以是公众侧用户(如开发商等),则对应的第一身份认证请求为公众侧身份认证请求,第一身份认证信息为公众侧身份认证信息,第一认证系统为公众认证系统,第一身份认证为公众侧身份认证。

第一用户向服务器发送第一身份认证请求,并使用第一身份认证信息在第一认证系统中完成第一身份认证。

作为一种可选的实施方式,当第一用户向服务器发送第一身份认证请求后,服务器可以向第一用户反馈第一认证系统登录界面(用于输入第一身份认证信息的可视化界面),第一用户在第一认证系统登录界面中输入第一身份认证信息后,登录第一认证系统,并在第一认证系统中完成第一身份认证。

需要指出的是,在本发明实施例中,可以通过接入多个现有的成熟的认证系统的方式,使不同类型的用户在进行身份认证时,可以在对应的认证系统中完成身份认证,从而实现异源用户(如开发商、供应商和/或政务人员等)的身份认证以及多种类型认证用户的覆盖,并且无需额外编写相应的身份认证逻辑,降低了系统复杂程度和开发程度,符合模块化的设计思想。并且,直接接现有的成熟的认证系统,对于在认证系统中已有身份认证信息的用户,可以直接通过已有的身份认证信息登录对应的认证系统进行身份认证,无需进行额外的身份认证信息申请、注册等操作,减轻了用户记忆账号或密码等信息的负担,增加了用户体验感。

S120、根据第一用户提供的第一身份认证结果,验证第一用户是否关联双身份信息。

第一身份认证结果,指的是用户在第一认证系统中完成认证后得到的认证结果。当第一认证系统为公众认证系统时,第一身份认证结果为公众侧身份认证结果。

双身份信息,指的是双认证用户所对应的用户信息。其中,所谓双认证用户,指的是需要在两个认证系统中进行认证的用户,例如,对于开发商或政务人员而言,他们只需要在公众认证系统或政务认证系统中即可完成身份认证;而对于供应商而言,由于供应商既需要在门户端具有订阅能力,也需要在管理端具有发布能力或进行操作实施,也就是说,对于供应商这一类型的用户而言,他们既属于公众侧用户,也属于政务侧用户,则这一类型的用户即为双认证用户,其所对应的用户信息即为双身份信息。

第一用户在第一认证系统中完成第一身份认证后,第一用户可以向服务器提供第一身份认证结果,服务器根据第一身份认证结果,对第一用户是否关联双身份信息进行验证。

作为一种可选的实施方式,验证第一用户是否关联双身份信息,可以包括:验证统一数据库中是否存储与第一身份认证信息匹配的历史存储信息。

其中,统一数据库,指的是存储与各身份认证信息分别对应的认证系统用户信息的数据库,它可以是一个MySQL数据库;认证系统用户信息,指的是认证系统中记录的用户个人信息,当第一认证系统为公众认证系统时,则对应的第一认证系统用户信息为公众认证系统用户信息;历史存储信息,指的是统一数据库中已经记录过的认证系统用户信息。

在验证第一用户是否关联双身份信息是,可以验证统一数据库中是否存储与第一身份认证信息匹配的历史存储信息,若存储有匹配的历史存储信息,则表明第一用户已关联双身份信息,若没有存储匹配的历史存储信息,则表明第一用户未关联双身份信息。

需要指出的是,在统一数据库中,由于异源用户对应的用户信息会存在一定的差异,因此可以将各认证系统用户信息中的公共部分存储在一个预设的用户信息数据表中。其中,用户信息数据表,用于存储各认证系统用户信息中的公共部分,用户信息数据表中至少可以包括:用户类型字段、用户状态字段、用户主从关系字段和用户身份识别信息字段。对于各认证系统用户信息中的非共部分,可以存储至统一数据库中的其他数据表中,本发明实施例对此不做具体限定。

其中,用户类型字段(即type),用于标识用户所属类型,例如公众侧用户或政务侧用户(如政务人员或管理员等),以使用户信息数据表可以兼容不同类型的用户信息;用户状态字段(即status),用于对通过身份认证的用户添加状态标记(如待审批状态、禁用状态或删除状态等),以扩展用户状态管理功能;用户主从关系字段(即account_type),用于标识公众侧用户的主从关系,以实现公众侧用户的基础权限管理能力,例如,可以将同机构中第一个入驻在统一数据库中的用户所对应的account_type字段标记为主账号,使该用户被赋予对同机构下的其他用户进行管理的权限以及对用户信息等其他信息的管理权限,将后续入驻的同机构用户对应的account_type字段标记为子账号,从而将同机构公众侧用户的权限进行分离;用户身份识别信息字段(即用户ID(Identity document,身份标识号)),用于关联其他的数据表,对各认证系统用户信息中的公共部分进行扩展,以扩展用户信息管理能力,例如,关联开发商信息数据表时可以将用户以开发商为单位进行管理,关联用户角色数据表时可以赋予政务侧用户不同的操作权限,等等。通过在用户信息数据表中设置不同的字段,并将用户信息数据表关联不同的数据表,使统一开放平台能够对异源用户信息进行统一管理,以及实现了对异源用户的分类及权限配置等拓展功能。

S130、若第一用户未关联双身份信息,则获取双身份信息,提取相应的用户类型,根据用户类型验证第一用户是否满足双认证用户条件。

其中,双认证用户条件,用于判断用户是否属于双认证用户。

当验证第一用户未关联双身份信息时,也即统一数据库中未存储与第一身份认证信息匹配的历史存储信息,则获取第一用户的双身份信息并提取相应的用户类型,根据用户类型验证第一用户是否满足双认证用户条件。

需要指出的是,若验证第一用户已关联双身份信息,也即统一数据库中已存储与第一身份认证信息匹配的历史存储信息,则可以根据第一认证系统用户信息,对统一数据中匹配的历史存储信息进行更新。

S140、若第一用户满足双认证用户条件,则根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户。

在本发明实施例中,第二用户可以是政务侧用户,则对应的第二身份认证信息为政务侧身份认证信息,第二认证系统为政务认证系统,第二身份认证为政务侧身份认证。

当验证第一用户满足双认证用户条件时,则服务器可以根据双身份信息获取第二身份认证信息,并根据第二身份认证信息在第二认证系统中完成第二身份认证,输出第二身份认证结果,此时可以认证第一用户为第二用户,通过第一认证系统和第二认证系统对同一用户两种不同身份进行认证,满足了双认证用户的认证需求。

需要指出的是,若验证第一用户不满足双认证用户条件,则服务器可以根据第一认证系统用户信息,对统一数据中匹配的历史存储信息进行更新,从而能够保证统一数据库中记录的信息与认证系统中记录的用户信息的一致性。

本发明实施例提供的技术方案,服务器在接收到第一用户的第一身份认证请求后,触发第一用户使用第一身份认证信息在第一认证系统中完成第一身份认证,然后根据第一用户提供的第一身份认证结果,若验证第一用户未关联双身份信息,则获取双身份信息并提取相应的用户类型,若根据用户类型验证第一用户满足双认证用户条件,则根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户,通过对接第一认证系统和第二认证系统,实现了异源用户的身份认证,并且第一用户可以根据第二身份认证信息进行第二身份认证,满足了双认证用户的认证需求。

实施例二

图2a是本发明实施例二提供的一种双认证处理方法的流程图。本实施例在上述实施例的基础上进行具体化,其中,可以将根据第一用户提供的第一身份认证结果,验证第一用户是否关联双身份信息,具体为:

根据第一身份认证结果,验证第一用户是否完成用户信息绑定;若否,则确定第一用户未关联双身份信息;

获取双身份信息,可以包括:

获取第一用户提供的用户绑定信息作为双身份信息。

进一步的,根据第一身份认证结果,验证第一用户是否完成用户信息绑定,可以包括:

在第一身份认证结果中,提取第一认证系统访问授权码;

根据第一认证系统访问授权码和第一身份认证信息,在第一认证系统中查询得到第一用户的第一认证系统用户信息;

根据第一认证系统用户信息,验证第一用户是否完成用户信息绑定。

进一步的,根据第一认证系统用户信息,验证第一用户是否完成用户信息绑定,可以包括:

获取第一认证系统用户信息中的用户身份识别信息;

根据用户身份识别信息,在统一数据库中进行信息查询;

验证统一数据库中是否存储与用户身份识别信息匹配的历史存储信息;若否,则确定第一用户未完成用户信息绑定。

如图2a所示,本实施例提供的一种双认证处理方法,具体包括:

S210、响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证。

S220、在第一身份认证结果中,提取第一认证系统访问授权码。

其中,第一认证系统访问授权码,用于使第一用户获取访问第一认证系统的权限。当第一认证系统为公众认证系统时,第一认证系统访问授权码为公众认证系统访问授权码。

当第一用户在第一认证系统中完成第一身份认证后(即第一用户使用第一身份认证信息成功登录第一认证系统),第一认证系统可以向第一用户反馈第一身份认证结果,服务器可以在第一用户提交的第一身份认证结果中提取第一认证系统访问授权码。

S230、根据第一认证系统访问授权码和第一身份认证信息,在第一认证系统中查询得到第一用户的第一认证系统用户信息。

其中,当第一认证系统为公众认证系统时,第一认证系统用户信息为公众认证系统用户信息。

服务器在根据第一认证系统访问授权码获取访问第一认证系统的权限后,可以根据第一身份认证信息,得到第一认证系统中记录的第一用户的第一认证系统用户信息。

可选的,根据第一认证系统访问授权码和第一身份认证信息,在第一认证系统中查询得到第一用户的第一认证系统用户信息,可以包括:向第一认证系统请求与第一认证系统访问授权码对应的第一认证系统接口验证令牌;根据第一认证系统接口验证令牌,获取第一认证系统中的第一认证系统用户信息查询接口;调用第一认证系统用户信息查询接口,在第一认证系统内部查询得到与第一身份认证信息对应的第一认证系统用户信息。

其中,第一认证系统接口验证令牌,用于调用第一认证系统提供的数据接口并访问第一认证系统;第一认证系统用户信息查询接口,指的是第一认证系统提供的用于查询其内部记录的用户信息的数据接口。当第一认证系统为公众认证系统时,第一认证系统接口验证令牌为公众认证系统接口验证令牌,第一认证系统用户信息查询接口为公众认证系统用户信息查询接口。

服务器向第一认证系统发送第一认证系统访问授权码,并获取第一认证系统反馈的第一认证系统接口验证令牌,根据第一认证系统接口验证令牌调用第一认证系统中的第一认证系统用户信息查询接口,查询第一认证系统内部记录的与第一身份认证信息对应的第一认证系统用户信息。

作为一种具体的实施方式,附图2b提供了一种公众认证系统用户信息查询的时序图,其中,公众侧用户为第一用户,门户端应用服务器为与公众侧用户对应的应用服务器,公众认证系统为第一认证系统。门户端应用服务器响应于公众侧用户发起的公众侧身份认证请求,并向公众侧用户反馈公众认证系统登录界面,公众侧用户在公众认证系统登录界面中输入公众侧身份认证信息,并在公众认证系统中完成公众侧身份认证;公众侧用户在公众认证系统反馈的公众侧身份认证结果中,提取公众认证系统访问授权码(即grant_code);公众侧用户通过门户端应用服务器向公众认证系统提交公众认证系统访问授权码,请求并获取与之对应的公众认证系统接口验证令牌(即access_token);门户端应用服务器向公众认证系统提交公众认证系统接口验证令牌,获取并调用公众认证系统中的公众认证系统用户信息查询接口,在公众认证系统内部查询得到与公众侧身份认证信息对应的公众认证系统用户信息。

S240、根据第一认证系统用户信息,验证第一用户是否完成用户信息绑定。

在查询得到第一认证系统用户信息后,可以验证第一用户是否完成用户信息绑定,若已完成用户信息绑定,则可以根据第一认证系统用户信息,对已绑定的用户信息进行更新,若未完成用户信息绑定,则可以确定第一用户未关联双身份信息。

其中,S240可以具体包括如下S241-S243操作:

S241、获取第一认证系统用户信息中的用户身份识别信息。

其中,用户身份识别信息可以是用户ID。

S242、根据用户身份识别信息,在统一数据库中进行信息查询。

将第一认证系统用户信息中的用户身份识别信息,与统一数据库中记录的用户身份识别信息进行匹配,在统一数据库中查找与用户身份识别信息匹配的历史存储信息。

S243、验证统一数据库中是否存储与用户身份识别信息匹配的历史存储信息。

若在统一数据库中没有查询到任何匹配的信息,则验证统一数据库中没有存储与用户身份识别信息匹配的历史存储信息,也即验证了第一用户未完成用户信息绑定;若在统一数据库中查询到与用户身份识别信息匹配的历史存储信息,则验证了第一用户已完成用户信息绑定,并可以根据第一认证系统用户信息,更新统一数据库中的与用户身份识别信息匹配的历史存储信息,以保证统一数据库中存储的用户信息与第一认证系统中记录的用户信息的一致性。

S250、若第一用户未完成用户信息绑定,则确定第一用户未关联双身份信息。

S260、获取第一用户提供的用户绑定信息作为双身份信息,提取相应的用户类型,根据用户类型验证第一用户是否满足双认证用户条件。

在本发明实施例中,当确定第一用户未关联双身份信息后,也即验证统一数据库中没有存储与用户身份识别信息匹配的历史存储信息后,服务器可以向第一用户提供一个用户信息绑定界面,以使第一用户可以通过用户信息绑定界面输入用户绑定信息,例如,用户类型(如供应商或开发商等)、公司标识、公司信息、公司联系方式、公司信用代码等用户相关信息。

将第一用户提供的用户绑定信息作为双身份信息,根据户绑定信息中的用户类型验证第一用户是否满足双认证用户条件,例如,若用户类型为开发商,则验证第一用户不满足双认证用户条件;若用户类型为供应商,则验证第一用户满足双认证用户条件。当验证第一用户不满足双认证用户条件时,可以根据第一用户提供的绑定信息,将绑定信息与第一认证系统用户信息中的用户身份识别信息进行关联后,一同存储至统一数据库中;当验证第一用户满足双认证用户条件时,则可以根据第一用户提供的绑定信息,获取第一用户的第二身份认证信息。

S270、若第一用户满足双认证用户条件,则根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户。

作为一种可选的实施方式,若第一用户满足双认证用户条件,则可以根据双身份信息(即用户绑定信息),向第二认证系统发送第二身份认证信息申请请求,获取第二认证系统反馈的第二身份认证信息;将第二认证系统反馈的与第二身份认证信息对应的第二认证系统用户信息存至统一数据库;在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户。

其中,第二身份认证信息申请请求,指的是第一用户向第二认证系统发起的创建第二身份认证信息的请求,例如请求创建第二认证系统账号。

在本发明实施例中,第二用户可以是政务侧用户,则对应的第二身份认证信息申请请求为政务侧身份认证信息申请请求,第二身份认证信息为政务侧身份认证信息,第二认证系统为政务认证系统,第二身份认证为政务侧身份认证,第二认证系统用户信息为政务认证系统用户信息。

当第一用户满足双认证用户条件时,可以根据双身份信息,向第二认证系统发送第二身份认证信息申请请求,在第二认证系统创建第二身份认证信息后,将第二认证系统反馈的与第二身份认证信息对应的第二认证系统用户信息存储至统一数据库,当第二认证系统用户信息存储完成后,该第一用户便具有访问第二认证系统的权限,并可以在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户。

需要指出的是,第一用户在将第二认证系统用户信息存储至统一数据库后,也即公众侧用户向统一数据库中存储政务认证系统用户信息后,需要将统一数据库中用户信息数据表中的用户状态字段“status”标记为“待审批状态”,待审批通过后该公众侧用户即可获取政务认证系统的访问权限。

作为一种具体的实施方式,附图2c提供了一种双认证处理的时序图,其中,公众侧用户为第一用户,门户端应用服务器为与公众侧用户对应的应用服务器,公众认证系统为第一认证系统,政务认证系统为第二认证系统,MySQL数据库为统一数据库。门户端应用服务器在公众认证系统内部查询得到公众认证系统用户信息后,门户端应用服务器可以获取公众认证系统用户信息中的用户身份识别信息,根据用户身份识别信息,在MySQL数据库中进行信息查询,验证MySQL数据库中是否存储与用户身份识别信息匹配的历史存储信息,如果存储历史存储信息,则可以使用公众认证系统用户信息更新历史存储信息,如果没有存储历史存储信息,则可以验证公众侧用户未完成用户信息绑定,确定公众侧用户未关联双身份信息,并可以通过门户端应用服务器向公众侧用户返回用户信息绑定界面,获取公众侧用户提供的用户绑定信息作为双身份信息,提取相应的用户类型,根据用户类型验证公众侧用户是否满足双认证用户条件,如果用户类型为供应商,则验证公众侧用户满足双认证用户条件,向政务认证系统发送政务侧账号申请请求(即政务侧身份认证信息申请请求),通过政务认证系统创建政务侧账号(即政务侧身份认证信息),并向门户端应用服务器反馈政务认证系统用户信息,门户端应用服务器可以将接收到的政务认证系统用户信息存储至MySQL数据库中,如果用户类型为开发商,则可以根据公众侧用户提供的用户绑定信息,将用户绑定信息存储至MySQL数据库中。

公众侧用户可以在门户端应用服务器一侧创建政务侧账号,实现了在门户端自动创建政务侧身份认证信息,使公众侧用户可以使用一个账号信息同时登录公众认证系统和政务认证系统,满足了对双认证用户的认证需求,并且减轻了用户记忆账号密码的负担,增强了用户体验感。

本实施例未尽详细解释之处请参见前述实施例,在此不再赘述。

上述技术方案,第一用户在第一认证系统中完成第一身份认证后,根据第一身份认证结果中的第一认证系统访问授权码和第一身份认证信息,在第一认证系统中查询得到第一用户的第一认证系统用户信息,并根据第一认证系统用户信息验证第一用户未关联双身份信息时,根据第一用户提供的用户绑定信息(即双身份信息)中的用户类型,验证第一用户是否满足双认证用户条件,若满足条件,则根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户,通过对接第一认证系统和第二认证系统,实现了异源用户的身份认证,并且第一用户可以根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,满足了双认证用户的认证需求。

在上述技术方案的基础上,第二用户在第二认证系统中进行第二身份认证时,可以使用第二身份认证信息在第二认证系统中完成第二身份认证,并且可以在第二认证系统内部查询得到与第二身份认证信息对应的第二认证系统用户信息;响应于第二用户根据第二认证系统用户信息发起的历史存储信息查询请求,在统一数据库内部查询得到预先录入的与历史存储信息查询请求匹配的历史存储信息。

第二用户使用第二身份认证信息在第二认证系统中完成第二身份认证,在第二认证系统内部查询与第二身份认证信息对应的第二认证系统用户信息,然后第二用户可以获取第二认证系统用户信息中的用户身份识别信息,向服务器发起带有用户身份识别信息的历史存储信息查询请求,服务器在接收到历史存储信息查询请求后,根据其中携带的用户身份识别信息,在统一数据库内部查询得到预先录入的与用户身份识别信息匹配的历史存储信息。

需要说明的是,在统一数据库内部预先录入历史存储信息时,可以由第二用户(如管理员等政务侧机构和/或人员)预先从第二认证系统中获取第二认证系统用户信息,并通过可视化界面将第二认证系统用户信息添加至统一数据库中;或第一用户通过服务器自动创建第二身份认证信息,在统一数据库中新建第二认证系统用户信息(如附图2c),待通过审批流程后,完成历史存储信息的录入。

作为一种具体的实施方式,附图2d提供了一种历史存储信息录入的时序图,其中,政务侧用户(如管理员)为第二用户,管理端应用服务器为与政务侧用户对应的应用服务器,政务认证系统为第二认证系统,MySQL数据库为统一数据库。政务侧用户向管理端应用服务器提交政务侧用户关键信息(用于标识政务侧用户,如政务侧用户的手机号或账号名称等),管理端应用服务器根据接收到的政务侧用户关键信息,调用政务认证系统的政务认证系统用户信息查询接口(即政务认证系统中提供的用于查询用户信息的数据接口),在政务认证系统内部查询得到与政务侧用户关键信息匹配的政务认证系统用户信息,通过政务认证系统将查询得到的政务认证系统用户信息反馈至管理端应用服务,并通过管理端应用服务器提供的可视化界面将政务认证系统用户信息反馈至政务侧用户,政务侧用户根据接收到的政务认证系统用户信息,发起政务侧用户添加指令(用于指示服务器将政务认证系统用户信息添加至统一数据库中),管理端应用服务器在接收到政务侧用户添加指令后,将政务认证系统用户信息添加至MySQL数据库中,完成政务认证系统用户信息的预先录入。

可选的,在统一数据库内部查询得到预先录入的与历史存储信息查询请求匹配的历史存储信息之后,还可以使用第二认证系统用户信息更新历史存储信息;将第二认证系统用户信息存储至缓存数据库中,并跳转至管理端主界面。

在统一数据库中查询得到预先录入的与历史存储信息查询请求匹配的历史存储信息后,可以根据第二认证系统用户信息,更新统一数据库中预先录入的与历史存储信息查询请求匹配的历史存储信息,使统一数据库能够同步第二认证系统中的最新用户信息,保证了统一数据库中存储的用户信息与第二认证系统用户信息的一致性。此外,在更新完历史存储信息之后,还可以将第二认证系统用户信息存储至缓存数据库中,以保持第二用户在第二认证系统中的登录状态,并且跳转至管理端主界面,第二用户可以对管理端主界面中提供的各种服务或功能进行操作,提高用户的认证效率。

作为一种具体的实施方式,附图2e提供了一种政务认证系统用户信息查询及历史存储信息更新的时序图,其中政务侧用户为第二用户,管理端应用服务器为与政务侧用户对应的应用服务器,政务认证系统为第二认证系统,Redis数据库用于缓存政务认证系统用户信息,MySQL数据库为统一数据库。政务侧用户可以在政务认证系统提供的政务认证系统登录界面中,输入政务侧身份认证信息,并提交至政务认证系统,在政务认证系统中完成政务侧身份认证,并在政务认证系统内部查询与政务侧身份认证信息对应的政务认证系统用户信息,通过政务认证系统将查询得到的政务认证系统用户信息反馈至政务侧用户。在政务侧用户完成政务侧身份认证后,可以对MySQL数据库中预先录入的历史存储信息进行更新,具体为:政务侧用户根据政务认证系统用户信息,向管理端应用服务器发送携带用户ID的历史存储信息查询请求,管理端应用服务器根据接收到的历史存储信息查询请求,在MySQL数据库内部查询预先录入的与历史存储信息查询请求匹配的历史存储信息,MySQL数据库将查询得到的历史存储信息反馈至管理端应用服务器,然后管理端应用服务器根据历史存储信息查询请求中携带的用户ID,调用政务认证系统的政务认证系统用户信息查询接口,在政务认证系统内部查询与用户ID对应的政务认证系统用户信息,政务认证系统将查询得到的政务认证系统用户信息反馈至管理端应用服务,并通过管理端应用服务器使用政务认证系统用户信息更新MySQL数据库中的历史存储信息。在MySQL数据库中的历史存储信息完成更新后,还可以通过管理端应用服务器将查询得到的政务认证系统用户信息存储至Redis数据库中进行缓存,并跳转至管理端主界面向政务侧用户展示,供政务侧用户进行后续其他操作。

实施例三

图3是本发明实施例三提供的一种双认证处理方法的流程图,本发明实施例可适用于异源用户的身份认证,并满足双认证用户的认证需求的情况,该方法可以由本发明实施例提供的双认证处理装置来执行,该装置可采用软件和/或硬件的方式实现,并一般可集成在计算机设备中。

如图3所示,本实施例提供的一种双认证处理方法,具体包括:

S310、基于第一身份认证界面向服务器发起第一身份认证请求,并在服务器的触发下,在第一认证系统中完成第一身份认证。

身份认证界面,指的是用于获取用户身份认证请求的可视化界面。在本发明实施例中,可以将与第一身份认证和第二身份认证分别对应的身份认证界面设置在一个统一身份认证界面中,异源用户可以根据其用户类型选择与之匹配的身份认证界面,并发起第一身份认证请求。

第一用户通过第一身份认证界面向服务器发起第一身份认证请求,服务器在接收到第一身份认证请求后,可以向第一用户反馈第一认证系统登录界面,第一用户可以在第一认证系统登录界面中输入第一身份认证信息,在第一认证系统中完成第一身份认证。

S320、获取第一认证系统反馈的第一身份认证结果,并将第一身份认证结果提供至服务器,以使服务器验证第一用户是否关联双身份信息。

第一用户可以在获取的第一认证系统反馈的第一身份认证结果中,提取第一认证系统访问授权码,并将提取的第一认证系统访问授权码提供至服务器,服务器可以根据第一认证系统访问授权码和第一身份认证信息,在第一认证系统中查询得到第一用户的第一认证系统用户信息,然后再根据第一认证系统用户信息,验证第一用户是否完成用户信息绑定,若第一用户未完成用户信息绑定,则确定第一用户未关联双身份信息。

S330、基于双身份信息输入界面将双身份信息提供给服务器,以供服务器在根据双身份信息中的用户类型验证第一用户满足双认证用户条件时,根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证。

第一用户可以通过服务器提供的用户信息绑定界面(即双身份信息输入界面),输入用户绑定信息,服务器获取第一用户提供的用户绑定信息作为双身份信息,并提取相应的用户类型,根据用户类型验证第一用户是否满足双认证用户条件,若第一用户满足双认证用户条件,则服务器根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,并可以输出第二身份认证结果以确认第一用户为第二用户。

本实施例未尽详细解释之处请参见前述实施例,在此不再赘述。

本发明实施例提供的技术方案,用户基于第一身份认证界面向服务器发起第一身份认证请求,并在服务器的触发下在第一认证系统中完成第一身份认证,然后获取第一认证系统反馈的第一身份认证结果,并将第一身份认证结果提供至服务器,通过服务器验证第一用户是否关联双身份信息,用户基于双身份信息输入界面将双身份信息提供给服务器,服务器在根据双身份信息中的用户类型验证第一用户满足双认证用户条件时,根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,通过对接第一认证系统和第二认证系统,实现了异源用户的身份认证,并且第一用户可以根据第二身份认证信息进行第二身份认证,满足了双认证用户的认证需求。

实施例四

图4是本发明实施例四提供的一种双认证处理装置的结构示意图,本发明实施例可适用于异源用户的身份认证,并满足双认证用户的认证需求的情况,该装置可采用软件和/或硬件的方式实现,并一般可集成在计算机设备中。

如图4所示,该双认证处理装置具体包括:第一身份认证响应模块410、双身份信息关联验证模块420、双认证用户条件验证模块430以及第二身份认证模块440。其中,

第一身份认证响应模块410,用于响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证;

双身份信息关联验证模块420,用于根据第一用户提供的第一身份认证结果,验证所述第一用户是否关联双身份信息;

双认证用户条件验证模块430,用于若第一用户未关联双身份信息,则获取所述双身份信息,提取相应的用户类型,根据所述用户类型验证所述第一用户是否满足双认证用户条件;

第二身份认证模块440,用于若第一用户满足双认证用户条件,则根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认所述第一用户为第二用户。

本发明实施例提供的技术方案,服务器在接收到第一用户的第一身份认证请求后,触发第一用户使用第一身份认证信息在第一认证系统中完成第一身份认证,然后根据第一用户提供的第一身份认证结果,若验证第一用户未关联双身份信息,则获取双身份信息并提取相应的用户类型,若根据用户类型验证第一用户满足双认证用户条件,则根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认第一用户为第二用户,通过对接第一认证系统和第二认证系统,实现了异源用户的身份认证,并且第一用户可以根据第二身份认证信息进行第二身份认证,满足了双认证用户的认证需求。

可选的,双身份信息关联验证模块420,用于根据所述第一身份认证结果,验证所述第一用户是否完成用户信息绑定;若否,则确定所述第一用户未关联双身份信息;

双认证用户条件验证模块430,用于若第一用户未关联双身份信息,则获取所述第一用户提供的用户绑定信息作为所述双身份信息,提取相应的用户类型,根据所述用户类型验证所述第一用户是否满足双认证用户条件。

可选的,双身份信息关联验证模块420,包括:第一认证系统访问授权码提取单元、第一认证系统用户信查询单元以及用户信息绑验证单元,其中,

第一认证系统访问授权码提取单元,用于在所述第一身份认证结果中,提取第一认证系统访问授权码;

第一认证系统用户信查询单元,用于根据所述第一认证系统访问授权码和所述第一身份认证信息,在第一认证系统中查询得到第一用户的第一认证系统用户信息。

用户信息绑验证单元,用于根据所述第一认证系统用户信息,验证所述第一用户是否完成用户信息绑定。

可选的,第一认证系统用户信查询单元,具体用于向第一认证系统请求与所述第一认证系统访问授权码对应的第一认证系统接口验证令牌;根据所述第一认证系统接口验证令牌,获取所述第一认证系统中的第一认证系统用户信息查询接口;调用所述第一认证系统用户信息查询接口,在所述第一认证系统内部查询得到与所述第一身份认证信息对应的所述第一认证系统用户信息。

可选的,用户信息绑验证单元,具体用于获取所述第一认证系统用户信息中的用户身份识别信息;根据所述用户身份识别信息,在统一数据库中进行信息查询;验证所述统一数据库中是否存储与所述用户身份识别信息匹配的历史存储信息;若否,则确定所述第一用户未完成用户信息绑定。

上述双认证处理装置可执行本发明任意实施例所提供的双认证处理方法,具备执行双认证处理方法相应的功能模块和有益效果。

实施例五

图5是本发明实施例五提供的一种双认证处理装置的结构示意图,本发明实施例可适用于异源用户的身份认证,并满足双认证用户的认证需求的情况,该装置可采用软件和/或硬件的方式实现,并一般可集成在计算机设备中。

如图5所示,该双认证处理装置具体包括:第一身份认证请求发起模块510、第一身份认证结果获取模块520以及双身份信息输入模块530。其中,

第一身份认证请求发起模块510,用于基于第一身份认证界面向服务器发起第一身份认证请求,并在所述服务器的触发下,在第一认证系统中完成第一身份认证;

第一身份认证结果获取模块520,用于获取第一认证系统反馈的第一身份认证结果,并将所述第一身份认证结果提供至所述服务器,以使所述服务器验证第一用户是否关联双身份信息;

双身份信息输入模块530,用于基于双身份信息输入界面将双身份信息提供给服务器,以供服务器在根据双身份信息中的用户类型验证所述第一用户满足双认证用户条件时,根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证。

本发明实施例提供的技术方案,用户基于第一身份认证界面向服务器发起第一身份认证请求,并在服务器的触发下在第一认证系统中完成第一身份认证,然后获取第一认证系统反馈的第一身份认证结果,并将第一身份认证结果提供至服务器,通过服务器验证第一用户是否关联双身份信息,用户基于双身份信息输入界面将双身份信息提供给服务器,服务器在根据双身份信息中的用户类型验证第一用户满足双认证用户条件时,根据双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,通过对接第一认证系统和第二认证系统,实现了异源用户的身份认证,并且第一用户可以根据第二身份认证信息进行第二身份认证,满足了双认证用户的认证需求。

上述双认证处理装置可执行本发明任意实施例所提供的双认证处理方法,具备执行双认证处理方法相应的功能模块和有益效果。

实施例六

图6为本发明实施例六提供的一种计算机设备的硬件结构示意图。图6示出了适于用来实现本发明实施方式的示例性计算机设备12的框图。图6显示的计算机设备12仅仅是一个示例,不应对本发明实施例的功能和使用范围带来任何限制。

如图6所示,计算机设备12以通用计算设备的形式表现。计算机设备12的组件可以包括但不限于:一个或者多个处理器或者处理单元16,系统存储器28,连接不同系统组件(包括系统存储器28和处理单元16)的总线18。

总线18表示几类总线结构中的一种或多种,包括存储器总线或者存储器控制器,外围总线,图形加速端口,处理器或者使用多种总线结构中的任意总线结构的局域总线。举例来说,这些体系结构包括但不限于工业标准体系结构(ISA)总线,微通道体系结构(MAC)总线,增强型ISA总线、视频电子标准协会(VESA)局域总线以及外围组件互连(PCI)总线。

计算机设备12典型地包括多种计算机系统可读介质。这些介质可以是任何能够被计算机设备12访问的可用介质,包括易失性和非易失性介质,可移动的和不可移动的介质。

系统存储器28可以包括易失性存储器形式的计算机系统可读介质,例如随机存取存储器(RAM)30和/或高速缓存存储器32。计算机设备12可以进一步包括其它可移动/不可移动的、易失性/非易失性计算机系统存储介质。仅作为举例,存储系统34可以用于读写不可移动的、非易失性磁介质(图6未显示,通常称为“硬盘驱动器”)。尽管图6中未示出,可以提供用于对可移动非易失性磁盘(例如“软盘”)读写的磁盘驱动器,以及对可移动非易失性光盘(例如CD-ROM,DVD-ROM或者其它光介质)读写的光盘驱动器。在这些情况下,每个驱动器可以通过一个或者多个数据介质接口与总线18相连。系统存储器28可以包括至少一个程序产品,该程序产品具有一组(例如至少一个)程序模块,这些程序模块被配置以执行本发明各实施例的功能。

具有一组(至少一个)程序模块42的程序/实用工具40,可以存储在例如系统存储器28中,这样的程序模块42包括但不限于操作系统、一个或者多个应用程序、其它程序模块以及程序数据,这些示例中的每一个或某种组合中可能包括网络环境的实现。程序模块42通常执行本发明所描述的实施例中的功能和/或方法。

计算机设备12也可以与一个或多个外部设备14(例如键盘、指向设备、显示器24等)通信,还可与一个或者多个使得用户能与该计算机设备12交互的设备通信,和/或与使得该计算机设备12能与一个或多个其它计算设备进行通信的任何设备(例如网卡,调制解调器等等)通信。这种通信可以通过输入/输出(I/O)接口22进行。并且,计算机设备12还可以通过网络适配器20与一个或者多个网络(例如局域网(LAN),广域网(WAN)和/或公共网络,例如因特网)通信。如图所示,网络适配器20通过总线18与计算机设备12的其它模块通信。应当明白,尽管图6中未示出,可以结合计算机设备12使用其它硬件和/或软件模块,包括但不限于:微代码、设备驱动器、冗余处理单元、外部磁盘驱动阵列、RAID系统、磁带驱动器以及数据备份存储系统等。

处理单元16通过运行存储在系统存储器28中的程序,从而执行各种功能应用以及数据处理,例如实现本发明实施例所提供的一种双认证处理方法。也即,所述处理单元执行所述程序时实现:

响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证;

根据第一用户提供的第一身份认证结果,验证所述第一用户是否关联双身份信息;

若否,则获取所述双身份信息,提取相应的用户类型,根据所述用户类型验证所述第一用户是否满足双认证用户条件;

若是,则根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认所述第一用户为第二用户。

又例如实现本发明实施例所提供的一种双认证处理方法。也即,所述处理单元执行所述程序时实现:

基于第一身份认证界面向服务器发起第一身份认证请求,并在所述服务器的触发下,在第一认证系统中完成第一身份认证;

获取第一认证系统反馈的第一身份认证结果,并将所述第一身份认证结果提供至所述服务器,以使所述服务器验证第一用户是否关联双身份信息;

基于双身份信息输入界面将双身份信息提供给服务器,以供服务器在根据双身份信息中的用户类型验证所述第一用户满足双认证用户条件时,根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证。

实施例七

本发明实施例七提供了一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行时实现如本申请所有发明实施例提供的一种双认证处理方法:也即,该程序被处理器执行时实现:

响应于第一用户的第一身份认证请求,触发第一用户使用第一身份认证信息,在第一认证系统中完成第一身份认证;

根据第一用户提供的第一身份认证结果,验证所述第一用户是否关联双身份信息;

若否,则获取所述双身份信息,提取相应的用户类型,根据所述用户类型验证所述第一用户是否满足双认证用户条件;

若是,则根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证,输出第二身份认证结果以确认所述第一用户为第二用户。

又例如,实现如本申请所有发明实施例提供的一种双认证处理方法:也即,该程序被处理器执行时实现:

基于第一身份认证界面向服务器发起第一身份认证请求,并在所述服务器的触发下,在第一认证系统中完成第一身份认证;

获取第一认证系统反馈的第一身份认证结果,并将所述第一身份认证结果提供至所述服务器,以使所述服务器验证第一用户是否关联双身份信息;

基于双身份信息输入界面将双身份信息提供给服务器,以供服务器在根据双身份信息中的用户类型验证所述第一用户满足双认证用户条件时,根据所述双身份信息获取第二身份认证信息,在第二认证系统中进行第二身份认证。

可以采用一个或多个计算机可读的介质的任意组合。计算机可读介质可以是计算机可读信号介质或者计算机可读存储介质。计算机可读存储介质例如可以是但不限于电、磁、光、电磁、红外线、或半导体的系统、装置或器件,或者任意以上的组合。计算机可读存储介质的更具体的例子(非穷举的列表)包括:具有一个或多个导线的电连接、便携式计算机磁盘、硬盘、随机存取存储器(RAM)、只读存储器(ROM)、可擦式可编程只读存储器(EPROM或闪存)、光纤、便携式紧凑磁盘只读存储器(CD-ROM)、光存储器件、磁存储器件、或者上述的任意合适的组合。在本文件中,计算机可读存储介质可以是任何包含或存储程序的有形介质,该程序可以被指令执行系统、装置或者器件使用或者与其结合使用。

计算机可读的信号介质可以包括在基带中或者作为载波一部分传播的数据信号,其中承载了计算机可读的程序代码。这种传播的数据信号可以采用多种形式,包括但不限于电磁信号、光信号或上述的任意合适的组合。计算机可读的信号介质还可以是计算机可读存储介质以外的任何计算机可读介质,该计算机可读介质可以发送、传播或者传输用于由指令执行系统、装置或者器件使用或者与其结合使用的程序。

计算机可读介质上包含的程序代码可以用任何适当的介质传输,包括但不限于无线、电线、光缆、RF等等,或者上述的任意合适的组合。

可以以一种或多种程序设计语言或其组合来编写用于执行本发明操作的计算机程序代码,所述程序设计语言包括面向对象的程序设计语言(诸如Java、Smalltalk、C++),还包括常规的过程式程序设计语言(诸如“C”语言或类似的程序设计语言)。程序代码可以完全地在用户计算机上执行、部分地在用户计算机上执行、作为一个独立的软件包执行、部分在用户计算机上部分在远程计算机上执行、或者完全在远程计算机或服务器上执行。在涉及远程计算机的情形中,远程计算机可以通过任意种类的网络(包括局域网(LAN)或广域网(WAN)),连接到用户计算机,或者,可以连接到外部计算机(例如利用因特网服务提供商来通过因特网连接)。

注意,上述仅为本发明的较佳实施例及所运用技术原理。本领域技术人员会理解,本发明不限于这里所述的特定实施例,对本领域技术人员来说能够进行各种明显的变化、重新调整和替代而不会脱离本发明的保护范围。因此,虽然通过以上实施例对本发明进行了较为详细的说明,但是本发明不仅仅限于以上实施例,在不脱离本发明构思的情况下,还可以包括更多其他等效实施例,而本发明的范围由所附的权利要求范围决定。

- 双认证处理方法、装置、设备及介质

- 信息处理装置、认证系统、认证装置、信息处理方法、信息处理程序、记录介质及集成电路