一种数据安全防护方法及系统

文献发布时间:2023-06-19 12:05:39

技术领域

本发明涉及数据安全防护技术领域,特别涉及一种数据安全防护方法及系统。

背景技术

目前,市场对静态数据的保护大多使用加密存储和权限认证配合的方式进行,然而,加密存储和权限认证仅有加密存储是直接对数据的操作,当加密算法被攻破或者秘钥泄露都会直接丧失数据本身的安全性,而权限控制也随之失效;

为了克服上述问题,本专利结合密码技术设计了一种对静态数据的安全防护方法及系统,可以直接对数据本身进行权限控制和安全管理,使数据安全不仅仅依靠通用的加密算法和权限控制进行防护。

发明内容

本发明提供一种数据安全防护方法及系统,用以直接对数据本身进行权限控制和安全管理,从而提高数据安全性。

一种数据安全防护方法,包括:

输入用户口令,并对所述用户口令进行校验,获取校验口令;

对所述校验口令进行计算获取第一密钥,并对所述第一密钥进行解密,获取第二密钥;

当接收到流入数据时,使用第二密钥对所述流入数据进行加密,并获取密文;

根据预设算法将所述密文分散成M个碎片单元,并将所述M个碎片单元分别存储于不同的介质中。

优选的,一种数据安全防护方法,对所述用户口令进行校验的过程,包括:

获取人机交互界面输入的用户口令;

根据预设算法对所述用户口令进行计算并获取用户口令摘要值;

获取预先设置的私有命令,并提取所述私有命令的私有命令包头;

对所述用户口令摘要值以及所述私有命令包头进行组合计算,获取对所述用户口令进行校验的数据检测校验值;

根据预设私有命令格式将所述私有命令包头、用户口令摘要值以及所述数据检测校验值发送至所述设备中;

基于所述设备对所述数据校验检测值进行检测,判断所述数据校验检测值是否正确;

若正确,则对所述用户口令摘要值进行解析,并获取摘要值解析数据;

同时,获取所述设备中安全芯片预先存储的数据,并将所述摘要值解析数据与所述安全芯片预先存储的数据进行对比;

若对比成功,则所述用户口令通过校验;

若失败,则输入所述用户口令的次数减1,直至所述设备锁定。

优选的,一种数据安全防护方法,对校验口令进行计算获取第一密钥的过程包括:

接收所述校验口令的读取请求,并获取校验口令摘要值;

基于所述口令摘要值对所述校验口令进行第二次读取,获取二次口令摘要值,同时,将所述二次口令摘要值作为所述校验口令的身份标识信息;

基于预设区块链网络构建密钥生成节点,其中,所述区块链网络中包括2个密钥生成节点;

获取所述密钥生成节点的节点标识信息;

同时,对所述节点标识信息以及所述身份标识信息进行计算,生成所述第一密钥。

优选的,一种数据安全防护方法,当所述校验口令发生变化时,同步完成对所述第一密钥的实时更改,从而完成将所述第一密钥与所述校验口令间的绑定。

优选的,一种数据安全防护方法,使用第二密钥对所述流入数据进行加密之前,还包括:

根据所述第二密钥,建立密钥数据,并确定所述流入数据与所述密钥数据的相似度;

基于相似度,对所述流入数据依次进行正常度评分,并将所述正常度评分低于预设评分的流入数据进行数据打包,获取第一数据包;

同时,将所述第一数据包通过预设密钥进行数据加密;

将所述正常度评分等于或大于所述预设评分的流入数据进行打包,获取第二数据包;

基于预设映射算法获取所述第二数据包的数据属性值,并根据所述第二数据包的数据属性值判断所述第二数据包中的流入数据在所述第二密钥中是否有效;

若所述第二数据包中的流入数据在所述第二密钥中无效,则根据预设安全参数生成参数矩阵,并根据当前第二密钥生成噪声矩阵;

基于所述参数矩阵与所述噪声矩阵生成第三密钥矩阵,并对所述第三密钥矩阵进行计算获取第三密钥;

根据所述第二数据包中的流入数据的属性值以及所述第三密钥对所述第二数据包中的流入数据进行加密;

若所述第二数据包中的流入数据在所述第二密钥中有效,则根据所述第二密钥对所述待加密数据进行加密,并获取密文。

优选的,一种数据安全防护方法,根据预设敏感数据检测规则,确定所述流入数据中存在不安全数据的概率的具体工作过程包括:

基于所述预设敏感数据检测规则,获取关键数据,并提取所述关键数据的敏感等级;

基于关键数据确定所述流入数据中所述关键数据的出现频次;

根据所述关键数据的敏感等级以及所述流入数据中所述关键数据的出现频次,确定所述流入数据中存在不安全数据的概率;

其中,所述流入数据中存在不安全数据的概率与所述键数据的敏感等级以及所述流入数据中所述关键数据的出现频次正相关。

优选的,一种数据安全防护方法,根据预设算法将所述密文分散成M个碎片单元,并将所述M个碎片单元分别存储于不同的介质中的工作步骤,包括:

步骤11:将所述密文按照预设字节为一组进行分组,获取M个碎片单元;

其中,每个单元的数据均为预设字节大小的整倍数,当第M个碎片单元不是预设字节大小的整倍数时,对所述第M个碎片单元中的数据随机进行补0或补1;

步骤12:将第一个碎片单元中的数据与初始化向量异或后的结果进行加密,获取所述第一个碎片单元所对应的第一组子密文;

步骤13:将第二个碎片单元中的数据与所述第一个碎片单元的加密结果进行异或,且通过异或后的结果进行加密,获取所述第二个碎片单元所对应的第二组子密文;

重复步骤11-13,直到获取第M个碎片单元所对应的第M组子密文;

步骤14:将所述M组子密文进行随机分配,并将分配结果存储于不同的介质中。

优选的,一种数据安全防护方法,获取密文后,还包括:

根据第二密钥计算密文的安全系数,同时,基于所述密文的安全系数,计算所述第二密钥对所述密文的加密程度值,进而基于所述加密程度值对所述密文的安全性进行评估,具体工作过程包括:

获取所述第二密钥的泄露能量值以及与所述密文有关的敏感信息的相关度;

基于所述第二密钥的泄露能量值、敏感信息的相关度以及所述第二密钥参数值计算所述密文的安全系数;

其中,μ表示所述密文的安全系数;δ表示与所述密文有关的敏感信息的相关度;σ表示所述第二密钥参数值;l表示所述密文的长度;

基于神经网络对所述密文进行安全攻击训练,同时,基于所述密文的安全系数计算所述密文的加密程度值;

其中,M表示所述密文的加密程度值;μ表示所述密文的安全系数;δ表示所述密文的数据的方差,k表示所述密文的数据的均值;λ表示一个常数,其值为0.01;ζ表示训练拟合系数;z表示所述密文的数据之间的信噪比;f表示在神经网络中对所述密文进行安全攻击训练时的攻击数据概率分布值;comb(m,σ)表示所述密文与所述第二密钥进行计算所得到的加密组合值,其中,m表示所述密文,σ表示所述第二密钥参数值;

基于所述密文的加密程度值与预设安全值对当前密文的安全性进行评估;

当所述密文的加密程度值大于所述预设安全值时,提醒当前所述密文的安全性为强;

当所述密文的加密程度值等于所述预设安全值时,提醒当前所述密文的安全性为居中;

当所述密文的加密程度值小于所述预设安全值时,提醒当前所述密文的安全性为弱;

同时,将安全性为弱的密文进行第二次加密,直到所述密文的加密程度值等于或大于所述预设安全值。

一种数据安全防护系统,包括:

用户交互单元,输入用户口令,并对所述用户口令进行校验,获取校验口令;

专用算法处理单元,对所述校验口令进行计算获取第一密钥,并对所述第一密钥进行解密,获取第二密钥;

数据接收处理单元,当接收到流入数据时,使用第二密钥对所述流入数据进行加密,并获取密文;

存储单元,根据预设算法将所述密文分散成M个碎片单元,并将所述M个碎片单元分别存储于不同的介质中。

本发明的其它特征和优点将在随后的说明书中阐述,并且,部分地从说明书中变得显而易见,或者通过实施本发明而了解。本发明的目的和其他优点可通过在所写的说明书、权利要求书、以及附图中所特别指出的结构来实现和获得。

下面通过附图和实施例,对本发明的技术方案做进一步的详细描述。

附图说明

附图用来提供对本发明的进一步理解,并且构成说明书的一部分,与本发明的实施例一起用于解释本发明,并不构成对本发明的限制。在附图中:

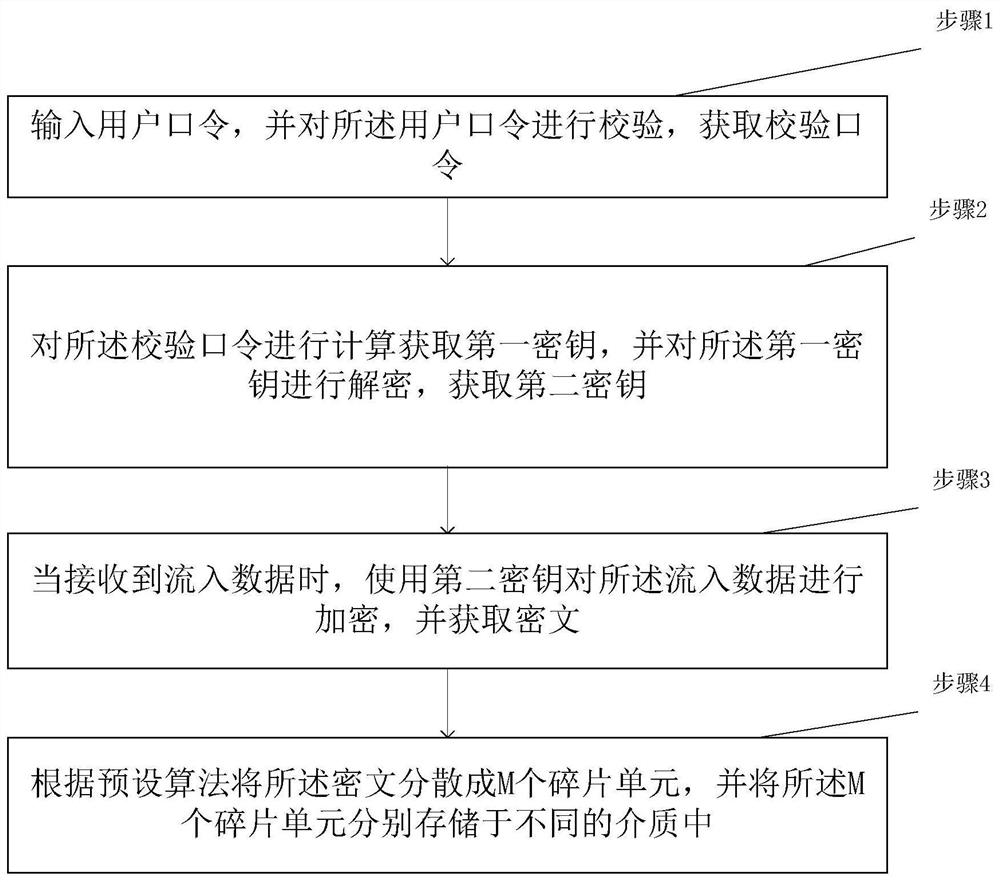

图1为本发明实施例中一种数据安全防护方法的流程图;

图2为本发明实施例中一种数据安全防护方法的数据加密流程图;

图3为本发明实施例中一种数据安全防护方法的系统结构图。

具体实施方式

以下结合附图对本发明的优选实施例进行说明,应当理解,此处所描述的优选实施例仅用于说明和解释本发明,并不用于限定本发明。

实施例1:

本发明提供了一种数据安全防护方法,如图1-2,包括:

步骤1:输入用户口令,并对所述用户口令进行校验,获取校验口令;

步骤2:对所述校验口令进行计算获取第一密钥,并对所述第一密钥进行解密,获取第二密钥;

步骤3:当接收到流入数据时,使用第二密钥对所述流入数据进行加密,并获取密文;

步骤4:根据预设算法将所述密文分散成M个碎片单元,并将所述M个碎片单元分别存储于不同的介质中。

该实施例中,通过校验口令进行计算获取第一密钥,是基于信息熵、被校验口令被破解时间以及校验口令的数据组合计算得到的。

该实施例中,数据流入后,首先使用加密算法将数据加密,得到密文,然后将密文分散成M部分,使其任何一部分都不具有完整的信息,将M个碎片单元分别存储于不同的介质中存储,将数据安全性从“算法-权限”的二维平面提升到“算法-权限-碎片……碎片”的多维立体安全体系。

该实施例中,根据预设算法将密文分散成M个碎片单元,其中,预设算法为加密算法,其种类可以是高级加密标准(AES,Advanced Encryption Standard),也可以是循环冗余校验(Cyclic Redundancy Check,CRC),或者RSA加密算法。

该实施例中,对第一密钥进行解密,获取第二密钥可以是通过RSA算法对第一密钥进行解密,从而获取第二密钥。

上述技术方案的有益效果是:

通过对数据加密,并将密文进行拆分并分别存储,实现了对数据本身进行权限控制与安全管理,从而大大提高了数据的安全性。

实施例2:

在实施例1的基础上,本发明提供了一种数据安全防护方法,对所述用户口令进行校验的过程,包括:

获取人机交互界面输入的用户口令;

根据预设算法对所述用户口令进行计算并获取用户口令摘要值;

获取预先设置的私有命令,并提取所述私有命令的私有命令包头;

对所述用户口令摘要值以及所述私有命令包头进行组合计算,获取对所述用户口令进行校验的数据检测校验值;

根据预设私有命令格式将所述私有命令包头、用户口令摘要值以及所述数据检测校验值发送至所述设备中;

基于所述设备对所述数据校验检测值进行检测,判断所述数据校验检测值是否正确;

若正确,则对所述用户口令摘要值进行解析,并获取摘要值解析数据;

同时,获取所述设备中安全芯片预先存储的数据,并将所述摘要值解析数据与所述安全芯片预先存储的数据进行对比;

若对比成功,则所述用户口令通过校验;

若失败,则输入所述用户口令的次数减1,直至所述设备锁定。

该实施例中,预设算法可以是sm3-hash。

该实施例中,用户指令摘要值可以是摘要函数sm3-hash中的用户口令进行计算获取的,即将摘要函数称为用户口令的用户指令摘要值。

该实施例中,预先设置的私有命令是针对设备而言的,是为了对用户口令进行校验的。

该实施例中,对用户口令摘要值以及私有命令包头进行组合计算是因为对用户口令进行校验需要包括的参数有用户口令摘要值以及私有命令包头。

该实施例中,对数据校验检测值进行解析可以是采用矩阵数据解析法进行解析。

上述技术方案的有益效果是:

通过获取数据校验检测值,并判断数据校验检测值是否正确,当数据校验检测值正确时,对口令摘要值进行解析,从而准确获取摘要值解析数据,将摘要值解析数据与安全芯片预先存储的数据进行精准对比,从而有效确定用户口令是否通过校验,大大提高了用户口令的安全性。

实施例3:

在实施例1的基础上,本发明提供了一种数据安全防护方法,对校验口令进行计算获取第一密钥的过程包括:

接收所述校验口令的读取请求,并获取校验口令摘要值;

基于所述校验口令摘要值对所述校验口令进行第二次读取,获取二次口令摘要值,同时,将所述二次口令摘要值作为所述校验口令的身份标识信息;

基于预设区块链网络构建密钥生成节点,其中,所述区块链网络中包括2个密钥生成节点;

获取所述密钥生成节点的节点标识信息;

同时,对所述节点标识信息以及所述身份标识信息进行计算,生成所述第一密钥。

该实施例中,预设区块链网络构建密钥生成节点可以是先获取预设区块链网络中密钥数据块中的密钥数据,再通过密钥数据构建密钥生成节点。

该实施例中,密钥生成节点可以是用来生成密钥的。

上述技术方案的有益效果是:

通过获取校验口令的身份标识信息以及密钥生成节点的节点标识信息不仅可以准确生成第一密钥而且也提高了第一密钥的安全程度。

实施例4:

在实施例1的基础上,本发明提供了一种数据安全防护方法,

当所述校验口令发生变化时,同步完成对所述第一密钥的实时更改,从而完成将所述第一密钥与所述校验口令间的绑定。

上述技术方案的有益效果是:

通过对第一密钥的身份认证,可以当校验口令发生变化时,第一密钥进行更改,从而实现了第一密钥与校验口令间的绑定。

实施例5:

在实施例1的基础上,本发明提供了一种数据安全防护方法,使用第二密钥对所述流入数据进行加密之前,还包括:

根据所述第二密钥,建立密钥数据,并确定所述流入数据与所述密钥数据的相似度;

基于相似度,对所述流入数据依次进行正常度评分,并将所述正常度评分低于预设评分的流入数据进行数据打包,获取第一数据包;

同时,将所述第一数据包通过预设密钥进行数据加密;

将所述正常度评分等于或大于所述预设评分的流入数据进行打包,获取第二数据包;

基于预设映射算法获取所述第二数据包的数据属性值,并根据所述第二数据包的数据属性值判断所述第二数据包中的流入数据在所述第二密钥中是否有效;

若所述第二数据包中的流入数据在所述第二密钥中无效,则根据预设安全参数生成参数矩阵,并根据当前第二密钥生成噪声矩阵;

基于所述参数矩阵与所述噪声矩阵生成第三密钥矩阵,并对所述第三密钥矩阵进行计算获取第三密钥;

根据所述第二数据包中的流入数据的属性值以及所述第三密钥对所述第二数据包中的流入数据进行加密;

若所述第二数据包中的流入数据在所述第二密钥中有效,则根据所述第二密钥对所述待加密数据进行加密,并获取密文。

该实施例中,基于相似度,对流入数据依次进行正常度评分,例如可以是当密钥数据与流入数据的相似度为等于或大于60%时,其正常度评分为60分及以上,当密钥数据与流入数据的相似度为小于60%时,其正常度评分为60分以下,其中,预设评分为60分。

该实施例中,预设密钥可以是对于正常度评分低于60分的流入数据单独进行加密的密钥。

该实施例中,根据第二数据包的数据属性值判断第二数据包中的流入数据在第二密钥中是否有效可以是,例如:获取第二密钥的密钥数据所对应的密钥数据属性值,第二数据包的数据属性值与密钥数据属性值进行匹配,第二数据包的数据属性值与密钥数据属性值相匹配时,可判定第二数据包中的流入数据在第二密钥中有效,否则,第二数据包中的流入数据无效。

该实施例中,基于参数矩阵与噪声矩阵生成第三密钥矩阵,可以是将参数矩阵与噪声矩阵进行叠加,并将叠加后的矩阵作为第三密钥矩阵。

该实施例中,第二数据包的属性值可以是加密数据的数据字段长度以及加密数据的特征向量得到的。

该实施例中,预设映射算法的类型可以是拉普拉斯特征映射算法,也可以是GML映射算法。

上述技术方案的有益效果是:

通过敏感数据检测规则有利于获取流入数据存在的不安全数据概率,进而确定流入数据的安全等级,对不符合预设安全等级的流入数据进行剔除有利于保障流入数据的安全性,根据正常度评分低的数据进行剔除,可以保障对流入数据进行加密后的密文的准确度,通过判断第二密钥是否有效可以确保在加密过程是否有效从而提高了第二密钥对流入数据进行加密的合理性与正确性。

实施例6:

在实施例5的基础上,本发明提供了一种数据安全防护方法,根据预设敏感数据检测规则,确定所述流入数据中存在不安全数据的概率的具体工作过程包括:

基于所述预设敏感数据检测规则,获取关键数据,并提取所述关键数据的敏感等级;

基于关键数据确定所述流入数据中所述关键数据的出现频次;

根据所述关键数据的敏感等级以及所述流入数据中所述关键数据的出现频次,确定所述流入数据中存在不安全数据的概率;

其中,所述流入数据中存在不安全数据的概率与所述键数据的敏感等级以及所述流入数据中所述关键数据的出现频次正相关。

该实施例中,关键数据可以是在流入数据中与预设敏感数据检测规则相匹配的数据称为关键数据。

该实施例中,敏感等级可以是依据关键数据与预设敏感数据检测规则匹配程度的大小建立的敏感等级。

上述技术方案的有益效果是:

通过获取关键数据的敏感等级以及关键数据在流入数据中出现的频次可以准确计算流入数据中存在不安全数据的概率,从而有利于准确判定流入数据的安全等级。

实施例7:

在实施例1的基础上,本发明提供了一种数据安全防护方法,根据预设算法将所述密文分散成M个碎片单元,并将所述M个碎片单元分别存储于不同的介质中的工作步骤,包括:

步骤11:将所述密文按照预设字节为一组进行分组,获取M个碎片单元;

其中,每个单元的数据均为预设字节大小的整倍数,当第M个碎片单元不是预设字节大小的整倍数时,对所述第M个碎片单元中的数据随机进行补0或补1;

步骤12:将第一个碎片单元中的数据与初始化向量异或后的结果进行加密,获取所述第一个碎片单元所对应的第一组子密文;

步骤13:将第二个碎片单元中的数据与所述第一个碎片单元的加密结果进行异或,且通过异或后的结果进行加密,获取所述第二个碎片单元所对应的第二组子密文;

重复步骤11-13,直到获取第M个碎片单元所对应的第M组子密文;

步骤14:将所述M组子密文进行随机分配,并将分配结果存储于不同的介质中。

该实施例中,预设算法的类型可以是DES加密算法,通过混乱与扩散的方法,使得数据安全性提高。

该实施例中,预设字节大小可以是8位数据也可以是64位数据。

上述技术方案的有益效果是:

通过碎片化的方式将密文分组,并将分组后的子密文再进行加密,提高了密文的安全性,通过将子密文进行随机分配,并存储与不同的介质中,使得密文更加具有严密性。

实施例8:

在实施例1的基础上,本发明提供了一种数据安全防护方法,获取密文后,还包括:

根据第二密钥计算密文的安全系数,同时,基于所述密文的安全系数,计算所述第二密钥对所述密文的加密程度值,进而基于所述加密程度值对所述密文的安全性进行评估,具体工作过程包括:

获取所述第二密钥的泄露能量值以及与所述密文有关的敏感信息的相关度;

基于所述第二密钥的泄露能量值、敏感信息的相关度以及所述第二密钥参数值计算所述密文的安全系数;

其中,μ表示所述密文的安全系数;δ表示与所述密文有关的敏感信息的相关度;σ表示所述第二密钥参数值;l表示所述密文的长度;

基于神经网络对所述密文进行安全攻击训练,同时,基于所述密文的安全系数计算所述密文的加密程度值;

其中,M表示所述密文的加密程度值;μ表示所述密文的安全系数;δ表示所述密文的数据的方差,k表示所述密文的数据的均值;λ表示一个常数,其值为0.01;ζ表示训练拟合系数;z表示所述密文的数据之间的信噪比;f表示在神经网络中对所述密文进行安全攻击训练时的攻击数据概率分布值;comb(m,σ)表示所述密文与所述第二密钥进行计算所得到的加密组合值,其中,m表示所述密文,σ表示所述第二密钥参数值;

基于所述密文的加密程度值与预设安全值对当前密文的安全性进行评估;

当所述密文的加密程度值大于所述预设安全值时,提醒当前所述密文的安全性为强;

当所述密文的加密程度值等于所述预设安全值时,提醒当前所述密文的安全性为居中;

当所述密文的加密程度值小于所述预设安全值时,提醒当前所述密文的安全性为弱;

同时,将安全性为弱的密文进行第二次加密,直到所述密文的加密程度值等于或大于所述预设安全值。

该实施例中,泄露能量值可以是第二密钥在传输时的信号周期传输所需要的能量。

该实施例中,通过神经网络对密文进行安全攻击训练例如可以是,对一篇散文加密,敌手可以基于在神经网络上获取该散文的加密的账目文件的关键字,并通过关键字获取加密源代码,进而可以实现通过神经网络对密文进行安全攻击的训练。

该实施例中,训练拟合系数可以是用来衡量在训练过程中回归直线对观测值的拟合程度。

上述技术方案的有益效果是:

通过获取第二密钥的泄露能量值以及敏感信息的相关度可以准确计算出密文的安全系数,进而作为对密文进行安全攻击训练的一个重要参数,计算得到密文的加密程度值,通过对密文的加密程度值可以有效的对当前密文的安全性进行评估,从而提高了密文安全性检验的效率,提高了数据本身的安全管理。

实施例9:

本发明提供了一种数据安全防护系统,如图3所示,包括:

用户交互单元,输入用户口令,并对所述用户口令进行校验,获取校验口令;

专用算法处理单元,对所述校验口令进行计算获取第一密钥,并对所述第一密钥进行解密,获取第二密钥;

数据接收处理单元,当接收到流入数据时,使用第二密钥对所述流入数据进行加密,并获取密文;

存储单元,根据预设算法将所述密文分散成M个碎片单元,并将所述M个碎片单元分别存储于不同的介质中。

上述技术方案的有益效果是:

通过对数据加密,并将密文进行拆分并分别存储,实现了对数据本身进行权限控制与安全管理,从而大大提高了数据的安全性。

显然,本领域的技术人员可以对本发明进行各种改动和变型而不脱离本发明的精神和范围。这样,倘若本发明的这些修改和变型属于本发明权利要求及其等同技术的范围之内,则本发明也意图包含这些改动和变型在内。

- 一种电网数据安全防护方法和分布式电网数据安全防护系统

- 一种电网数据安全防护方法和分布式电网数据安全防护系统