一种数据处理方法、装置、系统及存储介质

文献发布时间:2023-06-19 13:43:30

技术领域

本发明涉及数据加密领域,特别是涉及一种数据处理方法、装置、系统及存储介质。

背景技术

随着科技的发展,很多数据不再存储在本地,使用局域网数据泄露的成本和效率又太低,迫使越来越多的企业数据上云端,这样虽然能方便数据的存储和分析,但也带来了安全问题,这几年比较大型的企业数据泄露时有发生,每一次的数据泄露都给企业和用户带来重大的损失。

目前,为了保证数据上云后的安全性问题,对数据上传时进行加密,后查询时在对加密的数据进行解密,这样云上的敏感数据就始终是加密的,这样在一定程度上保障了数据的安全。但传统的加密方式会改变原数据存储的数据长度,可能原数据只有三个字符,但加密后数据会很长,可能会有十几个字符,这样可能会导致原有的数据库不支持这么长度的数据,导致数据在数据库超出存储长度,并且加密数据不能进行模糊查询,因为模糊查询的数据加密后的数据不一定能匹配到对应的加密数据。

因此,如何在数据加密时不改变存储长度、支持模糊查询且提高安全性,是本领域技术人员亟待解决的技术问题。

发明内容

有鉴于此,本发明的目的在于提供一种数据处理方法、装置、系统及存储介质,利用动态令牌化加密方式不会改变存储长度,支持模糊查询,并且大大加强了数据的安全性。其具体方案如下:

一种数据处理方法,包括:

接收DNS服务器发送的携带有待加密数据的第一请求;

根据所述第一请求,使用不同令牌表分别对每条所述待加密数据进行加密,得到多条加密数据;

在每条所述加密数据前添加一个标记字符;所述标记字符与所述令牌表一一对应;

将添加完成的所述加密数据转发至目标服务器进行数据存储。

优选地,在本发明实施例提供的上述数据处理方法中,还包括:

在所述目标服务器根据所述DNS服务器发送的第二请求,获取所述加密数据后,接收所述目标服务器发送的携带有所述加密数据的第三请求;

根据所述第三请求中所述加密数据前添加的所述标记字符,获得对应的所述令牌表;

根据获得的所述令牌表对所述加密数据进行解密,得到解密数据;

将所述解密数据下发到客户端,以便所述客户端将所述解密数据进行数据的呈现。

优选地,在本发明实施例提供的上述数据处理方法中,在所述使用不同令牌表分别对每条所述待加密数据进行加密的同时,还包括:

对每个所述令牌表设置一个有效期,在设置的有效期内可进行数据加密和解密,超过设置的有效期只能进行数据加密。

优选地,在本发明实施例提供的上述数据处理方法中,在所述根据获得的所述令牌表对所述加密数据进行解密的同时,还包括:

当获得的所述令牌表的有效期超过设置的有效期时,通过所述客户端的控制将获得的所述令牌表进行更新;

根据更新后的新令牌表重新进行数据加密和解密。

本发明实施例还提供了一种数据处理装置,包括:

请求接收模块,用于接收DNS服务器发送的携带有待加密数据的第一请求;

数据加密模块,用于根据所述第一请求,使用不同令牌表分别对每条所述待加密数据进行加密,得到多条加密数据;

字符添加模块,用于在每条所述加密数据前添加一个标记字符;所述标记字符与所述令牌表一一对应;

数据转发模块,用于将添加好的所述加密数据转发至目标服务器进行数据存储。

优选地,在本发明实施例提供的上述数据处理装置中,所述请求接收模块,还用于在所述目标服务器根据所述DNS服务器发送的第二请求,获取所述加密数据后,接收所述目标服务器发送的携带有所述加密数据的第三请求;

还包括:

令牌表判断模块,用于根据所述第三请求中所述加密数据前添加的所述标记字符,获得对应的所述令牌表;

数据解密模块,用于根据获得的所述令牌表对所述加密数据进行解密,得到解密数据;

数据下发模块,用于将所述解密数据下发到客户端,以便所述客户端将所述解密数据进行数据的呈现。

优选地,在本发明实施例提供的上述数据处理装置中,还包括:

有效期设置模块,用于对每个所述令牌表设置一个有效期,在设置的有效期内可进行数据加密和解密,超过设置的有效期只能进行数据加密。

优选地,在本发明实施例提供的上述数据处理装置中,还包括:

令牌表更新模块,用于当获得的所述令牌表的有效期超过设置的有效期时,通过所述客户端的控制将获得的所述令牌表进行更新。

本发明实施例还提供了一种数据处理系统,包括DNS服务器、目标服务器、客户端,以及本发明实施例提供的上述数据处理装置。

本发明实施例还提供了一种计算机可读存储介质,用于存储计算机程序,其中,所述计算机程序被处理器执行时实现如本发明实施例提供的上述数据处理方法。

从上述技术方案可以看出,本发明所提供的一种数据处理方法,包括:接收DNS服务器发送的携带有待加密数据的第一请求;根据第一请求,使用不同令牌表分别对每条待加密数据进行加密,得到多条加密数据;在每条加密数据前添加一个标记字符;标记字符与令牌表一一对应;将添加完成的加密数据转发至目标服务器进行数据存储。

本发明提供的上述方法让一个应用可以混合使用多个令牌表进行数据的加密,这样的动态令牌化加密方式不会改变存储长度,支持模糊查询,并且即使令牌表泄露,黑客拿到令牌表也没法对其数据进行完全解密,大大加强了数据的安全性。此外,本发明还针对数据处理方法提供了相应的装置、系统及计算机可读存储介质,进一步使得上述方法更具有实用性,该装置、系统及计算机可读存储介质具有相应的优点。

附图说明

为了更清楚地说明本发明实施例或相关技术中的技术方案,下面将对实施例或相关技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据提供的附图获得其他的附图。

图1为本发明实施例提供的数据处理方法的流程图;

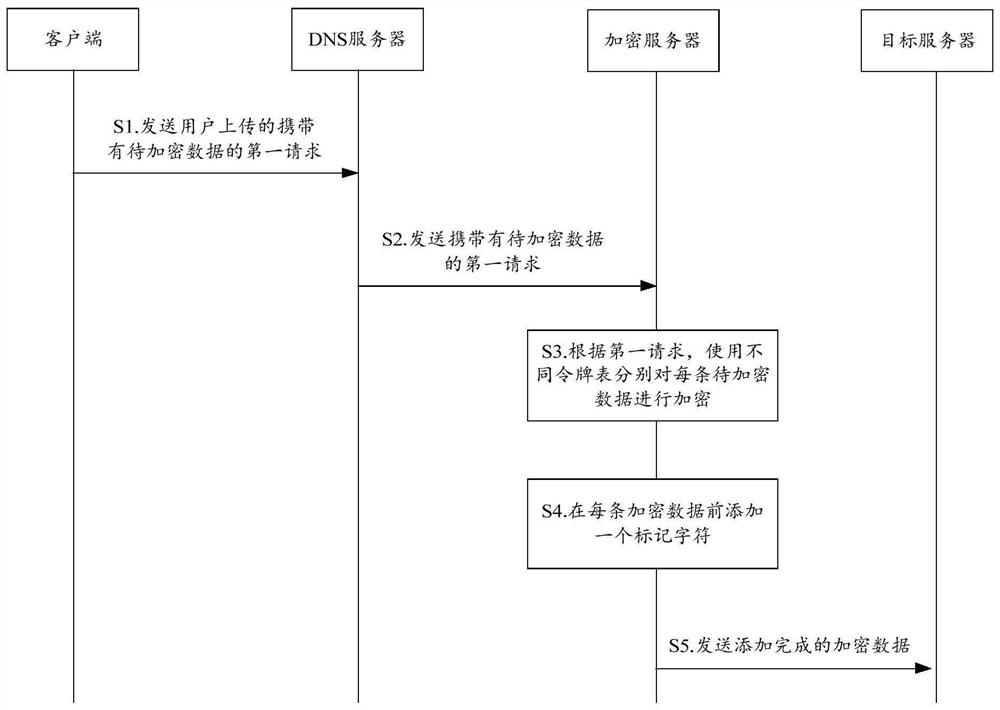

图2为本发明实施例提供的数据加密过程示意图;

图3为本发明实施例提供的数据处理方法的另一流程图;

图4为本发明实施例提供的数据处理装置的结构示意图;

图5为本发明实施例提供的数据处理装置的另一结构示意图。

具体实施方式

下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

本发明提供一种数据处理方法,基于动态令牌表,如图1所示,包括以下步骤:

S1、用户通过客户端启动加密服务后,客户端将用户上传的携带有待加密数据的第一请求发送至DNS服务器;

需要注意的是,如图2所示,本发明的前置条件是用户登录客户端(即加密平台),选择要加密的应用和加密的接口,以及加密的接口字段,配置完后发送接口数据(如待加密数据)。

S2、DNS服务器将携带有待加密数据的第一请求转发至加密服务器;

S3、加密服务器根据第一请求,使用不同令牌表分别对每条待加密数据进行加密,得到多条加密数据;

需要说明的是,若只使用了一种令牌表对所有的数据进行加密,很容易让黑客逆向破解出令牌表,一旦破解了令牌表,加密的所有数据都将暴露在黑客面前,风险依旧存在。因此本发明的加密服务器自身维护一套令牌表,该套令牌表具有多个不同的令牌表。如图2所示,加密服务器可以为接口中的待加密数据随机挑选一个令牌表,使用该令牌表对这条数据进行加密。

S4、加密服务器在每条加密数据前添加一个标记字符;标记字符与令牌表一一对应;

具体地,在一条加密数据前添加一个标记字符,表示该加密数据时使用了哪个令牌表进行加密。

S5、加密服务器将添加完成的加密数据转发至目标服务器进行数据存储;

具体地,目标服务器为云端服务器,云端服务器上存储的数据始终都是加密的数据,从而保护用户数据安全。

在本发明实施例提供的上述数据处理方法中,让一个应用可以混合使用多个令牌表进行数据的加密,这样的动态令牌化加密方式不会改变存储长度,支持模糊查询,并且即使令牌表泄露,黑客拿到一两个令牌表也没法对其数据进行完全解密,黑客不知道成千上万条数据每一条到底用的是哪个令牌表,自己是否有改令牌表的数据,大大加强了数据的安全性。

进一步地,在具体实施时,在本发明实施例提供的上述数据处理方法中,由于动态多令牌化也是一个可逆的过程,如图3所示,还可以包括以下步骤:

S6、当用户请求数据时,通过客户端将第二请求发送DNS服务器;

S7、DNS服务器将第二请求转发至目标服务器;

S8、目标服务器获取加密数据,并将携带有加密数据的第三请求发送至加密服务器;

S9、加密服务器根据第三请求中加密数据前添加的标记字符,获得对应的令牌表;

S10、加密服务器根据获得的令牌表对加密数据进行解密,得到解密数据;

S11、加密服务器将解密数据下发到客户端;

S12、客户端将解密数据进行数据的呈现。

在实际应用中,所有加解密的过程对用户是无感知的,使用和以前不加密没有区别。

另外,为了进一步提升数据的安全性,在具体实施时,在本发明实施例提供的上述数据处理方法中,在执行步骤S3使用不同令牌表分别对每条待加密数据进行加密的同时,还可以包括:对每个令牌表设置一个有效期,在设置的有效期内可进行数据加密和解密,超过设置的有效期只能进行数据加密。

也就是说,本发明结合多令牌的加密方式,给每个令牌表设置有效期,有效期从参与数据加密的步骤开始算起,在有效期内可以正常加密和解密,超过有效期,即令牌表失效后无法再解析数据,只能进行数据加密,不能对数据进行解密,黑客手中的令牌表会失去作用,接口返回的也是加密后的数据。优选地,被使用于加密的令牌表的有效期可以设置为两周,该两周可以是默认值,即用户使用的每个令牌表都有两个礼拜的有效期,有效期内数据可以使用该令牌表进行正常的加解密,一旦有效期过,数据只能进行加密,不能进行对应的解密,接口返回的数据就是加密的密文。

在令牌表失效后,为了进一步提升数据的可控性,在具体实施时,在本发明实施例提供的上述数据处理方法中,在执行步骤S10根据获得的令牌表对加密数据进行解密的同时,还可以包括:当获得的令牌表的有效期超过设置的有效期时,通过客户端的控制将获得的令牌表进行更新;根据更新后的新令牌表重新进行数据加密和解密。

也就是说,本发明可以对加密方法进行自主更新令牌。超出设置的有效期时,令牌表加密的主动权可以移动到用户手里,用户能够在客户端重新点击“更新令牌表”,主动更新令牌表,接下来使用多令牌表中的新的令牌表重新进行加解密,才能正常使用解密数据。这样即使用户数据和令牌表泄露,黑客拿到过期失效的令牌表也是无法将数据进行解密。该方式不但保留了令牌化加密方式的优点,还把加解密的权利移交到用户手里,不但大大增加了数据的安全性,还能让用户自主把握数据,增加用户对数据的可控性。优选地,更新后的令牌是随机产生的,这是无法预知的,大大地提升数据的安全和可控性。

另外,用户如果在特殊的场景下不需要再使用令牌化加密数据,也可以自主在客户端选择“解除令牌表加密”,即主动放弃令牌表加密,数据都会再重新解密成明文存储在数据库,所有原本的加密逻辑都将不再被使用。这样数据的加解密的操作权就移到用户自己手里,用户也对数据加密有所感知,并凭自己的想法随时去更新加密的令牌,这样极大地提升了数据的安全性,保障了数据的安全性。

需要说明的是,与加密不同,令牌化数据与原始数据没有任何数学关系,通常用于保护敏感数据,例如信用卡信息(PCI),个人身份信息(PII)和个人健康信息(PHI)。令牌化使用本身没有价值的数据替代替代了整个企业中的敏感数据,从而减少了敏感数据在企业系统中的占用空间,并大大降低了在泄露事件中丢失敏感数据的风险。

基于同一发明构思,本发明实施例还提供了一种数据处理装置,由于该装置解决问题的原理与前述一种数据处理方法相似,因此该装置的实施可以参见数据处理方法的实施,重复之处不再赘述。

在具体实施时,本发明实施例提供的数据处理装置,如图4所示,具体包括:

请求接收模块11,用于接收DNS服务器发送的携带有待加密数据的第一请求;

数据加密模块12,用于根据第一请求,使用不同令牌表分别对每条待加密数据进行加密,得到多条加密数据;

字符添加模块13,用于在每条加密数据前添加一个标记字符;标记字符与令牌表一一对应;

数据转发模块14,用于将添加好的加密数据转发至目标服务器进行数据存储。

在本发明实施例提供的上述数据处理装置中,可以通过上述四个模块的相互作用,混合使用多个令牌表进行数据的加密,不会改变存储长度,支持模糊查询,并且即使令牌表泄露,黑客拿到令牌表也没法对其数据进行完全解密,大大加强了数据的安全性。

在具体实施时,在本发明实施例提供的上述数据处理装置中,请求接收模块11,还用于在目标服务器根据DNS服务器发送的第二请求,获取加密数据后,接收目标服务器发送的携带有加密数据的第三请求;

基于此,如图5所示,还可以包括:

令牌表判断模块15,用于根据第三请求中加密数据前添加的标记字符,获得对应的令牌表;

数据解密模块16,用于根据获得的令牌表对加密数据进行解密,得到解密数据;

数据下发模块17,用于将解密数据下发到客户端,以便客户端将解密数据进行数据的呈现。

在具体实施时,在本发明实施例提供的上述数据处理装置中,如图5所示,还可以包括:

有效期设置模块18,用于对每个令牌表设置一个有效期,在设置的有效期内可进行数据加密和解密,超过设置的有效期只能进行数据加密。

在具体实施时,在本发明实施例提供的上述数据处理装置中,如图5所示,还可以包括:

令牌表更新模块19,用于当获得的令牌表的有效期超过设置的有效期时,通过客户端的控制将获得的令牌表进行更新。

关于上述各个模块更加具体的工作过程可以参考前述实施例公开的相应内容,在此不再进行赘述。

相应地,本发明实施例还公开了一种数据处理系统,包括DNS服务器、目标服务器、客户端,以及前述实施例公开的数据处理装置。

关于上述装置更加具体的过程可以参考前述实施例中公开的相应内容,在此不再进行赘述。

进一步地,本发明还公开了一种计算机可读存储介质,用于存储计算机程序;计算机程序被处理器执行时实现前述公开的数据处理方法。

关于上述方法更加具体的过程可以参考前述实施例中公开的相应内容,在此不再进行赘述。

本说明书中各个实施例采用递进的方式描述,每个实施例重点说明的都是与其它实施例的不同之处,各个实施例之间相同或相似部分互相参见即可。对于实施例公开的系统、存储介质而言,由于其与实施例公开的方法相对应,所以描述的比较简单,相关之处参见方法部分说明即可。

专业人员还可以进一步意识到,结合本文中所公开的实施例描述的各示例的单元及算法步骤,能够以电子硬件、计算机软件或者二者的结合来实现,为了清楚地说明硬件和软件的可互换性,在上述说明中已经按照功能一般性地描述了各示例的组成及步骤。这些功能究竟以硬件还是软件方式来执行,取决于技术方案的特定应用和设计约束条件。专业技术人员可以对每个特定的应用来使用不同方法来实现所描述的功能,但是这种实现不应认为超出本申请的范围。

结合本文中所公开的实施例描述的方法或算法的步骤可以直接用硬件、处理器执行的软件模块,或者二者的结合来实施。软件模块可以置于随机存储器(RAM)、内存、只读存储器(ROM)、电可编程ROM、电可擦除可编程ROM、寄存器、硬盘、可移动磁盘、CD-ROM、或技术领域内所公知的任意其它形式的存储介质中。

综上,本发明实施例提供的一种数据处理方法,包括:接收DNS服务器发送的携带有待加密数据的第一请求;根据第一请求,使用不同令牌表分别对每条待加密数据进行加密,得到多条加密数据;在每条加密数据前添加一个标记字符;标记字符与令牌表一一对应;将添加完成的加密数据转发至目标服务器进行数据存储。上述方法让一个应用可以混合使用多个令牌表进行数据的加密,这样的动态令牌化加密方式不会改变存储长度,支持模糊查询,并且即使令牌表泄露,黑客拿到令牌表也没法对其数据进行完全解密,大大加强了数据的安全性。此外,本发明还针对数据处理方法提供了相应的装置、系统及计算机可读存储介质,进一步使得上述方法更具有实用性,该装置、系统及计算机可读存储介质具有相应的优点。

最后,还需要说明的是,在本文中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者设备所固有的要素。在没有更多限制的情况下,由语句“包括一个……”限定的要素,并不排除在包括所述要素的过程、方法、物品或者设备中还存在另外的相同要素。

以上对本发明所提供的数据处理方法、装置、系统及存储介质进行了详细介绍,本文中应用了具体个例对本发明的原理及实施方式进行了阐述,以上实施例的说明只是用于帮助理解本发明的方法及其核心思想;同时,对于本领域的一般技术人员,依据本发明的思想,在具体实施方式及应用范围上均会有改变之处,综上所述,本说明书内容不应理解为对本发明的限制。