一种安全漏洞处理方法及装置

文献发布时间:2023-06-19 11:08:20

技术领域

本发明涉及信息安全领域,尤其涉及一种安全漏洞处理方法及装置。

背景技术

随着社会的进步和互联网的发展,企业的资产不仅包括传统意义上的资产,如人力资产、办公设备等,还包括一些无形的信息资产,如信息网络、企业数据等。保障企业的信息资产安全已经成为了保障企业安全重中之重。

当前,为了保障企业的信息资产安全会定期的对信息资产进行安全检测,对于检测到的信息资产漏洞会进行消控。但是,由于需要修补的漏洞数量过多,无法同时对所有的漏洞进行修复。

然而,现有技术中未考虑安全漏洞修复的顺序,导致了一些对信息资产影响较大的安全漏洞或者一些较为重要的信息资产上存在的漏洞无法及时的得到修复,从而影响企业信息资产的安全。

发明内容

有鉴于此,本发明实施例公开了一种安全漏洞处理方法,通过该方法可以及时修复对信息资产影响较大的安全漏洞,从而保障了企业信息资产的安全。

本发明实施例公开了一种安全漏洞处理方法,包括:

确定影响信息资产安全的评价项目,并根据所述评价项目对所述信息资产漏洞进行评分;所述评价项目中包括环境因素的评价项目;

按照评分结果对所述信息资产漏洞进行优先级排序;

按照所述信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。

可选的,包括:

在所述评价项目包括至少两个的情况下,获取所述评价项目的初始权重和排序;

基于所述评价项目的初始权重和排序,计算所述的评价项目的漏洞危害度;

计算每个信息资产漏洞对于每个评价项目的危害评定值;

通过所述评价项目的漏洞危害度和每个信息资产漏洞对于每个评价项目的危害评定值,计算每个信息资产漏洞的评分。

可选的,包括:

按照评价项目从上到下的顺序,计算相邻两个评价项目的初始权重的比值;

确定目标评价项目的初始漏洞危害度的值;所述目标评价项目为所有评价项目中排序位于最后一位的评价项目;

基于目标评价项目的初始漏洞危害度和相邻两个评价项目的初始权重的比值,计算每个评价项目的初始漏洞危害度;

对所述每个评价项目的初始漏洞危害度进行归一化处理,得到每个评价项目的漏洞危害度。

可选的,所述计算每个资产漏洞对于每个评价项目的危害评定值,包括:

获取每个信息资产漏洞对于每个评价项目的危害值;

针对任意一个评价项目:

确定所有信息资产漏洞对于该评价项目的排序;

按照所有信息资产漏洞对于该评价项目从上到下的排序,计算每两个相邻信息资产漏洞对于该评价项目的危害值的比值;

确定目标信息资产漏洞对于该评价项目的初始危害评定值;所述目标信息资产漏洞为排序位于最后一位的的信息资产漏洞;

根据目标信息资产漏洞的初始危害值和每两个相邻信息资产漏洞对于该评价项目的评分值的比值,计算每个漏洞对于该评价项目的初始危害评定值;

对所述初始危害评定值进行归一化处理,得到每个信息资产漏洞对于该评价项目的危害评定值。

可选的,所述通过所述评价项目的漏洞危害度和每个资产漏洞对于每个评价项目的危害评定值,计算资产漏洞的评分,包括:

针对任何一个资产漏洞:

针对该资产漏洞的任何一个评价项目:

计算该评价项目的漏洞危害度和该漏洞对于该评价项目的危害评定值的积,得到资产漏洞初始评分;

将资产漏洞的所有初始评分相加,得到该资产漏洞的评分。

可选的,所述环境因素的评价项目包括:

信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响。

本发明实施例公开了一种安全漏洞处理装置,包括:

评分单元,用于确定影响信息资产安全的评价项目,并根据所述评价项目对所述信息资产漏洞进行评分;所述评价项目中包括环境因素的评价项目;

排序单元,用于按照评分结果对所述信息资产漏洞进行优先级排序;

消控单元,用于按照所述信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。

可选的,所述评分单元,包括:

获取单元,用于在所述评价项目包括至少两个的情况下,获取所述评价项目的初始权重和排序;

漏洞危害度计算单元,用于基于所述评价项目的初始权重和排序,计算所述的评价项目的漏洞危害度;

危害评定值计算单元,用于计算每个信息资产漏洞对于每个评价项目的危害评定值;

评分计算单元,用于通过所述评价项目的漏洞危害度和每个信息资产漏洞对于每个评价项目的危害评定值,计算每个信息资产漏洞的评分。

本发明实施例公开了一种存储介质,所述存储介质包括存储的程序,

其中,在所述程序运行时控制所述存储介质所在的设备执行如权利要求 1-6中任一项所述的安全漏洞处理方法。

本发明实施例公开了一种电子设备,包括:存储器和处理器;

所述存储器,用于存储一个或多个程序;

处理器;

当所述一个或多个程序被所述处理器执行时,实现如权利要求1-6中任一项所述的安全漏洞处理方法。

本发明公开了一种安全漏洞处理方法,包括:通过影响信息资产安全的评价项目对信息资产漏洞进行评分,基于评分结果对信息资产漏洞进行优先级排序,并按照信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。由此,可以及时修复对信息资产安全影响较大的安全漏洞,从而保障了企业信息资产的安全,除此之外,还考虑了环境因素对信息资产安全的影响,这样,结合环境因素计算得到的漏洞对资产安全的影响力大小,更加的准确。

附图说明

为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据提供的附图获得其他的附图。

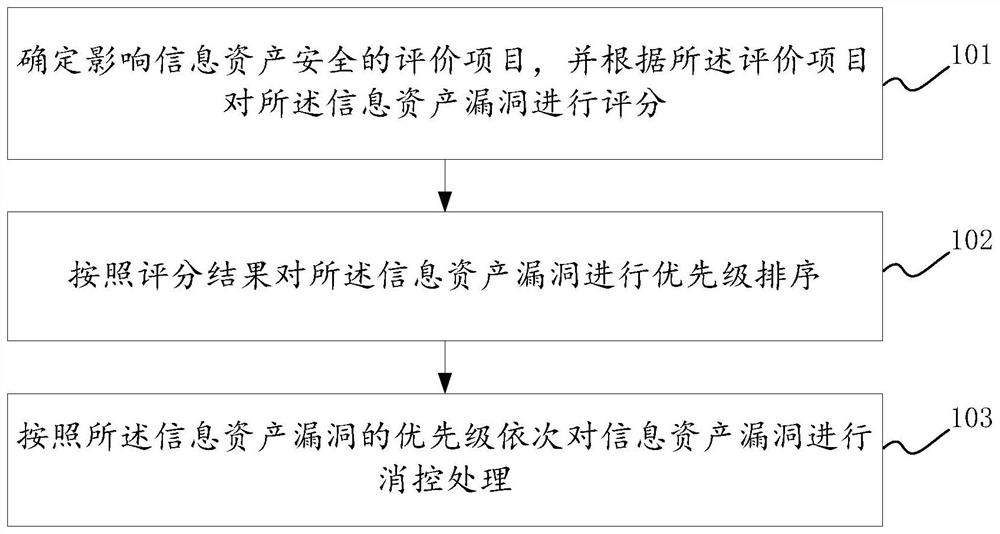

图1示出了本发明实施例提供的一种安全漏洞处理方法的流程示意图;

图2示出了本发明实施例提供的一种根据评价项目对资产漏洞进行评分的方法的流程示意图;

图3示出了本发明实施例提供的一种安全漏洞处理装置的结构示意图;

图4示出了本发明实施例公开了一种电子设备的结构示意图。

具体实施方式

下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

参考图1,示出了本发明实施例提供的一种安全漏洞处理方法的流程示意图,在本实施例中,该方法包括:

S101:确定影响信息资产安全的评价项目,并根据所述评价项目对所述信息资产漏洞进行评分;

其中,影响信息资产安全的评价项目包括环境因素的评价项目,除此之外,还可以包括其它的影响信息资产安全的评价项目,例如本身的静态危害等级,例如CNNVD国家安全信息漏洞库给出的超危、高危、中危四个等级,或CVSS(英文全称:Common VulnerabilityScoring System,中文全称:通用漏洞评分系统)评级等。

其中,影响信息资产安全的环境因素的评价项目包括:信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响。

本实施例中所提到的评价项目,包括任何一种影响信息资产安全的因素,具体采用何种因素作为评价项目,本实施例中不进行限定。

本实施例中,可以采用任何一种当前的评分算法,结合影响信息资产安全的评价项目对信息资产漏洞进行评分,其中,信息资产漏洞进行评分结果可以理解为漏洞对信息资产安全的影响程度。

优选的,本实施例中可以基于评价项目的排序和初始权重计算确定漏洞的评分,具体的实现方式会在下文中进行详细的介绍,本实施例中,不再赘述。

S102:按照评分结果对所述信息资产漏洞进行优先级排序;

本实施例中,信息资产漏洞的评分表示为漏洞对信息资产的影响情况,对资产漏洞的评分可以按照漏洞对信息资产的影响力大小进行排序。例如,可以认为对信息资产安全影响较大的漏洞的优先级更高。

S103:按照所述信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。

本实施例中,为了使得对信息资产影响较大的漏洞得到及时的修复,那么可以优先处理优先级较高的信息资产漏洞。

本实施例中,通过影响信息资产安全的评价项目对信息资产漏洞进行评分,并基于评分结果对信息资产漏洞进行优先级排序,并按照信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。由此,可以及时修复对信息资产安全影响较大的安全漏洞,从而保障了企业信息资产的安全,除此之外,还考虑了环境因素对信息资产安全的影响,这样,结合环境因素计算得到的漏洞对资产安全的影响力大小,更加的准确

参考图2,示出了本发明实施例提供的一种根据评价项目对资产漏洞进行评分的方法的流程示意图,在本实施例中,该方法包括:

S201:在所述评价项目至少包括两个的情况下,获取所述评价项目的初始权重和排序;

本实施例中,影响信息资产安全的评价项目包括环境因素的评价项目,除此之外,还可以包括其它的影响信息资产安全的评价项目。

其中,影响信息资产安全的环境因素的评价项目包括:信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响。

本实施例中,评价项目的初始权重和初始排序可以是预先设置好的,评价项目的初始权重可以根据评价项目的重要程度进行设置,对于环境因素的评价项目可以根据环境因素对信息资产安全性的影响程度进行排序的。

S202:基于所述评价项目的初始权重和排序,计算所述评价项目的漏洞危害度;

本实施例中,根据评价项的初始权重和排序,计算评价项目的漏洞危害度的方法包括多种,本实施例中不进行限定。

优选的,可以采用如下的计算方法:

按照评价项目从上到下的顺序,计算相邻两个评价项目的初始权重的比值;

确定目标评价项目的初始漏洞危害度的值;所述目标评价项目为排序位于最后一位的评价项目;

基于所述目标评价项目的初始漏洞危害度和相邻两个评价项目的初始权重的比值,计算每个评价项目的初始漏洞危害度;

对所述每个评价项目的初始漏洞危害度进行归一化处理,得到每个评价项目的漏洞危害度。

举例说明:如下表1所示,评价项目包括:信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响,这四个评价项目的排序为:信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响、CNNVD基础等级。其中,每个评价项目的初始权重分别为:3、2、1、2、2,如下表2所示相邻两个评价项目的初始权重的比值Rj为1.5,2,0.5,1,并将该比值按照从上往下的顺序进行排序如下表2所示,假设目标评价项目(CNNVD基础等级)的初始漏洞危害度为1,按照图3中的箭头,从下往上的计算每个评价项目的初始漏洞危害度(计算方法如公式1所示),例如信息资产受攻击后的影响=1*1=1,信息资产使用率=1*0.5=0.5,漏洞可利用性/网络连通性=0.5*2=1,信息资产等级保护=1.5*1=1.5。将初始的漏洞危害度进行归一化处理后(通过如如下的公式2) 计算),计算出每个评价项目的漏洞危害度wj。

公式1)K

其中,K

公式2)

其中,W

表1

表2

表3

S203:计算每个信息资产漏洞对于每个评价项目的危害评定值;

本实施例中,危害评定值为信息资产漏洞对评价项目的危害程度,针对同一个评价项目,不同的信息资产漏洞对于每个评价项目的危害程度也不同。

本实施例中,对于危害评定值的计算方法包括多种,本实施例中不进行限定,优选的,S203可以包括:

获取每个信息资产漏洞对于每个评价项目的危害值;

针对任意一个评价项目:

确定所有信息资产漏洞对于该评价项目的排序;

按照所有信息资产漏洞对于该评价项目从上到下的排序,计算每两个相邻信息资产漏洞对于该评价项目的危害值的比值;

确定目标信息资产漏洞对于该评价项目的初始危害评定值;所述目标信息资产漏洞为排序位于最后一位的的信息资产漏洞;

根据目标信息资产漏洞的初始危害值和每两个相邻信息资产漏洞对于该评价项目的评分值的比值,计算每个漏洞对于该评价项目的初始危害评定值;

对所述初始危害评定值进行归一化处理,得到每个信息资产漏洞对于该评价项目的危害评定值。

举例说明:如下表4所示,针对信息资产登记保护的评价项目,漏洞A

公式3)L

其中,L

公式4)

其中,V

表4

表5

S203:通过所述评价项目的漏洞危害度和每个资产漏洞对于每个评价项目的危害评定值,计算信息资产漏洞的评分。

本实施例中,通过评价项目的漏洞危害度和每个资产漏洞对于每个评价项目的危害评定值计算信息资产漏洞的评分的方法包括多种,本实施例中不进行限定。

优选的,可以通过如下的公式5)计算:

5)M

其中,M

举例说明:如下表6所示:

表6

其中:

对于漏洞M1:V1=0.3×0.2+0.2×0.25+0.1×0.2+0.2×0.42+0.2×0.1=0.23;

对于漏洞M2:V2=0.3×0.3+0.2×0.25+0.1×0.3+0.2×0.21+0.2×0.4=0.29;

对于漏洞M3:V3=0.3×0.1+0.2×0.12+0.1×0.4+0.2×0.16+0.2×0.3=0.18;

对于漏洞M4:V4=0.3×0.4+0.2×0.38+0.1×0.1+0.2×0.21+0.2×0.2=0.28。

本实施例中,通过上述的方法,在评价项目对信息资产漏洞的评分时,除了考虑漏洞本身的危害外,还考虑了环境因素对信息资产安全的影响,因此,结合环境因素计算得到的漏洞对信息资产安全的影响力大小,更加的准确。

参考图3,示出了本发明实施例提供的一种安全漏洞处理装置的结构示意图,在本实施例中,该装置包括:

评分单元301,用于确定影响信息资产安全的评价项目,并根据所述评价项目对所述信息资产漏洞进行评分;所述评价项目中包括环境因素的评价项目;

排序单元302,用于按照评分结果对所述信息资产漏洞进行优先级排序;

消控单元303,用于按照所述信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。

可选的,所述评分单元,包括:

获取单元,用于在所述评价项目包括至少两个的情况下,获取所述评价项目的初始权重和排序;

漏洞危害度计算单元,用于基于所述评价项目的初始权重和排序,计算所述的评价项目的漏洞危害度;

危害评定值计算单元,用于计算每个信息资产漏洞对于每个评价项目的危害评定值;

评分计算单元,用于通过所述评价项目的漏洞危害度和每个信息资产漏洞对于每个评价项目的危害评定值,计算每个信息资产漏洞的评分。

可选的,所述漏洞危害度计算单元,具体用于:

按照评价项目从上到下的顺序,计算相邻两个评价项目的初始权重的比值;

确定目标评价项目的初始漏洞危害度的值;所述目标评价项目为所有评价项目中排序位于最后一位的评价项目;

基于目标评价项目的初始漏洞危害度和相邻两个评价项目的初始权重的比值,计算每个评价项目的初始漏洞危害度;

对所述每个评价项目的初始漏洞危害度进行归一化处理,得到每个评价项目的漏洞危害度。

可选的,危害评定值计算单元,具体用于:

获取每个信息资产漏洞对于每个评价项目的危害值;

针对任意一个评价项目:

确定所有信息资产漏洞对于该评价项目的排序;

按照所有信息资产漏洞对于该评价项目从上到下的排序,计算每两个相邻信息资产漏洞对于该评价项目的危害值的比值;

确定目标信息资产漏洞对于该评价项目的初始危害评定值;所述目标信息资产漏洞为排序位于最后一位的的信息资产漏洞;

根据目标信息资产漏洞的初始危害值和每两个相邻信息资产漏洞对于该评价项目的评分值的比值,计算每个漏洞对于该评价项目的初始危害评定值;

对所述初始危害评定值进行归一化处理,得到每个信息资产漏洞对于该评价项目的危害评定值。

可选的,所述评分计算单元,用于:

针对任何一个资产漏洞:

针对该资产漏洞的任何一个评价项目:

计算该评价项目的漏洞危害度和该漏洞对于该评价项目的危害评定值的积,得到资产漏洞初始评分;

将资产漏洞的所有初始评分相加,得到该资产漏洞的评分。

可选的,所述环境因素的评价项目包括:

信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响。

本实施例的装置,通过影响信息资产安全的评价项目对信息资产漏洞进行评分,基于评分结果对信息资产漏洞进行优先级排序,并按照信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。由此,可以及时修复对信息资产安全影响较大的安全漏洞,从而保障了企业信息资产的安全,除此之外,还考虑了环境因素对信息资产安全的影响,这样,结合环境因素计算得到的漏洞对资产安全的影响力大小,更加的准确。

本发明实施例提供了一种存储介质,其上存储有程序,该程序被处理器执行时实现上述介绍的安全漏洞处理方法。

参考图4,示出了本发明实施例公开了一种电子设备的结构示意图,在本实施例中,该电子设备包括:

存储器401和处理器402;

所述存储器401,用于存储一个或多个程序;

所述处理器402,用于当所述一个或多个程序被所述处理器执行时,实现如上述所述的安全漏洞处理方法,具体的,包括:

确定影响信息资产安全的评价项目,并根据所述评价项目对所述信息资产漏洞进行评分;所述评价项目中包括环境因素的评价项目;

按照评分结果对所述信息资产漏洞进行优先级排序;

按照所述信息资产漏洞的优先级依次对信息资产漏洞进行消控处理。

可选的,包括:

在所述评价项目包括至少两个的情况下,获取所述评价项目的初始权重和排序;

基于所述评价项目的初始权重和排序,计算所述的评价项目的漏洞危害度;

计算每个信息资产漏洞对于每个评价项目的危害评定值;

通过所述评价项目的漏洞危害度和每个信息资产漏洞对于每个评价项目的危害评定值,计算每个信息资产漏洞的评分。

可选的,包括:

按照评价项目从上到下的顺序,计算相邻两个评价项目的初始权重的比值;

确定目标评价项目的初始漏洞危害度的值;所述目标评价项目为所有评价项目中排序位于最后一位的评价项目;

基于目标评价项目的初始漏洞危害度和相邻两个评价项目的初始权重的比值,计算每个评价项目的初始漏洞危害度;

对所述每个评价项目的初始漏洞危害度进行归一化处理,得到每个评价项目的漏洞危害度。

可选的,所述计算每个资产漏洞对于每个评价项目的危害评定值,包括:

获取每个信息资产漏洞对于每个评价项目的危害值;

针对任意一个评价项目:

确定所有信息资产漏洞对于该评价项目的排序;

按照所有信息资产漏洞对于该评价项目从上到下的排序,计算每两个相邻信息资产漏洞对于该评价项目的危害值的比值;

确定目标信息资产漏洞对于该评价项目的初始危害评定值;所述目标信息资产漏洞为排序位于最后一位的的信息资产漏洞;

根据目标信息资产漏洞的初始危害值和每两个相邻信息资产漏洞对于该评价项目的评分值的比值,计算每个漏洞对于该评价项目的初始危害评定值;

对所述初始危害评定值进行归一化处理,得到每个信息资产漏洞对于该评价项目的危害评定值。

可选的,所述通过所述评价项目的漏洞危害度和每个资产漏洞对于每个评价项目的危害评定值,计算资产漏洞的评分,包括:

针对任何一个资产漏洞:

针对该资产漏洞的任何一个评价项目:

计算该评价项目的漏洞危害度和该漏洞对于该评价项目的危害评定值的积,得到资产漏洞初始评分;

将资产漏洞的所有初始评分相加,得到该资产漏洞的评分。

可选的,所述环境因素的评价项目包括:

信息安全等级保护、漏洞可利用性或网络连通性、信息资产使用率以及信息资产受攻击后的影响。

需要说明的是,本说明书中的各个实施例均采用递进的方式描述,每个实施例重点说明的都是与其他实施例的不同之处,各个实施例之间相同相似的部分互相参见即可。

对所公开的实施例的上述说明,使本领域专业技术人员能够实现或使用本发明。对这些实施例的多种修改对本领域的专业技术人员来说将是显而易见的,本文中所定义的一般原理可以在不脱离本发明的精神或范围的情况下,在其它实施例中实现。因此,本发明将不会被限制于本文所示的这些实施例,而是要符合与本文所公开的原理和新颖特点相一致的最宽的范围。

- 一种安全漏洞处理方法及装置

- 一种设备安全漏洞的处理方法和装置