一种勒索病毒的入侵检测方法

文献发布时间:2023-06-19 11:35:49

技术领域

本发明涉及信息安全技术领域,特别是涉及一种勒索病毒的入侵检测方法。

背景技术

勒索软件是近两年比较流行的病毒,尤其是在2016年我国勒索软件成爆发式增长。勒索软件一旦感染系统,它会加密电脑磁盘的文档文件、图片文件、文本文件等,加密成功后会通过网页文件、TXT文件、屏幕保护图片等方式来通知用户在一定时间内支付赎金后才会给予解密的方式。勒索软件作者会使用非常复杂的随机非对称加密手段加密用户数据,只有恶意代码作者能对其解密。在某种程度上就算用户支付赎金给恶意代码作者,也可能无法解密数据,这对于拥有重要资源的企业和部门是一个灾难性的事件,比如:医疗部门、银行、政府部门一旦遭受勒索软件攻击,就会使各业务系统瘫痪,损失不可估计。

发明内容

为解决上述问题,本发明采用如下技术方案:一种勒索病毒的入侵检测方法,包括以下具体步骤:

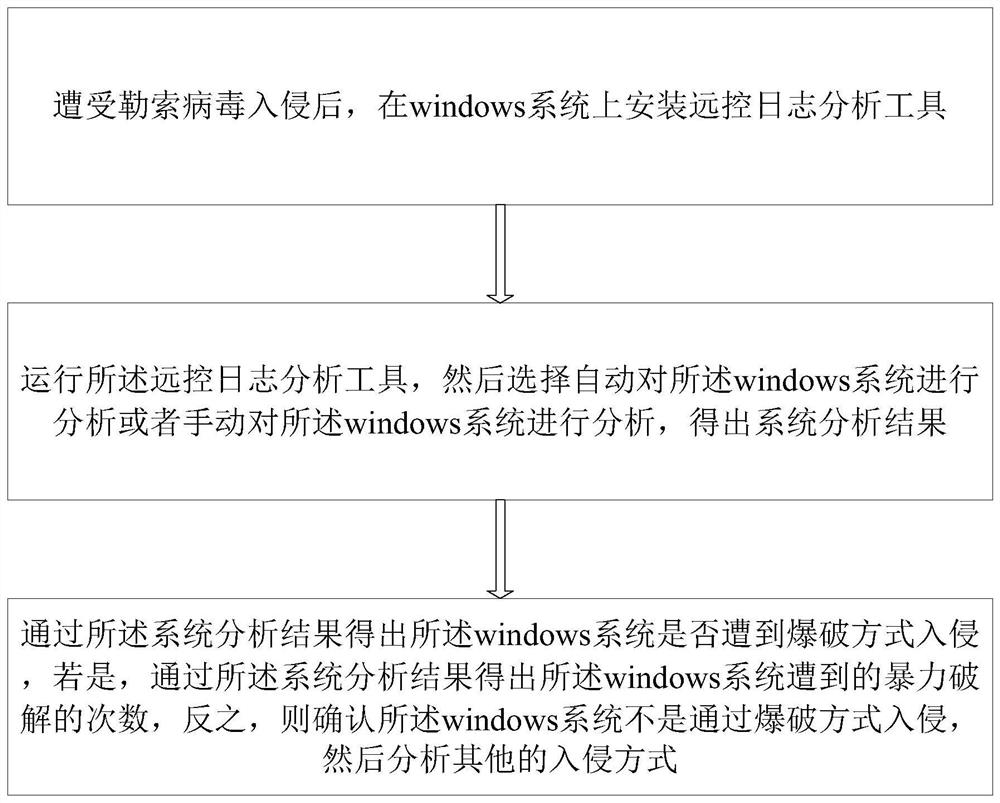

S1.遭受勒索病毒入侵后,在windows系统上安装远控日志分析工具;

S2.运行所述远控日志分析工具,然后选择自动对所述windows系统进行分析或者手动对所述windows系统进行分析,得出系统分析结果;

S3.通过所述系统分析结果得出所述windows系统是否遭到爆破方式入侵,若是,通过所述系统分析结果得出所述windows系统遭到的暴力破解的次数,反之,则确认所述windows系统不是通过爆破方式入侵,然后分析其他的入侵方式。

进一步地,所述步骤S2还包括对日志文件进行分析,得出日志分析结果。

进一步地,所述的日志文件包括安全日志、RDP日志、终端服务日志和Sysmon日志。

进一步地,所述日志分析结果包含登录的时间段、尝试登录的次数、按照IP和登录类型分类汇总的登录记录。

进一步地,所述远控日志分析工具通过读取系统日志、常用远程工具的日志,搜索与远程控制相关的关键日志来分析出系统被攻击的时间、方式和源IP。

进一步地,所述步骤S2中,通过显示器显示系统分析结果和日志分析结果。

本发明的有益效果为:使用此勒索病毒的入侵检测方法,能快速对windows系统进行分析检测,避免安全服务工程师人工进行分析而导致浪费过多时间,很好地提高安全服务工程师在应急现场的工作效率,且通过快速分析出遭到勒索病毒攻击的方式后,迅速对勒索病毒进行解决,很好地避免因勒索病毒导致各业务系统瘫痪而造成不可估计的损失的问题。

附图说明

附图对本发明作进一步说明,但附图中的实施例不构成对本发明的任何限制。

图1为本发明的流程图。

具体实施方式

以下将结合本发明实施例的附图,对本发明的技术方案做进一步描述,本发明不仅限于以下具体实施方式。需要说明的是,在不冲突的情况下,本发明中的实施例及实施例中的特征可以相互组合。

如图1所示,一种勒索病毒的入侵检测方法,包括以下具体步骤:

S1.遭受勒索病毒入侵后,在windows系统上安装远控日志分析工具。

具体地,遭受勒索病毒入侵后,通过在windows系统上安装远控日志分析工具,便于安全服务工程师对日志进行分析。也就是说,使用此远控日志分析工具,通过远控日志分析工具本身的程序能快速对日志进行分析,避免安全服务工程师人工进行分析而导致浪费过多时间,也就是能很好确保安全服务工程师在应急现场的工作效率,且能快速简便的通过远控日志分析工具来对整个应急现场的windows系统遭到勒索病毒感染的方式而做出判断。

S2.运行所述远控日志分析工具,然后选择自动对所述windows系统进行分析或者手动对所述windows系统进行分析,得出系统分析结果。

具体地,如果选择自动分析,则通过自动对所述windows系统进行分析,能很好地对整个windows系统进行分析检测,也就是使用远控日志分析工具快速对存在勒索病毒的windows系统进行分析。如果选择手动分析,则安全服务工程师手动分析提取出来的数据,根据数据判断遭到勒索病毒感染的方式。

也就是说,通过自动分析或者手动分析,最终均能得出对整个windows系统的分析结果。

S3.通过所述系统分析结果得出所述windows系统是否遭到爆破方式入侵,若是,通过所述系统分析结果得出所述windows系统遭到的暴力破解的次数,反之,则确认所述windows系统不是通过爆破方式入侵,然后分析其他的入侵方式。

具体地,当分析检测到windows系统遭到勒索病毒使用爆破方式感染时,直接从分析结果可以看出整个windows系统遭到暴力破解的次数,可以从分析结果看出受攻击主机名称和暴力破解的账户,因此能快速对勒索病毒进行处理。如果通过系统分析结果得出windows系统不是通过爆破的方式被勒索病毒入侵,则通过人工进一步对整个windows系统进行检测,通过检测是否使用U盘对windows系统进行入侵,或者是windows系统的日志是被恶意删除。

也就是说,使用此检测方法,能快速对windows系统进行分析检测,避免安全服务工程师人工进行分析而导致浪费过多时间,很好地提高安全服务工程师在应急现场的工作效率,且通过快速分析出遭到勒索病毒攻击的方式后,迅速对勒索病毒进行解决,很好地避免因勒索病毒导致各业务系统瘫痪而造成不可估计的损失的问题。

实施例1

一种勒索病毒的入侵检测方法,包括以下具体步骤:

S1.遭受勒索病毒入侵后,在windows系统上安装远控日志分析工具。

具体地,遭受勒索病毒入侵后,通过在windows系统上安装远控日志分析工具,便于安全服务工程师对日志进行分析。也就是说,使用此远控日志分析工具,通过远控日志分析工具本身的程序能快速对日志进行分析,避免安全服务工程师人工进行分析而导致浪费过多时间,也就是能很好确保安全服务工程师在应急现场的工作效率,且能快速简便的通过远控日志分析工具来对整个应急现场的windows系统遭到勒索病毒感染的方式而做出判断。

S2.运行所述远控日志分析工具,然后选择自动对所述windows系统进行分析或者手动对所述windows系统进行分析,得出系统分析结果。

具体地,如果选择自动分析,则通过自动对所述windows系统进行分析,能很好地对整个windows系统进行分析检测,也就是使用远控日志分析工具快速对存在勒索病毒的windows系统进行分析。如果选择手动分析,则安全服务工程师手动分析提取出来的数据,根据数据判断遭到勒索病毒感染的方式。

也就是说,通过自动分析或者手动分析,最终均能得出对整个windows系统的分析结果。

进一步地,运行所述远控日志分析工具,对日志文件进行分析,得出日志分析结果。也就是说,远控日志分析工具最终通过检索后,得出对windows系统的日志分析结果,也就是通过分析结果来判断遭到勒索病毒感染的方式。值得一提的是,所述的日志文件包括安全日志、RDP日志、终端服务日志和Sysmon日志。也就是说,从这些日志中提取出可能出现的远程连接日志,然后按照日志时间进行聚类分析,最终通过分组的形式呈现出整个访问日志。

S3.通过所述系统分析结果得出所述windows系统是否遭到爆破方式入侵,若是,通过所述系统分析结果得出所述windows系统遭到的暴力破解的次数,反之,则确认所述windows系统不是通过爆破方式入侵,然后分析其他的入侵方式。

具体地,当分析检测到windows系统遭到勒索病毒使用爆破方式感染时,直接从分析结果可以看出整个windows系统遭到暴力破解的次数,可以从分析结果看出受攻击主机名称和暴力破解的账户,因此能快速对勒索病毒进行处理。如果通过系统分析结果得出windows系统不是通过爆破的方式被勒索病毒入侵,则通过人工进一步对整个windows系统进行检测,通过检测是否使用U盘对windows系统进行入侵,或者是windows系统的日志是被恶意删除。

也就是说,使用此检测方法,能快速对windows系统进行分析检测,避免安全服务工程师人工进行分析而导致浪费过多时间,很好地提高安全服务工程师在应急现场的工作效率,且通过快速分析出遭到勒索病毒攻击的方式后,迅速对勒索病毒进行解决,很好地避免因勒索病毒导致各业务系统瘫痪而造成不可估计的损失的问题。

实施例2

一种勒索病毒的入侵检测方法,包括以下具体步骤:

S1.遭受勒索病毒入侵后,在windows系统上安装远控日志分析工具。

具体地,遭受勒索病毒入侵后,通过在windows系统上安装远控日志分析工具,便于安全服务工程师对日志进行分析。也就是说,使用此远控日志分析工具,通过远控日志分析工具本身的程序能快速对日志进行分析,避免安全服务工程师人工进行分析而导致浪费过多时间,也就是能很好确保安全服务工程师在应急现场的工作效率,且能快速简便的通过远控日志分析工具来对整个应急现场的windows系统遭到勒索病毒感染的方式而做出判断。

S2.运行所述远控日志分析工具,然后选择自动对所述windows系统进行分析或者手动对所述windows系统进行分析,得出系统分析结果。

具体地,如果选择自动分析,则通过自动对所述windows系统进行分析,能很好地对整个windows系统进行分析检测,也就是使用远控日志分析工具快速对存在勒索病毒的windows系统进行分析。如果选择手动分析,则安全服务工程师手动分析提取出来的数据,根据数据判断遭到勒索病毒感染的方式。

也就是说,通过自动分析或者手动分析,最终均能得出对整个windows系统的分析结果。

进一步地,运行所述远控日志分析工具,对日志文件进行分析,得出日志分析结果。也就是说,远控日志分析工具最终通过检索后,得出对windows系统的日志分析结果,也就是通过分析结果来判断遭到勒索病毒感染的方式。值得一提的是,所述的日志文件包括安全日志、RDP日志、终端服务日志和Sysmon日志。也就是说,从这些日志中提取出可能出现的远程连接日志,然后按照日志时间进行聚类分析,最终通过分组的形式呈现出整个访问日志。更值得一提的是,通过显示器显示系统分析结果和日志分析结果。也就是说,安全服务工程师可以通过显示器直接得到远控日志分析工具所分析出的数据,然后通过数据进行判断,很好地提高安全服务工程师在应急现场的工作效率。

进一步地,所述日志分析结果包含登录的时间段、尝试登录的次数、按照IP和登录类型分类汇总的登录记录。也就是说,每一条在windows系统上尝试登录的信息都会在显示器上显示出登录的时间段、尝试登录的次数、按照IP和登录类型分类汇总的登录记录。因此,安全服务工程师可以直接通过这些信息检测出可疑的登录信息,并对其进行进一步确认,最终得出可疑的登录信息是否为勒索病毒。

S3.通过所述系统分析结果得出所述windows系统是否遭到爆破方式入侵,若是,通过所述系统分析结果得出所述windows系统遭到的暴力破解的次数,反之,则确认所述windows系统不是通过爆破方式入侵,然后分析其他的入侵方式。

具体地,当分析检测到windows系统遭到勒索病毒使用爆破方式感染时,直接从分析结果可以看出整个windows系统遭到暴力破解的次数,可以从分析结果看出受攻击主机名称和暴力破解的账户,因此能快速对勒索病毒进行处理。如果通过系统分析结果得出windows系统不是通过爆破的方式被勒索病毒入侵,则通过人工进一步对整个windows系统进行检测,通过检测是否使用U盘对windows系统进行入侵,或者是windows系统的日志是被恶意删除。

也就是说,使用此检测方法,能快速对windows系统进行分析检测,避免安全服务工程师人工进行分析而导致浪费过多时间,很好地提高安全服务工程师在应急现场的工作效率,且通过快速分析出遭到勒索病毒攻击的方式后,迅速对勒索病毒进行解决,很好地避免因勒索病毒导致各业务系统瘫痪而造成不可估计的损失的问题。

实施例3

一种勒索病毒的入侵检测方法,包括以下具体步骤:

S1.遭受勒索病毒入侵后,在windows系统上安装远控日志分析工具。

具体地,遭受勒索病毒入侵后,通过在windows系统上安装远控日志分析工具,便于安全服务工程师对日志进行分析。也就是说,使用此远控日志分析工具,通过远控日志分析工具本身的程序能快速对日志进行分析,避免安全服务工程师人工进行分析而导致浪费过多时间,也就是能很好确保安全服务工程师在应急现场的工作效率,且能快速简便的通过远控日志分析工具来对整个应急现场的windows系统遭到勒索病毒感染的方式而做出判断。值得一提的是,所述远控日志分析工具通过读取系统日志、常用远程工具的日志,搜索与远程控制相关的关键日志来分析出系统被攻击的时间、方式和源IP。也就是说,安全服务工程师通过系统被攻击的时间和方式,然后再根据源IP来直接判断是否为勒索病毒。

S2.运行所述远控日志分析工具,然后选择自动对所述windows系统进行分析或者手动对所述windows系统进行分析,得出系统分析结果。

具体地,如果选择自动分析,则通过自动对所述windows系统进行分析,能很好地对整个windows系统进行分析检测,也就是使用远控日志分析工具快速对存在勒索病毒的windows系统进行分析。如果选择手动分析,则安全服务工程师手动分析提取出来的数据,根据数据判断遭到勒索病毒感染的方式。

也就是说,通过自动分析或者手动分析,最终均能得出对整个windows系统的分析结果。

进一步地,运行所述远控日志分析工具,对日志文件进行分析,得出日志分析结果。也就是说,远控日志分析工具最终通过检索后,得出对windows系统的日志分析结果,也就是通过分析结果来判断遭到勒索病毒感染的方式。值得一提的是,所述的日志文件包括安全日志、RDP日志、终端服务日志和Sysmon日志。也就是说,从这些日志中提取出可能出现的远程连接日志,然后按照日志时间进行聚类分析,最终通过分组的形式呈现出整个访问日志。更值得一提的是,通过显示器显示系统分析结果和日志分析结果。也就是说,安全服务工程师可以通过显示器直接得到远控日志分析工具所分析出的数据,然后通过数据进行判断,很好地提高安全服务工程师在应急现场的工作效率。

S3.通过所述系统分析结果得出所述windows系统是否遭到爆破方式入侵,若是,通过所述系统分析结果得出所述windows系统遭到的暴力破解的次数,反之,则确认所述windows系统不是通过爆破方式入侵,然后分析其他的入侵方式。

具体地,当分析检测到windows系统遭到勒索病毒使用爆破方式感染时,直接从分析结果可以看出整个windows系统遭到暴力破解的次数,可以从分析结果看出受攻击主机名称和暴力破解的账户,因此能快速对勒索病毒进行处理。如果通过系统分析结果得出windows系统不是通过爆破的方式被勒索病毒入侵,则通过人工进一步对整个windows系统进行检测,通过检测是否使用U盘对windows系统进行入侵,或者是windows系统的日志是被恶意删除。

也就是说,使用此检测方法,能快速对windows系统进行分析检测,避免安全服务工程师人工进行分析而导致浪费过多时间,很好地提高安全服务工程师在应急现场的工作效率,且通过快速分析出遭到勒索病毒攻击的方式后,迅速对勒索病毒进行解决,很好地避免因勒索病毒导致各业务系统瘫痪而造成不可估计的损失的问题。

综上所述,上述实施方式并非是本发明的限制性实施方式,凡本领域的技术人员在本发明的实质内容的基础上所进行的修饰或者等效变形,均在本发明的技术范畴。

- 一种勒索病毒的入侵检测方法

- 一种勒索病毒文件识别与检测方法及系统