一种用于测评系统脆弱性的方法及系统

文献发布时间:2023-06-19 10:32:14

技术领域

本发明涉及复杂网络可控性技术领域,并且更具体地,涉及一种用于测评系统脆弱性的方法及系统。

背景技术

系统的脆弱性是一种系统的属性,用于发现系统在运行中容易使系统受到破坏、性能降级乃至整体崩溃的薄弱节点和环节,并衡量薄弱节点对系统的影响,对于一个系统来说,当薄弱环节即使受到一个低强度的攻击或者扰动,也很可能产生严重的后果,所以如何发现薄弱节点并对薄弱节点的影响加以衡量显得尤为重要。

复杂网络是指具有复杂拓扑结构特征的一类网络,现实世界中的社交、运输、生物等许多系统都可以被看作是复杂网络,根据控制理论,如果一个系统是可控的,则在合适的输入下,它可以在有限的时间内,从任何初始状态驱动到任意期望的最终状态,自从将可控性概念应用到复杂网络中,如何从可控性视角研究复杂网络的脆弱性成为了复杂网络领域的重要问题之一。

目前已经提出了许多不同的攻击方法来探讨复杂网络的脆弱性,但是大部分的研究都集中在网络的拓扑结构属性上,然而在现实生活中,许多的复杂系统都需要对其进行控制。

发明内容

针对上述问题本发明提出了一种用于测评系统脆弱性的方法,包括:

确定待测系统,针对待测系统建立待测系统的网络模型,针对网络模型,确定网络模型中网络节点的控制能力;

采用复杂网络的平均最短路径和最大子集团尺寸两项指标,作为脆弱性测评的脆弱性指标;

针对网络模型中网络节点的控制能力,设置网络攻击策略;

以设置的网络攻击策略对网络模型进行攻击,以脆弱性指标为标准,监控并记录被攻击后的性能指标;

确定性能指标的变化趋势,根据脆弱性指标的变化趋势,确定待测系统的脆弱性,完成待测系统的脆弱性测评。

可选的,网络模型为一个点集和一个边集建立的图。

可选的,控制能力为节点的最小驱动节点集MDS所占的比例。

可选的,攻击策略为根据节点的控制能力升序或降序攻击;

所述攻击时,每次移除排在对首的多个节点和多个节点相连的链路,并计算当前网络模型中网络的平均最短路径和最大子集团尺寸,根据平均最短路径和最大子集团尺寸确定节点的移除比例,当比例达到预设值时,终止攻击。

可选的,确定性能指标的变化趋势,包括:

提取每次攻击时的平均最短路径和最大子集团尺寸数据,以平均最短路径和最大子集团尺寸数据为纵轴,以节点的移除比例为横轴,构建线形图,根据线形图确定性能指标的变化趋势。

本发明还提出了一种用于测评系统脆弱性的系统,包括:

模型建立单元,确定待测系统,针对待测系统建立待测系统的网络模型,针对网络模型,确定网络模型中网络节点的控制能力;

指标确定单元,采用复杂网络的平均最短路径和最大子集团尺寸两项指标,作为脆弱性测评的脆弱性指标;

策略确定单元,针对网络模型中网络节点的控制能力,设置网络攻击策略;

模拟单元,以设置的网络攻击策略对网络模型进行攻击,以脆弱性指标为标准,监控并记录被攻击后的性能指标;

测评单元,确定性能指标的变化趋势,根据脆弱性指标的变化趋势,确定待测系统的脆弱性,完成待测系统的脆弱性测评。

可选的,网络模型为一个点集和一个边集建立的图。

可选的,控制能力为节点的最小驱动节点集MDS所占的比例。

可选的,攻击策略为根据节点的控制能力升序或降序攻击;

所述攻击时,每次移除排在对首的多个节点和多个节点相连的链路,并计算当前网络模型中网络的平均最短路径和最大子集团尺寸,根据平均最短路径和最大子集团尺寸确定节点的移除比例,当比例达到预设值时,终止攻击。

可选的,确定性能指标的变化趋势,包括:

提取每次攻击时的平均最短路径和最大子集团尺寸数据,以平均最短路径和最大子集团尺寸数据为纵轴,以节点的移除比例为横轴,构建线形图,根据线形图确定性能指标的变化趋势。

本发明贴合现实生活中的真实网络,从系统可控性的角度更全面的测评攻击策略对系统的伤害,通过线形图的方式可以清晰展现集群系统的脆弱性指标变化趋势,便于研究人员定性和定量的理解系统的脆弱性性能。

附图说明

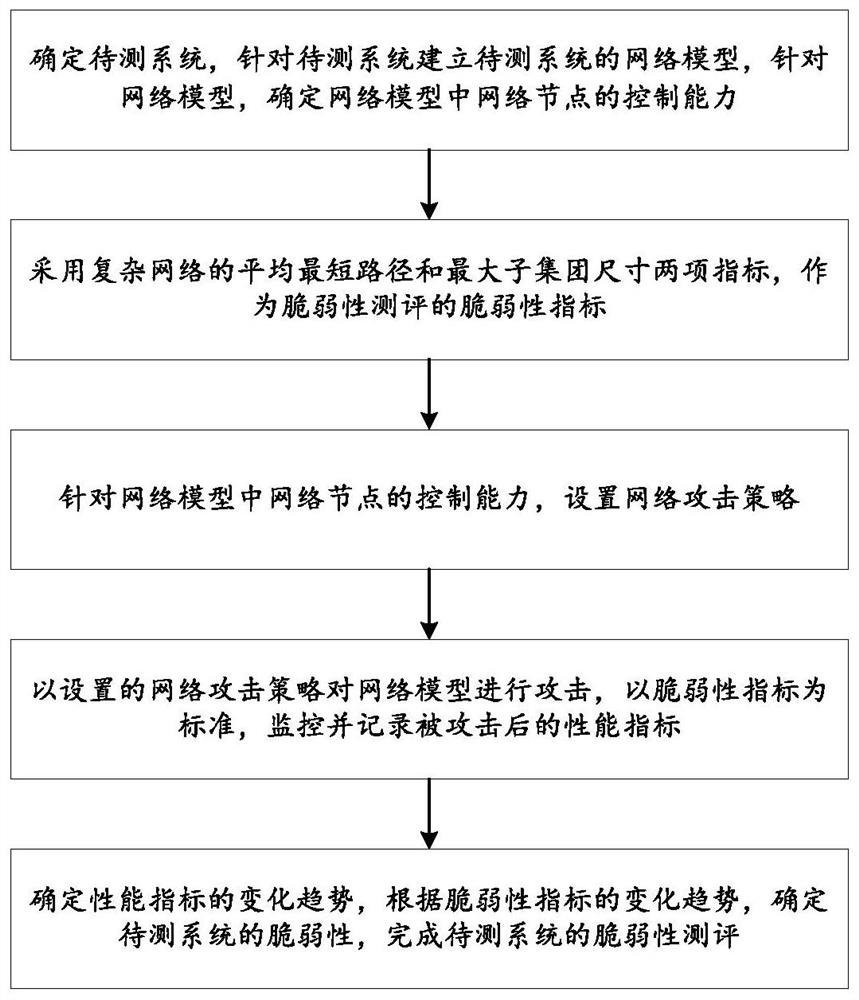

图1为本发明一种用于测评系统脆弱性的方法的流程图;

图2为本发明一种用于测评系统脆弱性的系统的结构图。

具体实施方式

现在参考附图介绍本发明的示例性实施方式,然而,本发明可以用许多不同的形式来实施,并且不局限于此处描述的实施例,提供这些实施例是为了详尽地且完全地公开本发明,并且向所属技术领域的技术人员充分传达本发明的范围。对于表示在附图中的示例性实施方式中的术语并不是对本发明的限定。在附图中,相同的单元/元件使用相同的附图标记。

除非另有说明,此处使用的术语(包括科技术语)对所属技术领域的技术人员具有通常的理解含义。另外,可以理解的是,以通常使用的词典限定的术语,应当被理解为与其相关领域的语境具有一致的含义,而不应该被理解为理想化的或过于正式的意义。

本发明提出了一种用于测评系统脆弱性的方法,如图1所示,包括:

确定待测系统,针对待测系统建立待测系统的网络模型,针对网络模型,确定网络模型中网络节点的控制能力;

采用复杂网络的平均最短路径和最大子集团尺寸两项指标,作为脆弱性测评的脆弱性指标;

针对网络模型中网络节点的控制能力,设置网络攻击策略;

以设置的网络攻击策略对网络模型进行攻击,以脆弱性指标为标准,监控并记录被攻击后的性能指标;

确定性能指标的变化趋势,根据脆弱性指标的变化趋势,确定待测系统的脆弱性,完成待测系统的脆弱性测评。

其中,网络模型为一个点集和一个边集建立的图。

其中,控制能力为节点的最小驱动节点集MDS所占的比例。

其中,攻击策略为根据节点的控制能力升序或降序攻击;

攻击时,每次移除排在对首的多个节点和多个节点相连的链路,并计算当前网络模型中网络的平均最短路径和最大子集团尺寸,根据平均最短路径和最大子集团尺寸确定节点的移除比例,当比例达到预设值时,终止攻击。

其中,确定性能指标的变化趋势,包括:

提取每次攻击时的平均最短路径和最大子集团尺寸数据,以平均最短路径和最大子集团尺寸数据为纵轴,以节点的移除比例为横轴,构建线形图,根据线形图确定性能指标的变化趋势。

本发明还提出了一种用于测评系统脆弱性的系统200,如图2所示,包括:

模型建立单元201,确定待测系统,针对待测系统建立待测系统的网络模型,针对网络模型,确定网络模型中网络节点的控制能力;

指标确定单元202,采用复杂网络的平均最短路径和最大子集团尺寸两项指标,作为脆弱性测评的脆弱性指标;

策略确定单元203,针对网络模型中网络节点的控制能力,设置网络攻击策略;

模拟单元204,以设置的网络攻击策略对网络模型进行攻击,以脆弱性指标为标准,监控并记录被攻击后的性能指标;

测评单元205,确定性能指标的变化趋势,根据脆弱性指标的变化趋势,确定待测系统的脆弱性,完成待测系统的脆弱性测评。

其中,网络模型为一个点集和一个边集建立的图。

其中,控制能力为节点的最小驱动节点集MDS所占的比例。

其中,攻击策略为根据节点的控制能力升序或降序攻击;

攻击时,每次移除排在对首的多个节点和多个节点相连的链路,并计算当前网络模型中网络的平均最短路径和最大子集团尺寸,根据平均最短路径和最大子集团尺寸确定节点的移除比例,当比例达到预设值时,终止攻击。

其中,确定性能指标的变化趋势,包括:

提取每次攻击时的平均最短路径和最大子集团尺寸数据,以平均最短路径和最大子集团尺寸数据为纵轴,以节点的移除比例为横轴,构建线形图,根据线形图确定性能指标的变化趋势。

本发明贴合现实生活中的真实网络,从系统可控性的角度更全面的测评攻击策略对系统的伤害,通过线形图的方式可以清晰展现集群系统的脆弱性指标变化趋势,便于研究人员定性和定量的理解系统的脆弱性性能。

本领域内的技术人员应明白,本申请的实施例可提供为方法、系统、或计算机程序产品。因此,本申请可采用完全硬件实施例、完全软件实施例、或结合软件和硬件方面的实施例的形式。而且,本申请可采用在一个或多个其中包含有计算机可用程序代码的计算机可用存储介质(包括但不限于磁盘存储器、CD-ROM、光学存储器等)上实施的计算机程序产品的形式。本申请实施例中的方案可以采用各种计算机语言实现,例如,面向对象的程序设计语言Java和直译式脚本语言JavaScript等。

本申请是参照根据本申请实施例的方法、设备(系统)、和计算机程序产品的流程图和/或方框图来描述的。应理解可由计算机程序指令实现流程图和/或方框图中的每一流程和/或方框、以及流程图和/或方框图中的流程和/或方框的结合。可提供这些计算机程序指令到通用计算机、专用计算机、嵌入式处理机或其他可编程数据处理设备的处理器以产生一个机器,使得通过计算机或其他可编程数据处理设备的处理器执行的指令产生用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的装置。

这些计算机程序指令也可存储在能引导计算机或其他可编程数据处理设备以特定方式工作的计算机可读存储器中,使得存储在该计算机可读存储器中的指令产生包括指令装置的制造品,该指令装置实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能。

这些计算机程序指令也可装载到计算机或其他可编程数据处理设备上,使得在计算机或其他可编程设备上执行一系列操作步骤以产生计算机实现的处理,从而在计算机或其他可编程设备上执行的指令提供用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的步骤。

尽管已描述了本申请的优选实施例,但本领域内的技术人员一旦得知了基本创造性概念,则可对这些实施例作出另外的变更和修改。所以,所附权利要求意欲解释为包括优选实施例以及落入本申请范围的所有变更和修改。

显然,本领域的技术人员可以对本申请进行各种改动和变型而不脱离本申请的精神和范围。这样,倘若本申请的这些修改和变型属于本申请权利要求及其等同技术的范围之内,则本申请也意图包含这些改动和变型在内。

- 一种用于测评系统脆弱性的方法及系统

- 一种用于众包地图构建的测评系统及方法