一种窃电检测方法、装置及计算机可读存储介质

文献发布时间:2023-06-19 11:52:33

技术领域

本申请涉及窃电检测技术领域,尤其涉及一种窃电检测方法、装置及计算机可读存储介质。

背景技术

窃电是一种采用违法的手段不计量或者少计量用电占用电能的行为,用以达到少交甚至不交电费的目的,窃电类型大体有改变电流(失流)、改变电压(失压)、改变表计的结构和接线方式、强交流磁场窃电等等,它们的共同特点是将用电量的真实值更改,达到少计量或不计量的目的。随着通过更改电表数据的方式的窃电行为增加,窃电行为变得更加多元化而难以检测,因此如何准确检测出用户的窃电行为是当前亟待解决的技术问题。

发明内容

本申请提供了一种窃电检测方法、装置及计算机可读存储介质,能够检测多种不同类型的窃电行为且具有优良性能,大大提高了窃电检测的准确性和适应性。

有鉴于此,本申请第一方面提供了一种窃电检测方法,包括:

确定台区在指定天数内的窃电总误差;

对所述台区中的每个用户,将所述用户对应的总用电向量和所述窃电总误差的相关度确定为所述用户对应的第一窃电可能性,所述总用电向量是所述用户在所述指定天数内的各天的用电数据组合得到的;

对所述台区中的每个用户,根据所述用户各天的用电曲线之间的差异度,确定所述用户对应的第二窃电可能性;

根据各个用户的所述第一窃电可能性和所述第二窃电可能性,确定所述台区中的窃电用户。

可选的,所述用户对应的总用电向量和所述窃电总误差的相关度是通过最大互信息系数算法计算得到的。

可选的,所述根据所述用户各天的用电曲线之间的差异度,确定所述用户对应的第二窃电可能性,包括:

对所述用户各天的用电曲线进行聚类,得到所述用户每一天的用电曲线与该天以外的其他天的用电曲线之间的差异度;

融合所述用户各天的用电曲线对应的所述差异度,得到所述用户对应的第二窃电可能性。

可选的,所述对所述用户各天的用电曲线进行聚类,包括:

通过基于密度峰值的快速聚类算法对所述用户各天的用电曲线进行聚类。

可选的,所述对所述用户各天的用电曲线进行聚类,得到所述用户每一天的用电曲线与该天以外的其他天的用电曲线之间的差异度,包括:

对所述用户各天的用电曲线进行聚类,得到所述用户每一天对应的用电曲线密度和用电曲线距离;

对每一天的所述用电曲线密度和所述用电曲线距离进行融合,得到每一天的用电曲线对应的所述差异度。

可选的,所述根据各个用户的所述第一窃电可能性和所述第二窃电可能性,确定所述台区中的窃电用户,包括:

对各个用户的所述第一窃电可能性和所述第二窃电可能性进行加权融合,得到各个用户对应的融合窃电可能性;

对各个用户对应的所述融合窃电可能性进行排序,根据排序结果确定所述台区中的窃电用户。

可选的,所述第一窃电可能性对应的权重与所述第二窃电可能性对应的权重是自适应变化的。

可选的,所述确定台区在指定天数内的窃电总误差,包括:

获取台区在指定天数内的总用电量的测量值以及所述台区中各用户对应的用电量的测量值;

根据所述总用电量对应的测量值以及所述用户对应的用电量的测量值之和,计算所述台区对应的窃电总误差。

本申请第二方面提供一种窃电检测装置,包括:

窃电总误差确定模块,用于确定台区在指定天数内的窃电总误差;

第一窃电可能性确定模块,用于对所述台区中的每个用户,将所述用户对应的总用电向量和所述窃电总误差的相关度确定为所述用户对应的第一窃电可能性,所述总用电向量是所述用户在所述指定天数内的各天的用电数据组合得到的;

第二窃电可能性确定模块,用于对所述台区中的每个用户,根据所述用户各天的用电曲线之间的差异度,确定所述用户对应的第二窃电可能性;

窃电用户确定模块,用于根据各个用户的所述第一窃电可能性和所述第二窃电可能性,确定所述台区中的窃电用户。

本申请第三方面提供一种计算机可读存储介质,所述计算机可读存储介质用于存储程序代码,所述程序代码用于执行上述第一方面所述的窃电检测方法。

从以上技术方案可以看出,本申请具有以下优点:

本申请实施例提供了一种窃电检测方法,可以通过用户对应的总用电向量和窃电总误差的相关度确定用户对应的第一窃电可能性,根据用户各天的用电曲线之间的差异度,确定用户对应的第二窃电可能性,从而可以根据各个用户的第一窃电可能性和第二窃电可能性,确定出台区中的窃电用户。本申请实施例提供的窃电检测方法,能够检测多种不同类型的窃电行为且具有优良性能,大大提高了窃电检测的准确性和适应性。

附图说明

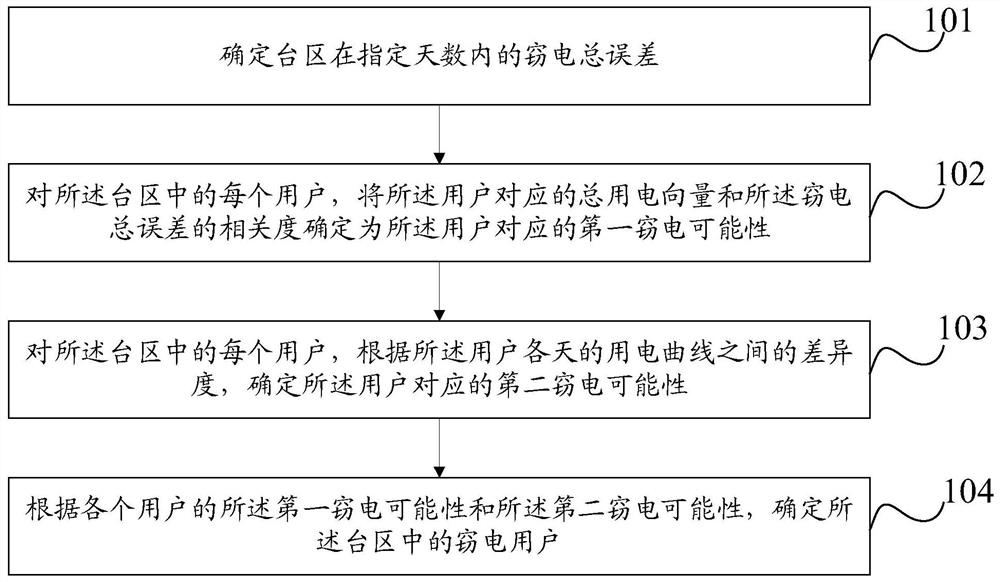

图1为本申请实施例提供的窃电检测方法的第一流程图;

图2是本申请实施例提供的窃电检测方法的第二流程图;

图3是本申请实施例提供的六种窃电类型的曲线图;

图4是本申请实施例提供的窃电用户数量与AUC的变化曲线图;

图5是本申请实施例提供的窃电检测装置的结构示意图。

具体实施方式

为了使本技术领域的人员更好地理解本申请方案,下面将结合本申请中的附图,对本申请中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅是本申请一部分实施例,而不是全部的实施例。基于本申请中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本申请保护的范围。

窃电是一种采用违法的手段不计量或者少计量用电占用电能的行为,用以达到少交甚至不交电费的目的。准确的检测出用户的窃电行为是维护电网安全与效益的重要工作。

为对用户的窃电行为进行检测,筛查出具有窃电行为的用户,本申请实施例提供了一种窃电检测方法,可以参见图1,图1为本申请实施例提供的窃电检测方法的第一流程图,该方法包括:

S101、确定台区在指定天数内的窃电总误差。

台区是指(一台)变压器的供电范围或区域,台区中包括多个用电用户。窃电总误差是由于用户的窃电行为而导致的总用电量的测量误差,具体的,即测量的总用电量和台区中各用户对应的用电量之和不相等。在一种实施方式中,可以获取台区在指定天数内的总用电量的测量值,即可以获取台区总表在指定天数内测量的用电数据,还可以获取该指定天数内台区中各用户对应的用电量的测量值,即可以获取各个用户分表在该指定天数内测量的用电数据,如此,将总用电量对应的测量值与各个用户对应的用电量的测量值之和进行作差,可以计算得到所述台区对应的窃电总误差。

可以理解的,指定天数可以根据需求自行设定,比如可以是30天、300天等等,本申请实施例对此不作限制。

在一个例子中,可以采集台区m天内共n个用户的用电数据,可以通过下面的式子计算该台区由窃电行为导致的窃电总误差e

其中,A为台区内n个用电用户的集合,E

其中,Γ为台区内窃电用户的集合,x

在获取到台区中各个用户对应的用电数据之后,在一种实施方式中,可以对用户的用电数据进行归一化,具体的,可以将每个用户的用电数据均除以时间序列中的用电量的最大值。对应到上述的例子中,归一化后的各个用户的用电数据可以用n*m个向量表示,即n个用户中的每个用户对应有m个向量,每个向量对应该用户1天的用电数据,m个向量对应该用户m天的用电数据。

S102、对所述台区中的每个用户,将所述用户对应的总用电向量和所述窃电总误差的相关度确定为所述用户对应的第一窃电可能性。

这里,每个用户都可以确定其对应的总用电向量,一个用户的总用电向量是该用户在指定天数内的各天的用电数据按照时间的先后顺序排列组合得到的,比如对于第i个用户,其对应的m天的用电数据可以对应m个向量,将该m个向量按照时间先后顺序进行排列组合,可以得到该第i个用户对应的总用电向量,该第i个用户对应的总用电向量可以记为c

在S102中,可以对每个用户分别计算其总用电向量与窃电总误差之间的相关度,可以将每个用户对应的所述相关度作为该用户对应的第一窃电可能性。可以理解的,一个用户对应的所述相关度越高,则该用户存在窃电行为的概率就越高,即其对应的第一窃电可能性就越大。

对于总用电向量与窃电总误差之间的相关度,可以有多种计算方式。在一种实施方式中,可以通过最大互信息系数算法计算总用电向量与窃电总误差之间的相关度。具体的,每一个用户对应的总用电向量c

(1)给定一个包含(x,y)的有序对的有限集合D,其中,x和y分别表示单个用户对应的总用电向量c

(2)将x分为m份,将y分为n份。那么二维平面xOy就被划分为了m*n的网格,将这个网格记为G,将集合D中元素在网格中每个单元里的分布记为D|

其中,max代表网格G中所有单元中的最大值,I(D|

(3)特征矩阵的定义为:

当集合D确定时,(x,y)有序对有|D|对,网格数量小于B(n),则其估计值确定方式如下:

确定式中往往根据经验选取B(|D|)=|D|

在一种实施方式中,可以按照各个用户对应的相关度按大到小进行排序,排序越高的rank值越大,得到第一窃电可能性排序,记为rank1。

S103、对所述台区中的每个用户,根据所述用户各天的用电曲线之间的差异度,确定所述用户对应的第二窃电可能性。

如前所述,可以获取到每个用户在指定天数内每天的用电数据,这里,每天的用电数据可以包括该用户在该天不同时刻的用电量,因此,可以根据用户每天的用电数据确定用户每天的用电曲线。

对每个用户,可以确定该用户各天的用电曲线之间的差异度,从而根据该差异度可以确定该用户对应的第二窃电可能性。由于窃电用户实施窃电行为时,当天的用电曲线与无窃电行为的正常用电曲线会有较大的差异,因此,若一个用户各天的用电曲线之间的差异度较大,则该用户是窃电用户的可能性也会较大。

在确定用户各天的用电曲线之间的差异度时,在一种实施方式中,可以对该用户各天的用电曲线进行聚类,从而可以得到该用户每一天的用电曲线与该天以外的其他天的用电曲线之间的差异度。这里,在确定该用户每一天的用电曲线对应的所述差异度时,具体的,可以对该用户各天的用电曲线进行聚类,可以得到该用户的全部用电曲线在聚类后每一天对应的用电曲线密度以及、每一天的用电曲线与该天以外的其他天的用电曲线之间的距离,可以将该距离称为用电曲线距离。在得到该用户每一天对应的所述用电曲线密度和所述用电曲线距离之后,可以对每一天均进行所述用电曲线密度和所述用电曲线距离的融合,从而可以得到每一天的用电曲线对应的所述差异度。之后,可以将该用户各天的用电曲线对应的所述差异度进行融合,从而可以得到该用户对应的第二窃电可能性。

在对用户各天的用电曲线进行聚类时,在一种实施方式中,可以通过基于密度峰值的快速聚类算法对用户各天的用电曲线进行聚类。为便于理解,下面结合前文中m天n个用户的例子对基于密度峰值的快速聚类算法的具体步骤进行说明。

可以获取用户i在m天内的每一天的用电曲线,这里,可以将该用户第j天的用电曲线记为C

其中,d

δ

即所有密度大于第j天的用电曲线与该第j天的用电曲线最近的距离,特别的,当某天的用电曲线密度最高时,令其距离δ

窃电用户用电曲线与正常用户用电曲线的特征不同,故经过聚类后,会聚类成两种不同的类别。实际中,窃电用户的数量往往比正常用户的数量少得多,故窃电用户用电曲线聚类后的密度ρ

用户i第j天的用电曲线对应的所述差异度ξ

在一种实施方式中,可以对各个用户对应的所述第二窃电可能性进行按大到小进行排序,得到第二窃电可能性排序,可以记为rank2。

与K均值聚类等聚类算法相比,基于密度峰值的快速聚类算法不需要考虑形状,也不用选择任何参数。而且,基于密度峰值的快速聚类算法简单,只需要计算ρ

S104、根据各个用户的所述第一窃电可能性和所述第二窃电可能性,确定所述台区中的窃电用户。

在一种实施方式中,可以对各个用户的所述第一窃电可能性和所述第二窃电可能性进行加权融合,得到各个用户对应的融合窃电可能性,则可以将所述融合窃电可能性最大的指定数量个用户确定为台区中的窃电用户。在一种实施方式中,可以对各个用户对应的所述融合窃电可能性进行排序,将排序较高(比如大于预设的序号)的用户确定为所述台区中的窃电用户。

需要注意的是,在一种实施方式中,在融合所述第一窃电可能性和所述第二窃电可能性时,第一窃电可能性对应的权重与第二窃电可能性对应的权重可以是自适应变化的。这里,仍然可以结合前文中m天n个用户的例子进行说明。

在得到第一窃电可能性排序rank1和第二窃电可能性排序rank2后,可以利用自适应变化的权重,将两种窃电可能性排序进行融合,得到综合的最终窃电可能性排序:

其中,α

其中,β

综合排序rank即为最终排序,其中排序较高的用户即可以确定为窃电用户。

本申请实施例提供了一种窃电检测方法,可以通过用户对应的总用电向量和窃电总误差的相关度确定用户对应的第一窃电可能性,根据用户各天的用电曲线之间的差异度,确定用户对应的第二窃电可能性,从而可以根据各个用户的第一窃电可能性和第二窃电可能性,确定出台区中的窃电用户。本申请实施例提供的窃电检测方法,能够检测多种不同类型的窃电行为且具有优良性能,大大提高了窃电检测的准确性和适应性。

可以参考图2,图2是本申请实施例提供的窃电检测方法的第二流程图,该方法可以包括:

S201、获取台区在指定天数内的总用电量的测量值以及所述台区中各用户对应的用电量的测量值。

S202、根据所述总用电量对应的测量值以及所述用户对应的用电量的测量值之和,计算所述台区对应的窃电总误差。

S203、对所述台区中的每个用户,将用户在所述指定天数内的各天的用电数据组合,得到用户对应的总用电向量。

S204、根据最大互信息系数算法计算所述用户对应的总用电向量和所述窃电总误差的相关度,并将所述相关度确定为该用户对应的第一窃电可能性。

S205、对所述台区中的每个用户,通过基于密度峰值的快速聚类算法对所述用户各天的用电曲线进行聚类,得到所述用户每一天对应的用电曲线密度和用电曲线距离。

S206、对所述用户每一天的所述用电曲线密度和所述用电曲线距离进行融合,得到所述用户每一天的用电曲线与该天以外的其他天的用电曲线之间的差异度。

S207、融合所述用户各天的用电曲线对应的所述差异度,得到所述用户对应的第二窃电可能性。

S208、对各个用户的所述第一窃电可能性和所述第二窃电可能性进行加权融合,得到各个用户对应的融合窃电可能性。

S209、对各个用户对应的所述融合窃电可能性进行排序,根据排序结果确定所述台区中的窃电用户。

本申请实施例提供了一种窃电检测方法,可以通过用户对应的总用电向量和窃电总误差的相关度确定用户对应的第一窃电可能性,根据用户各天的用电曲线之间的差异度,确定用户对应的第二窃电可能性,从而可以根据各个用户的第一窃电可能性和第二窃电可能性,确定出台区中的窃电用户。本申请实施例提供的窃电检测方法,能够检测多种不同类型的窃电行为且具有优良性能,大大提高了窃电检测的准确性和适应性。

下面提供一个应用上述方法进行窃电检测的实施例。

可以将窃电方式归类为表1所示六种类型:

表1六种窃电类型

表1中,x

下面结合具体的算例、计算公式、前文所提的基于相关度与聚类融合技术的窃电检测算法针对上述六种窃电方式进行可行性验证,具体包括:

为了验证所提技术方案的有效性,本申请实施例应用于一个包含四千多个居民和485个中小型企业等用户的台区,收集了经过审查的超过500天的用电数据,可看作用户的实际用电量。这里,可以选用该台区485家中小型企业2009年8月(除31日)的用电数据,得到的用电数据可看作485×30组向量,该台区半小时测量一次用电量,故每组向量含有48个数据。把485个用户分为12组,每组用户约有40个,在每组中随机选取其中1到5个用户认为是窃电用户,其数量依次递增,随机用上述六种不同的窃电方式改变其真实值,作为分表测量值。按照前文所提供的窃电检测方法的步骤进行实验,以验证本算法的性能。

为了评估本申请实施例提出的技术方案的性能,可以采用受试者工作特征曲线下的面积(AUC)作为评价指标。采用受试者工作特征曲线是以真正率为纵轴,假正率为横轴画图得到的曲线。将所有用户分为正常用户集合N和窃电用户集合Γ,|N|和|Γ|分别表示集合中的用户数量。将所有用户按照窃电可能按从小到大的顺序排序。则AUC公式如下:

在12组用户中,随机选取5个作为窃电用户。窃电用户占该组用户12.5%左右。将本申请实施例提供的窃电检测方法与其他窃电检测方法分别进行100次窃电用户检测实验,取平均值,结果如表2所示:

表2窃电检测指标(AUC)平均值

从上表可以看出,将最大互信息系数算法与基于密度峰值的快速聚类算法结合后,大大提升了对第六种窃电类型的检测能力,而对其他窃电类型的检测能力也有较高的检测准确度。本实验证明了本申请实施例提出的算法的有效性。

实验采用本申请实施例提供的窃电检测方法与其他窃电检测方法对窃电类型6进行了试验,可以参见图4,图4是本申请实施例提供的窃电用户数量与AUC的变化曲线图。

从曲线中可以看到,随着窃电用户数量的增加,其他窃电检测方法的性能明显变差,而本申请实施例提供的窃电检测方法,由于基于密度峰值的快速聚类算法受用户增多的影响较小,因此可以保持稳定的检测准确度,在窃电用户数量较多的台区有较好的性能。

本申请实施例提出了一种基于最大互信息系数与密度峰值的快速聚类算法的融合窃电检测算法,对六种基本窃电类型均具有有效性,适用于普通的用电场景,有较强适用性。

其中,最大互信息系数算法能够在已获得的数据信息最少的情况下,得到测量期间总窃电误差与各个用户总用电之间的关联性,并克服了皮尔逊相关系数算法只能判断两个向量线性相关的程度,不能检测更复杂的如二、三次函数关系、时变关系等的缺点,能够检测更多种类的相关性,不局限于线性关系,运用于检测各种类型的相关性。

密度峰值的快速聚类算法能够根据密度特征来检测异常用户,这些异常用户的负载曲线比正常用户的负载曲线更具有随机性,该算法能更好地克服这种随机性,并且补足了基于相关性的算法在检测部分窃电类型时的不足,其在大数据聚类和异常检测中具有良好效果。

本申请实施例提出的技术方案在最大互信息系数算法检测管理线损与用户窃电行为之间的相关性的此基础上采用密度峰值的快速聚类算法,定位有窃电可能性的用户,能够检测多种窃电类型,结合了两种算法的优势,补充了各自单一算法的缺点,大大提升了检测窃电行为的准确性与适应性。

下面可以参考图5,图5是本申请实施例提供的窃电检测装置的结构示意图,该装置包括:

窃电总误差确定模块510,用于确定台区在指定天数内的窃电总误差;

第一窃电可能性确定模块520,用于对所述台区中的每个用户,将所述用户对应的总用电向量和所述窃电总误差的相关度确定为所述用户对应的第一窃电可能性,所述总用电向量是所述用户在所述指定天数内的各天的用电数据组合得到的;

第二窃电可能性确定模块530,用于对所述台区中的每个用户,根据所述用户各天的用电曲线之间的差异度,确定所述用户对应的第二窃电可能性;

窃电用户确定模块540,用于根据各个用户的所述第一窃电可能性和所述第二窃电可能性,确定所述台区中的窃电用户。

本申请实施例提供了一种窃电检测装置,可以通过用户对应的总用电向量和窃电总误差的相关度确定用户对应的第一窃电可能性,根据用户各天的用电曲线之间的差异度,确定用户对应的第二窃电可能性,从而可以根据各个用户的第一窃电可能性和第二窃电可能性,确定出台区中的窃电用户。本申请实施例提供的窃电检测方法,能够检测多种不同类型的窃电行为且具有优良性能,大大提高了窃电检测的准确性和适应性。

本申请还提供一种计算机可读存储介质,所述计算机可读存储介质用于存储程序代码,所述程序代码用于执行本申请实施例提供的任一项所述的窃电检测方法。

所属领域的技术人员可以清楚地了解到,为描述的方便和简洁,上述描述的装置和模块的具体工作过程,可以参考前述方法实施例中的对应过程,在此不再赘述。

本申请的说明书及上述附图中的术语“第一”、“第二”、“第三”、“第四”等(如果存在)是用于区别类似的对象,而不必用于描述特定的顺序或先后次序。应该理解这样使用的数据在适当情况下可以互换,以便这里描述的本申请的实施例例如能够以除了在这里图示或描述的那些以外的顺序实施。此外,术语“包括”和“具有”以及他们的任何变形,意图在于覆盖不排他的包含,例如,包含了一系列步骤或模块的过程、方法、系统、产品或设备不必限于清楚地列出的那些步骤或模块,而是可包括没有清楚地列出的或对于这些过程、方法、产品或设备固有的其它步骤或模块。

应当理解,在本申请中,“至少一个(项)”是指一个或者多个,“多个”是指两个或两个以上。“和/或”,用于描述关联对象的关联关系,表示可以存在三种关系,例如,“A和/或B”可以表示:只存在A,只存在B以及同时存在A和B三种情况,其中A,B可以是单数或者复数。字符“/”一般表示前后关联对象是一种“或”的关系。“以下至少一项(个)”或其类似表达,是指这些项中的任意组合,包括单项(个)或复数项(个)的任意组合。例如,a,b或c中的至少一项(个),可以表示:a,b,c,“a和b”,“a和c”,“b和c”,或“a和b和c”,其中a,b,c可以是单个,也可以是多个。

在本申请所提供的几个实施例中,应该理解到,所揭露的系统,装置和方法,可以通过其它的方式实现。例如,以上所描述的装置实施例仅仅是示意性的,例如,所述模块的划分,仅仅为一种逻辑功能划分,实际实现时可以有另外的划分方式,例如多个模块或组件可以结合或者可以集成到另一个系统,或一些特征可以忽略,或不执行。另一点,所显示或讨论的相互之间的耦合或直接耦合或通信连接可以是通过一些接口,装置或模块的间接耦合或通信连接,可以是电性,机械或其它的形式。

所述作为分离部件说明的模块可以是或者也可以不是物理上分开的,作为模块显示的部件可以是或者也可以不是物理模块,即可以位于一个地方,或者也可以分布到多个网络模块上。可以根据实际的需要选择其中的部分或者全部模块来实现本实施例方案的目的。

另外,在本申请各个实施例中的各功能模块可以集成在一个处理模块中,也可以是各个模块单独物理存在,也可以两个或两个以上模块集成在一个模块中。上述集成的模块既可以采用硬件的形式实现,也可以采用软件功能模块的形式实现。

所述集成的模块如果以软件功能模块的形式实现并作为独立的产品销售或使用时,可以存储在一个计算机可读取存储介质中。基于这样的理解,本申请的技术方案本质上或者说对现有技术做出贡献的部分或者该技术方案的全部或部分可以以软件产品的形式体现出来,该计算机软件产品存储在一个存储介质中,包括若干指令用以使得一台计算机设备(可以是个人计算机,服务器,或者网络设备等)执行本申请各个实施例所述方法的全部或部分步骤。而前述的存储介质包括:U盘、移动硬盘、只读存储器(英文全称:Read-OnlyMemory,英文缩写:ROM)、随机存取存储器(英文全称:Random Access Memory,英文缩写:RAM)、磁碟或者光盘等各种可以存储程序代码的介质。

以上所述,以上实施例仅用以说明本申请的技术方案,而非对其限制;尽管参照前述实施例对本申请进行了详细的说明,本领域的普通技术人员应当理解:其依然可以对前述各实施例所记载的技术方案进行修改,或者对其中部分技术特征进行等同替换;而这些修改或者替换,并不使相应技术方案的本质脱离本申请各实施例技术方案的精神和范围。

- 一种窃电检测方法、装置及计算机可读存储介质

- 反窃电分析预警方法、装置及计算机可读存储介质