一种基于远程动态注入的USB-HID安全自动化测试装置

文献发布时间:2024-04-18 19:44:28

技术领域

本发明属于物理设备的网络安全领域,尤其涉及一种基于远程动态注入的USB-HID安全自动化测试装置。

背景技术

随着5G、云计算、大数据、物联网等新型技术的快速发展,数字化的进程被快速推进,当代社会已经进入了网络时代。在网络时代中,万事万物被紧密的联系起来,各种数据海量增长,与此同时,网络攻击事件频繁发生,网络攻击常态化日趋明显。随着网络防火墙,入侵检测系统以及杀毒软件等防御手段的迭代更新,针对网络层的信息安全在一定程度上能够得到有效保障。而针对物理层上发动的网络渗透和攻击,却更容易被人忽视。

发明内容

针对上述问题,本发明提供一种基于远程动态注入的USB-HID安全自动化测试装置。

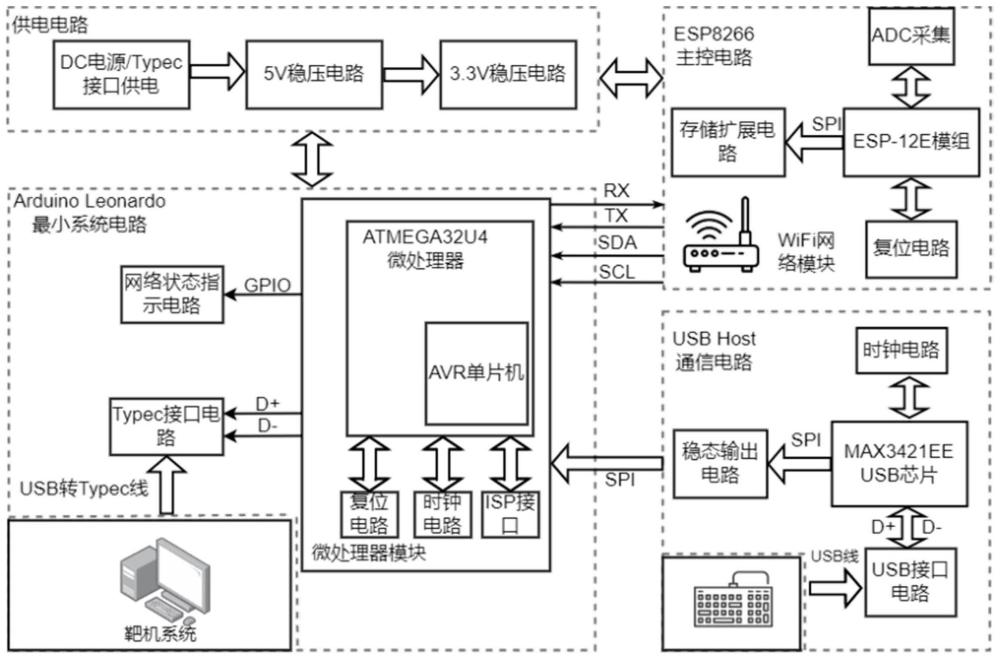

本发明的一种基于远程动态注入的USB-HID安全自动化测试装置,包括电源模块、主控模块、ESP8266网络模块、USB主机通信模块、存储扩展模块、人机交互界面以及系统接口。

主控模块由Arduino Leonardo最小系统电路组成,用于处理从ESP8266网络模块中远程注入的脚本数据,模拟键盘的击键操作,完成脚本的运行。

ESP8266网络模块由ESP8266主控电路组成,用来搭建网络服务器,管理用户上传的脚本,建立可视化的页面,方便用户浏览相关的脚本信息,在页面上实时的对脚本进行编辑以及远程操控脚本。

USB主机通信模块为USB Host通信电路,USB Host通信电路具备与HID设备进行数据通信的功能,对HID协议传输的数据进行解析,配合Arduino电路能够实现对键盘数据的获取。

电源模块,系统的供电是通过DC电源端口和Typec接口进行供电,其中DC电源端口供电电压为12V,Typec接口电路的供电电压为标准的USB电压输入,USB供电电压为5V。

存储扩展模块,能够让系统能够扩展更大的存储空间,用来保存用户程序和渗透测试中产生的数据。

人机交互平台负责脚本的编辑,同时装置的网络设置通过界面进行管理,在界面中也能访问到系统本身的数据。

系统接口包含Typec接口、USB接口、DC电源接口和SD卡插入接口。

进一步的,电源模块的电源供应是通过DC端口和Typec接口两种方式供应,硬件系统的工作电压为5V和3.3V,其中5V电压供电给ATMEGA32U4主控芯片以及CD74HCT125缓冲器,WS2812模块提供电源,而MAX3421EE主控芯片,ESP8266WiFi模组,SD卡的缓冲器LVC125A芯片则需要3.3V的工作电压。

进一步的,存储扩展模块采用Mirco SD卡,采用的通信方式:SPI模式;所述主控模块通过SPI通信的方式与存储扩展模块进行数据的发送和接收。

进一步的,主控模块采用高性能,低功耗的AVR 8位微处理器ATMEGA32U4,支持IIC通信、SPI通信、Uart通信,而且支持USB2.0高速通信,通过Typec接口与靶机平台的USB端口进行USB通信,实现对HID设备数据的处理。

进一步的,ESP8266网络模块的核心电路是以ESP-12E WiFi模块为核心的电路,ESP-12E模块支持标准的IEEE802.11 b/g/b协议,完整的TCP/IP协议栈,既为现有的装置添加联网功能,也作为构建网络服务器的核心控制器,实现自动化测试装置对靶机系统的远程操控和脚本的远程注入。

进一步的,USB主机通信模块使用了MAX3421EE芯片,该芯片具备与HID设备通信的功能,能够解析HID设备发送的数据,并将解析的数据传送到与之连接的Arduino主控模块上。

进一步的,人机交互界面,通过ESP8266网络模块构建起的上位机平台,在上位机平台中,人机交互界面由击键记录页面、脚本注入页面、热点设置页面以及控制台页面四部分组成,每一部分的交互界面都对应了系统装置的硬件功能。

本发明的有益技术效果为:

本发明的功能复合,直接作用于物理设备的红蓝对抗测试中,可通过上位机平台管理的脚本,远程注入到目标平台,通过各类功能的脚本的运行来评估目标设备的USB接口安全等级以及挖掘目标设备的安全漏洞,以提高物理设备的防御能力,从而保护物理设备的数据安全;该装置体积较小,便携性好,脚本数据可通过可视化的页面进行显示,方便多类型脚本的管理。

附图说明

图1为本发明的装置的系统电路原理图。

图2为本发明的电路硬件框图。

图3为本发明的电源模块电路原理图。

图4为本发明的USB主机通信电路原理图。

图5为本发明的Arduino最小系统电路原理图。

图6为本发明的ESP8266网络模块的电路原理图。

图7为本发明的存储扩展模块的电路原理图;

图8为本发明的外观模型图。

具体实施方式

下面将结合附图和实施例对本发明作进一步的详细说明。

本发明的一种基于远程动态注入的USB-HID安全自动化测试装置如图1、图2所示,包括电源模块、主控模块、ESP8266网络模块、USB主机通信模块、存储扩展模块和外壳。外壳采用了3D打印制作,外壳如图8所示,为长方体,该外壳的具体参数为:长为11cm,宽为7cm,高为3cm。外壳顶部设计为透明盖板,从盖板上可以直接观察到系统核心板的电路以及运行时的状态指示。同时,外壳两侧留置了四个接口,分别是:DC电源端口、Typec接口、USB接口以及SD卡插入接口。

主控模块由Arduino Leonardo最小系统电路组成(电路如图5所示),用于处理从ESP8266网络模块中远程注入的脚本数据,模拟键盘的击键操作,完成脚本的运行。

ESP8266网络模块由ESP8266主控电路组成,用来搭建网络服务器,管理用户上传的脚本,建立可视化的页面,方便用户浏览相关的脚本信息,在页面上实时的对脚本进行编辑以及远程操控脚本。

USB主机通信模块为USB Host通信电路,USB Host通信电路具备与HID设备进行数据通信的功能,对HID协议传输的数据进行解析,配合Arduino电路能够实现对键盘数据的获取。

电源模块,系统的供电是通过DC电源端口和Typec接口进行供电,其中DC电源端口供电电压为12V,Typec接口电路的供电电压为标准的USB电压输入,USB供电电压为5V。

存储扩展模块,能够让系统能够扩展更大的存储空间,用来保存用户程序和渗透测试中产生的数据。

人机交互平台负责脚本的编辑,同时装置的网络设置通过界面进行管理,在界面中也能访问到系统本身的数据。

电源模块电路如图3所示。电源模块有两种不同的输入电压,分别为5V、12V。由于系统的工作电压一般为5V和3.3V,因此电源模块需要针对输入电压进行稳压处理。对于DC电源端口输入的12V电压,电源模块首先利用了二极管来防止电压的反向输入,保护稳压电路,然后通过电压调节芯片SPX1117M3将电压转换为5V,5V电压主要用于Arduino主控模块和存储模块的电源供应。最后利用AMS1117降压电压电路将5V电压转换为3.3V,3.3V电压主要是用于ESP8266网络模块和USB主机通信模块电路的电源供应。对于Typec接口输入的5V标准电压,为了满足系统对于3.3V电压的需求,只需利用AMS1117降压电压将5V电压进行转换即可。

ESP8266网络模块电路如图6所示,ESP8266网络模块有三种工作模式,分别是:接入点模式、无线终端模式、混合模式。当ESP8266网络模块工作在接入点模式下,该模块充当了路由器的功能,其他的设备可以连接ESP8266网络模块发出的WiFi热点,从而实现对系统的访问。当ESP8266网络模块工作在无线终端模式下,该模块充当了客户端的作用,可以连接和访问当前环境下的局域无线网。当ESP8266网络模块工作在混合模式下,该模块可以工作在以上两种模式,既能访问当前环境下的网络又能被其他的设备通过网络访问到。

存储扩展模块电路如图7所示,存储扩展模块用于存储测试过程中产生的数据、运行程序以及程序工作过程中所需的数据。系统的ESP8266模块在内部存在4MB的Flash空间,该Flash空间用于存储程序代码以及网络模块运行过程所需数据。随着系统在测试过程数据量的增多,4MB的Flash空间很容易出现空间不足的情况。因此需要存储扩展模块对存储空间进行扩大,为了实现存储空间容量的可调节,采用了Micro SD存储卡的扩展电路,该模块利用SPI通信的SCK(串行时钟线)、MOSI(主从从入端口)、MISO(主入从出端口)、CS(片选信号线)四个引脚与ESP8266网络模块的SPI通信引脚进行连接,实现了对网络模块的存储空间的扩展,保存了网络模块运行过程中产生的数据。

USB主机通信模块电路如图4所示,USB主机通信模块,该模块能让与之通信的控制器具备USB主机功能,否则该控制器是无法正常识别接入的HID设备,也就无法对HID漏洞进行测试。USB主机通信模块通过USB差分数据线D+、D-来获取USB端口传输的设备数据,然后模块通过SPI通信引脚实现与Arduino主控电路的连接,这样Arduino主控电路就能实现与HID设备的双向通信。

还包括,上位机模块首先连接系统发出的网络热点,通过浏览器访问系统的设备IP地址,即可登录系统的上位机平台。上位机平台主要由脚本注入页面、热点设置页面、控制台页面组成。在脚本注入页面可以管理多种攻击载荷,攻击载荷能够获取靶机的各类控制权限,远程连接红蓝对抗平台Caldera。热点设置页面负责系统的网络设置,在该页面能在不断电的情况下完成对网络参数的详细设置。最后,控制台页面由按钮和文本框组成,该页面模拟的是Linux系统的命令终端,通过该页面能直接访问和浏览到系统的相关数据。

上述装置的使用过程为:

将装置的Typec接口通过Typec转Usb数据线连接到靶机平台的USB端口。当观察到硬件装置的运行状态灯亮起以及网络状态指示灯为绿色时,说明系统已经处于运行状态并且通信网络已经正常连接。装置处于工作状态后会出现访问热点,通过客户端连接到装置热点,然后输入装置的IP地址,访问装置的上位机平台,在上位机平台中可以看到被管理的各类脚本,这些脚本能通过WIFI远程注入到目标平台并完成脚本的执行,通过配合多样的脚本可以实现对目标平台安全的评估,配合Caldera平台,可以增强装置的网络对抗能力,更全面的挖掘目标系统的安全漏洞,对目标系统的网络防御能力进行测试。

- 一种基于JMeter和Jenkins的接口自动化测试方法及其装置

- 一种熔体注入装置及其动态混合器

- 一种基于依赖注入的安卓应用半自动化测试方法

- 一种基于代码注入的自动化测试辅助识别方法