车载信息防篡改硬件设计方法、软件设计方法及保护方法

文献发布时间:2024-01-17 01:26:37

技术领域

本发明涉及汽车系统信息安全领域内的车载信息防篡改硬件设计方法、软件设计方法及保护方法。

背景技术

随着车载电子的广泛发展,汽车智能化的迭代,各种智能设备被应用到车内。如:网络互联通信、基于此的远程控制、自动驾驶等功能,以及越来越多的APP应用,账户信息、个人数据存储等等。

目前的对于网络信息安全,系统和软件方面已有部分研究,如域控制架构,各个域之间相对独立,域内通信采用局域网通信,实现基本的安全隔离。通过软件实现控制云端、网络传输、车载通信和外部接口安全隐患。但缺少电子系统造侵入和车辆被侵入或报废等情况,对账户信息等敏感数据进行清除和安全控制方法。针对智能网联汽车的攻击仍事件时有发生,电子系统(ECU或域控制器)被植入设备,读取内部数据、通信协议或为仿冒云平台发送控制指令提供通信载体,实现对汽车的远程控制,汽车安全问题日益凸显。

发明内容

本发明的目的是提供车载信息防篡改硬件设计方法、软件设计方法及保护方法,能有效保障汽车电子系统安全,在电子系统收到侵入时,能够提前预警,同时能够知道被侵入的程度。

为实现上述目的,本发明提供了车载系统信息防篡改硬件设计方法,包括以下内容,

步骤1,硬件核心防护层的设计;

步骤2,PCB板间防护和锁定防护层的设计;

步骤3,多路防篡改功能管脚防护层的设计;

步骤4,对外通信或控制接口防护层的设计;

步骤5,仪表盘防护层的设计。

与现有技术相比,本发明的有益效果在于,多重硬件防篡改设计,能有效保障汽车电子系统安全,在电子系统收到侵入时,能够提前预警,同时能够知道被侵入的程度。因为硬件防篡改设计,防止不法分子加装设计进行用户数据获取和车辆电子系统控制权,甚至是车辆的驾驶控制权,用户无法知道车辆的安全状态,而处于危险状态。

作为本发明的进一步改进,硬件核心防护层为最内层,为第五层,设计核心部分防侵入密闭腔体,采用多层柔性印制板,内层布置4组防篡改功能走线,表层进行完整的地平面层覆盖,每组都通过高密度走线,从随机数输出脚布置到随机数输入脚,4组走线完全覆盖柔性印制板;设计完成后,将柔性印制板安装至金属材质或者进行一体注塑屏蔽腔体内,仅留下需要接触的输出和输入脚,扣合锁定到PCB上,通过裸露金属接触面和MCU在PCB板上留置的接触弹片相接触,形成完整的随机数传输通道。

这样可以保障电子核心处于安全状态。

作为本发明的进一步改进,步骤2 的具体内容如下,

PCB板间防护和锁定防护层处于硬件核心防护层的外部,为第四层防护,涉及多个PCB板组装,在板间连接器或连接线中增加一组防篡改功能走线,同时在PCB安装的下方非可视区域,增加微动开关,被动控制另一组防篡改功能走线的通断。

这样,在前一、二和三级防护都被攻破的情况下,只要移除板间的连接,或者拆下PCB,防护即刻生效,达到保护的作用。

作为本发明的进一步改进,步骤3的具体内容如下,

多路防篡改功能管脚防护层处于PCB板间防护和锁定防护层的外部,为第三层防护,在外壳装配时,设计多路防篡改功能管脚,随机数输出管脚从PCB内层走出,在外壳合壳螺丝处增加微动开关设计,经微动开关后,再输入至MCU。

这样,侵入发生时,拧开螺丝打开外壳,微动开关断开,随机数无法正常传输,则检测到篡改,形成第三层防护。

作为本发明的进一步改进,步骤4的具体内容如下,

对外通信或控制接口防护层处于多路防篡改功能管脚防护层的外部,为第二层防护,产品对外通信或控制接口,增加防篡改功能管脚,每个接口设计增加两个焊脚,分别连接MCU的随机数的输出和输入管脚,对接连接器增加一根线束,对此两个焊脚进行短接。

这样,当造侵入,第一级防护失效,在端口增加监控或控制设备操作时,只要拔出连接器,输出和输入线随机断开,随机数无法正常传输,则检测到外部端口可能存在篡改,形成第二层防护。

作为本发明的进一步改进,步5的具体内容如下,

仪表盘防护层处于对外通信或控制接口防护层的外部,为第一层防护,整车电子部件集中在仪表盘部分,各种ECU装配完成后,需要安装仪表台装饰面板做整体覆盖,第一次防护便处于此装饰面板下方,有产品对位接口,增加多组防篡改功能走线,在装饰面板下发设计多组微动开关,被动控制防篡改功能走线的通断。

这样,在侵入车,尝试拆卸仪表台装饰板时,即会触发第一层防护。

为实现上述目的,本发明还提供了车载系统信息防篡改软件设计方法,其特征在于:包括以下内容,

用户通过中控屏幕人机交互,选择和确认安全保护的范围和深度。

作为本发明的进一步改进,安全保护范围设计如下菜单,

1、车门非法打开触发预警;2、车辆电子系统遭受入侵时,提醒硬件可能被篡改;3、清除APP登录账号和密码;4、清除特定APP用户数据;5、清除所有敏感数据,锁定发动机。

作为本发明的进一步改进,安全保护深度设计如下,

1、硬件防侵入第一层被突破即执行安全保护范围设定,此为最严密防护;2、第二~四层为中等等级防护,存在车身控制单元可能被劫持的风险,触发后可执行安全保护设定;3、第五层为最低要求防护,触发此等级,说明电子安全设计已经完全被突破,执行清除所有敏感数据的操作,锁定发动机,保障用户的安全驾驶和车辆财产安全。

与现有技术相比,本发明的有益效果在于,考虑可制造性和用户使用便捷性,电子系统安全设置的启用在整车生产完成后,由最终用户通过中控屏幕人机交互,选择和确认安全保护的范围和深度,电子系统安全软件设计,从整车角度进行考虑,利用车联网现有设备、定位系统和后台,和用户手机绑定。当出现非正常开门,即可触发,通过手机通知用户安全预警,同时由车辆自动报警,告知车辆所在位置,以免发生车辆被盗。

为实现上述目的,本发明还提供了车载系统信息防篡改保护方法,包括以下内容,

第一层防护被突破,仅仪表结构被侵入,电子系统仍处于安全状态,通知用户侵入程度较低,暂无信息和驾驶安全风险;

第二、三层防护被突破,则有被接入监控设备的风险,暴露用户轨迹,汽车存在被盗风险;

第四层防护被进入,车身部分控制子板有被更换风险,提醒用户联系专业售后人员检查维修;

第五层防护为最核心部分,保护用户敏感数据、加密模块、发动机控制、刹车安全系统和自动驾驶权限等和驾驶安全相关的电子系统,正常拆解和暴力拆解均为被视为侵入,一旦被侵入,被保护功能均被限制,车辆无法启动,同时电子系统根据客户的安全设定,删除敏感数据和加密模块数据,通知用户电子安全系统被破坏,需重新安装电子安全系统。

与现有技术相比,本发明的有益效果在于,由安全微控制器(MCU)实现,其具备硬件随机数发生器或设计有强伪随机数,利用随机数的安全特性,在MCU的一对GPIO管脚之间传输随机数,来检测是否收到篡改。整体结合软件和硬件两个层面设计,能有效保障汽车电子系统安全,在电子系统收到侵入时,能够提前预警,同时能够知道被侵入的程度。因为硬件防篡改和加密模块设计,防止不法分子加装设计进行用户数据获取和车辆电子系统控制权,甚至是车辆的驾驶控制权,用户无法知道车辆的安全状态,而处于危险状态。

附图说明

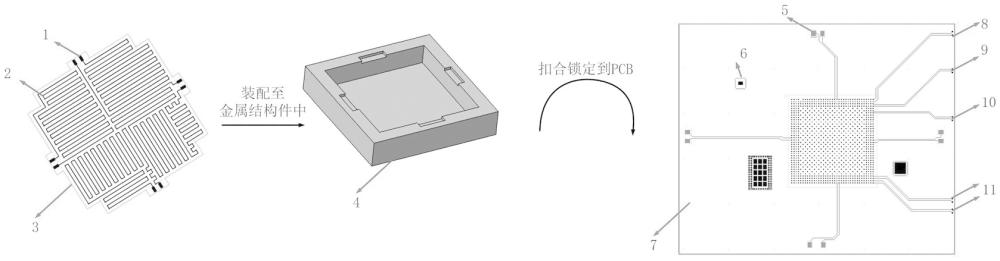

图1为本发明防侵入密闭腔体制备示意图。

图2为本发明客户设置流程图。

图3为本发明客户主动清楚数据流程图。

图4为本发明车辆受侵入保护和预警流程图。

其中,1裸露金属接触面,2高密度走线,3多层柔性印制板,4金属结构件,5接触弹片,6加密模块,7PCB板,8第一层防护,9第二层防护,10第三层防护,11第四层防护。

实施方式

下面结合附图对本发明进一步说明:

如图1-4所示的车载系统信息防篡改硬件设计方法,包括以下内容,

步骤1,硬件核心防护层的设计。

硬件核心防护层为最内层,为第五层,设计核心部分防侵入密闭腔体,采用多层柔性印制板3,内层布置4组防篡改功能走线,表层进行完整的地平面层覆盖,每组都通过高密度走线2,从随机数输出脚布置到随机数输入脚,4组走线完全覆盖柔性印制板;设计完成后,将柔性印制板安装至金属材质或者进行一体注塑屏蔽腔体(金属结构件4)内,仅留下需要接触的输出和输入脚,扣合锁定到PCB上,通过裸露金属接触面1和MCU在PCB板7上留置的接触弹片5相接触,形成完整的随机数传输通道。

步骤2,PCB板7间防护和锁定防护层的设计。

PCB板7间防护和锁定防护层处于硬件核心防护层的外部,为第四层防护11,涉及多个PCB板7组装,在板间连接器或连接线中增加一组防篡改功能走线,同时在PCB安装的下方非可视区域,增加微动开关,被动控制另一组防篡改功能走线的通断。

步骤3,多路防篡改功能管脚防护层的设计。

多路防篡改功能管脚防护层处于PCB板7间防护和锁定防护层的外部,为第三层防护10,在外壳装配时,设计多路防篡改功能管脚,随机数输出管脚从PCB内层走出,在外壳合壳螺丝处增加微动开关设计,经微动开关后,再输入至MCU。

步骤4,对外通信或控制接口防护层的设计。

对外通信或控制接口防护层处于多路防篡改功能管脚防护层的外部,为第二层防护9,产品对外通信或控制接口,增加防篡改功能管脚,每个接口设计增加两个焊脚,分别连接MCU的随机数的输出和输入管脚,对接连接器增加一根线束,对此两个焊脚进行短接。

步骤5,仪表盘防护层的设计。

仪表盘防护层处于对外通信或控制接口防护层的外部,为第一层防护8,整车电子部件集中在仪表盘部分,各种ECU装配完成后,需要安装仪表台装饰面板做整体覆盖,第一次防护便处于此装饰面板下方,有产品对位接口,增加多组防篡改功能走线,在装饰面板下发设计多组微动开关,被动控制防篡改功能走线的通断。

如图1-4所示的车载系统信息防篡改软件设计方法,包括以下内容,

用户通过中控屏幕人机交互,选择和确认安全保护的范围和深度。

安全保护范围设计如下菜单,

1、车门非法打开触发预警;2、车辆电子系统遭受入侵时,提醒硬件可能被篡改;3、清除APP登录账号和密码;4、清除特定APP用户数据;5、清除所有敏感数据,锁定发动机。

安全保护深度设计如下,

1、硬件防侵入第一层被突破即执行安全保护范围设定,此为最严密防护;2、第二~四层为中等等级防护,存在车身控制单元可能被劫持的风险,触发后可执行安全保护设定;3、第五层为最低要求防护,触发此等级,说明电子安全设计已经完全被突破,执行清除所有敏感数据的操作,锁定发动机,保障用户的安全驾驶和车辆财产安全。

如图1-4所示的车载系统信息防篡改保护方法,包括以下内容,

第一层防护8被突破,仅仪表结构被侵入,电子系统仍处于安全状态,通知用户侵入程度较低,暂无信息和驾驶安全风险;

第二、三层防护被突破,则有被接入监控设备的风险,暴露用户轨迹,汽车存在被盗风险;

第四层防护11被进入,车身部分控制子板有被更换风险,提醒用户联系专业售后人员检查维修;

第五层防护为最核心部分,保护用户敏感数据、加密模块6、发动机控制、刹车安全系统和自动驾驶权限等和驾驶安全相关的电子系统,正常拆解和暴力拆解均为被视为侵入,一旦被侵入,被保护功能均被限制,车辆无法启动,同时电子系统根据客户的安全设定,删除敏感数据和加密模块6数据,通知用户电子安全系统被破坏,需重新安装电子安全系统。

本发明从系统软件层面、硬件设计,全面考虑了安全设计,包括:多重硬件防篡改设计; 加密模块6设计,为通信安全提供保障;电子安全设计逻辑,可选择实现灵活的安全保护的范围和深度;由安全微控制器(MCU)实现,其具备硬件随机数发生器或设计有强伪随机数,利用随机数的安全特性,在MCU的一对GPIO管脚之间传输随机数,来检测是否收到篡改。整体实现基于系统和硬件两个层面设计。

一、硬件层面。

设计多组防篡改功能,每组功能管脚配置两根GPIO管脚,作为随机数的输出和输入管脚。输出管脚的数据和接收管脚的数据应该保持一致,由此确认没有受到侵入。

基于此思想,将防篡改检测应用于设计,进行五重防侵入防护。

最内层为硬件核心部分的防护。设计核心部分防侵入密闭腔体,采用多层柔性印制板3(FPC),内层布置4组防篡改功能走线,表层进行完整的地平面层覆盖,每组都通过高密度走线2,从随机数输出脚布置到随机数输入脚,4组走线完全覆盖柔性印制板。设计完成后,将柔性印制板安装至金属材质或者进行一体注塑屏蔽腔体内,仅留下需要接触的输出和输入脚,即裸露金属接触面1,扣合锁定到PCB上,通过裸露金属接触面1和MCU在PCB板7上留置的接触弹片5相接触,形成完整的随机数传输通道,保障电子核心处于安全状态。(制作流程见附图1)。

第四层防护11为PCB板7间防护和锁定防护,产品设计中一般会涉及多个PCB板7组装,在板间连接器或连接线中增加一组防篡改功能走线。同时在PCB安装的下方非可视区域,增加微动开关,被动控制另一组防篡改功能走线的通断。在前一、二和三级防护都被攻破的情况下,只要移除板间的连接,或者拆下PCB,防护即刻生效,达到保护的作用。

产品外壳装配时,设计多路防篡改功能管脚,随机数输出管脚从PCB内层走出,在外壳合壳螺丝处增加微动开关设计,经微动开关后,再输入至MCU。侵入发生时,拧开螺丝打开外壳,微动开关断开,随机数无法正常传输,则检测到篡改,形成第三层防护10。

产品对外通信或控制接口,增加防篡改功能管脚,每个接口设计增加两个焊脚,分别连接MCU的随机数的输出和输入管脚,对接连接器增加一根线束,对此两个焊脚进行短接。用户正常使用时,随机数输出和输入一致。当造侵入,第一级防护失效,在端口增加监控或控制设备操作时,只要拔出连接器,输出和输入线随机断开,随机数无法正常传输,则检测到外部端口可能存在篡改,形成第二层防护9。

整车电子部件基本集中在仪表盘部分,各种ECU装配完成后,需要安装仪表台装饰面板做整体覆盖。第一次防护便处于此装饰面板下发。有产品对位接口,增加多组防篡改功能走线,在装饰面板下发设计多组微动开关,被动控制防篡改功能走线的通断。在侵入车,尝试拆卸仪表台装饰板时,即会触发第一层防护8。

二、系统层面。

考虑可制造性和用户使用便捷性,电子系统安全设置的启用在整车生产完成后,由最终用户通过中控屏幕人机交互,选择和确认安全保护的范围和深度。

安全保护范围设计如下菜单:1、车门非法打开触发预警;2、车辆电子系统遭受入侵时,提醒硬件可能被篡改;3、清除APP登录账号和密码;4、清除特定APP用户数据;5、清除所有敏感数据,锁定发动机。

安全保护深度设计如下:1、硬件防侵入第一层被突破即执行安全保护范围设定,此为最严密防护。2、第二~四层为中等等级防护,存在车身控制单元可能被劫持的风险,触发后可执行安全保护设定。3、第五层为最低要求防护,触发此等级,说明电子安全设计已经完全被突破,执行清除所有敏感数据的操作,锁定发动机,保障用户的安全驾驶和车辆财产安全。

电子系统安全软件设计,从整车角度进行考虑,利用车联网现有设备、定位系统和后台,和用户手机绑定。当出现非正常开门,即可触发,通过手机通知用户安全预警,同时由车辆自动报警,告知车辆所在位置,以免发生车辆被盗。

结合硬件层面的硬件防篡改五级防护机制,根据每个机制的保护范围,软件可设置不同的等级。

第一层防护8被突破,仅仪表结构被侵入,电子系统仍处于安全状态,通知用户侵入程度较低,暂无信息和驾驶安全风险。

第二、三层防护被突破,则有被接入监控设备的风险,如加装GPS监控,暴露用户轨迹,汽车存在被盗风险。

第四层防护11被进入,车身部分控制子板有被更换风险,如用户车窗、雨刷等非驾驶控制器有被劫持风险。提醒用户联系专业售后人员检查维修。

第五层防护为最核心部分,保护用户敏感数据、加密模块6、发动机控制、刹车安全系统和自动驾驶权限等和驾驶安全相关的电子系统,正常拆解和暴力拆解均为被视为侵入,一旦被侵入,被保护功能均被限制,车辆无法启动,同时电子系统根据客户的安全设定,删除敏感数据和加密模块6数据,通知用户电子安全系统被破坏,需重新安装电子安全系统。

本发明能有效保障汽车电子系统安全,在电子系统收到侵入时,能够提前预警,同时能够知道被侵入的程度。因为硬件防篡改和加密模块6设计,防止不法分子加装设计进行用户数据获取和车辆电子系统控制权,甚至是车辆的驾驶控制权,用户无法知道车辆的安全状态,而处于危险状态。

本发明不局限于上述实施例,在本公开的技术方案的基础上,本领域的技术人员根据所公开的技术内容,不需要创造性的劳动就可以对其中的一些技术特征作出一些替换和变形,这些替换和变形均在本发明的保护范围内。

- 图像防篡改验证方法和装置,以及图像防篡改方法和系统

- 信息记录装置以及信息记录装置的防篡改方法