一种基于RSA加密改进的设备控制信息加密方法

文献发布时间:2023-06-19 13:26:15

技术领域

本发明涉及工业数据安全领域,尤其涉及一种基于RSA加密改进的设备控制信息加密方法。

背景技术

在上个世纪九十年代以前,技术的发展尚未达到成熟。当时的技术不能满足工业控制系统实时性的要求,工业化与信息化是相互独立的。与此同时各家公司根据自己的实际情况设计专有的自动化控制系统,在通讯协议、软硬件上也并未达成共识。工业自动控制系统的特点总体来说是比较封闭、受外界的影响较小。在这种背景之下,工业控制系统的信息安全问题还没有引起人们的高度重视。

随着技术与传统自动化技术的不断融合,企业大量使用工业以太环网和通信协议进行工业系统的集成,工业控制系统的相关产品采用通用的协议、硬件和软件的趋势也越发显著。工业控制系统开放化程度不断加大,一些工业控制网络不仅与企业内部网络相连,甚至有些已经通过各种方式连接到互联网等公共网络上,开始与互联网进行信息交换。传统物理上的封闭性已经被打破,工业控制系统正面临病毒、木马扩散等威胁。这就很容易让一些别有用心的人从互联网或企业内网获取工业控制系统的详细信息。

随着科学技术的不断发展,工业控制系统的开放性越来越高,通信协议的使用更加广泛,信息的安全风险也逐渐增大。传统的战争模式将会被没有硝烟的信息战所取代,谁掌握了信息谁就具有战争的主导权,所以当务之急是努力提高信息化安全水平。

现在国外的一些敌对势力,对我国的崛起虎视眈眈,想尽一切办法对我国的社会主义建设进行干涉和破坏。处于国家基础领域的工业控制系统成为被攻击的重点,如航空航天、水力、石化、医药、核设施、食品制造等。工业控制系统遭遇攻击,将会造成极强的破坏力和巨大的影响力,如果没有做好信息安全防护工作,灾难来临时将会束手无策。因此解决工业控制系统信息安全问题已经刻不容缓。本专利作为江苏省研究生科研与实践创新计划项目(SJCX21_0484)的研究成果。

发明内容

本发明目的在于针对工业生产过程中设备控制信息传输过程存在的安全问题,提出一种新的设备控制信息加密方法。

为了实现上述发明目的,本发明采用一种基于RSA加密改进的设备控制信息加密方法,可选地,所述方法包括以下步骤:

步骤一:用户服务器端任意选取两个不同的大素数p和q计算乘积

步骤二:用户服务器端任意选取一个大整数e,满足

步骤三:用户服务器端确定的解密钥d,满足

步骤四:公开整数n和e,用户服务器端秘密保存d;

步骤五:用户服务器端将设备的控制信息m加密成密文c,加密算法为c= Enc(m)=m

步骤六:设备终端将密文c解密为设备的控制信息m,解密算法为m= Dec(c)=c

2、步骤一选取大素数p的方法包括以下步骤,q的选取同理可得:

步骤一:随机产生最高位为1、最低位为1的大数p,用a存储小于200且除2以外的所有素数,k=1,i=0,temp=4;

步骤二:直到i大于等于m,如果p mod a[i]=0,则p=p+temp;i+ +;temp=temp*a[i],否则temp=temp*a[i];i++。

步骤三:用Rabin-Miller素性测试算法,对大数p进行素性测试,判断p 是否是素数。如果不是,则p=p+temp;k=1,再用Rabin-Miller进行素性测试。如果k≠7,则k=k+1,再用Rabin-Miller进行素性测试。

3、步骤二的大整数e在编译器支持范围内的表示方法包括以下步骤:

步骤一:改进的RSA算法建立在1024位的大数运算之上;

步骤二:将一个二进制为1024位的大数转化成0x100000000进制,就变成了32位,每一位的取值范围是0-0xffffffff,用一个32位的unsigned long类型来表示这一数值;

步骤三:针对unsigned long数组进行各种运算所需的循环规模降低到32 次以内,最终将大整数e表示为一个0x100000000进制数组。

4、步骤三所述选取

在公开n的情况下,对于p和q是秘密保存的,

5、步骤五所述多用户不可共用相同的模数n:

(1)在多用户共用一个相同的模数n,各自选用不同的e和d,这样实现的确是节省了产生大素数的过程,但是不安全。m为明文,再用加密密钥e

(2)假设攻击者截获了c

(3)通过欧几里得算法求出两个整数r和s满足r×e

(4)用扩展欧几里得算法求

6、步骤六所述中根据现有条件无法得到解密钥的可靠性说明为:

算法的可靠性依赖于大数分解,而且只根据n和e要计算出d是不可能的。因此,任何人都可对明文进行加密,但只有授权用户(知道d)才可对密文解密。

本发明的有益效果是:在工业控制领域中,当用户服务器端向设备终端发送控制信息指令时,存在第三方干扰和破坏的不安全因素。通过改进的RSA加密算法,可以有效保护控制信息,同时控制信息的长度能够满足RSA算法的要求。

附图说明

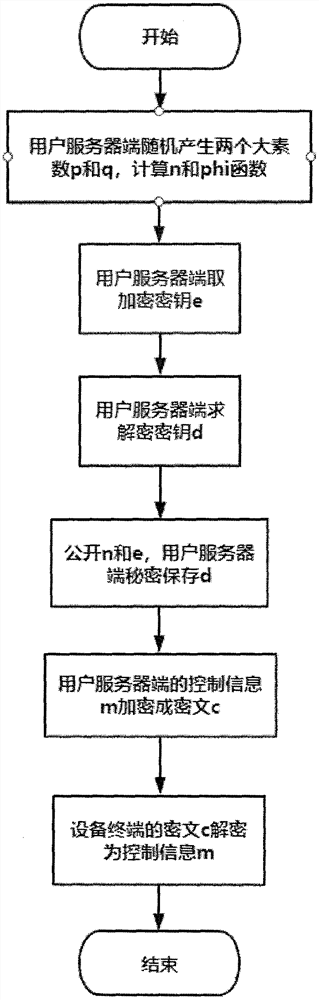

图1是本发明所述的设备控制信息加密方法流程图。

具体实施方式

下面结合附图对本发明实施例进行详细描述。

实施例一

给定一组新的设备控制信息,接下来按照RSA加密改进的设备控制信息加密方法中对应步骤对其进行操作,包括:

步骤一:用户服务器端任意选取两个不同的大素数p和q计算乘积

取p=47、q=71,则n=p*q=3337,

步骤二:用户服务器端任意选取一个大整数e,满足

随机选择加密密钥e,e与

步骤三:用户服务器端确定的解密钥d,满足

则d=79

步骤四:公开整数n和e,用户服务器端秘密保存d;

步骤五:用户服务器端将设备的控制信息m加密成密文c,加密算法为c= Enc(m)=m

要加密的设备的控制信息是m=“###TISA51101=100!!!”,首先,根据n的大小将m进行分组,这里我们可以把设备的控制信息m分成七个组,即:

m1=“###”m2=“TIS”m3=“A51”m4=“101”m5=“=10”m6=“0!!”m7=“!”。

接着分别对各个分组进行加密运算,第一个分组加密为:

c1=###

类似的,对其余各个分组进行加密运算,得到如下密文:

c=1570 2756 2091 2276 2423 3616 158。

步骤六:设备终端将密文c解密为设备的控制信息m,解密算法为m= Dec(c)=c

解密时用私钥1019分别对密文进行解密运算,即:

m1=1570

以上所述仅为本发明的实施例,并非因此限制本发明的专利范围,凡是利用本发明说明书及附图内容所做的等效结构或等流程变换,或直接或间接运用在相关技术领域,均同理包括在本发明的专利保护范围。

- 一种基于RSA加密改进的设备控制信息加密方法

- 基于256进制大数的RSA加密方法