一种数控系统G代码加密方法和系统

文献发布时间:2023-06-19 11:08:20

技术领域

本发明涉及的是数控技术领域,特别涉及一种数控系统G代码加密方法和系统。

背景技术

数控系统中储存的G代码,也就是加工工艺文件,代表着加工工厂的核心竞争力,是需要严格保密的文件。但是传统的数控系统很少有针对G代码进行保护的。G代码文件失窃包括但不限于以下两种情况:

(1)数控系统通常配备有U盘口,可以将G代码拷贝到U盘中带走。

(2)对于支持网络传输G代码的机床,使用ftp、网盘等网络工具就能获得G代码文件的拷贝。

针对上述情况,部分数控系统采用了G代码文件加密的方式进行保护:

1、数控系统存储空间的G代码通常有以下几种来源:在数控系统上直接新建和编辑G代码;通过U盘拷贝G代码文件到数控系统;通过网络传输G代码文件到数控系统。无论哪种情况,只要G代码文件进入到数控系统存储空间,就会被自动加密。

2、当数控系统需要读取G代码文件时,利用密钥对文件进行解密处理。此过程并不是将整个文件解密形成明文文件,而是将文件内容解密放入系统内存,由软件来处理。

3、当数控系统需要编辑G代码时,将编辑过的明文内容加密后写入密文文件。

在应用上述加密方法的情况下,就算G代码被U盘或者网络拷贝,拷贝得到的文件也是加密过的文件,无法应用到实际生产中。这样就实现了对G代码文件的保护。

但是对于数控系统而言,上述方法存在一定的缺陷:

(1)每次数控系统进行加工前,都需要对G代码文件解密,会带来额外的系统CPU资源开销,影响系统性能。

(2)在加工过程中,数控系统界面上会滚动显示正在加工的G代码内容明文。针对部分占空间较大的G代码,例如5轴加工G代码可能超过1个G,解密处理会占用大量的CPU和内存资源:如果在加工前解密,会占用超过1G的内存空间,影响系统稳定性,严重的可能导致系统崩溃;如果边加工边解密,会占用大量CPU资源,影响加工性能。

(3)对于柔性制造单元,制造中会经常切换G代码。每次切换G代码都需要进行解密,影响加工效率。

发明内容

鉴于上述问题,提出了本发明以便提供一种克服上述问题或者至少部分地解决上述问题的一种数控系统G代码加密方法和系统。

为了解决上述技术问题,本申请实施例公开了如下技术方案:

一种数控系统G代码加密方法,包括:

服务端根据不同用户信息,设置不同级别的数控系统使用权限等级;

当用户使用数控系统时,数控系统对用户信息进行确认,同时调用权限验证服务器进行权限验证,鉴别用户是否有使用加密盘中G代码文件的权限;

当用户权限验证通过后,用户可对加密盘G代码文件进行正常读写;

当用户对加密盘中的G代码文件进行导出时,使用加密密钥对加密盘中G代码文件进行加密处理,在客户端打开导出的G代码文件时,对密钥进行解密后读取G代码文件内容。

进一步地,一种数控系统G代码加密方法,还包括:当用户使用数控系统完毕后,服务端对用户进行注销权限。

进一步地,当用户权限验证通过后,G代码文件存在的加密盘变为可访问状态。

进一步地,当用户权限验证注销后,G代码文件存在的加密盘变为不可见,加密盘中的G代码文件数据变为隐藏状态。

进一步地,权限服务器具有两种集成方式,具体为:内置于数控系统中和集成到外置设备中。

进一步地,当权限服务器内置于数控系统中时,数控系统首先对用户信息进行身份确认,同时调用权限验证服务器进行验证,权限验证服务器鉴别用户是否有使用G代码的权限,鉴别完成后返回给数控系统验证结果。

进一步地,当权限服务器集成到外置设备中时,通过网线连接外置设备和数控系统,数控系统将带有数字签名的业务报文发送给服务端,服务端首先通过报文中的用户信息进行身份确认,同时调用权限验证服务器进行验签,完成整个身份认证过程后,返回给数控系统验证结果。

进一步地,加密密钥采用私用密钥和公共密钥两种方式,通过私用密钥和公共密钥两种方式,确保G代码文件内容的安全。

本发明还公开了一种数控系统G代码加密系统,包括:服务端、数控系统、权限验证服务器和加密盘,其中:

服务端,用于根据不同用户信息,设置不同级别的数控系统使用权限等级;

数控系统,用于当用户使用数控系统时,对用户信息进行确认,同时调用权限验证服务器;

权限验证服务器,用于鉴别用户是否有使用G代码的权限,并在鉴别完成后返回给数控系统验证结果;

加密盘,用于采用加密的形式储存G代码文件,当用户权限验证通过后,用户可对加密盘G代码文件进行正常读写;当用户对加密盘中的G代码文件进行导出时,使用加密密钥对加密盘中G代码文件进行加密处理,在客户端打开导出的G代码文件时,对密钥进行解密后读取G代码文件内容。

本发明实施例提供的上述技术方案的有益效果至少包括:

本发明公开的的一种数控系统G代码加密方法和系统,加密盘只对权限进行验证,不对文件进行加解密操作,不会带来额外的系统CPU资源开销,从而影响数控机床加工性能。本发明中的加密盘未验证时是虚拟磁盘,不用担心中病毒、用户删除和格式化操作影响。本发明所有权限验证操作在服务器端完成,安全性高,极难被破解。本发明文件传输时使用密钥进行加密,防止G代码内容泄露。本发明设置权限认证机制,权限等级由服务端统一管理,不同的用户群体分配不同权限,提升了对数控机床操作人员的管控。

下面通过附图和实施例,对本发明的技术方案做进一步的详细描述。

附图说明

附图用来提供对本发明的进一步理解,并且构成说明书的一部分,与本发明的实施例一起用于解释本发明,并不构成对本发明的限制。在附图中:

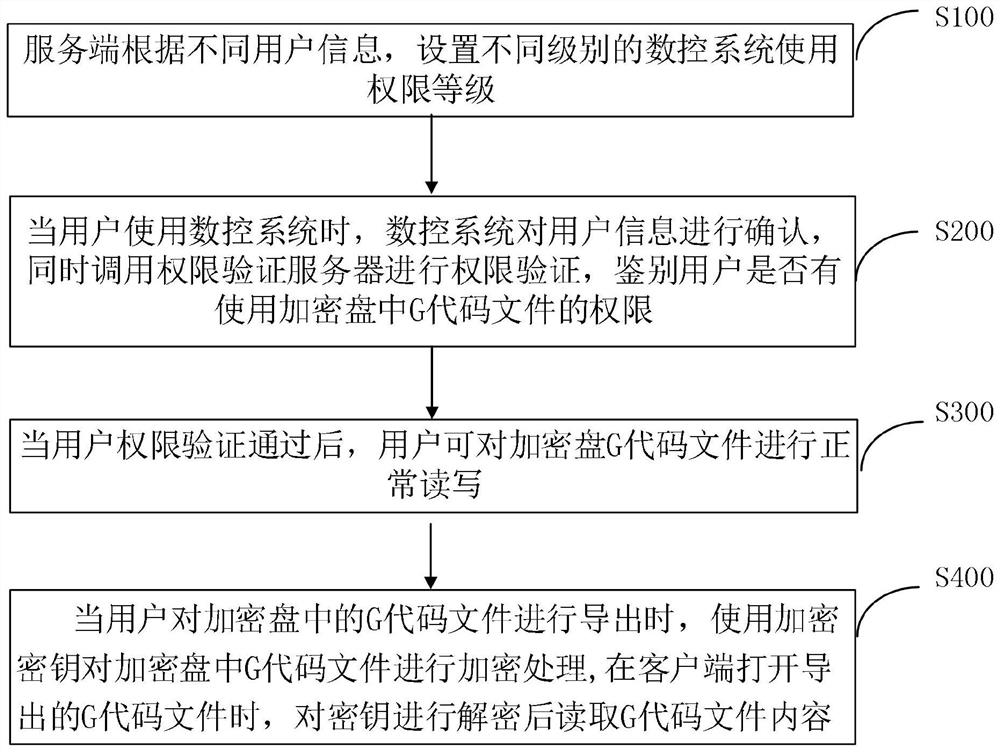

图1为本发明实施例1中,一种数控系统G代码加密方法的流程图。

具体实施方式

下面将参照附图更详细地描述本公开的示例性实施例。虽然附图中显示了本公开的示例性实施例,然而应当理解,可以以各种形式实现本公开而不应被这里阐述的实施例所限制。相反,提供这些实施例是为了能够更透彻地理解本公开,并且能够将本公开的范围完整的传达给本领域的技术人员。

为了解决现有技术中存在的问题,本发明实施例提供一种数控系统G代码加密方法和系统。

实施例1

本实施例公开了一种数控系统G代码加密方法,如图1,包括:

S100.服务端根据不同用户信息,设置不同级别的数控系统使用权限等级;可以理解的,由于数控系统中储存的G代码,代表着加工工厂的核心竞争力,是需要严格保密的文件。因此,不同级别的数控系统使用者应该给予不同的权限等级,对于一些G代码开发人员,应该给予一些G代码修改功能,而对于一些操作工人,则不必要给予他们G代码使用权限。

S200.当用户使用数控系统时,数控系统对用户信息进行确认,同时调用权限验证服务器进行权限验证,鉴别用户是否有使用加密盘中G代码文件的权限。

在本实施例中,权限服务器具有两种集成方式,具体为:内置于数控系统中和集成到外置设备中。具体的,当权限服务器内置于数控系统中时,数控系统首先对用户信息进行身份确认,同时调用权限验证服务器进行验证,服务器鉴别用户是否有使用G代码的权限,鉴别完成后返回给数控机床验证结果。,当权限服务器集成到外置设备中时,外置设备可以为产线总控(工控机),或者普通的电脑,如果安装到外置设备,则需要用网线连接外置设备和数控装置,保持数据通讯,数控系统将带有数字签名的业务报文发送给服务端,服务端首先通过报文中的用户信息进行身份确认,同时调用权限验证服务器进行验签,完成整个身份认证过程后,返回给数控系统验证结果。

S300.当用户权限验证通过后,用户可对加密盘G代码文件进行正常读写;在本实施例中,当用户权限验证通过后,G代码文件存在的加密盘变为可访问状态,即可对G代码文件进行正常读写,文件明文存储,不支持操作系统的拷贝操作。

S400.当用户对加密盘中的G代码文件进行导出时,使用加密密钥对加密盘中G代码文件进行加密处理,在客户端打开导出的G代码文件时,对密钥进行解密后读取G代码文件内容。

具体的,可以采用U盘拷贝或者网络传输对G代码文件进行导出。当权限验证通过后,对加密盘中的G代码进行U盘拷贝或者网络传输时,使用加密密钥对G代码文件进行加密处理,防止G代码的内容泄露,在PC端打开拷贝出的G代码文件时,需使用私有密钥进行解密后方能读取文件内容,加密密钥采用私用密钥和公共密钥两钟方式,提供文件加密服务,确保G代码文件内容的安全。

在一些优选实施例中,一种数控系统G代码加密方法,还包括:S500.当用户使用数控系统完毕后,服务端对用户进行注销权限。具体的,当权限验证注销后,加密盘变为不可见,数据存储介质中的数据变为隐藏状态。

本实施例还公开了一种数控系统G代码加密系统,包括:服务端、数控系统、权限验证服务器和加密盘,其中:

服务端,用于根据不同用户信息,设置不同级别的数控系统使用权限等级;

数控系统,用于当用户使用数控系统时,对用户信息进行确认,同时调用权限验证服务器;

权限验证服务器,用于鉴别用户是否有使用G代码的权限,并在鉴别完成后返回给数控系统验证结果;

加密盘,用于采用加密的形式储存G代码文件,当用户权限验证通过后,用户可对加密盘G代码文件进行正常读写;当用户对加密盘中的G代码文件进行导出时,使用加密密钥对加密盘中G代码文件进行加密处理,在客户端打开导出的G代码文件时,对密钥进行解密后读取G代码文件内容。

本实施例公开的的一种数控系统G代码加密方法和系统,加密盘只对权限进行验证,不对文件进行加解密操作,不会带来额外的系统CPU资源开销,从而影响数控机床加工性能。本发明中的加密盘未验证时是虚拟磁盘,不用担心中病毒、用户删除和格式化操作影响。本发明所有权限验证操作在服务器端完成,安全性高,极难被破解。本发明文件传输时使用密钥进行加密,防止G代码内容泄露。本发明设置权限认证机制,权限等级由服务端统一管理,不同的用户群体分配不同权限,提升了对数控机床操作人员的管控。

应该明白,公开的过程中的步骤的特定顺序或层次是示例性方法的实例。基于设计偏好,应该理解,过程中的步骤的特定顺序或层次可以在不脱离本公开的保护范围的情况下得到重新安排。所附的方法权利要求以示例性的顺序给出了各种步骤的要素,并且不是要限于所述的特定顺序或层次。

在上述的详细描述中,各种特征一起组合在单个的实施方案中,以简化本公开。不应该将这种公开方法解释为反映了这样的意图,即,所要求保护的主题的实施方案需要清楚地在每个权利要求中所陈述的特征更多的特征。相反,如所附的权利要求书所反映的那样,本发明处于比所公开的单个实施方案的全部特征少的状态。因此,所附的权利要求书特此清楚地被并入详细描述中,其中每项权利要求独自作为本发明单独的优选实施方案。

本领域技术人员还应当理解,结合本文的实施例描述的各种说明性的逻辑框、模块、电路和算法步骤均可以实现成电子硬件、计算机软件或其组合。为了清楚地说明硬件和软件之间的可交换性,上面对各种说明性的部件、框、模块、电路和步骤均围绕其功能进行了一般地描述。至于这种功能是实现成硬件还是实现成软件,取决于特定的应用和对整个系统所施加的设计约束条件。熟练的技术人员可以针对每个特定应用,以变通的方式实现所描述的功能,但是,这种实现决策不应解释为背离本公开的保护范围。

结合本文的实施例所描述的方法或者算法的步骤可直接体现为硬件、由处理器执行的软件模块或其组合。软件模块可以位于RAM存储器、闪存、ROM存储器、EPROM存储器、EEPROM存储器、寄存器、硬盘、移动磁盘、CD-ROM或者本领域熟知的任何其它形式的存储介质中。一种示例性的存储介质连接至处理器,从而使处理器能够从该存储介质读取信息,且可向该存储介质写入信息。当然,存储介质也可以是处理器的组成部分。处理器和存储介质可以位于ASIC中。该ASIC可以位于用户终端中。当然,处理器和存储介质也可以作为分立组件存在于用户终端中。

对于软件实现,本申请中描述的技术可用执行本申请所述功能的模块(例如,过程、函数等)来实现。这些软件代码可以存储在存储器单元并由处理器执行。存储器单元可以实现在处理器内,也可以实现在处理器外,在后一种情况下,它经由各种手段以通信方式耦合到处理器,这些都是本领域中所公知的。

上文的描述包括一个或多个实施例的举例。当然,为了描述上述实施例而描述部件或方法的所有可能的结合是不可能的,但是本领域普通技术人员应该认识到,各个实施例可以做进一步的组合和排列。因此,本文中描述的实施例旨在涵盖落入所附权利要求书的保护范围内的所有这样的改变、修改和变型。此外,就说明书或权利要求书中使用的术语“包含”,该词的涵盖方式类似于术语“包括”,就如同“包括,”在权利要求中用作衔接词所解释的那样。此外,使用在权利要求书的说明书中的任何一个术语“或者”是要表示“非排它性的或者”。

- 一种数控系统G代码加密方法和系统

- 一种数控系统模态G代码的显示方法