一种基于网络信息安全的网络安全防御系统及方法

文献发布时间:2023-06-19 18:34:06

技术领域

本发明涉及网络安全技术领域,具体为一种基于网络信息安全的网络安全防御系统及方法。

背景技术

随着人类社会的不断发展,互联网作为新型产业应运而生,成为了人们生活中不可或缺的一部分,计算机网络给人们的生活带来极大的便利,但由于其具有开放性等特点,使得计算机网络面临着诸多安全威胁,会严重影响互联网的健康发展,而随着网络安全问题的日益突出,相应的也出现了各种安全防御技术,如防火墙技术、加解密技术、身份认证技术、访问控制技术等,但现有的网络安全防御系统,由于只能对提前设置过策略的进攻进行防御,导致对新型的攻击手段毫无效果;现有的网络安全防御系统,通常会进行加密来保护数据,但这样会导致无法提供充足的参考信息,使得安全系统的监测精度下降,造成误报;现有的网络安全防御系统,在面对攻击时由于数据是直接进入系统内部,所以容易造成一定的安全隐患。

发明内容

本发明的目的在于提供一种基于网络信息安全的网络安全防御系统及方法,以解决上述背景技术中提出的问题。

为实现上述目的,本发明提供如下技术方案:一种基于网络信息安全的网络安全防御系统,包括虚拟内网模块,所述虚拟内网模块的一侧连接有网络监听模块,网络监听模块的上层设置有网络包分析模块,网络包分析模块的上层设置有信息综合分析模块,信息综合分析模块的上层设置有信息储存模块,信息储存模块的上层设置有策略推荐模块,策略推荐模块的上层设置有防护模块,防护模块的上层设置有日志展示模块。

优选的,所述虚拟内网模块包括运行环境模拟单元和数据运行单元,运行环境模拟单元的一侧设置有数据运行单元。

优选的,所述网络包分析模块包括获取时间、协议类型、源MAC地址、目的MAC地址、源IP地址单元和目的IP地址单元。

优选的,所述信息综合分析模块包括特征数据记录集、匹配单元和标记单元,特征数据记录集的一侧连接有匹配单元,匹配单元的一侧设置有标记单元。

优选的,所述策略推荐模块包括检索单元、源IP地址封锁单元、目的IP地址封锁单元、拦截空包单元、清空封包数据单元和置换封包单元。

优选的,所述防护模块包括策略接收单元和执行单元,策略接收单元的一侧设置有执行单元。

优选的,所述日志展示模块包括web报表生成单元和显示单元,web报表生成单元的一侧连接有显示单元。

一种基于网络信息安全的网络安全防御方法,包括步骤一,数据监控;步骤二,网络封包分析;步骤三,信息综合分析;步骤四,数据储存;步骤五,策略激活;步骤六,网络防护;

其中上述步骤一中,首先由网络监听模块从MAC层监听、获取网络封包;

其中上述步骤二中,网络包分析模块将网络封包按照事先设置的要求分类,然后填入封包数据,构成复合结构的记录;

其中上述步骤三中,信息综合分析模块将复合结构的记录与内部的特征数据记录集进行匹配,若匹配不上则进行标记,反之则不标记;

其中上述步骤四中,由信息储存模块将信息综合分析模块输出的数据储存下来;

其中上述步骤五中,策略推荐模块检测到标记的安全事件后,生成相应的防护策略或规则;

其中上述步骤六中,防护模块执行上述被激活的防护策略,并最后由日志展示模块将标记事件的具体情况、对应的防护策略以及执行情况展示出来。

优选的,所述步骤三中,信息综合分析模块采用汉明距离匹配复合结构的记录。

与现有技术相比,本发明的有益效果是:本发明相较于现有的网络安全防御系统,通过网络包分析模块、信息综合分析模块捕获攻击行为的相关信息,再由安全人员分析、制定相应的防护策略,能够有效防护新型网络攻击;本发明通过信息储存模块提供相应安全事件的信息,有利于提升系统的监控精度,避免误报或漏报;本发明通过虚拟内网模块来接收外来数据,防止攻击直接进入系统内部,避免造成新的安全隐患。

附图说明

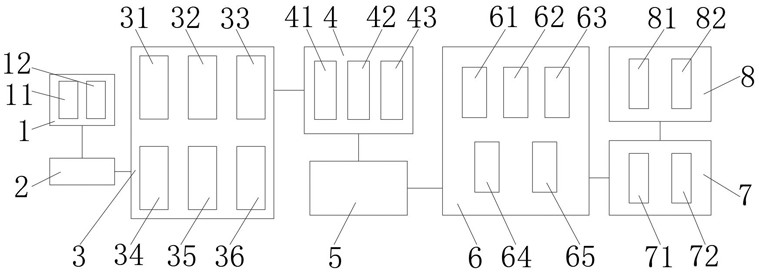

图1为本发明的模块框架图;

图2为本发明的系统流程图;

图3为本发明的方法流程图;

图中:1、虚拟内网模块;11、运行环境模拟单元;12、数据运行单元;2、网络监听模块;3、网络包分析模块;31、获取时间;32、协议类型;33、源MAC地址;34、目的MAC地址;35、源IP地址单元;36、目的IP地址单元;4、信息综合分析模块;41、特征数据记录集;42、匹配单元;43、标记单元;5、信息储存模块;6、策略推荐模块;61、检索单元;62、源IP地址封锁单元;63、目的IP地址封锁单元;64、拦截空包单元;65、清空封包数据单元;66、置换封包单元;7、防护模块;71、策略接收单元;72、执行单元;8、日志展示模块;81、web报表生成单元;82、显示单元。

具体实施方式

下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

请参阅图1-2,本发明提供的一种实施例:一种基于网络信息安全的网络安全防御系统,包括虚拟内网模块1,虚拟内网模块1的一侧连接有网络监听模块2,网络监听模块2的上层设置有网络包分析模块3,网络包分析模块3的上层设置有信息综合分析模块4,信息综合分析模块4的上层设置有信息储存模块5,信息储存模块5的上层设置有策略推荐模块6,策略推荐模块6的上层设置有防护模块7,防护模块7的上层设置有日志展示模块8;虚拟内网模块1包括运行环境模拟单元11,运行环境模拟单元11的一侧设置有数据运行单元12;网络包分析模块3包括获取时间31、协议类型32、源MAC地址33、目的MAC地址34、源IP地址单元35和目的IP地址单元36;信息综合分析模块4包括特征数据记录集41,特征数据记录集41的一侧连接有匹配单元42,匹配单元42的一侧设置有标记单元43;策略推荐模块6包括检索单元61、源IP地址封锁单元62、目的IP地址封锁单元63、拦截空包单元64、清空封包数据单元65和置换封包单元66;防护模块7包括策略接收单元71,策略接收单元71的一侧设置有执行单元72;日志展示模块8包括web报表生成单元81,web报表生成单元81的一侧连接有显示单元82。

请参阅图3,本发明提供的一种实施例:一种基于网络信息安全的网络安全防御方法,包括步骤一,数据监控;步骤二,网络封包分析;步骤三,信息综合分析;步骤四,数据储存;步骤五,策略激活;步骤六,网络防护;

其中上述步骤一中,首先由网络监听模块2从MAC层监听、获取网络封包;

其中上述步骤二中,网络包分析模块3将网络封包按照事先设置的要求分类,然后填入封包数据,构成复合结构的记录;

其中上述步骤三中,信息综合分析模块4采用汉明距离匹配复合结构的记录与内部的特征数据记录集41,若匹配不上则进行标记,反之则不标记;

其中上述步骤四中,由信息储存模块5将信息综合分析模块4输出的数据储存下来;

其中上述步骤五中,策略推荐模块6检测到标记的安全事件后,生成相应的防护策略或规则;

其中上述步骤六中,防护模块7执行上述被激活的防护策略,并最后由日志展示模块8将标记事件的具体情况、对应的防护策略以及执行情况展示出来。

基于上述,使用本发明的安全防御系统进行网络防护时,数据首先进入虚拟内网模块1,由运行环境模拟单元11模拟运行环境,数据运行单元12进行数据运行,然后网络监听模块2从MAC层监控、获取网络封包,网络包分析模块3按照获取时间31、协议类型32、源MAC地址33、目的MAC地址34、源IP地址单元35、目的IP地址单元36的设置进行网络封包的信息分类,然后填入封包数据,构成复合结构的记录,信息综合分析模块4中的匹配单元42将复合结构记录与特征数据记录集41进行匹配,若匹配不上则由标记单元43标记成安全事件,反之不进行标记,策略推荐模块6中的检索单元61检测到安全事件后,在源IP地址封锁单元62、目的IP地址封锁单元63、拦截空包单元64、清空封包数据单元65、置换封包单元66中生成相对应的安全策略,然后发送至策略接收单元71,防护模块7中的执行单元72执行激活的安全策略,最后由日志展示模块8中的web报表生成单元81生成整个过程的详细信息,并由显示单元82显示出来,其中,信息储存模块5用于储存信息综合分析模块4输出的安全事件信息。

对于本领域技术人员而言,显然本发明不限于上述示范性实施例的细节,而且在不背离本发明的精神或基本特征的情况下,能够以其他的具体形式实现本发明。因此,无论从哪一点来看,均应将实施例看作是示范性的,而且是非限制性的,本发明的范围由所附权利要求而不是上述说明限定,因此旨在将落在权利要求的等同要件的含义和范围内的所有变化囊括在本发明内。不应将权利要求中的任何附图标记视为限制所涉及的权利要求。

- 一种网络安全防御系统及其方法

- 基于动态变换的网络安全防御系统和网络安全防御方法

- 基于动态变换的网络安全防御系统和网络安全防御方法